一、Nmap简介

nmap是一个网络连接端扫描软件,用来扫描网上电脑开放的网络连接端。确定哪些服务运行在哪些连接端,并且推断计算机运行哪个操作系统(这是亦称 fingerprinting)。它是网络管理员必用的软件之一,以及用以评估网络系统安全。

1、功能介绍

1、检测活在网络上的主机(主机发现)

2、检测主机上开放的端口(端口发现或枚举)

3、检测到相应的端口(服务发现)的软件和版本

4、检测操作系统,硬件地址,以及软件版本

5、检测脆弱性的漏洞(Nmap的脚本)

2、命令参数

2、命令参数

-sT TCP connect()扫描,这种方式会在目标主机的日志中记录大批连接请求和错误信息。

-sS 半开扫描,很少有系统能把它记入系统日志。不过,需要Root权限。

-sF -sN 秘密FIN数据包扫描、Xmas Tree、Null扫描模式

-sP ping扫描,Nmap在扫描端口时,默认都会使用ping扫描,只有主机存活,Nmap才会继续扫描。

-sU UDP扫描,但UDP扫描是不可靠的

-sA 这项高级的扫描方法通常用来穿过防火墙的规则集

-sV 探测端口服务版本

-Pn 扫描之前不需要用ping命令,有些防火墙禁止ping命令。可以使用此选项进行扫描

-v 显示扫描过程,推荐使用

-h 帮助选项,是最清楚的帮助文档

-p 指定端口,如“1-65535、1433、135、22、80”等

-O 启用远程操作系统检测,存在误报

-A 全面系统检测、启用脚本检测、扫描等

-oN/-oX/-oG 将报告写入文件,分别是正常、XML、grepable 三种格式

-T4 针对TCP端口禁止动态扫描延迟超过10ms

-iL 读取主机列表,例如,“-iL C:\ip.txt”

nmap –iflist : 查看本地主机的接口信息和路由信息

3、常用命令举例

nmap -sT 192.168.96.4 //TCP连接扫描,不安全,慢

nmap -sS 192.168.96.4 //SYN扫描,使用最频繁,安全,快

nmap -Pn 192.168.96.4 //目标机禁用ping,绕过ping扫描

nmap -sU 192.168.96.4 //UDP扫描,慢,可得到有价值的服务器程序

nmap -sI 僵尸ip 目标ip //使用僵尸机对目标机发送数据包

nmap -sA 192.168.96.4 //检测哪些端口被屏蔽

nmap 192.168.96.4 -p //对指定端口扫描

nmap 192.168.96.1/24 //对整个网段的主机进行扫描

nmap 192.168.96.4 -oX myscan.xml //对扫描结果另存在myscan.xml

nmap -T1~6 192.168.96.4 //设置扫描速度,一般T4足够。

nmap -sV 192.168.96.4 //对端口上的服务程序版本进行扫描

nmap -O 192.168.96.4 //对目标主机的操作系统进行扫描

nmap -sC 192.168.96.4 //使用脚本进行扫描,耗时长

nmap -A 192.168.96.4 //强力扫描,耗时长

nmap -6 ipv6地址 //对ipv6地址的主机进行扫描

nmap -f 192.168.96.4 //使用小数据包发送,避免被识别出

nmap –mtu 192.168.96.4 //发送的包大小,最大传输单元必须是8的整数

nmap -D <假ip> 192.168.96.4 //发送参杂着假ip的数据包检测

nmap –source-port //针对防火墙只允许的源端口

nmap –data-length: 192.168.96.4 //改变发生数据包的默认的长度,避免被识别出来是nmap发送的。

nmap -v 192.168.96.4 //显示冗余信息(扫描细节)

nmap -sn 192.168.96.4 //对目标进行ping检测,不进行端口扫描(会发送四种报文确定目标是否存活,)

nmap -sP 192.168.96.4 //仅仅对目标进行ping检测。

nmap -n/-p 192.168.96.4 //-n表示不进行dns解析,-p表示要

nmap –system-dns 192.168.96.4 //扫描指定系统的dns服务器

nmap –traceroute 192.168.96.4 //追踪每个路由节点。

nmap -PE/PP/PM: 使用ICMP echo, timestamp, and netmask 请求包发现主机。

nmap -sP 192.168.96.4 //主机存活性扫描,arp直连方式。

nmap -iR [number] //对随机生成number个地址进行扫描。

二、Zenmap的使用方法

1、Zenmap简介

zenmap是一个开放源代码的网络探测和安全审核的工具,它是nmap安全扫描工具的图形界面前端,它可以支持跨平台。使用zenmap工具可以快速地扫描大型网络或单个主机的信息。如扫描主机提供了哪些服务,使用的操作系统等。

2、Zenmap的基本操作方法

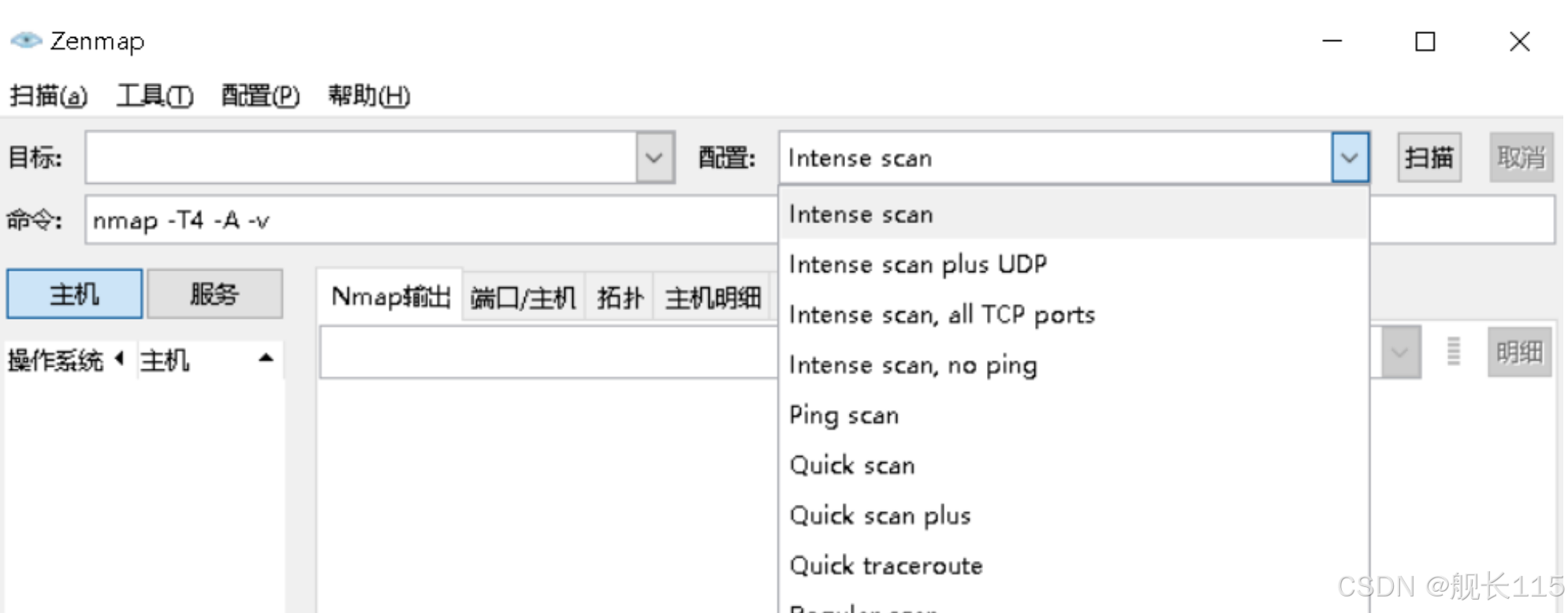

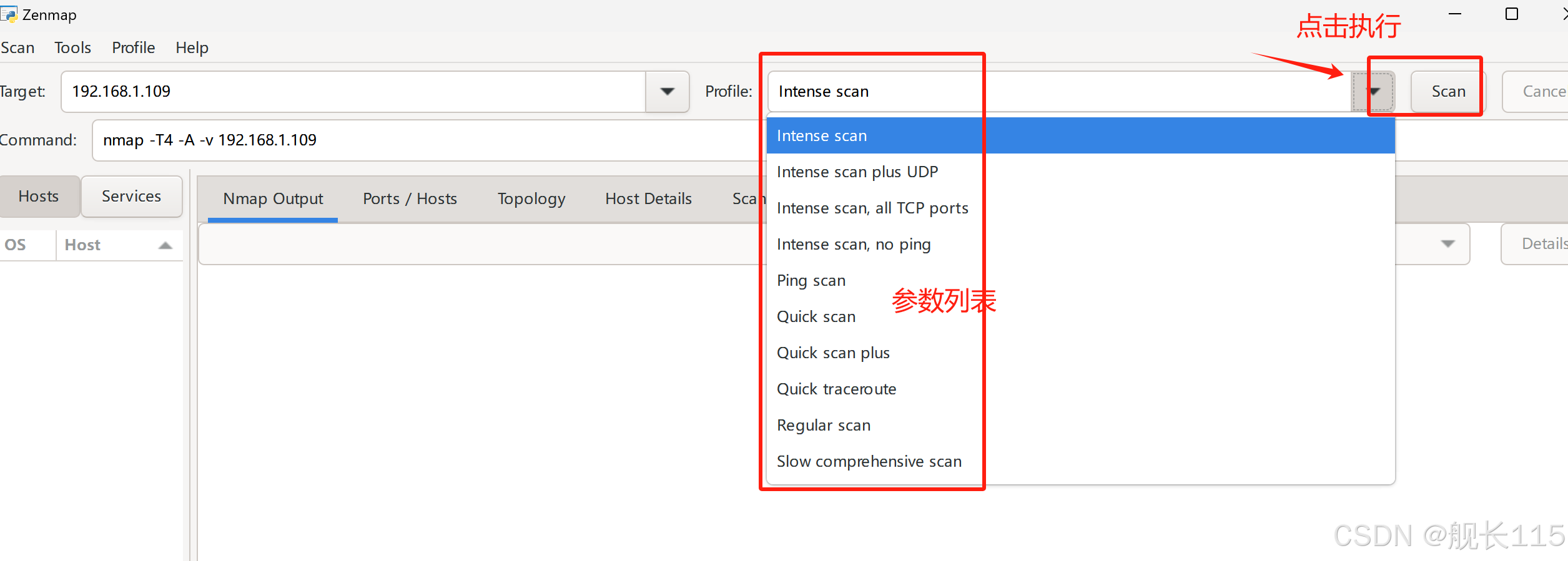

①Zenmap的目标处写需要扫描的ip信息。 ②上述命令可以直接写在Zenmap的命令行,也可选择配置中自带的命令。 ③写好目标跟命令后,点击扫描按钮即可。 ④也可在cmd中执行nmap命令。

3、Zenmap配置说明

第一种:Intense scan (nmap -T4 -A -v) 一般来说,Intense scan可以满足一般扫描 -T4 加快执行速度 -A 操作系统及版本探测 -v 显示详细的输出

第二种:Intense scan plus UDP (nmap -sS -sU -T4 -A -v) 即UDP扫描 -sS TCP SYN 扫描 -sU UDP 扫描

第三种:Intense scan,all TCP ports (nmap -p 1-65536 -T4 -A -v) 扫描所有TCP端口,范围在1-65535,试图扫描所有端口的开放情况,速度比较慢。 -p 指定端口扫描范围

第四种:Intense scan,no ping (nmap -T4 -A -v -Pn) 非ping扫描 -Pn 非ping扫描

第五种:Ping scan (nmap -sn) Ping 扫描 优点:速度快。 缺点:容易被防火墙屏蔽,导致无扫描结果 -sn ping扫描

第六种:Quick scan (nmap -T4 -F) 快速的扫描 -F 快速模式。

第七种:Quick scan plus (nmap -sV -T4 -O -F –version-light) 快速扫描加强模式 -sV 探测端口及版本服务信息。 -O 开启OS检测 –version-light 设定侦测等级为2。

第八种:Quick traceroute (nmap -sn –traceroute) 路由跟踪 -sn Ping扫描,关闭端口扫描 -traceroute 显示本机到目标的路由跃点。

第九种:Regular scan 规则扫描

第十种:Slow comprehensive scan (nmap -sS -sU -T4 -A -v -PE -PP -PS80,443,-PA3389,PU40125 -PY -g 53 –script all) 慢速全面扫描。

4、Zenmap工具使用实例

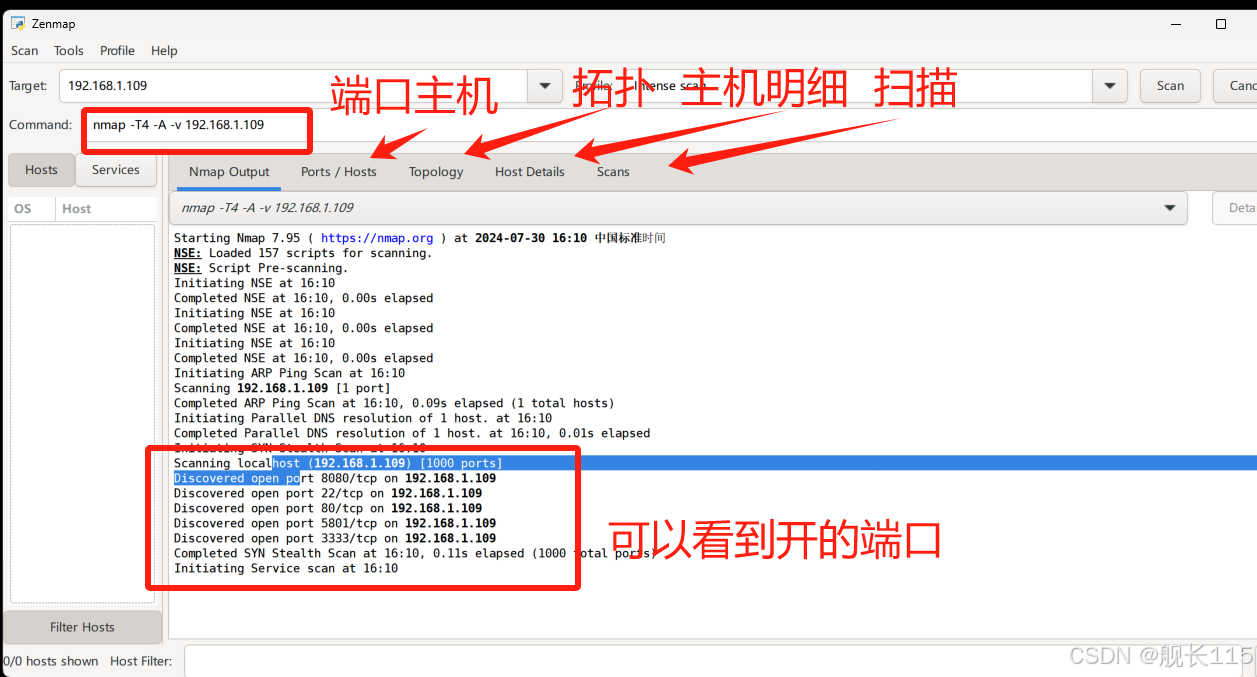

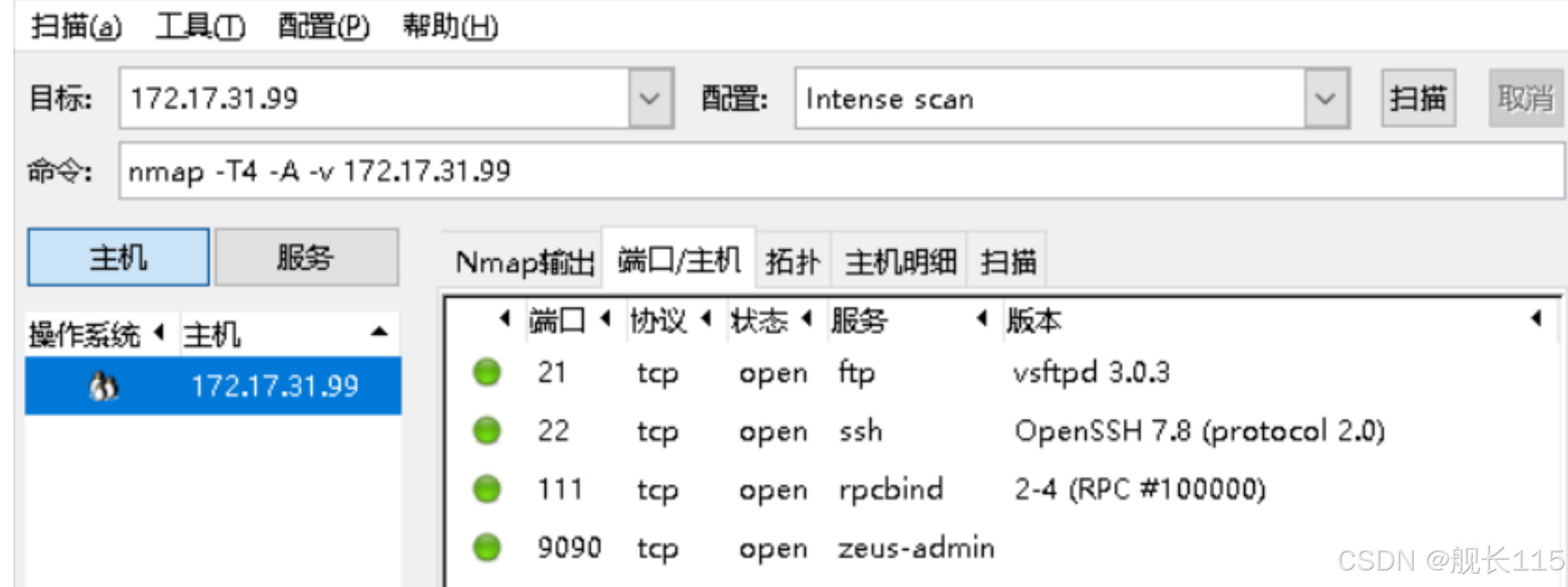

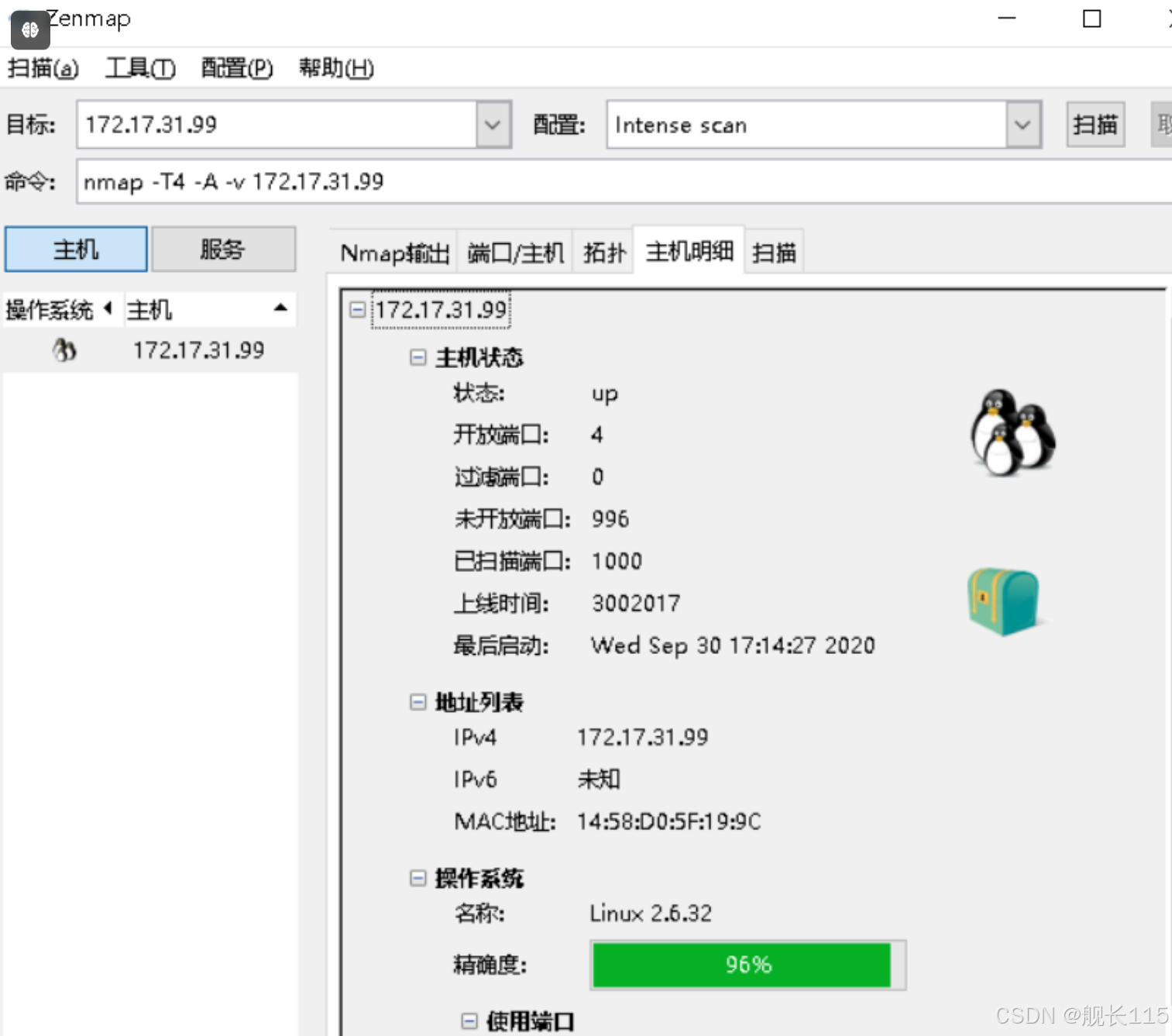

①扫描单个主机

Nmap输出信息:

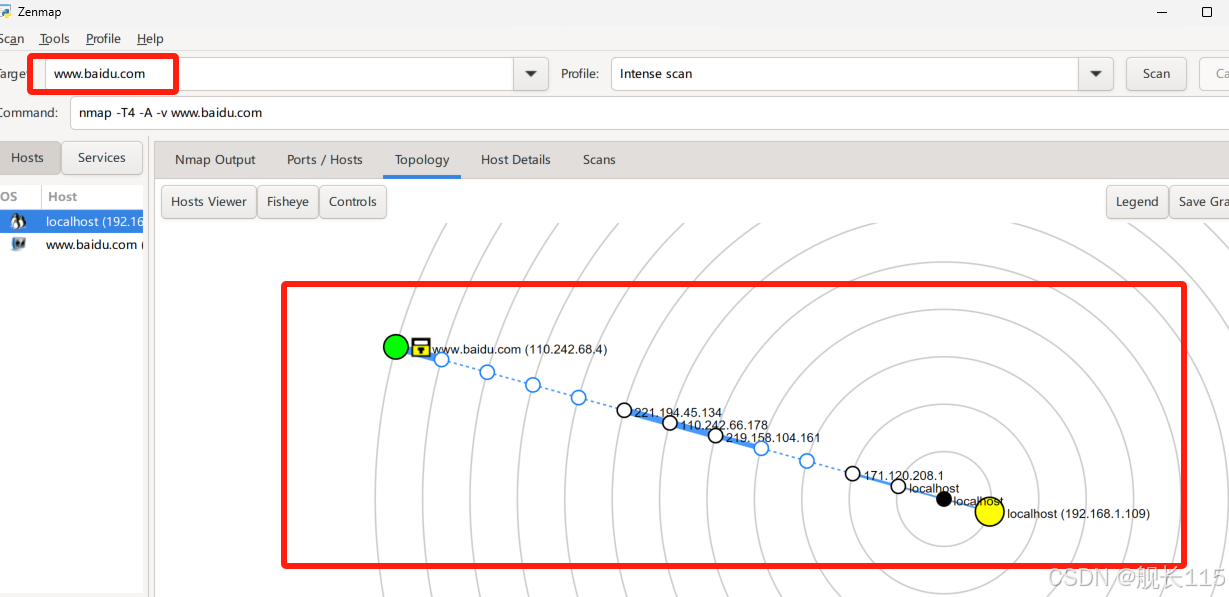

拓扑图: 可看到访问的路径。

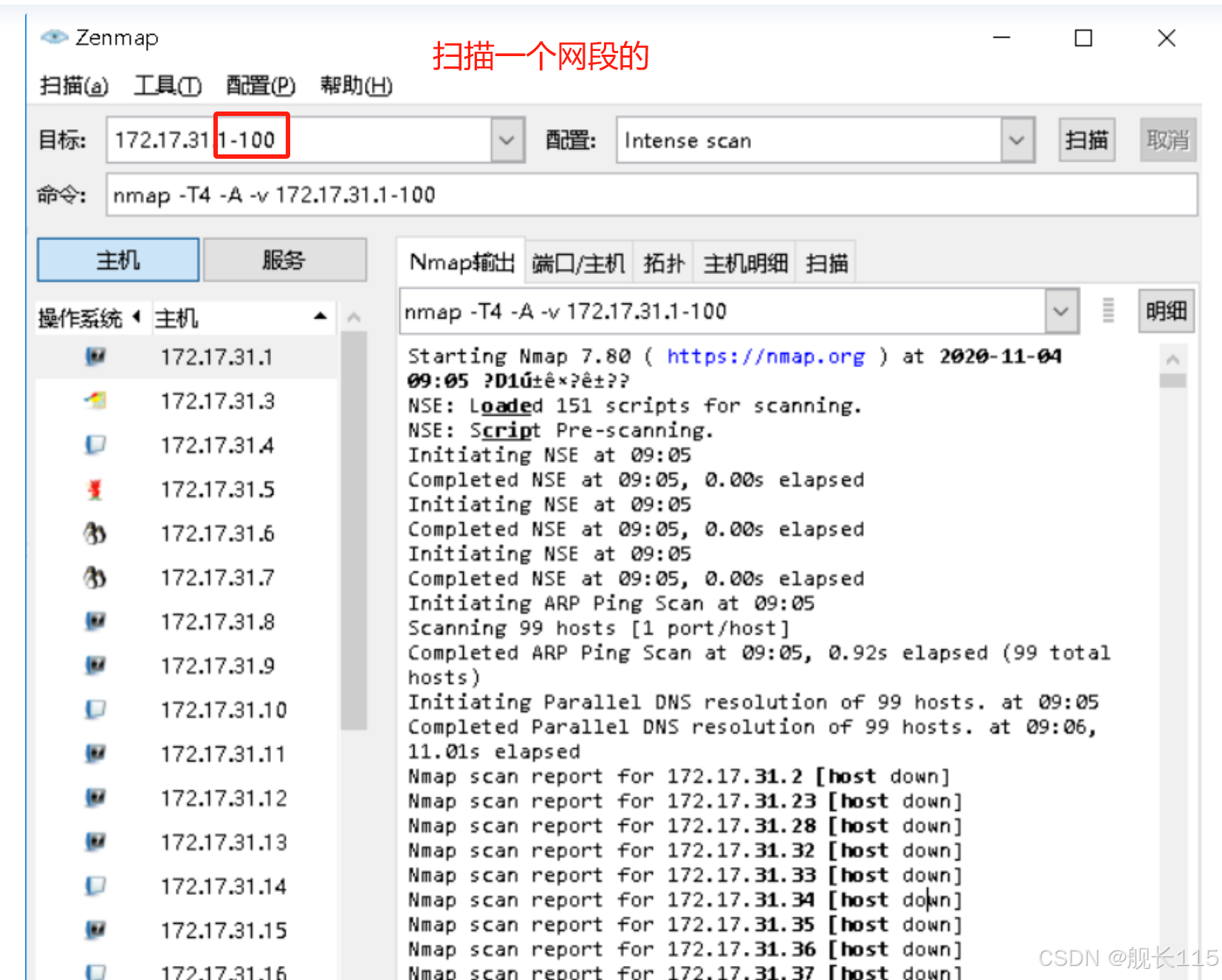

扫描ip 1-100网段的主机 左边显示的是1-100以内活跃的主机ip; 可在Nmap输出看到open跟down的主机。

版权归原作者 舰长115 所有, 如有侵权,请联系我们删除。