信息安全体系架构设计

信息系统安全设计重点考虑:系统安全保障体系,信息安全体系架构

系统安全保障体系:

- 安全区域策略的确定,根据安全区域的划分,主管部门应制定针对性的安全策略

- 统一配置和管理防病毒系统,主管部门应当建立整体防御策略,以实现统一的配置和管理

- 网络安全管理,加强网络安全管理,制定有关规章制度

数据库完整性设计

数据库完整性设计原则:

- 根据数据库完整性约束的类型确定其实现的系统层次和方式,并提前考虑对系统性能的影响,一般情况下,静态约束应尽量包含在数据库模式中,动态约束由应用程序实现

- 实体完整性约束、引用完整性约束是关系数据库最重要的完整性约束,在不影响系统关键性能的前提下尽量应用

- 要慎用目前主流DBMS都支持的触发器功能,一方面由于触发器的性能开销较大,另一方面触发器的多级触发难以控制,容易发生错误

- 在需求分析阶段就必须制定完整性约束的命名规范,尽量使用有意义的英文单词、缩写词、表名、列名及下划线等组合

- 要根据业务规则对数据库完整性进行细致的测试,以尽早排除隐含的完整性约束间的冲突和对性能的影响

- 要有专职的数据库设计小组,自始至终负责数据库的分析、设计、测试、实施及早期维护

- 应采用合适的CASE工具来降低数据库设计各阶段的工作量

软件脆弱性

软件脆弱性包括的4个方面:

- 脆弱性是软件系统中隐藏的一个弱点,本身不会引起危害,但被利用后会产生严重的安全后果

- 在软件开发过程中,自觉或不自觉引入的逻辑错误是大多数脆弱性的根本来源

- 与具体的系统环境密切相关,系统环境任何差异都有可能导致不同的脆弱性问题

- 旧的脆弱性得到修补或纠正的同事可能引入新的脆弱性,因此脆弱性问题会长期存在

典型分类法:ISOS分类法、PA分类法、Landwehr分类法、Aslam分类法、Bishop分类法、IBM分类法

ISOS分类法:面向信息系统的安全和隐私方面分类,目的是帮助信息系统管理人员理解安全问题,并提高系统安全性提供相应信息

PA分类法:主要研究操作系统中与安全包含相关的缺陷

Landwehr分类法:基于缺陷的起因,引入的时间和分布的位置三个维度的分类,对于每个维度,可以更细致地多层次分类和描述

Aslam分类法:针对Unix操作系统中的安全保障,从软件生命周期的角度将其分为编码故障和突然故障两大类

Bishop分类法:针对信息安全领域的一种分类方法,描述一种针对Unix和网络相关脆弱性的分类方法

IBM分类法:以Landwehr分类法为分类框架的基础,以新出现的安全缺陷对其进行扩充和改造以适应现今脆弱性的变化

软考-系统架构设计师知识点提炼-系统架构设计师教程(第2版)

- 第一章-绪论

- 第二章-计算机系统基础知识(一)

- 第二章-计算机系统基础知识(二)

- 第三章-信息系统基础知识

- 第四章-信息安全技术基础知识

- 第五章-软件工程基础知识(一)

- 第五章- 软件工程基础知识(需求工程和系统分析与设计)

- 第五章-软件工程基础知识(软件测试、净室软件工程、基于构件的软件工程、 软件项目管理)

- 第六章- 数据库设计基础知识(数据库基本概念、关系数据库)

- 第六章- 数据库设计基础知识(数据库设计)

- 第七章- 系统架构设计基础知识(基于架构的软件开发方法)

- 第七章- 系统架构设计基础知识(架构风格、复用)

- 第八章-系统质量属性与架构评估

- 第九章- 软件可靠性基础知识

- 第十章- 软件架构的演化和维护

- 第十一章- 未来信息综合技术

- 第十二章- 信息系统架构设计理论和实践

- 第十三章- 层次式架构设计理论与实践

- 第十四章- 云原生架构设计理论与实践

- 第十五章- 面向服务架构设计理论与实践

- 第十六章- 嵌入式系统架构设计理论与实践

- 第十七章- 通信系统架构设计理论与实践

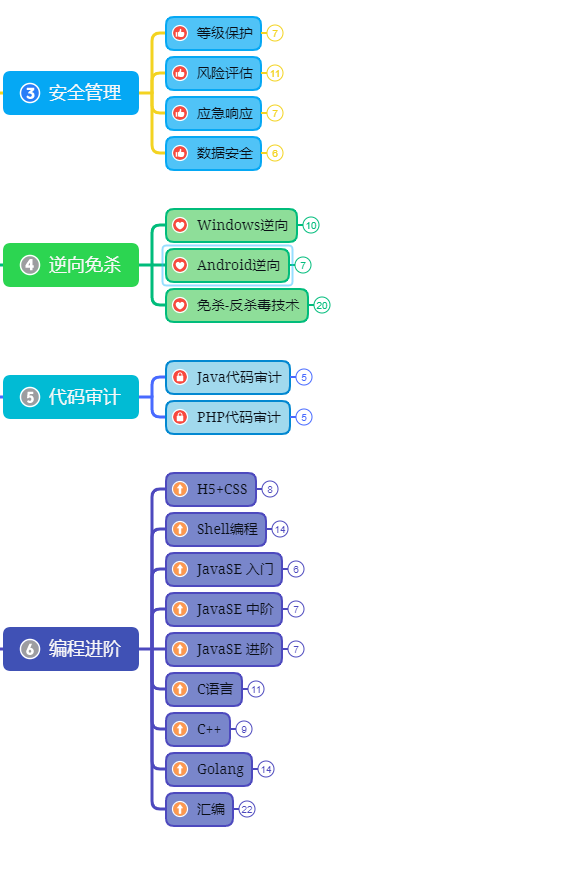

网络安全工程师(白帽子)企业级学习路线

第一阶段:安全基础(入门)

第二阶段:Web渗透(初级网安工程师)

第三阶段:进阶部分(中级网络安全工程师)

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

学习资源分享

版权归原作者 程序员--青青 所有, 如有侵权,请联系我们删除。