防火墙

- 防火墙是一种隔离非授权用户所在区间并过滤对受保护网络有害流量或数据包的设备

防御对象

- 授权用户

- 非授权用户

防火墙的区域

- 区域的划分,根据安全等级来划分

- 区域拥有不同的安全等级,内网(trust)一般是100,外网(untrust)一般是0,服务器区域(DMZ)一般是50

包过滤防火墙:访问控制列表技术—三层技术

- 简单,速度快

- 检查的颗粒度粗

代理防火墙:中间人技术—应用层

- 降低包过滤颗粒度的一种做法,区域之间通信使用固定设备

- 代理技术只能针对特定的应用来实现

- 技术复杂,速度慢

- 能防御应用层威胁,内容威胁

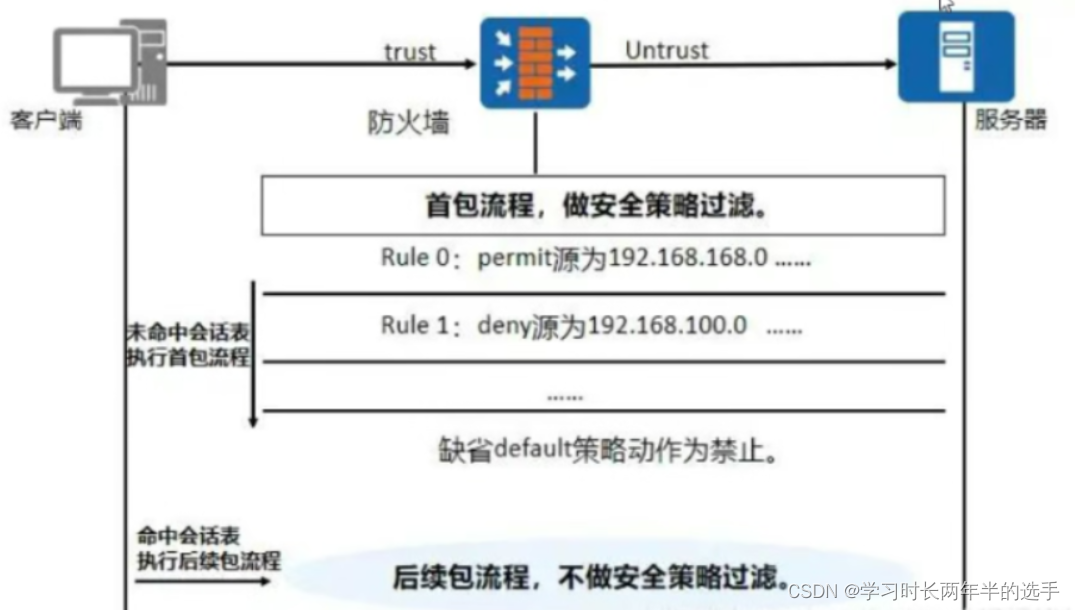

状态防火墙:会话追踪技术—三层、四层

在包过滤的基础上增加一个会话表,数据包需要查看会话表来实现匹配,会话表课可以使用hash来处理形成定长值,使用CAM芯片处理,达到交换机的处理速度。

- 首包机制

- 细颗粒粒度

- 速度快

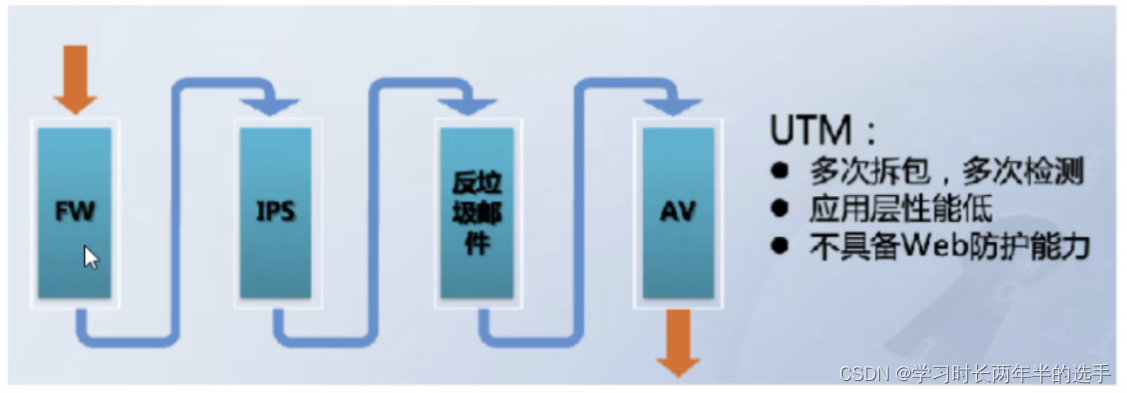

UMT:深度包检查技术—应用层

把应用网管和ISP等设备在状态防火墙的基础上进行整合和统一

- 把原来分散的设备进行统一管理,有利于节约资金和学习成本

- 统一有利于各设备的之间的协作

- 设备负荷较大并且检查也是逐个功能模块来进行的,速度慢

下一代防火墙

2008年Palo Alto Networks 公司发布了下一代防火墙(Next-Generation Firewal),解决了多个功能同时运行时性能下降的问题。同时,下

一代防火墙还可以基于用户、应用和内容来进行管控。2009年 Gartner (一家IT咨询公司)对下一代防火墙进行了定义,明确下一代防火墙

应具备的功能特性。Gartner把NGFW看做不同信任级别的网络之间的一个线速(wire-speed)实时防护设备,能够对流量执行深度检测,并阻断攻击。Gartner认为,NGFW必须具备以下能力:

- 传统防火墙的功能

NGFW是新环境下传统防火墙的替代产品,必须前向兼容传统防火墙的基本功能,包括包过滤、协议状态检测、NAT、VPN等.

- IPS 与防火墙的深度集成

NGFW要支持IPS功能,且实现与防火墙功能的深度融合,实现11>2的效果。Gartner特别强调IPS与防火墙的"集成"而不仅仅是“联动”。例如,防火墙应根据IPS检测到的恶意流量自动更新下发安全策略,而不需要管理员的介入。换言之,集成IPS的防火墙将更加智能。

Gartner发现,NGFW产品和独立IPS产品的市场正在融合,尤其是在企业边界的部署场景下,NGFW正在吸收独立IPS产品的市场。

- 应用感知与全栈可视化

具备应用感知能力,并能够基于应用实施精细化的安全管控策略和层次化的带宽管理手段,是NGFW引进的最重要的能力。传统的状态检

测防火墙工作在二到四层,不会对报文的载荷进行检查。NGFW能对七层检测,可以清楚地呈现网络中的具体业务,并实行管控。

- 利用防火墙以外的信息,增强管控能力

防火墙能够利用其他IT系统提供的用户信息、位置信息、统,实现基于用户的安全策略,以应对移动办公场景下,IP地址变化带来的管控难题。漏洞和网络资源信息等,帮助改进和优化安全策略。例如,通过集成用户认证系

防火墙的策略

- 定义与原理:

防火墙的基本作用是保护特定网络免受”不信任”的网络的攻击,但是同时还必须允许两个网络之间可以进行合法的通信。

安全策略是控制设备对流量转发以及对流量进行内容安全一体化检测的策略,作用就是对通过防火墙的数据流进行检验,符合安全策略的合法数据流才能通过防火墙。

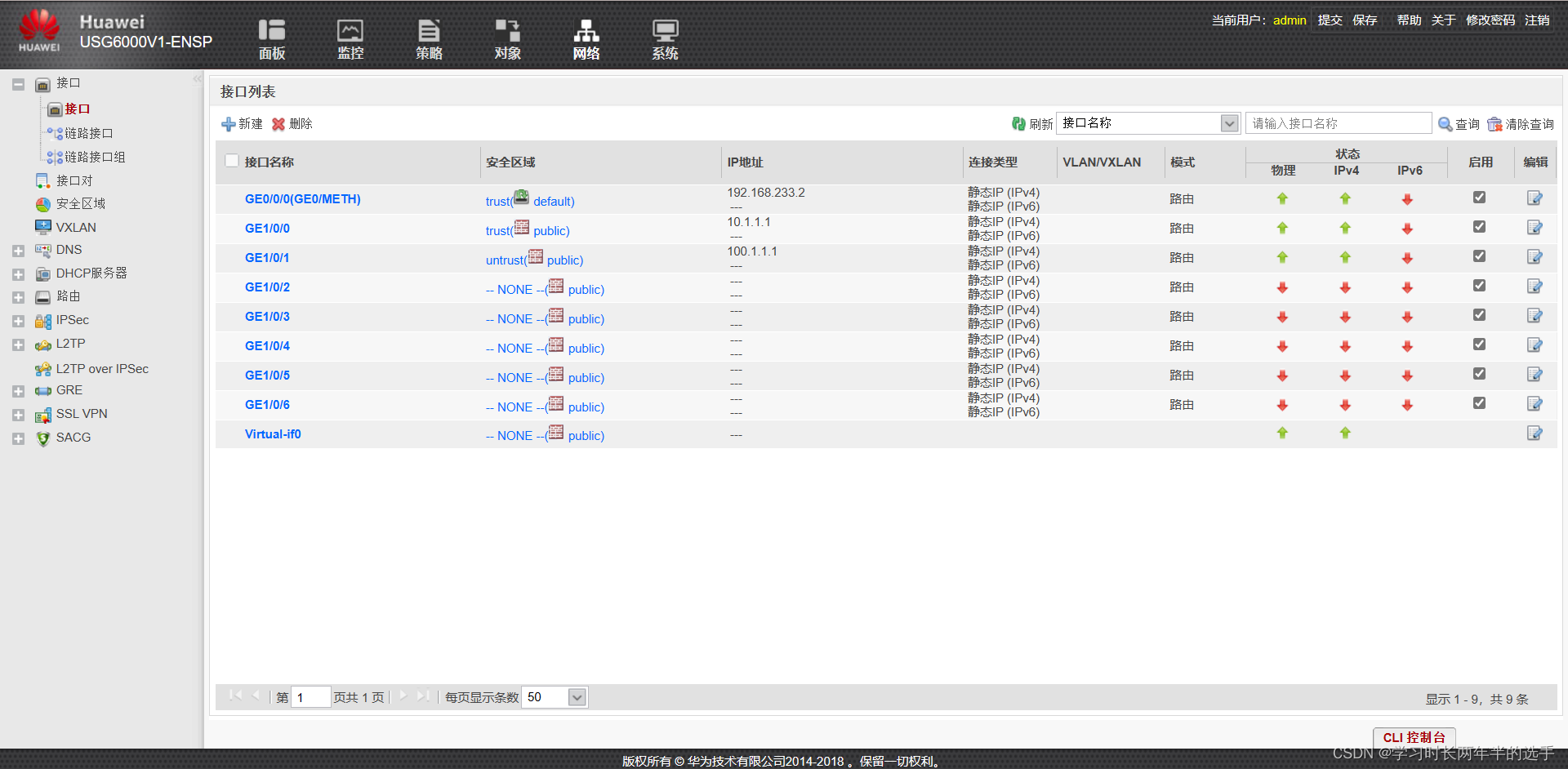

- 防火墙的基本配置

1、在cloud上进行进行网卡的绑定

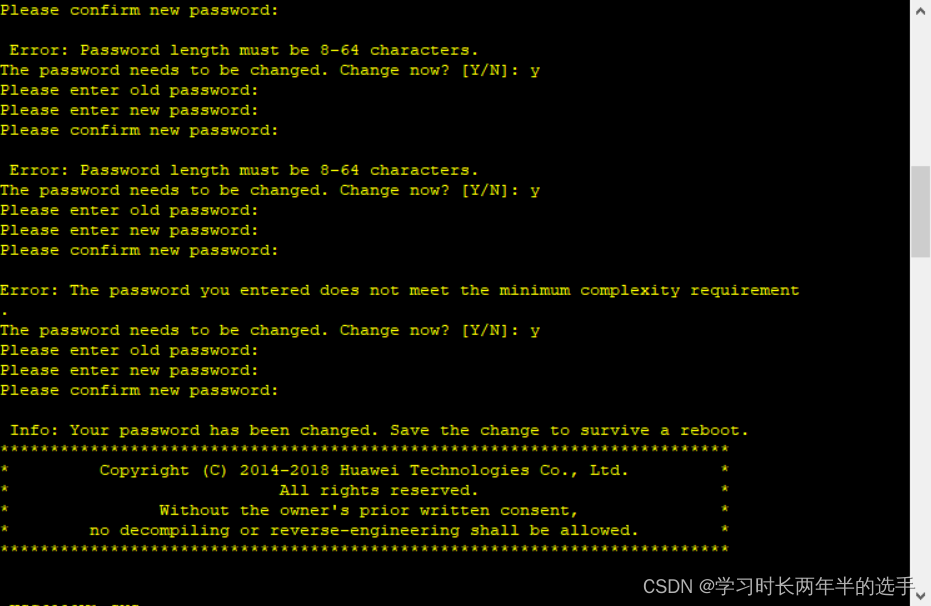

2、连接cloud和防火墙的0/0/0端口,在防火墙上配置IP,此时IP和cloud上绑定的网卡为同一网段。注意:在进入防火墙首先要进行登录,用户名为:admin,密码为 Admin@123,登陆后需要修改密码

3、配置完成后在浏览器中输入防火墙配置的IP地址即可登录防火墙的web配置界面,登录后即可进行配置

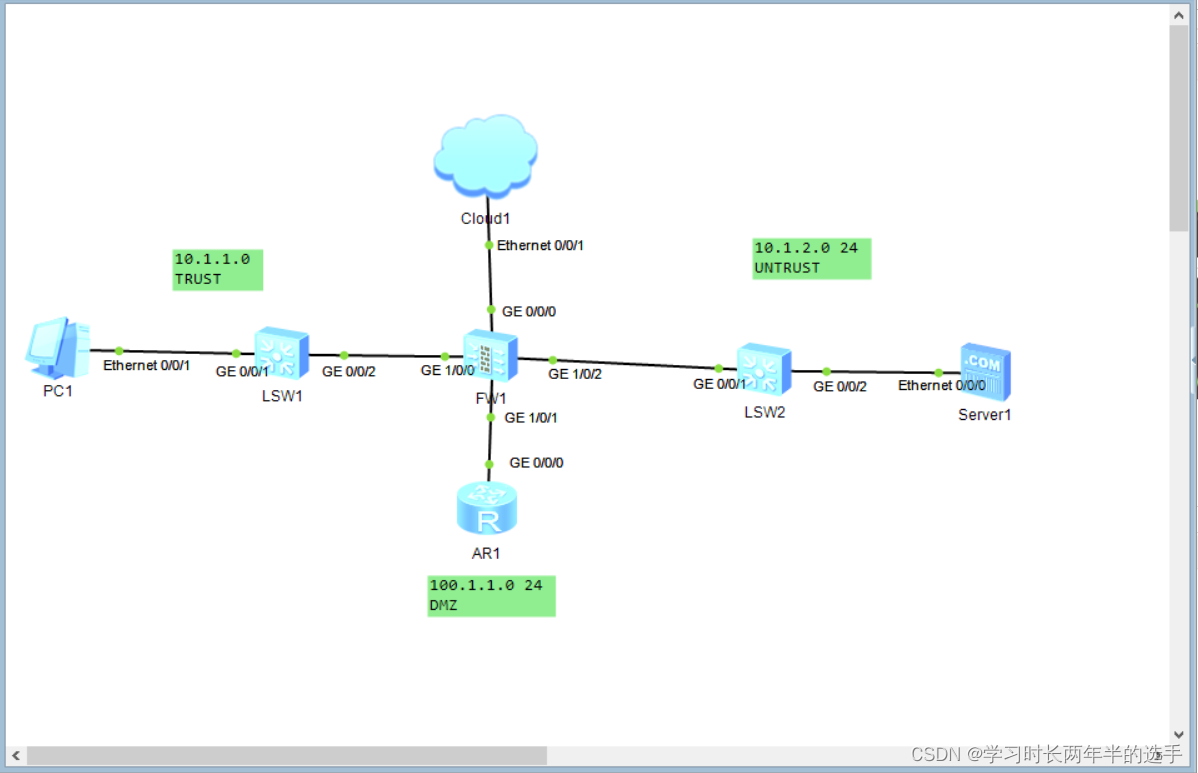

首先以下图为例,使用三层协议进行配置

首先将防火墙的1/0/0端口加入到trust区域,并配置IP地址,将1/0/1端口加入到untrust区域,并配置IP地址

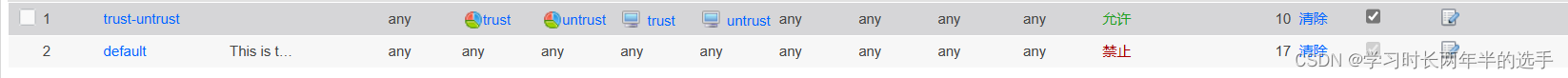

分别在两台PC上配置IP,掩码和网关,此时,两台PC是无法ping通的,因为在防火墙上存在一条安全策略默认拒绝所有

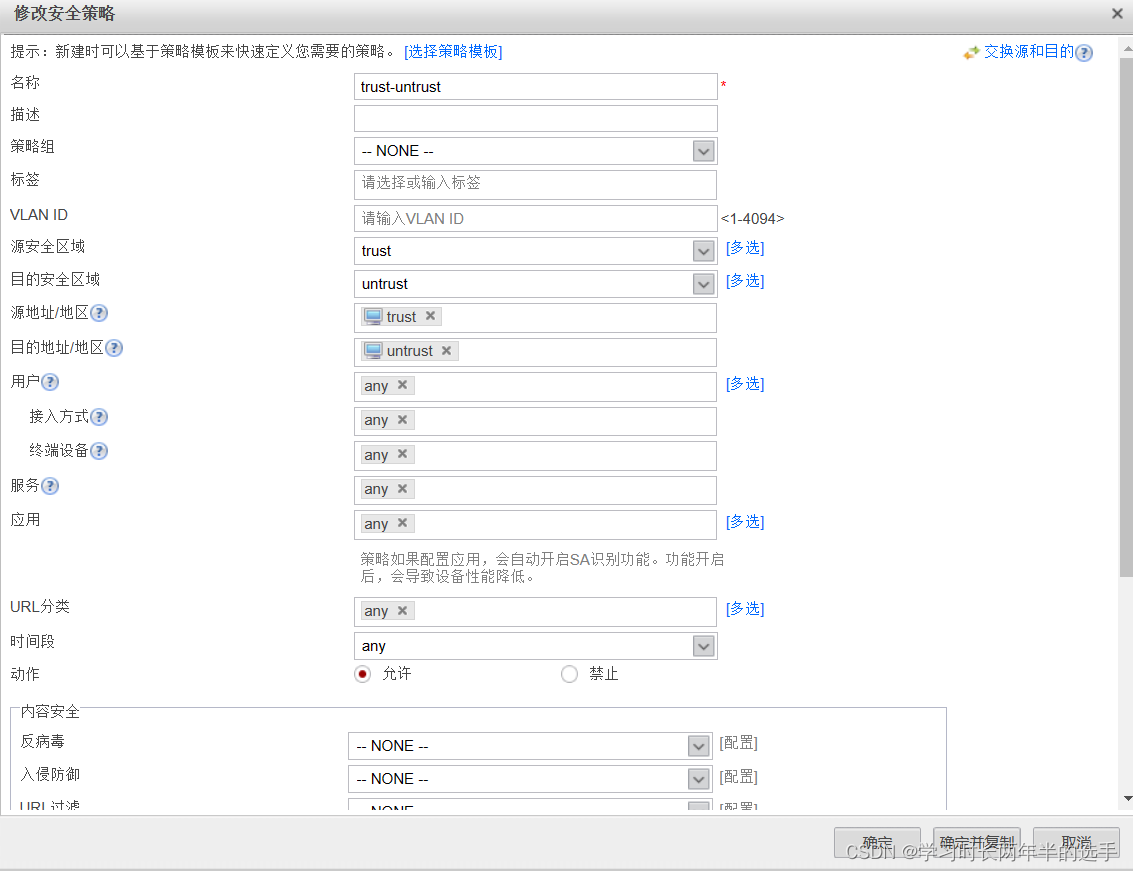

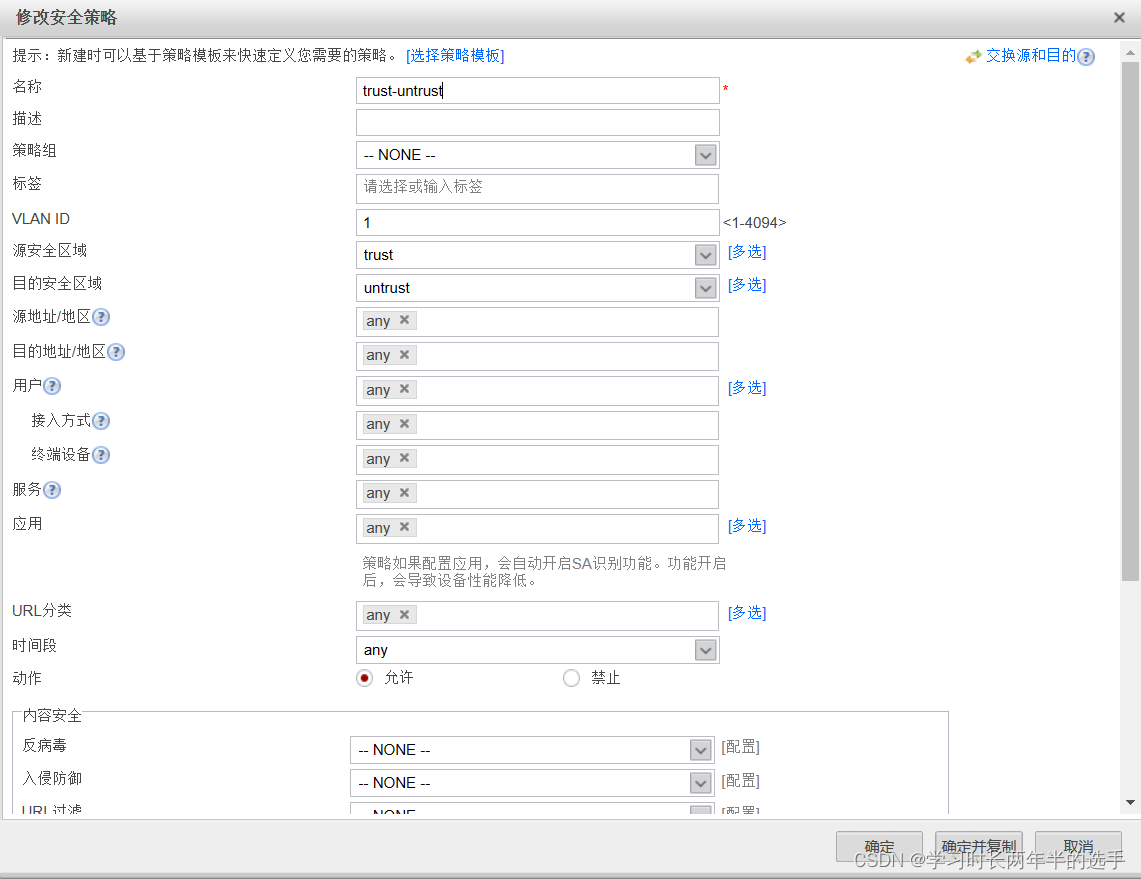

所以要使得PC1能够ping通PC2,需要编写一条安全策略放通trust区域至untrunst区域的流量

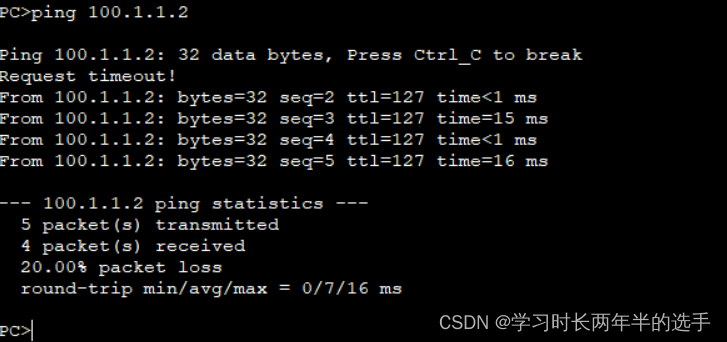

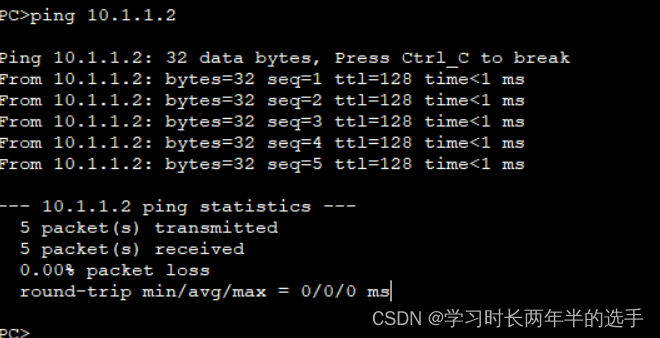

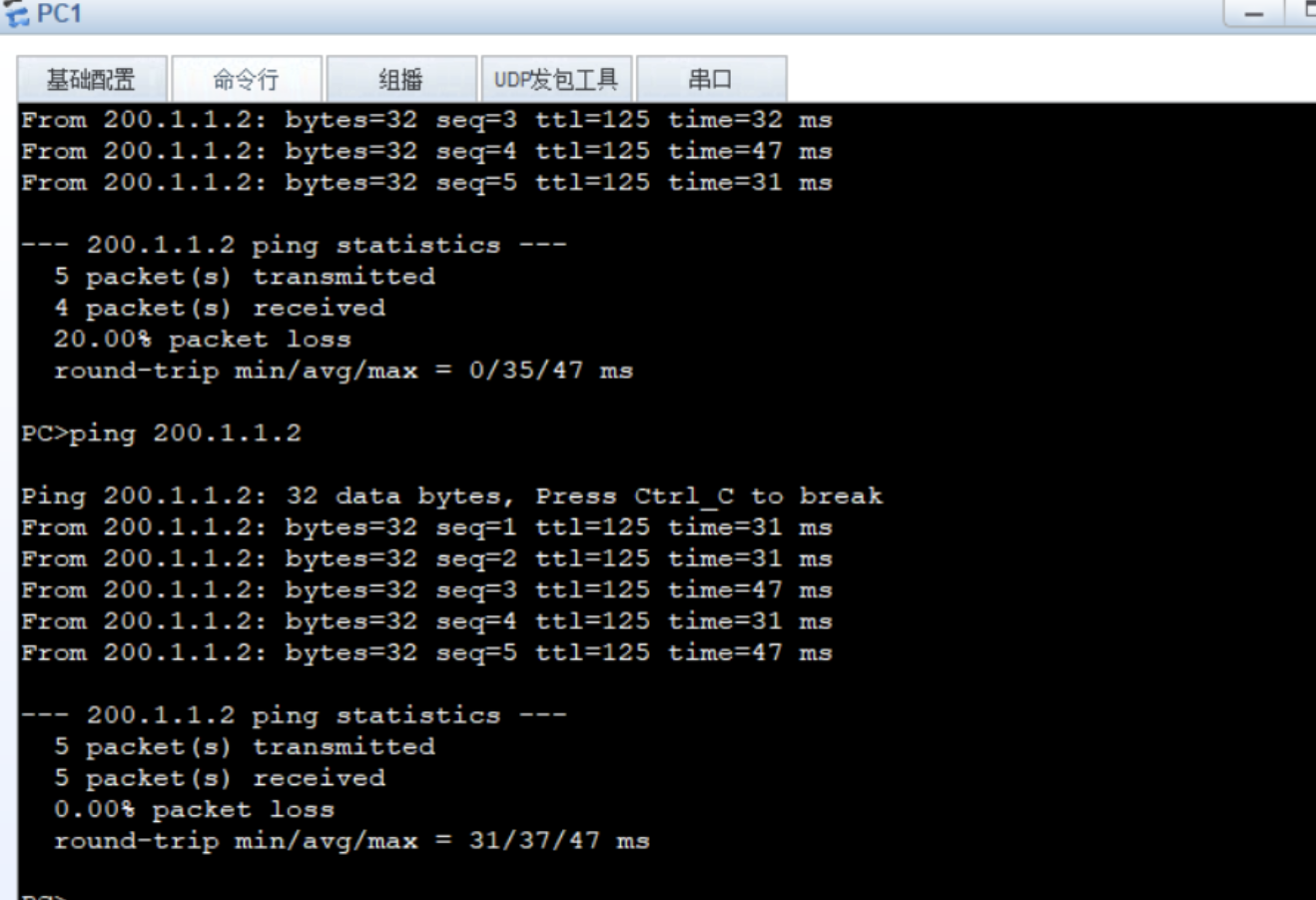

完成安全策略的编写后,再次使用PC1 ping PC2可以ping通

再次使用此拓扑,使用二层协议实现trunst区域至untrunst区域的通信

将防火墙的1/0/0接口和1/0/1接口修改为二层接口并设置vlan

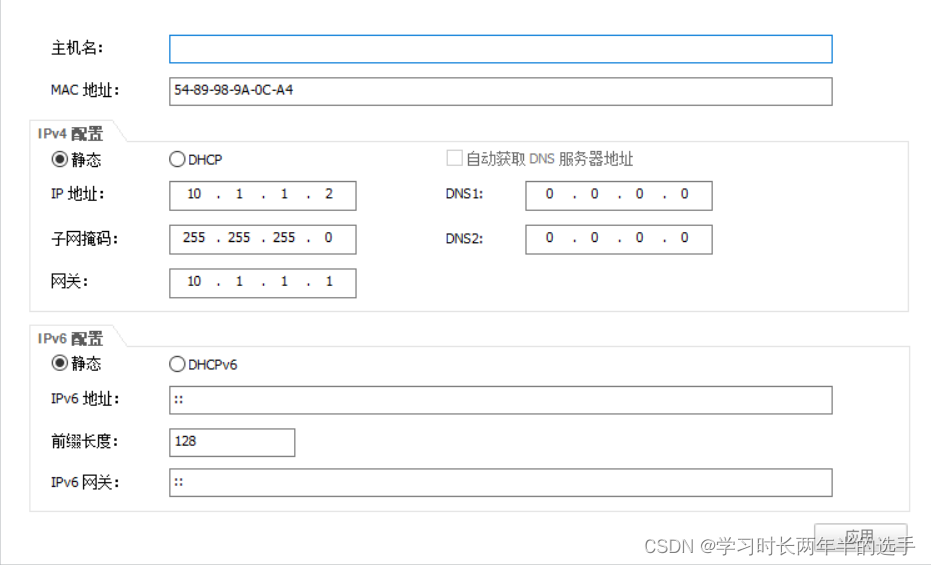

分别为PC1和PC2配置IP和掩码

此时用PC1 ping PC 2,即使两台PC是同一网段,依旧是无法ping通,原因也是在防火墙上存在一条安全策略默认拒绝所有,所以我们需要编写一条安全策略来实现trust区域与untrust区域的通信,由于此时我们使用的是二层协议,所以我们需要添加VLAN ID

以上就是防火墙的二层、三层基本配置。

实验练习

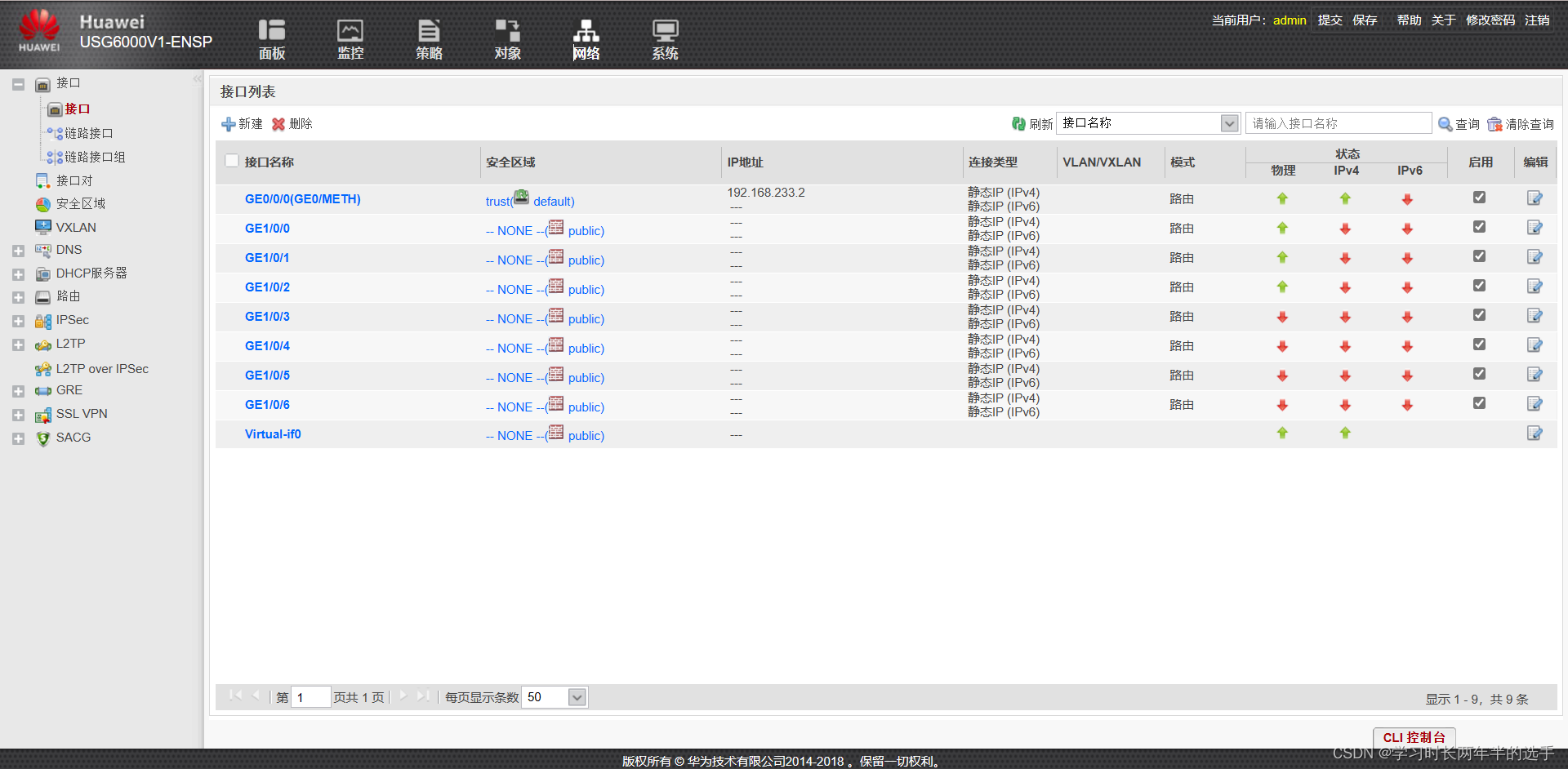

1、在cloud1上绑定网卡,完成配置后与防火墙的0/0/0口相连

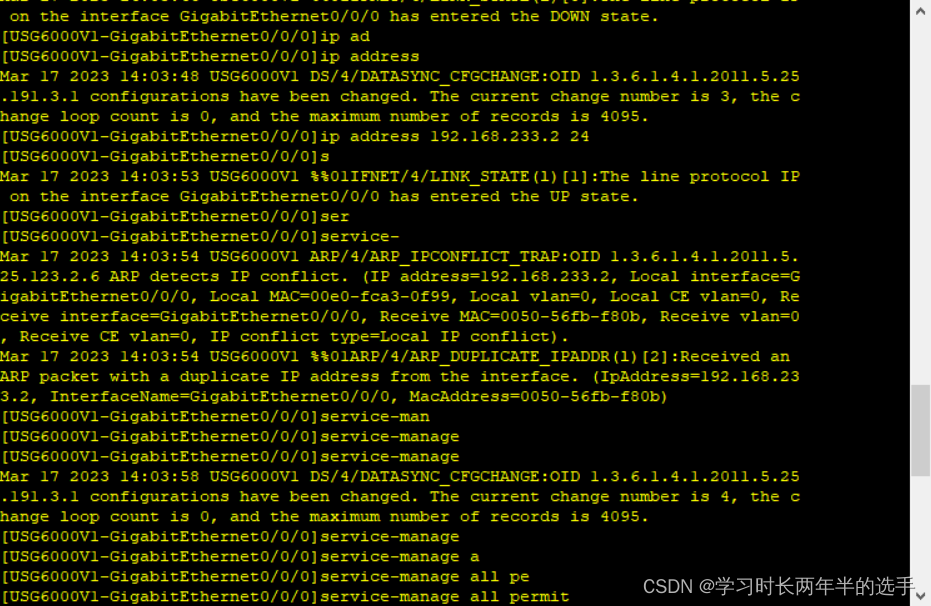

2、启动防火墙,配置0/0/0口的IP,使用浏览器登录防火墙的web界面

配置untrust区域

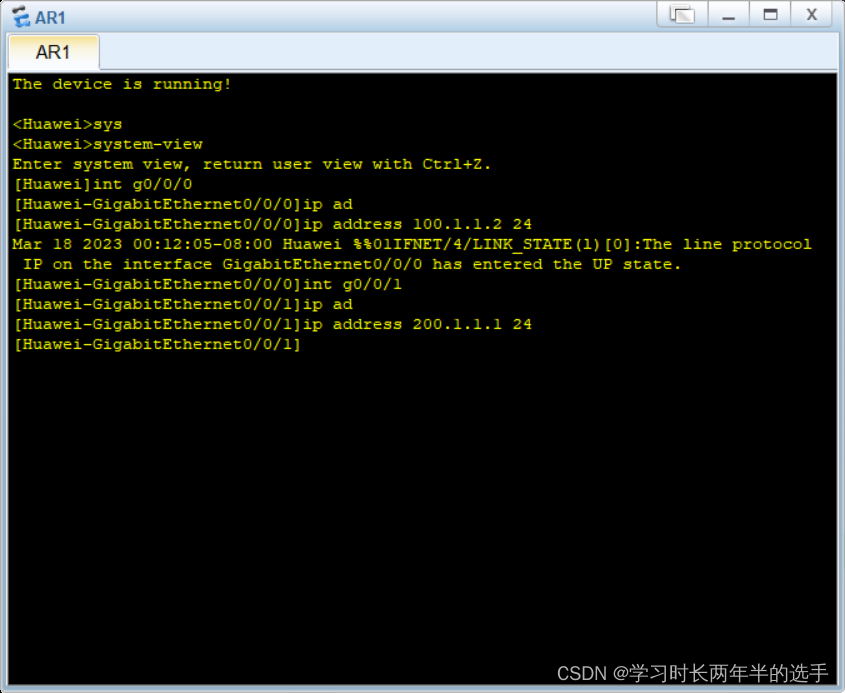

1、首先在路由器上为两个接口配置IP地址

- PC配置IP、掩码和网关

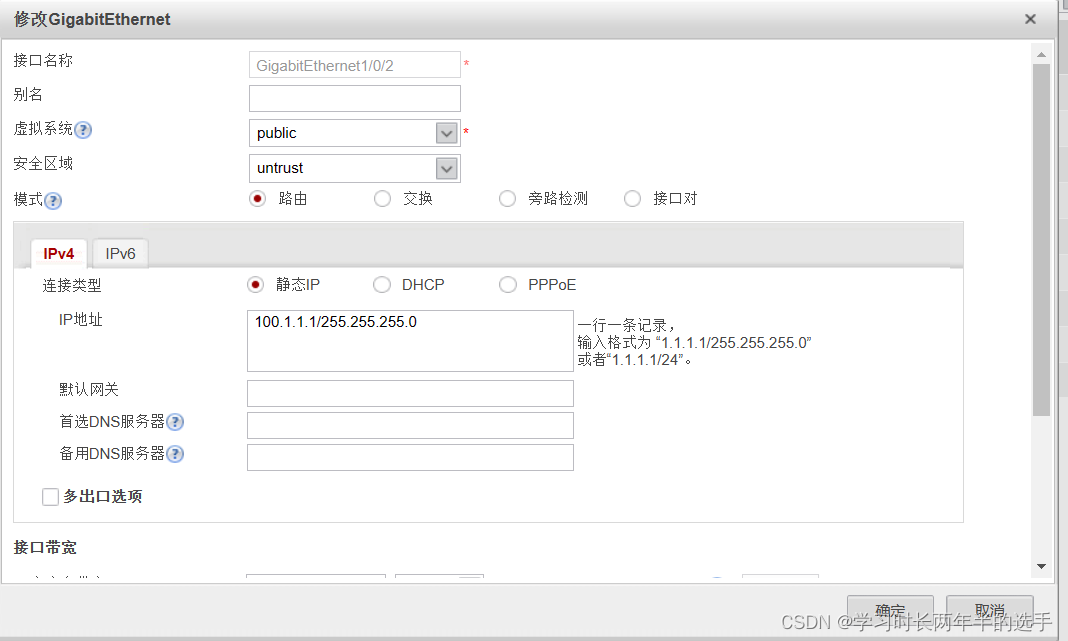

3、在防火墙上配置1/0/3为untrust区域

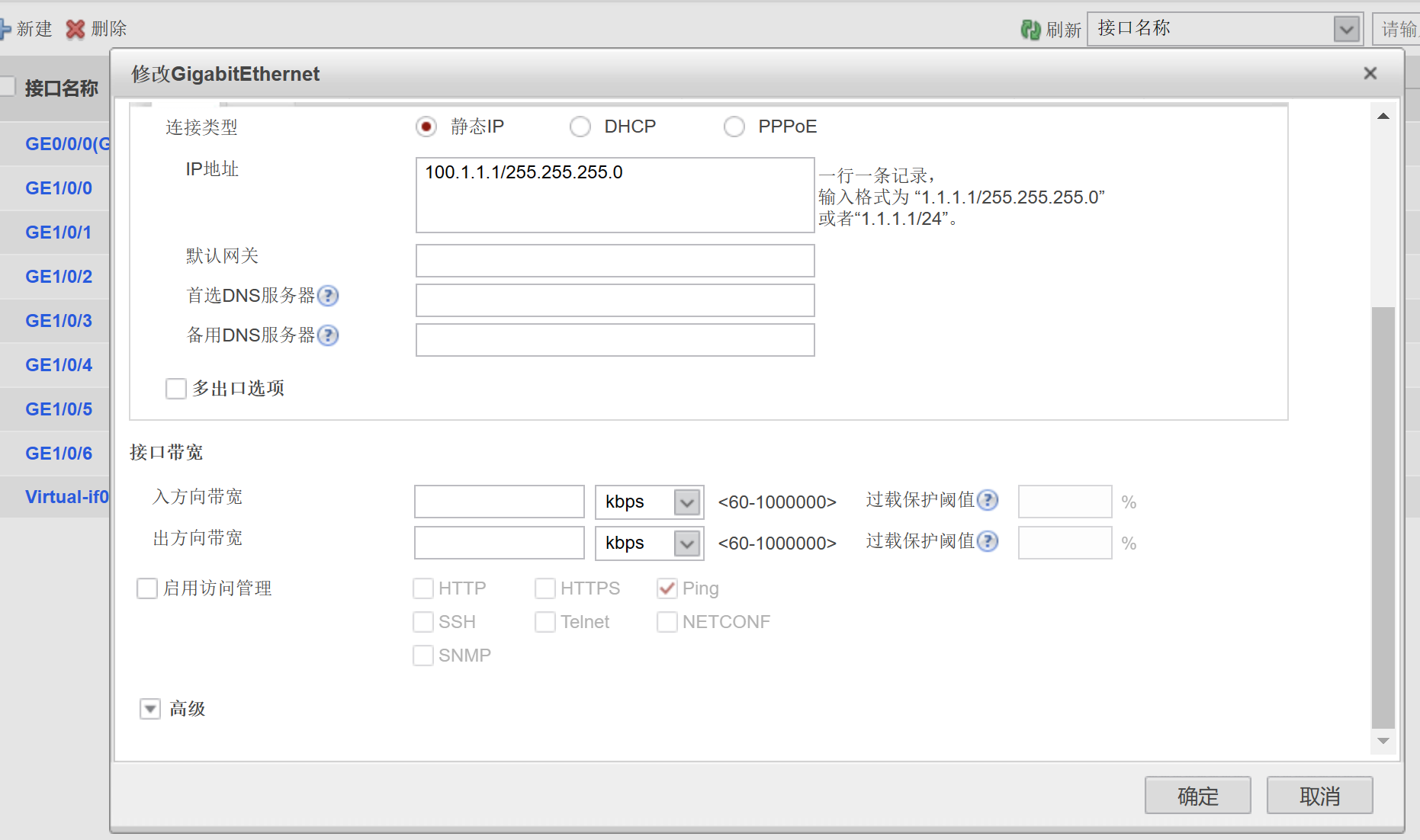

此时,使用ISP路由器ping防火墙,即使路由器与防火墙为直连,但是依旧是无法ping通的,原因是在配置防火墙时,没有启用访问管理,设置启动访问管理,并选择放通ping流量即可ping通

但是,此时,untrust区域的PC没有至防火墙的路由,所以需要手动添加一条静态路由

配置trust区域:

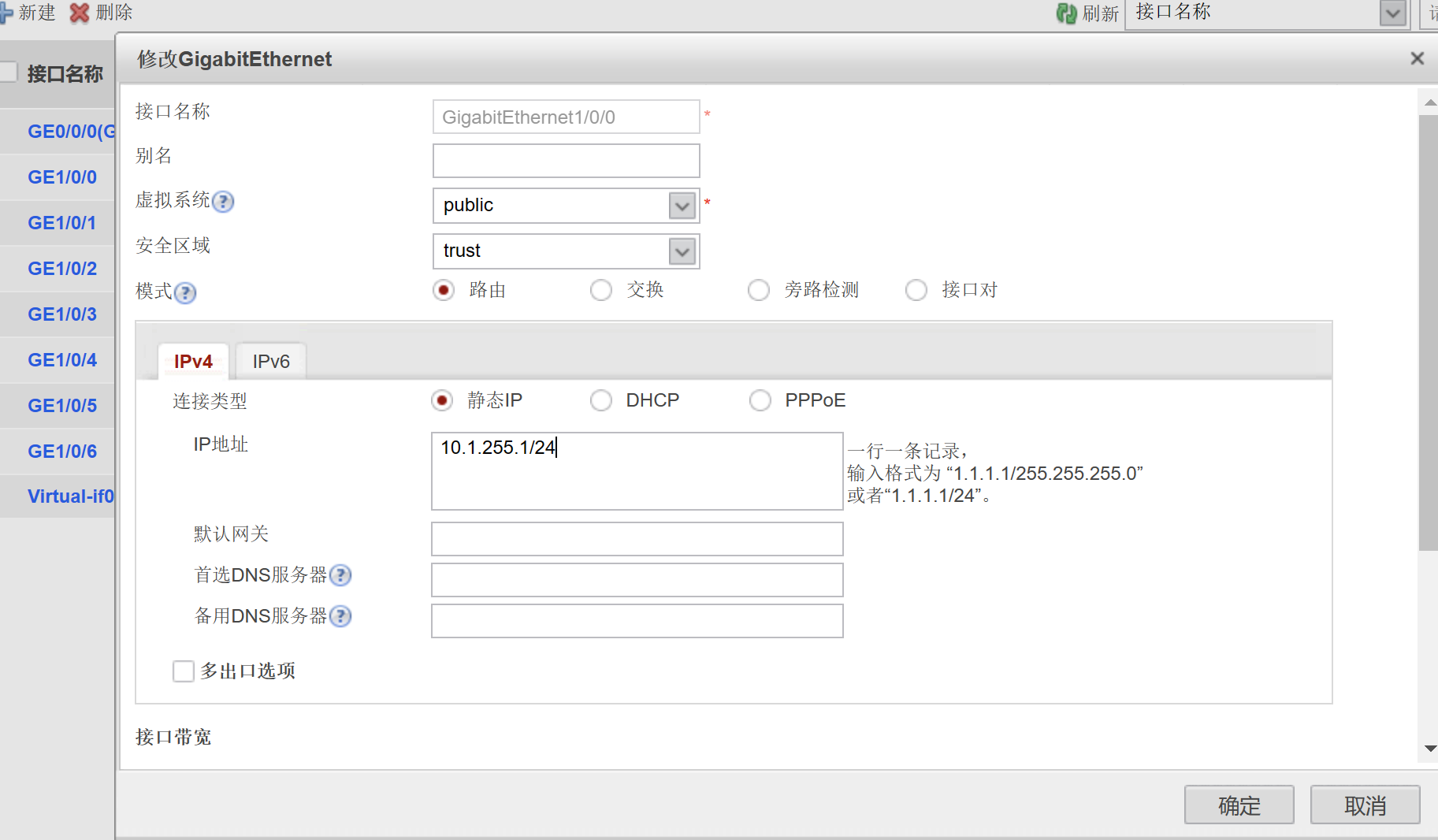

在防火墙上将1/0/0接口加入trust区域,并配置IP地址

在trust区域的交换机上创建vlan,配置IP地址,结果如下:

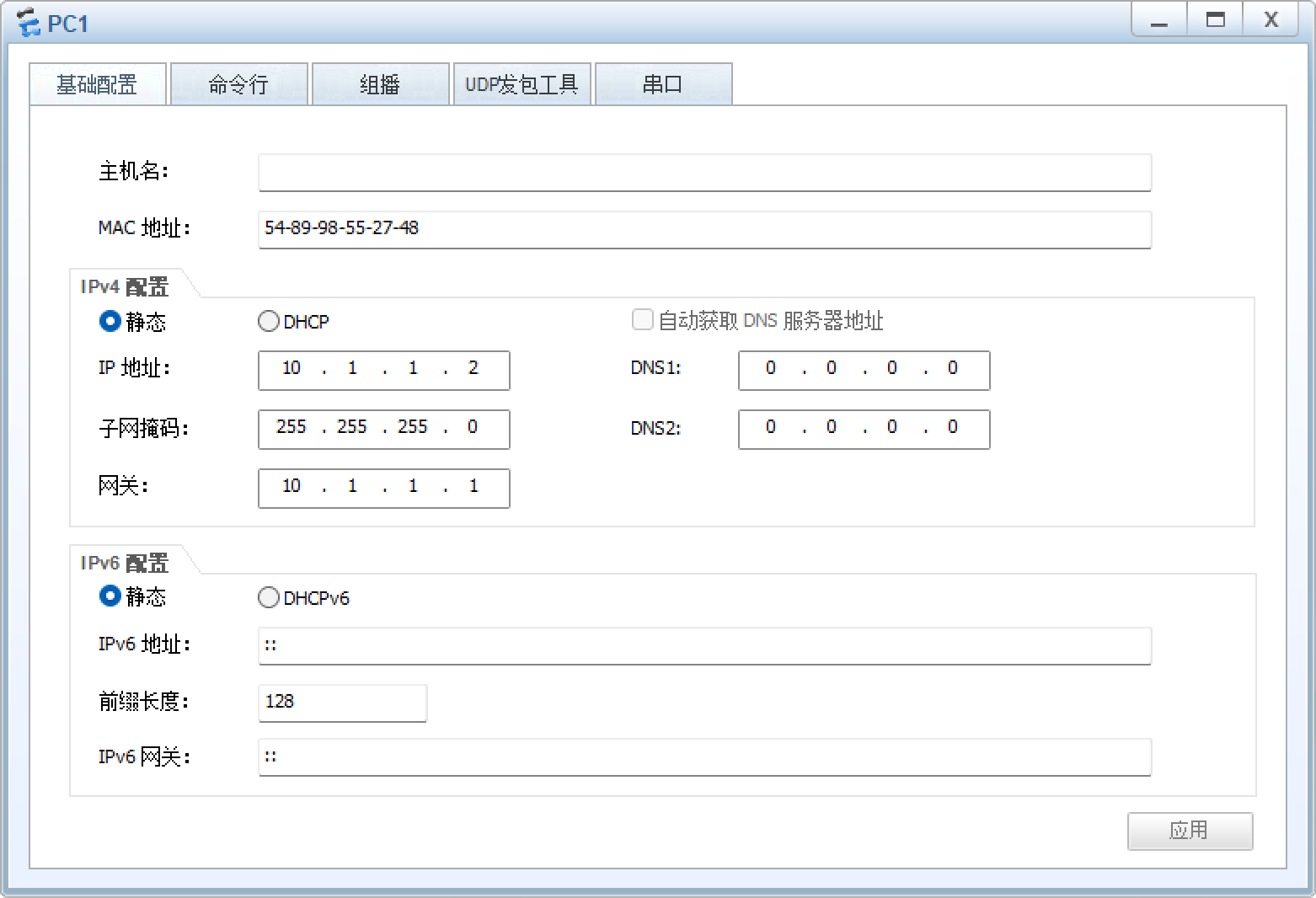

在trust区域的PC上配置IP,掩码,网关

此时,PC到防火墙之间缺少路由,所以需要手动添加一条静态路由

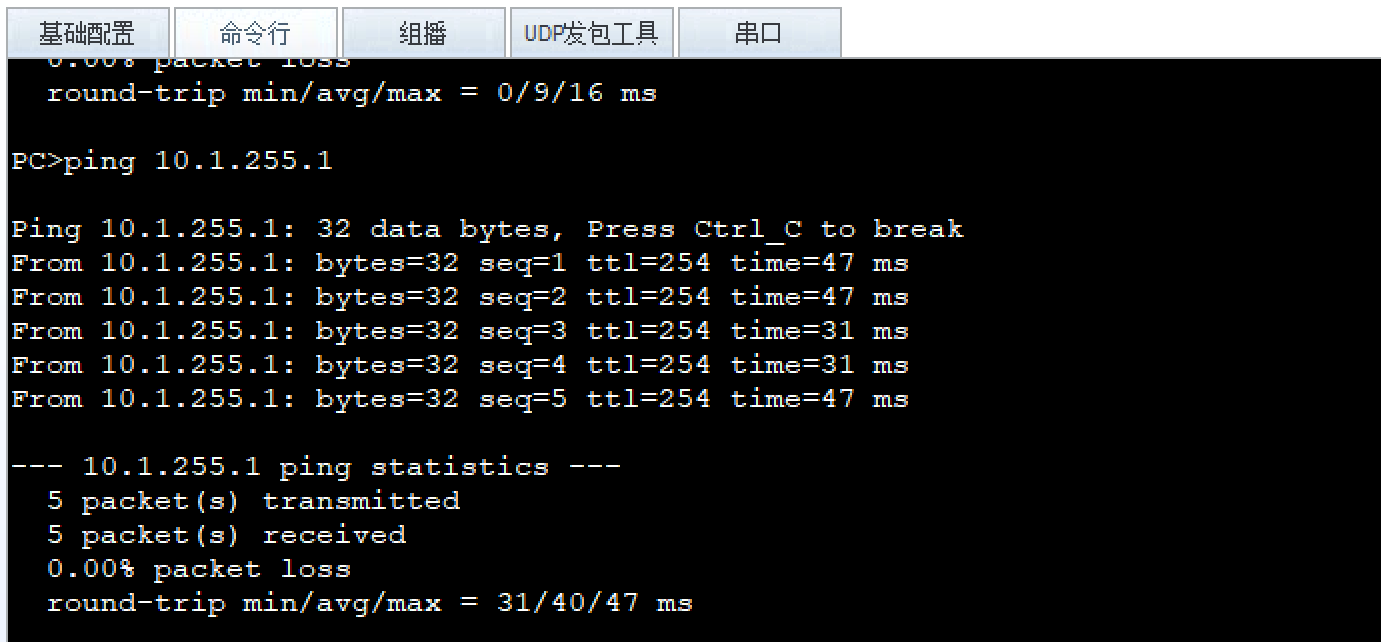

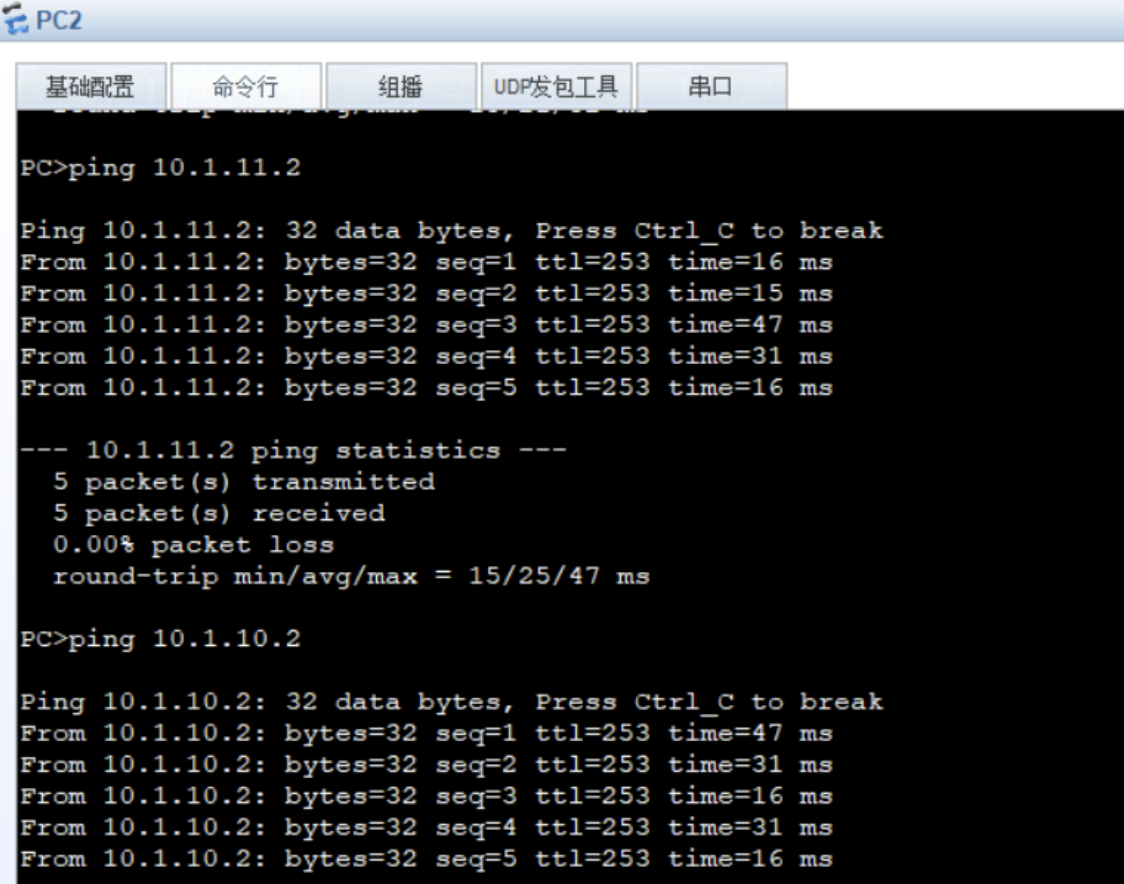

静态路由配置完成后,trust区域的PC可以和防火墙完成通信

配置DMZ区域

在防火墙上配置eth-trunk

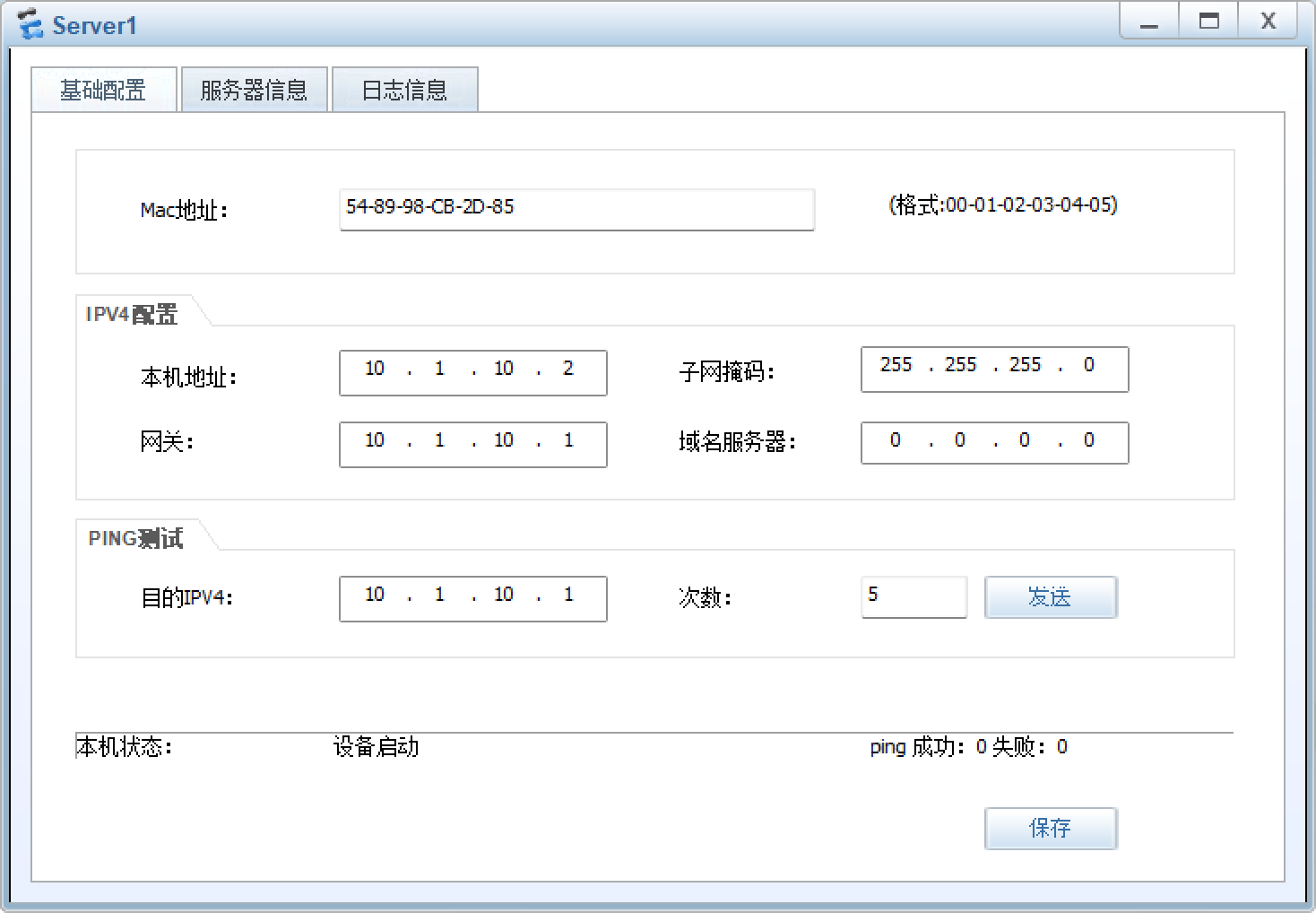

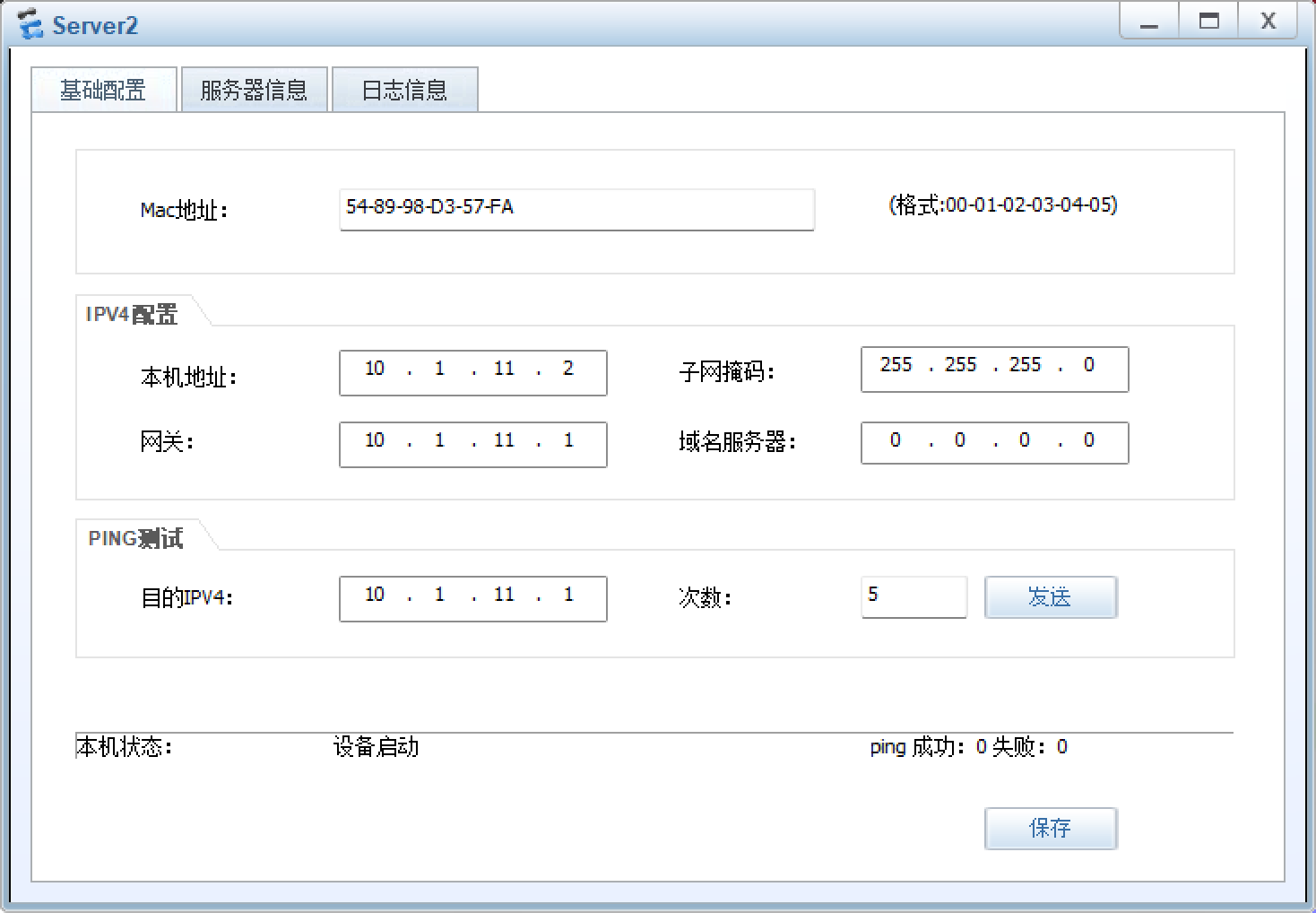

在DMZ区域的交换机上配置eth-trunk,创建虚拟接口,在服务器上配置IP地址,掩码,网关

拓扑中的三个区域内能够完成通信,但是区域间不能完成通信,所以需要按照实际需求编写安全策略来实现区域间的通信

编写安全策略

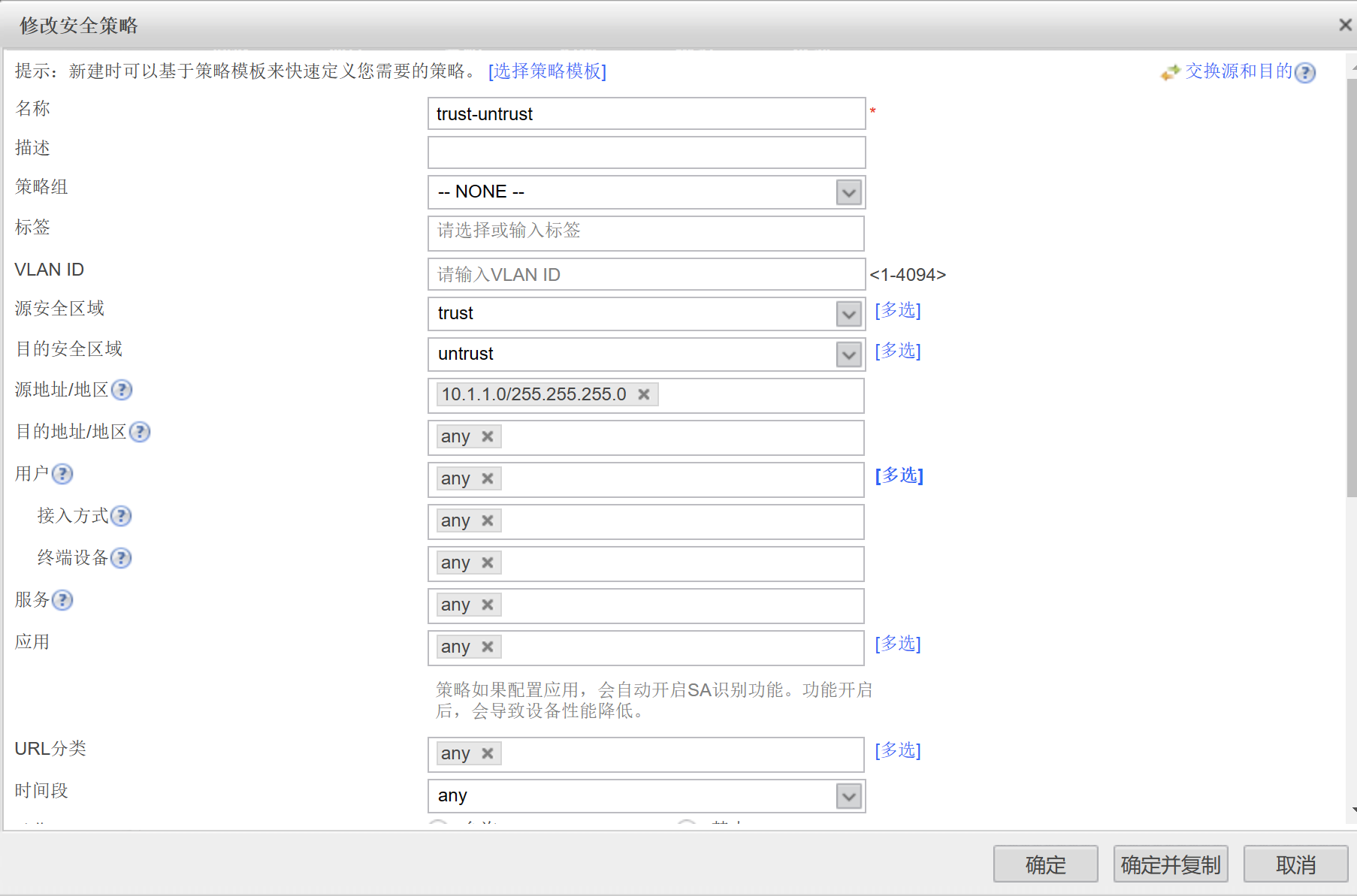

trust-untrust区域的安全策略

编写完成后使用trust区域的PC ping untrust区域的PC,依旧是无法ping通,原因是缺少路由,我们需要在trust区域的交换机和 untrust区域路由器上编写路由从而使得路由可达。

PC可以访问外网,但是外网的PC不能够访问内网

trust-DMZ区域的安全策略

untrust-DMZ区域的安全策略

版权归原作者 爱吃南瓜的鱼 所有, 如有侵权,请联系我们删除。