74cms

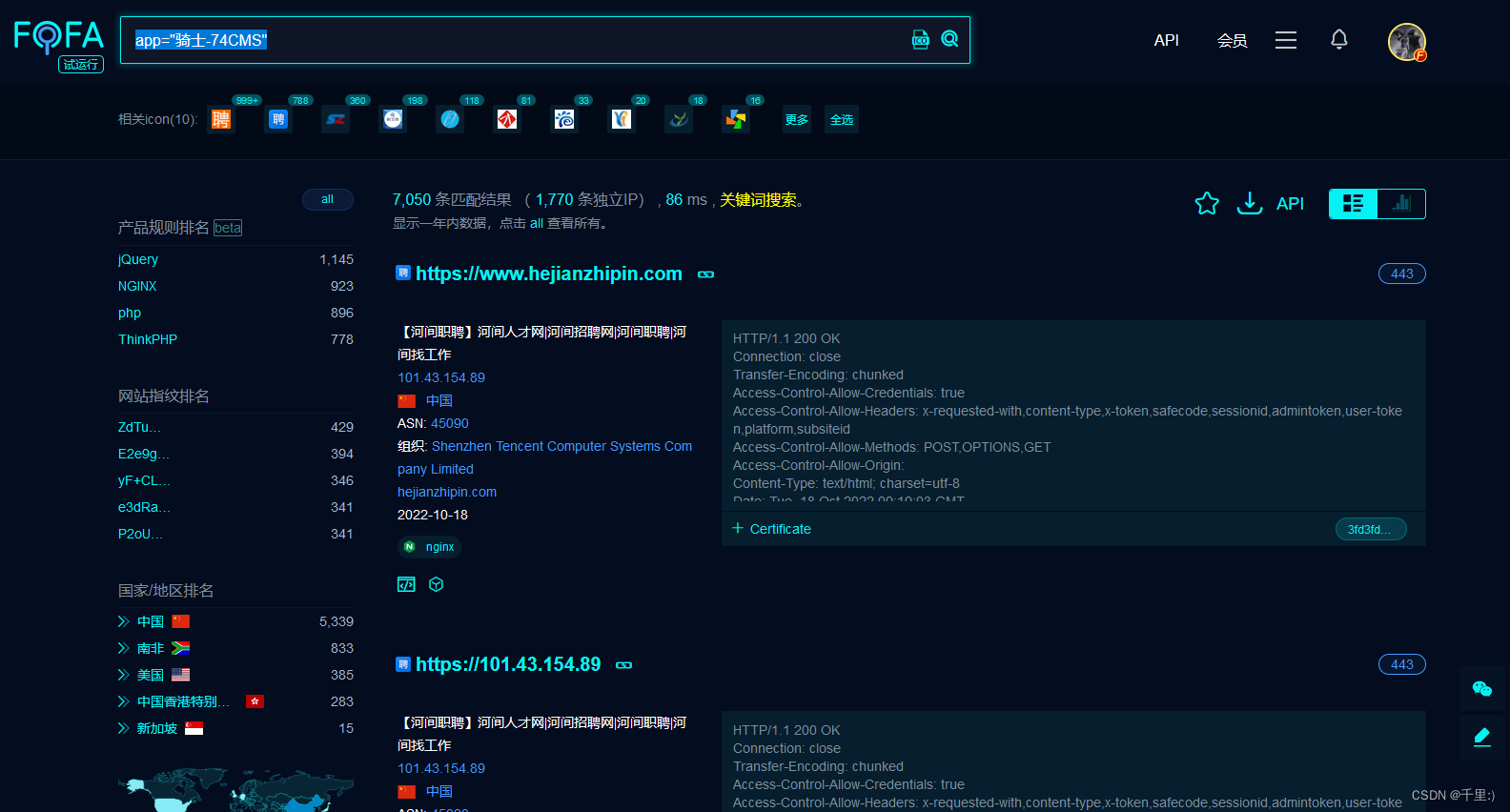

骑士CMS(74cms)是国内较为成熟的一类建站模板,专注地方人才招聘系统,易上手、快运营、效果出众,广泛用于多个招聘人才类网站。如图示例:

5.0.1版本命令执行漏洞

该版本发行于2019年。74cms v5.0.1在url.php中以数组键值对形式储存网站域名信息,可在网站域名信息修改处写入php代码,修改生效后,访问url.php,执行写入的php代码。利用此漏洞可写入webshell,导致远程代码执行。a

影响范围

74cms <= 5.0.1

指纹

app="骑士-74CMS"

靶场生成

使用phpstudy或bt面板即可快速搭建。

漏洞复现

首先登录后台,后台地址为/index.php?m=admin&c=index&a=login

这里我模拟了弱口令,可以进行爆破:

版权归原作者 东方隐侠千里 所有, 如有侵权,请联系我们删除。