(2022年)山东省职业院校技能大赛高职组信息安全管理与评估

第一阶段组网

qq:2366046367

qq群:670610200

竞赛试题

第一阶段竞赛项目试题

根据信息安全管理与评估技术文件要求,第一阶段为网络平台搭建与网络安全设备配置与防护。本文件为信息安全管理与评估项目竞赛-第一阶段试题。

介绍

竞赛阶段 任务阶段 竞赛任务

第一阶段

平台搭建与安全设备配置防护 任务1 网络平台搭建

任务2 网络安全设备配置与防护

所需的设备、机械、装置和材料

所有测试项目都可以由参赛选手根据基础设施列表中指定的设备和软件完成。

评分方案

本阶段竞赛项目分数为300分。

注意事项

赛题第一阶段请按裁判组专门提供的U盘中的“XXX-第1阶段-答题模板”中的要求提交答案。选手需要在U盘的根目录下建立一个名为“GWxx”的文件夹(xx用具体的工位号替代),所完成的“XXX-第1阶段-答题模板”放置在文件夹中作为比赛结果提交。

项目和任务描述

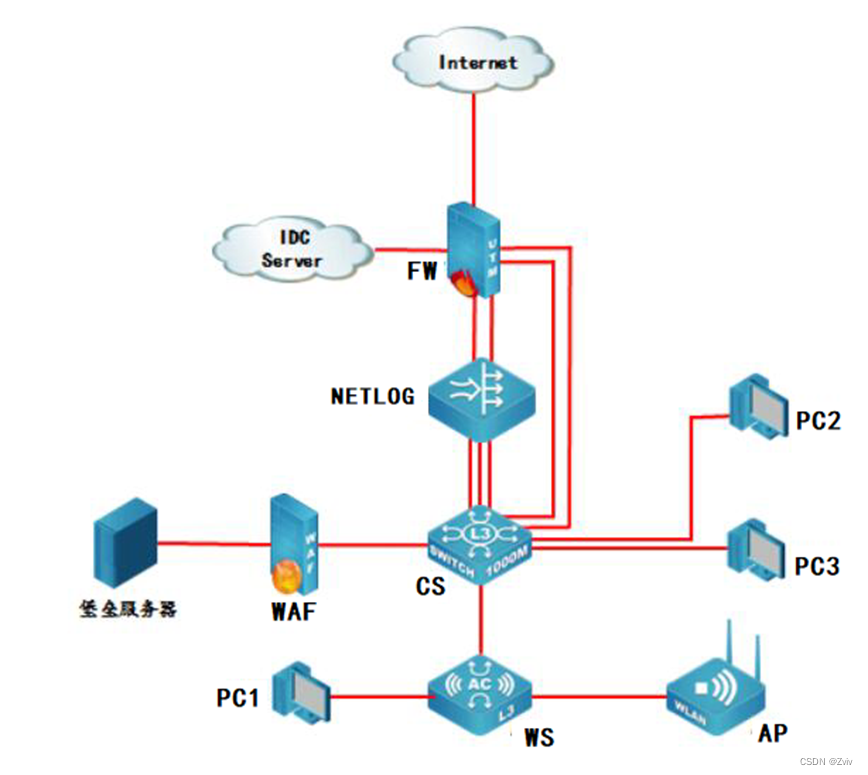

1.网络拓扑图

2.IP地址规划表

设备名称 接口 IP地址 对端设备

防火墙

FW ETH0/1-2(AG1) AG1.113

10.1.0.254/30

(Trust安全域) CS ETH1/0/1

CS ETH1/0/2

AG1.114

10.2.0.254/30

(Trust安全域)

ETH0/3 10.3.0.254/30

(Trust安全域) NETLOG ETH3

ETH0/4 10.4.0.254/30

(Trust安全域) NETLOG ETH4

ETH0/5 10.100.18.1/27

(untrust安全域) IDC SERVER

10.100.18.2

ETH0/6 200.1.1.1/28

(untrust安全域) INTERNET

Loopback1 10.11.0.1/24

(Trust安全域) –

Loopback2 10.12.0.1/24

(Trust安全域)

Loopback3 10.13.0.1/24

(Trust安全域)

Loopback4 10.14.0.1/24

(Trust安全域)

VLAN 40

ETH1/0/4-8 172.16.40.62/26 PC2

VLAN 50

ETH1/0/3 172.16.50.62/26 PC3

VLAN 51

ETH1/0/23 10.51.0.254/30 NETLOG ETH5

VLAN 52

ETH1/0/24 10.52.0.254/24 WAF ETH3

VLAN 113 VLAN113 OSPF

10.1.0.253/30 FW

三层交换机

CS VLAN 114 VLAN114 OSPF

10.2.0.253/30 FW

VLAN 117

ETH E1/0/17 10.3.0.253/30 NETLOG ETH1

VLAN 118

CS ETH E1/0/18 10.4.0.253/30 NETLOG ETH2

ETH1/0/20 VLAN 100

192.168.100.1/30

2001::192:168💯1/112

VLAN115 OSPF

10.5.0.254/30

VLAN116 OSPF

10.6.0.254/30 WS ETH1/0/20

无线交换机

WS ETH1/0/20

VLAN 100

192.168.100.2/30

2001::192:168💯2/112

VLAN 115 10.5.0.253/30

VLAN 116 10.6.0.253/30 CS ETH1/0/20

VLAN 30

ETH1/0/3 172.16.30.62/26 PC1

无线管理VLAN

VLAN 101

ETH1/0/21 需配置 AP

VLAN 10 需配置 无线1

VLAN 20 需配置 无线2

网络日志系统NETLOG ETH1 网桥 FW

ETH3 CS ETH E1/0/17

ETH2 网桥 FW

ETH4 CS ETH E1/0/18

ETH5 10.51.0.253/30 CS ETH E1/0/23

WEB应用防火墙

WAF ETH3 10.52.0.253/30 CS ETH E1/0/24

ETH4 堡垒服务器

工作任务

任务1:网络平台搭建(50分)

题号 网络需求

1 按照IP地址规划表,对防火墙的名称、各接口IP地址进行配置。

2 按照IP地址规划表,对三层交换机的名称进行配置,创建VLAN并将相应接口划入VLAN, 对各接口IP地址进行配置。

3 按照IP地址规划表,对无线交换机的名称进行配置,创建VLAN并将相应接口划入VLAN,对接口IP地址进行配置。

4 按照IP地址规划表,对网络日志系统的名称、各接口IP地址进行配置。

5 按照IP地址规划表,对WEB应用防火墙的名称、各接口IP地址进行配置。

任务2:网络安全设备配置与防护(250分)

- CS开启telnet登录功能,用户名skills01,密码skills01,密码呈现需加密;

- 总部交换机CS配置简单网络管理协议,计划启用V2C版本。Trap团体字符串为skills01,当设备有异常时,需要使用本地的VLAN100地址发送Trap消息至网管服务器10.51.0.253;当交换机CS的eth1/0/20接口发生up/down事件时需要发送Trap信息;

- 为避免报文速率过快造成 CPU 负载过重,实时监测上 CPU 的 other-ipuc 报文,控制报文上 CPU 的速率,对除管理员PC(172.16.40.20)外的报文上 CPU 允许的最大速率值设定为40;

- 为对MAC泛洪攻击进行防护,设置 vlan40的接口上最大可以学习 10 个动态 MAC 地址、10 个动态 ARP 地址、 10个NEIGHBOR表项;

- 尽可能加大总部核心交换机CS 与防火墙FW 之间的带宽,模式为动态模式;

- CS配置IPv6地址,使用相关特性实现VLAN50的IPv6终端可自动从网关处获得IPv6有状态地址; WS配置IPv6地址,开启路由公告功能,路由器公告的生存期为2小时,确保VLAN30的IPv6终端可以获得IPv6无状态地址; WS与CS之间进行配置ospfv3 area0, 使PC1与PC3可以通信; 业务地址规划如下,其它IP地址自行规划: 业务 IPV6地址 VLAN30 2001:30::254/64 VLAN50 2001:50::254/64

- FW与CS建立两对IBGP邻居关系,使用AS 65500,FW上loopback1-4为模拟AS 65500中网络,为保证数据通信的可靠性和负载,完成以下配置,要求如下: CS通过BGP到达loopback1,2网路下一跳为10.3.0.254; CS通过BGP到达loopback3,4网络下一跳为10.4.0.254; 通过BGP实现到达loopback1,2,3,4的网络冗余; 使用IP前缀列表匹配上述业务数据流; 使用LP属性进行业务选路,只允许使用route-map来改变AS PATH属性属性、实现路由控制,AS PATH属性可配置的参数数值为:65505;

- FW、CS、WS之间配置OSPF area 0 开启基于链路的MD5认证,密钥自定义,传播访问INTERNET默认路由;

- 为了控制接入网络的 PC,需要对PC3所在接口开启 DOT1X 认证,配置认证服务器地址是 172.16.50.40,radius key 是skills01;

- 为实现对防火墙的安全管理,防火墙FW对安全区域开启SSH,PING,HTTP,SNMP功能(loopback接口除外),外网接口仅开启HTTPS功能;

- 总部VLAN业务用户通过防火墙访问Internet时,复用公网IP: 202.1.2.21/28,保证每一个源IP产生的所有会话将被映射到同一个固定的IP地址,当有流量匹配本地址转换规则时产生日志信息,将匹配的日志发送至10.51.0.253的 UDP 2000端口;

- 防火墙 FW 与 Internet 端路由器112.30.2.2建立IPsec隧道,要求对分支结构中10.110.88.0/24与VLAN40代表的子网之间的数据流进行安全保护;安全协议采用 ESP 协议,加密算法采用 3DES,验证算法采用 SHA1,压缩算法采用 DEFLATE。预共享密钥为skills01;

- FW 配置禁止所有人在周一至周五工作时间 9:00-18:00 访问京东www.jd.com 和淘宝 www.taobao.com;相同时间段禁止访问中含有“娱乐”、“新闻”、“购物”的 WEB 页面;

- 在FW配置,专门针对压缩包进行病毒过滤,对gzip、rar、tar、bzip2、zip文件进行扫描,发现病毒后重置连接;

- 在FW开启安全网关的TCP SYN包检查功能,只有检查收到的包为TCP SYN包后,才建立连接;配置所有的TCP数据包每次能够传输的最大数据分段为1460,尽力减少网络分片;配置对TCP三次握手建立的时间进行检查,如果在1分钟内未完成三次握手,则断掉该连接;

- 为保证总部Internet出口线路,在FW上使用相关技术,通过ping监控外网网关地址200.1.1.2,监控对象名称为Track,每隔5S发送探测报文,连续10次收不到监测报文,就认为线路故障,直接关闭外网接口。FW要求内网每个IP限制会话数量为300;

- 为满足远程用户访问内网进行办公,配置L2TP VPN,名称为LP-VPN, LNS 地址池为10.100.253.1/24-10.100.253.100/24,地址池名称为L2TP,网关为最大可用地址,认证账号skills01,密码skills01;

- 已知原AP管理地址为10.115.0.0/15,为了避免地址浪费请重新规划和配置IP地址段,要求如下: 使用原AP所在网络进行地址划分; 现无线用户VLAN 10中需要127个终端,无线用户VLAN 20需要63个终端; WS上配置DHCP,管理VLAN为VLAN101,为AP下发管理地址,网段中第一个可用地址为AP管理地址,最后一个可用地址为WS管理地址,保证完成AP二层注册,hwtype 值为 59;为无线用户VLAN10,20下发IP地址,最后一个可用地址为网关;

- 在NETWORK下配置SSID,需求如下: NETWORK 1下设置SSID:skills2022,VLAN10,加密模式为wpa-personal,其口令为skills2022; NETWORK 2下设置SSID:GUEST,VLAN20,不进行认证加密,做相应配置隐藏该SSID;

- 配置Network 20:SSID:skills_ipv6,VLAN25用于IPv6无线测试,用户接入无线网络时需要采用基于WPA-personal加密方式,其口令为“skills2022”,该网络中的用户从WS 的DHCPv6获取IPv6地址,地址范围为:2001:10:115::/112;

- 通过配置避免接入终端较多且有大量弱终端时,高速客户端被低速客户端“拖累”,低速客户端不至于长时间得不到传输;

- 针对SSID为“GUEST”下的用户进行带宽限制。对用户上行速率没有限制,但是针对下行速率要求用户的带宽限制为2Mbps,突发值为4Mbps,超过带宽的该网段内的报文一律丢弃;

- 在WS上配置使radio 1的射频类型为IEEE 802.11b/g,并且设置RTS的门限值为256字节,当MPDU的长度超过该值时,802.11MAC启动RTS/CTS交互机制;

- 配置NETWORK 20最多接入20个用户;接入用户相互隔离,并限制该NETWORK每天早上0点到6点禁止用户接入;

- 通过配置防止多AP和WS相连时过多的安全认证连接而消耗CPU资源,检测到AP与WS在10分钟内建立连接5次就不再允许继续连接,两小时后恢复正常;

- AP 的发射功率不稳定,客户端发送信息总是出现丢包现象,通过配置使AP周期性每隔 1 小时对发射功率进行一次调整;

- 在公司总部的NETLOG上配置,设备部署方式为透明模式。增加非admin账户skills01,密码skills01,该账户仅用于用户查询设备的日志信息;

- 配置NETLOG,将NETLOG作为SNMP服务器,团体名为skills,配置允许VLAN100及业务VLAN允许访问该SNMP服务器;

- NETLOG上配置报警邮箱,邮件服务器IP为172.16.10.33,端口号为25,账号为:skills01,密码: skills01,同时把报警邮件发送给manager@cnskills.com;

- NETLOG 配置内容管理,对邮件内容包含“答案”字样的邮件,记录且邮件报警;

- 在NETLOG上配置激活NTP,本地时区+8:00,添加域名ntp.ntsc.ac.cn;

- 为保护内网客户端安全,请配置NETLOG入侵防御,针对客户端和恶意软件的全部漏洞类型进行防御,检测到攻击后动作为拒绝,并启用日志记录;

- NETLOG配置监控告警,当内存使用率大于等于80%时,启动紧急告警,发送邮件告警并记录,告警级别设置为预警状态;

- 在WAF上配置设备部署方式为透明模式。要求对服务器172.16.10.45/32的8080端口的WEB服务进行安全防护;

- 在WAF上配置报警邮箱,邮件服务器IP为172.16.10.33,端口号为25,接收者为manager@cnskills.com,主题为“WAF告警”;

- 在WAF上配置,仅允许上传真实文件类型为png、doc、ppt、xls的文件至WEB服务器;一经发现违反,立刻阻断并记录日志;

- 在WAF上配置检测页面内容中含有身份证信息时,将其替换为****;严重级别为中级;设置邮件告警;

- 在WAF上配置定期每周六1点对服务器的http://172.16.10.45/进行最大深度的漏洞扫描测试;

- 在WAF上配置基础防御功能,建立特征规则“http防御”,开启SQL注入、XSS攻击、信息泄露等防御功能,要求针对这些攻击阻断并保存日志发送邮件告警;

- 在WAF配置针对服务器入侵检测防御,防护规则全选,设置严重级别为中级,要求针对这些攻击阻断并发送邮件告警;

版权归原作者 Zviv 所有, 如有侵权,请联系我们删除。