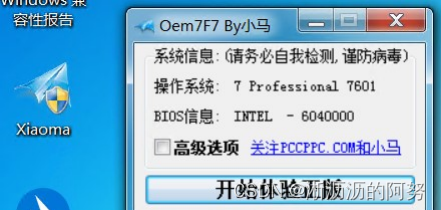

麻辣香锅病毒:常见于激活工具或破解软件携带恶性病毒,会篡改/劫持用户浏览器主页,运行之后会将病毒文件释放到Mlxg_km目录下面所以命名为【麻辣香锅】。

1、现象与要求

病毒运行特征:

运行激活工具首页被劫持

1)通信

du.testjj.com

恶意域名。

2)消除浏览器劫持情况,恢复正常主页

2、处置方法

2.1、病毒释放目录

使用命令

fltmc(查看筛选器)、sc(删除服务)

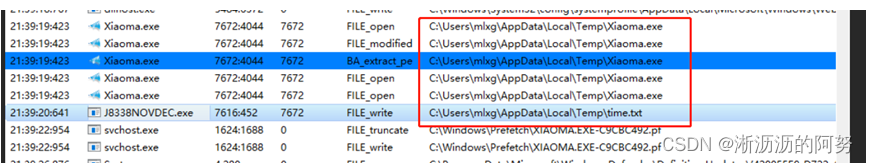

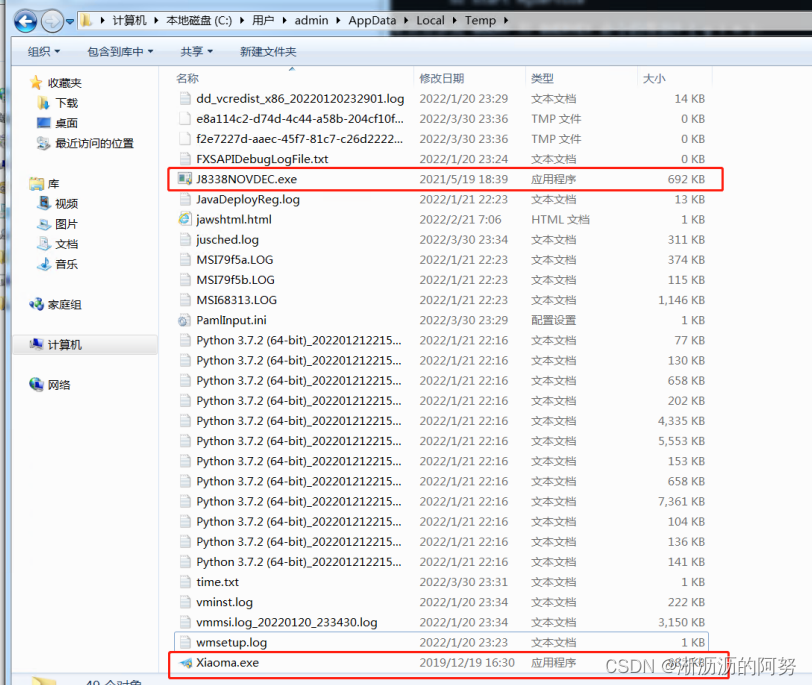

恶意程序目录:C:\Users\admin\AppData\Local\Temp(有一个xiaoma.exe,还有一个R服 务对应的exe)

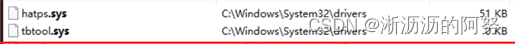

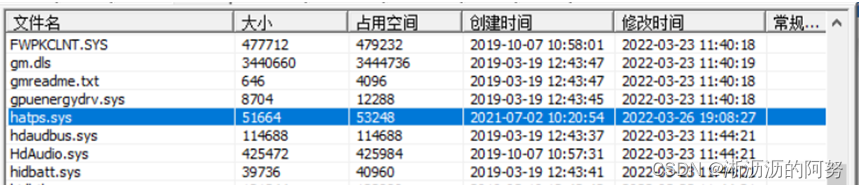

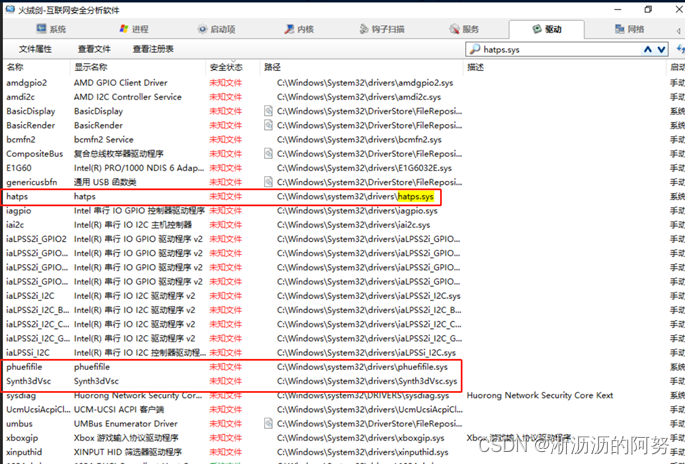

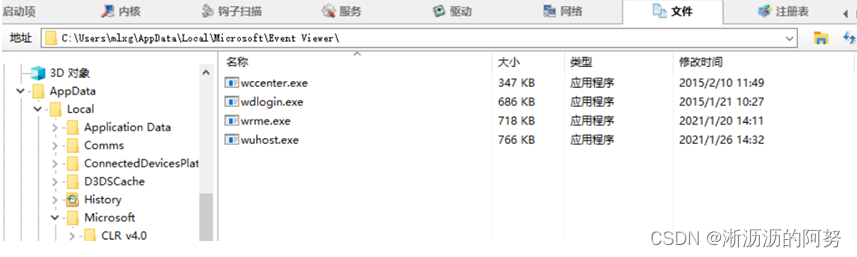

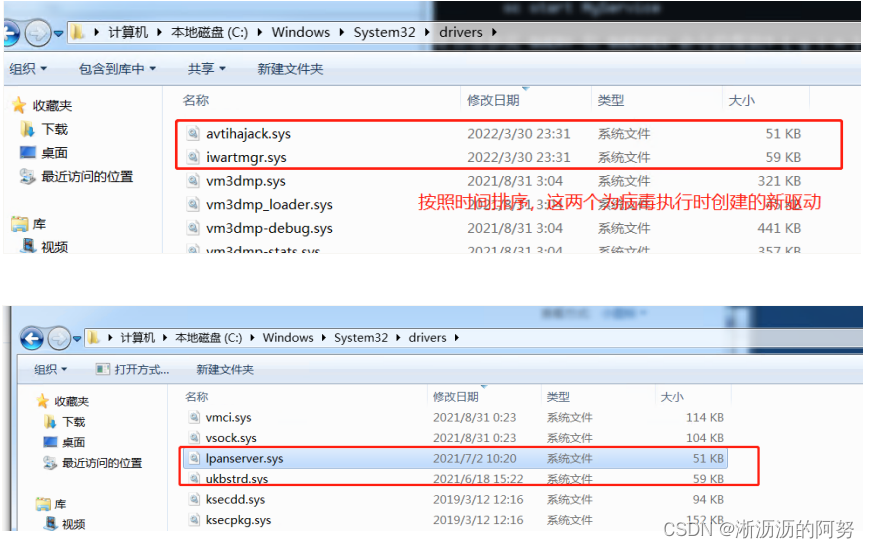

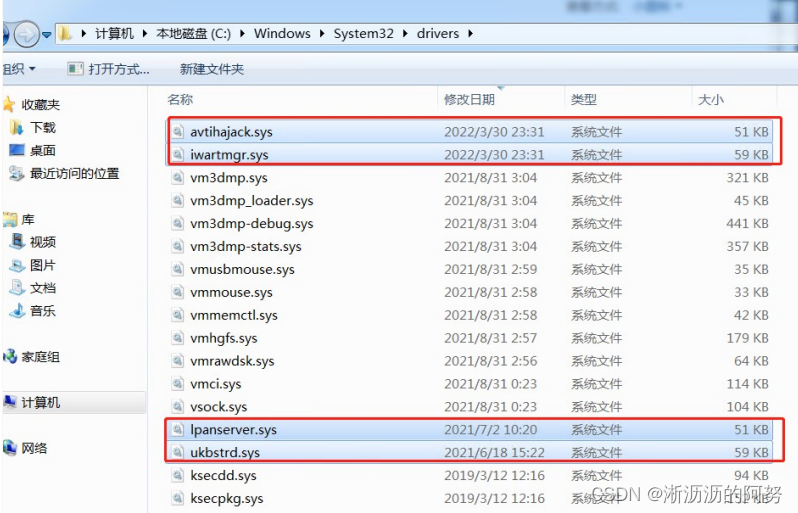

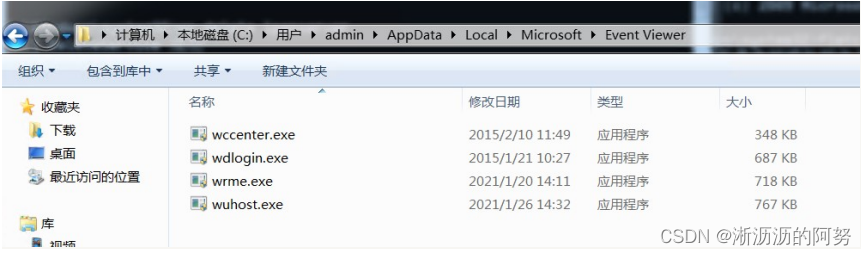

恶意驱动目录:C:\Windows\System32\drivers(四个随机名驱动) 恶意程序目录:C:\Users\admin\AppData\Local\Microsoft\Event Viewer(有四个exe需要删 除)

此处我们用工具来一个个看一下:

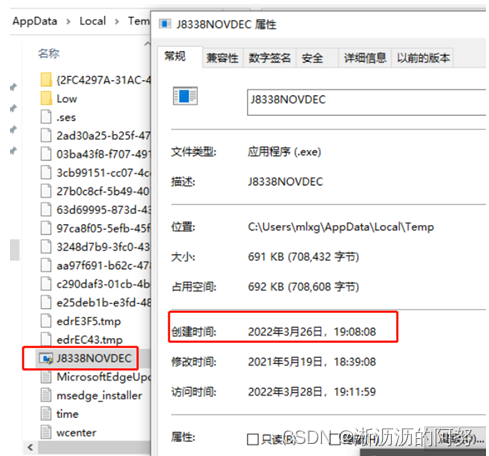

根据已知的R服务定位恶意程序。然后确定JXX.exe文件,创建时间为2022年3月26日19:08分左右

这几个不删,再开浏览器都会拉起sys

2.2 清除过程

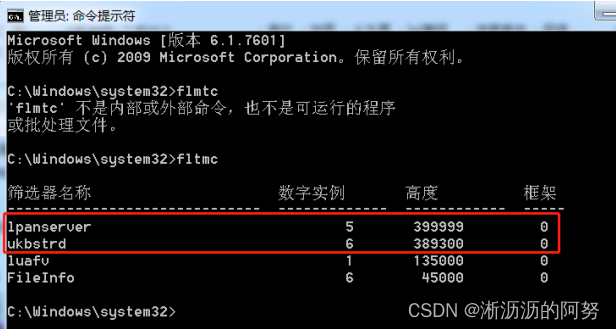

1、使用fltmc命令查看异常筛选项,可发现两个高度十分异常的筛选器。

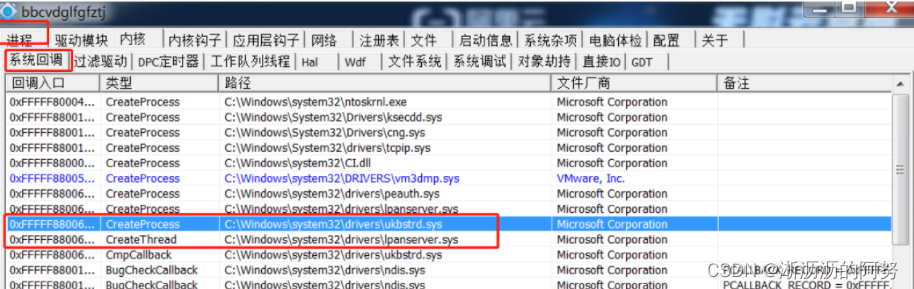

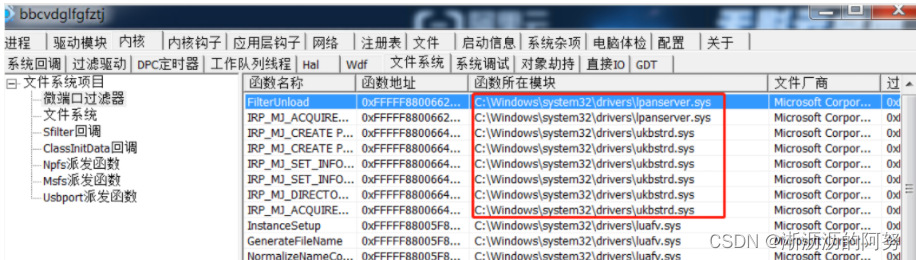

2、使用pchunter查看内核回调,根据异常的筛选器,删除异常回调。(类型为:Cmpcallback,此处截图红框打的有些许错误。)

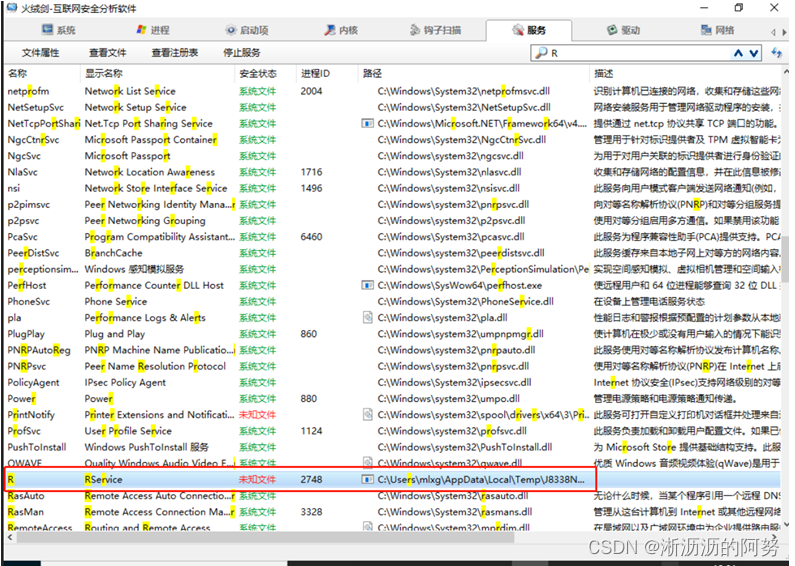

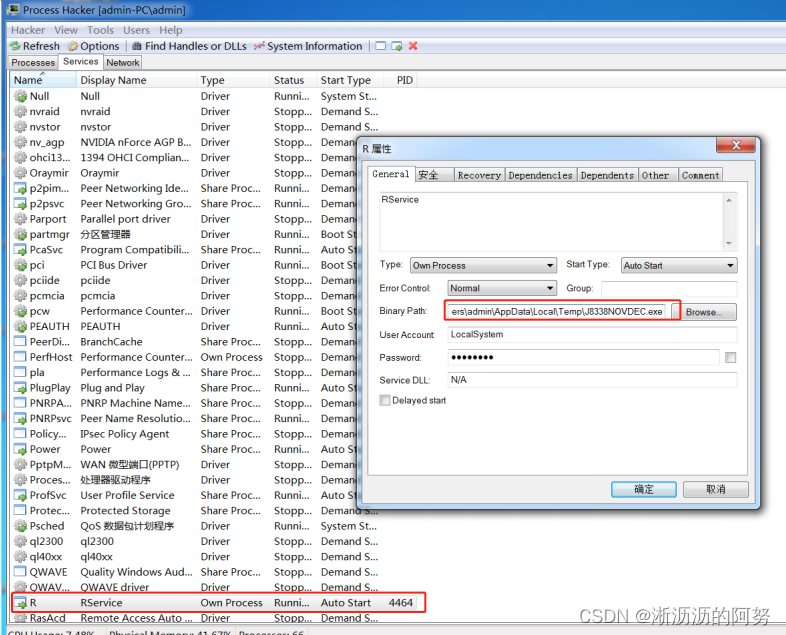

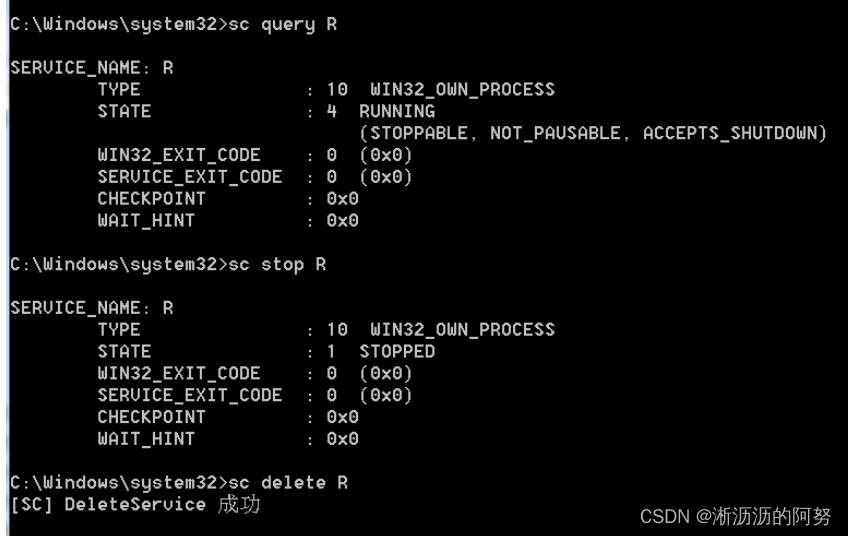

3、使用Process Hacker找到麻辣香锅病毒释放的一个服务:R,使用ProcessHacker进行确认进程位置,进行删除,删除命令如下:

sc query R //搜索服务是否存在

sc stop R //停止服务

sc delete R //删除服务

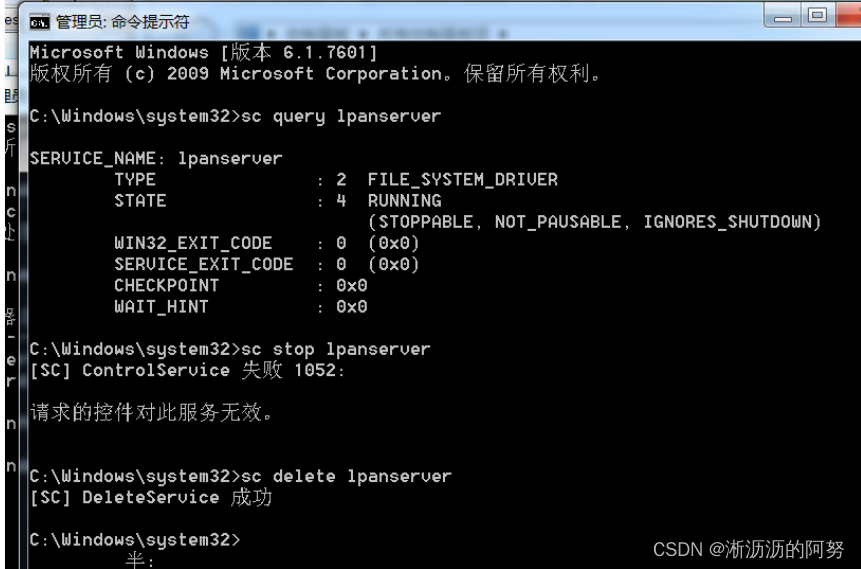

4、在C:\Windows\System32\drivers目录找到对应的驱动,使用sc命令搜索、删除驱动对应创建的服务等

5、删除异常驱动对应的服务

sc query R //搜索服务是否存在

sc stop R //停止服务

sc delete R //删除服务

6、删除对应驱动文件

7、在C:\Users\admin\AppData\Local\Microsoft\Event Viewer里删除四个文件

综上,整体思路为:

- 确定异常sys【使用部分软件可以看到“Windows Commad/Windows命令处理程序”的描述】

- 删除恶意筛选器的回调

- 删除恶意筛选器

- 删除R服务和对应的程序

- 删除恶意驱动的服务和恶意驱动本身

- 删除Event Viewer里的文件

版权归原作者 淅沥沥的阿努 所有, 如有侵权,请联系我们删除。