文章目录

xff_referer

题目描述:

X老师告诉小宁其实xff和referer是可以伪造的。

解题思路:

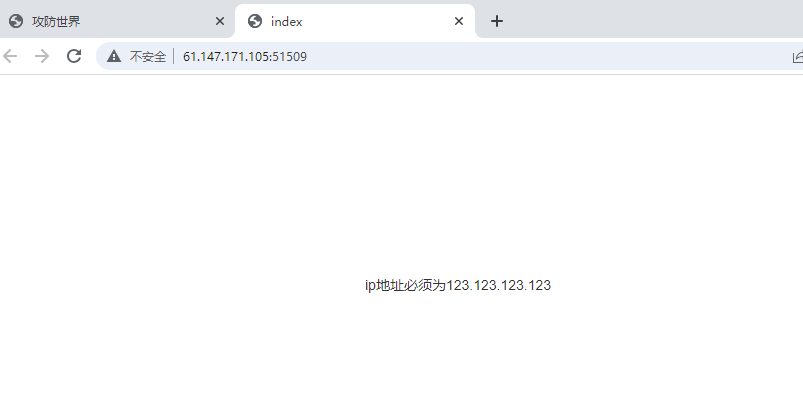

打开场景

XFF与Referer基本了解

XFF(X-Forwarded-For) 和 Referer 是在 HTTP 请求头中使用的两个常见字段,它们在网络请求中有不同的作用。

1. XFF(X-Forwarded-For):

- 定义: X-Forwarded-For 是一个 HTTP 请求头字段,通常由代理服务器使用。它用于标识最初发起请求的客户端 IP 地址,即用户的真实 IP 地址。

- 作用: 当客户端通过多个代理服务器发出请求时,XFF 头字段可以跟踪请求通过的每个代理服务器,并保留原始客户端 IP 地址。这在负载均衡、日志记录和安全审计中非常有用,因为服务器可以看到实际的请求来源。

- 格式:

X-Forwarded-For: <client1>, <proxy1>, <proxy2>, ...其中,<client1>是最原始的客户端 IP 地址,接下来的 IP 地址是请求经过的代理服务器。

2. Referer:

- 定义: Referer(有时也拼写为 “Referrer”)是一个 HTTP 请求头字段,它包含了当前请求页面的来源地址,即用户是从哪个页面点击过来的。

- 作用: 服务器可以通过 Referer 头字段了解用户的来路,通常用于分析流量来源、广告点击跟踪、访问权限控制等。比如,某网站只允许来自特定页面的访问,则会检查 Referer 头。

- 格式:

Referer: <previous_page_url>其中,<previous_page_url>是用户之前访问的页面的完整 URL。

简单总结:

- XFF 用于追踪客户端的真实 IP 地址,特别是在请求经过多个代理服务器时。

- Referer 用于标识当前请求页面的来源页面,帮助服务器理解用户的访问路径。

这两个头字段在网络安全和流量分析中都非常重要。

解题实操:

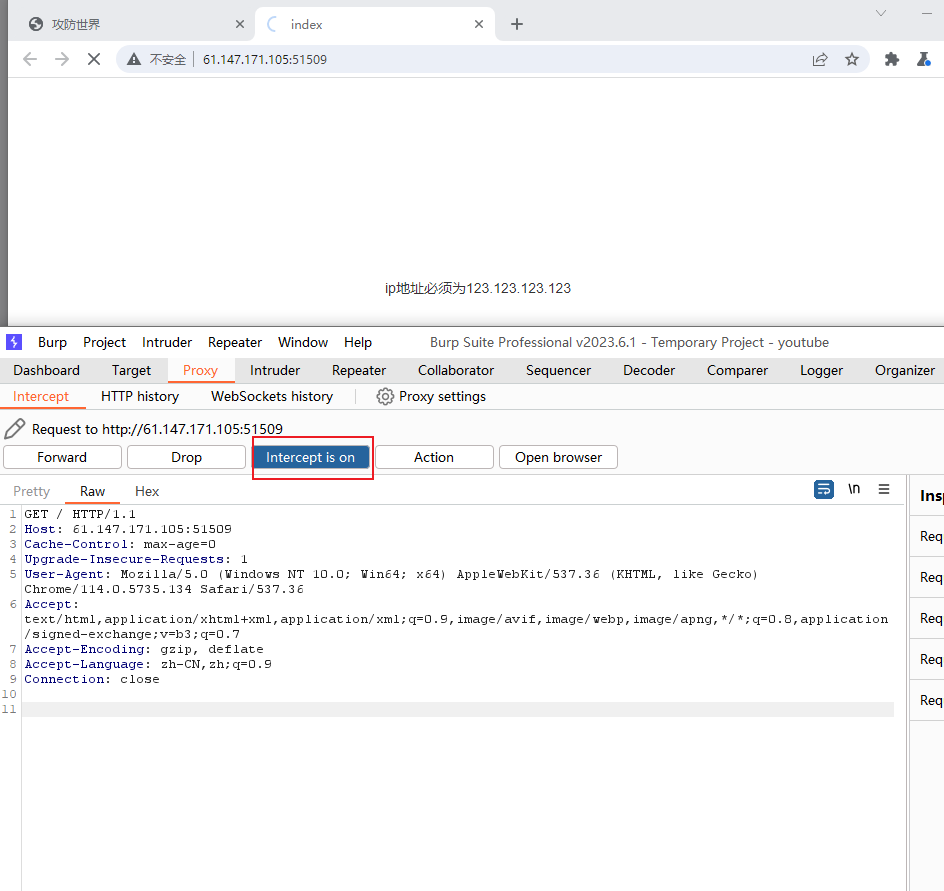

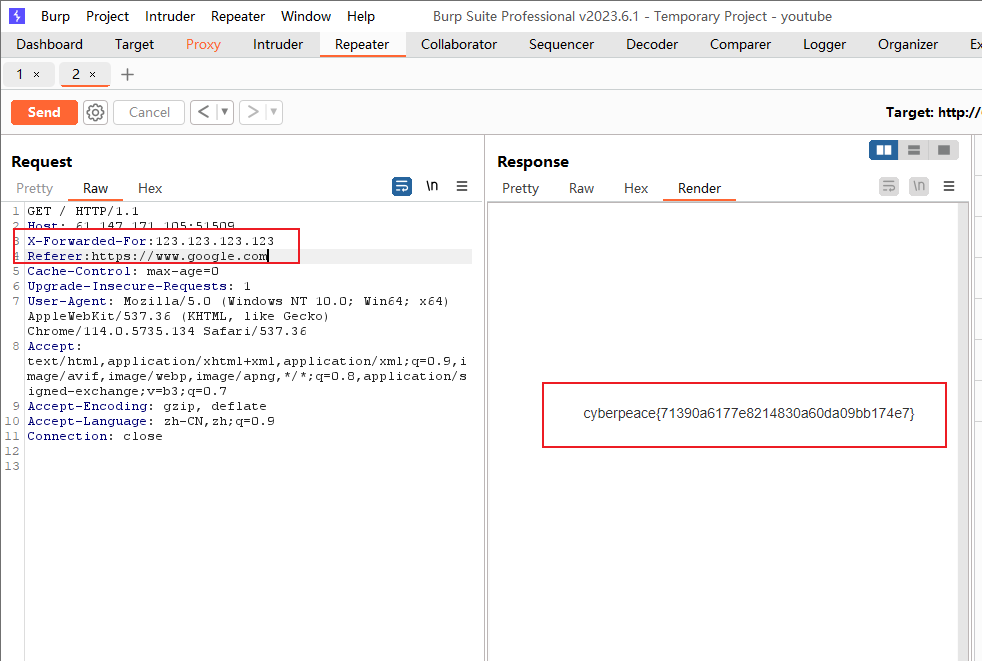

打开BP抓包

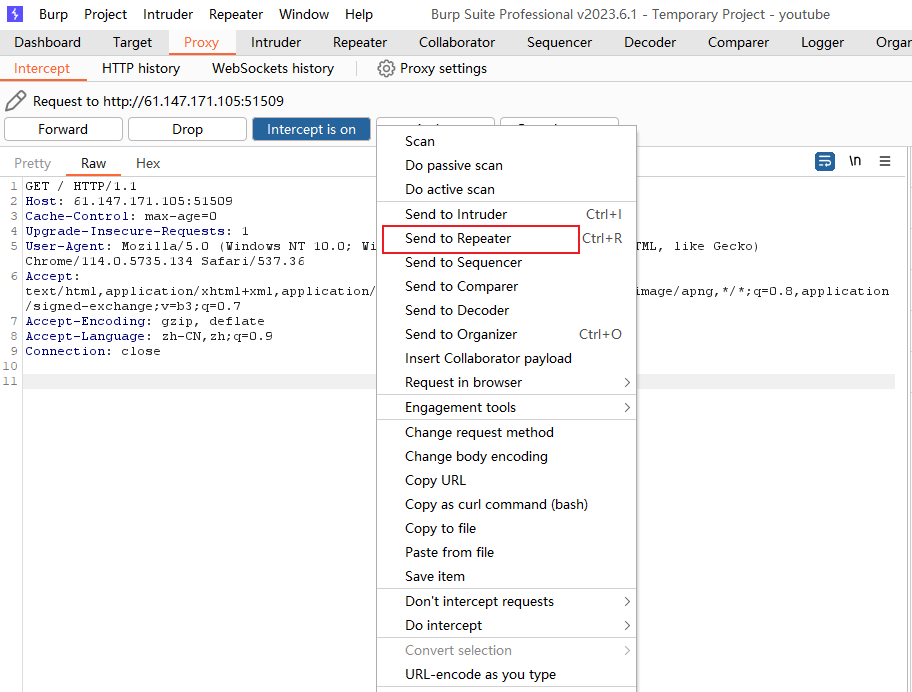

Send to Repeater

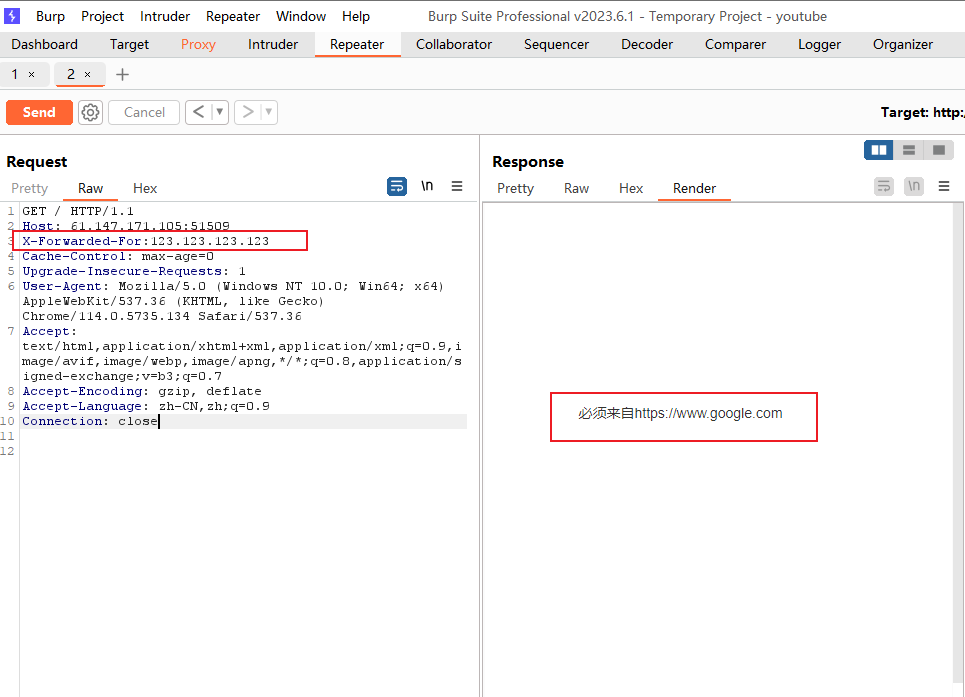

在请求头中添加X-Forwarded-For:123.123.123.123,构造客户端的真实访问IP,然后点击Send

提示必须来自https://www.google.com,所以我们在请求头中添加Referer:https://www.google.com设置请求页面的来源地址,最终拿到flag

版权归原作者 韩非雨 所有, 如有侵权,请联系我们删除。