1.实验目的

通过本实验可以掌握:

1.交换机基本安全配置。

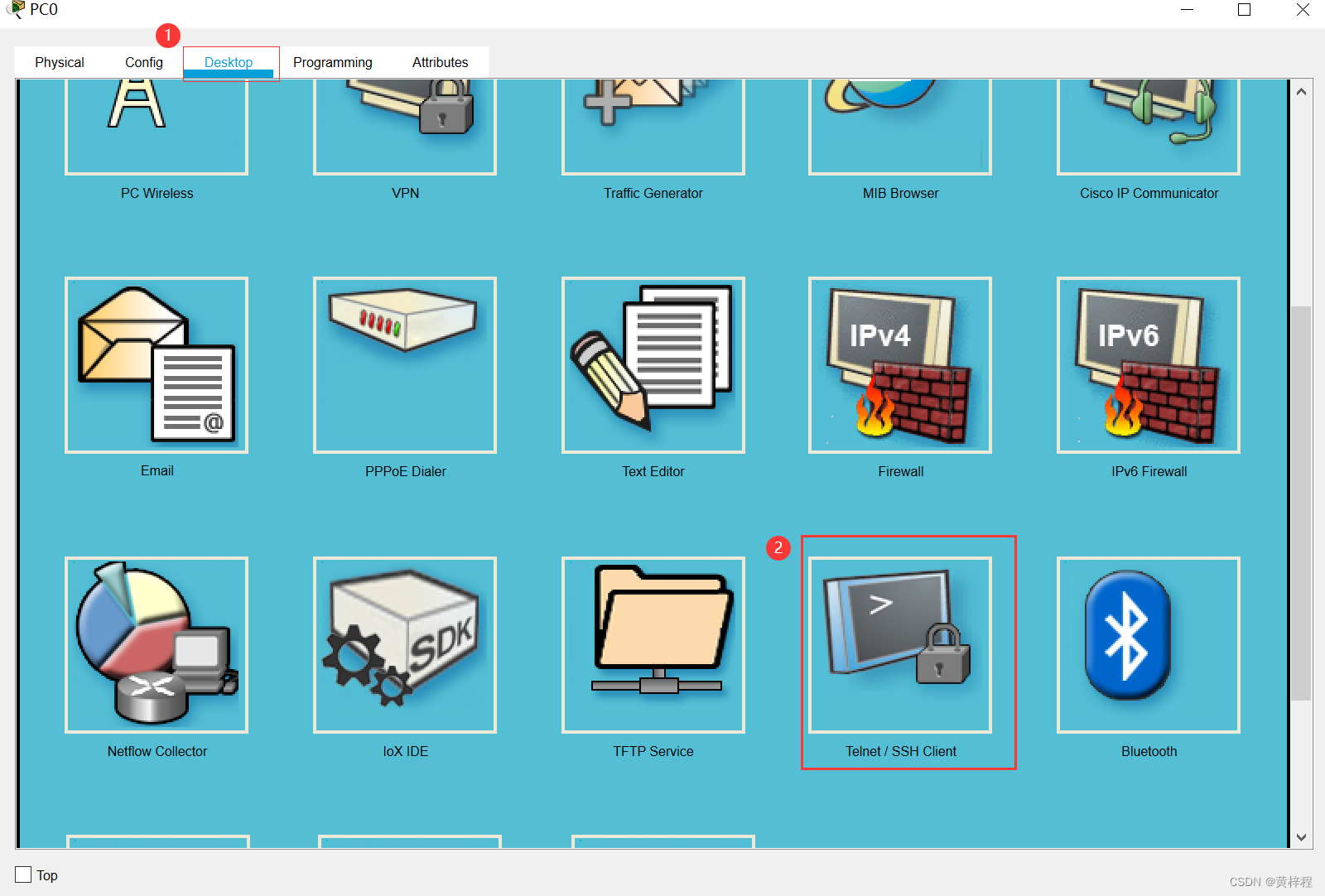

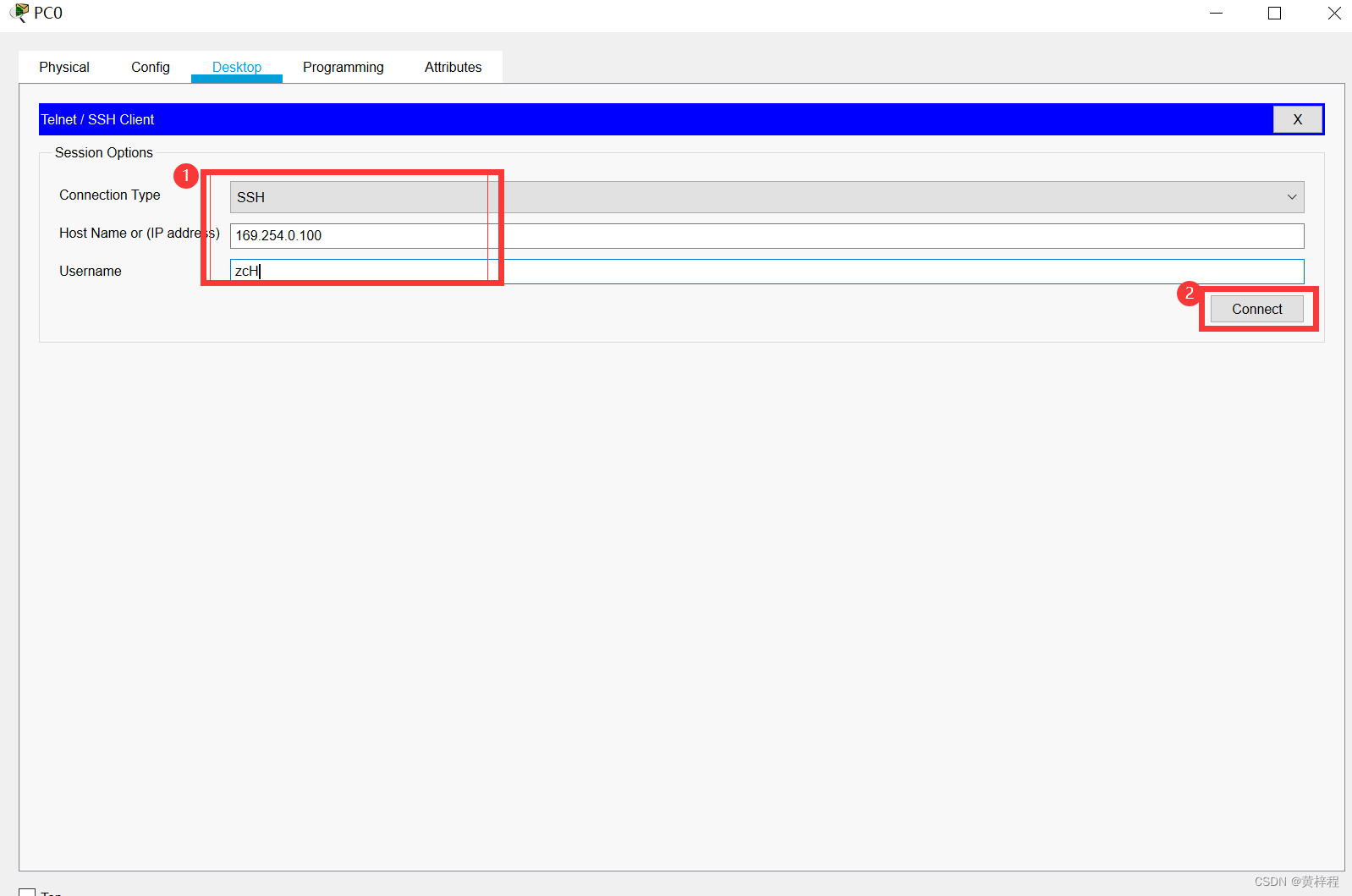

2.SSH的工作原理和SSH服务端和客户端的配置。

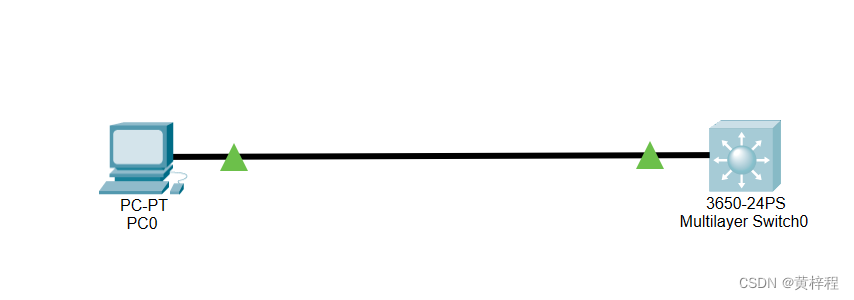

2.实验拓扑

交换机基本安全和SSH管理实验拓扑。

3.实验步骤

配置交换机S1

Switch>enable

Switch#conf t

Switch(config)#hostname S1

S1(config)#exit

S1#clock set 10:05:30 3 apr 2024 //配置系统时间

S1#conf t

S1(config)#interface vlan 1 //配制交换机SVI

S1(config-if)#ip address 172.16.1.100 255.255.255.0

S1(config-if)#no shutdown

S1(config-if)#exit

S1(config)#ip default-gateway 172.16.1.1 //配置交换机默认网关

S1(config)#enable secret cisco123 //配置enable密码

S1(config)#service password-encryption //启动密码加密服务,提高安全性

S1(config)#service tcp-keepalives-in

//交换机没有收到远程系统的响应,会自动关闭连接,减少被DOS攻击的机会。

S1(config)#login block-for 120 attempts 3 within 30

//在30秒内尝试3次登录都失败,则120秒内禁止登录

S1(config)#login quiet-mode access-class 10

//前面配置当用户3次登录失败后,交换机将进入120秒的安静期,禁止登录。通过执行该命令安静期内 ACL 10指定的主机仍然可以登录,目的是防止出现黑客登录不了网管主机也不可以登录的情况

S1(config)#login delay 10 //配置用户登录成功后,10秒后才能再次登录

S1(config)#login on-failure log //配置登录失败会在日志中记录

S1(config)#login on-success log //配置登录成功会在日志中记录

S1(config)#username zhangsan privilege 15 secret cisco123

//创建SSH登录的用户名和密码,用户ccie权限级别为15

S1(config)#line vty 0 4

S1(config-line)#login local //用户登录时,从本地数据库匹配用户名和密码

S1(config-line)#transport input ssh

//只允许用户通过SSH远程登录到交换机进行管理。默认是transport input all

S1(config-line)#exec-timeout 5 30

//配置超时时间,当用户在5分30秒内没有任何输入时,将被自动注销,这样可以减少因离开等因素带来的安全隐患

S1(config-line)#exit

S1(config)#ip domain-name cisco.com //配置域名,配置SSH时必须配置

S1(config)#crypto key generate rsa general-keys modulus 1024

//产生长度为1024比特的RSA密钥

S1(config)#ip ssh version 2 //配置 SSHv2版本

S1(config)#ip ssh time-out 120

//配置SSH登录超时时间,如果超时,TCP连接被切断

S1(config)#ip ssh authentication-retries 3

//配置SSH用户登录重验证最大次数,超过3次,TCP连接被切断

版权归原作者 黄梓程 所有, 如有侵权,请联系我们删除。