美国国家标准与技术研究院 (NIST) 运营的世界上最全面的漏洞数据库国家漏洞数据库 (NVD) 开始面临漏洞丰富的挑战。根据其自己的数据,NIST 仅分析了今年迄今为止收到的 14,228 个常见漏洞和暴露 (CVE) 中的 4523 个,分析占比不足32%。据了解NIST内部目前正在发生一些神秘的事情,如果此类问题不能迅速解决,可能会对安全研究人员社区和全球所有组织产生重大影响,甚至可能会使许多组织容易受到威胁行为者的攻击。

1. 事件时间线

- 2024年5月9日至今,NVD已经连续一周未同步CVE最新漏洞;

- 2024年5月8日美国网络安全和基础设施安全局 (CISA) 宣布,正在启动一项名为

"Vulnrichment"的新软件漏洞丰富计划;> CISA 的“Vulnrichment”计划将侧重于向 CVE 添加元数据,包括通用平台枚举 (CPE) 编号、通用漏洞评分系统 (CVSS) 分数、通用弱点枚举 (CWE) 名称标签和已知利用的漏洞 (KEV) 条目。 - 2024年 4 月 12 日由 50 名网络安全专业人士组成的团体签署了一封公开信,发送给美国商务部长吉娜·雷蒙多 (Gina Raimondo) 和几位美国国会议员。 这封信的标题是“等待中的网络安全危机:需要恢复和加强国家漏洞数据库NVD的运营”。

- 2024年3 月 13 日,来自Anchore 的 Bressers 通过数据统计法确认了过去 30 天内很少有 CVE 被丰富;

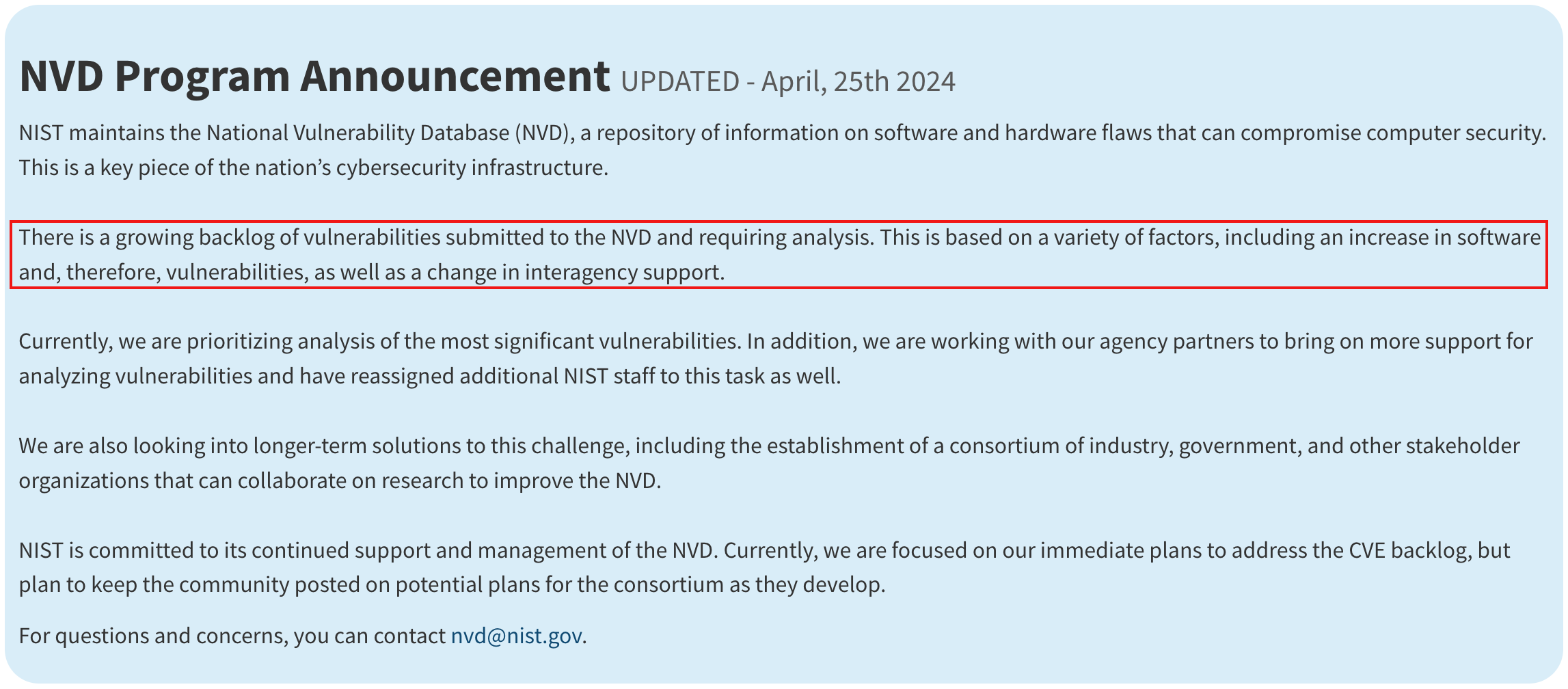

- 2024年 2 月 15 日,国家漏洞数据库NVD网站宣布,用户可能会遇到“分析工作延迟”,因为 NIST目前正在努力建立一个联盟,以解决 NVD 计划中的挑战并开发改进的工具和方法。> Aquia 总裁 Chris Hughes 表示,这条消息没有为安全界提供足够的信息。

- 2024年 3 月 8 日软件安全提供商 Anchore 的安全副总裁 Josh Bressers 发布了一篇博文,显示 NVD 上的浓缩数据自 2 月 12 日左右以来大幅下降。> 思科威胁检测与响应首席工程师 Jerry Gamblin 分享了一张图表,显示与 2023 年相比,处于“已分析”状态的 CVE 显着下降,这意味着它们已得到完整记录,而“等待分析”状态的 CVE 则有所增加。

- 自 2024 年 2 月 12 日起,NIST 几乎完全停止丰富其国家漏洞数据库 (NVD) 中列出的软件漏洞,NVD 是全球使用最广泛的软件漏洞数据库。> 固件安全提供商 NetRise 的首席执行官 Tom Pace 告诉 Infosecurity,自该日期以来发布的 2700 个漏洞(称为常见漏洞和暴露 (CVE))中只有 200 个得到了丰富。未能丰富 CVE 意味着添加到数据库中的 2500 多个漏洞已上传,而没有关键的元数据信息。包括对漏洞和可能导致利用的软件“弱点”的描述(称为常见弱点和暴露,简称 CWE)、受影响的软件产品的名称、漏洞的关键性评分 (CVSS) 以及漏洞的修补状态。

2. NVD CVE漏洞积压的影响及潜在原因

2.1. 影响

- 漏洞扫描器、分析器和大多数漏洞工具都依赖 NVD 来确定哪些软件受到哪些漏洞的影响。若NVD漏洞数据不能及时丰富和更新,就意味着你要求整个网络安全社区在一夜之间以某种方式找出操作系统、软件包、应用程序、固件或设备中存在哪些漏洞。这是一项完全不可能完成的任务!

2.2. 原因

- NIST 国家漏洞数据库中断导致 CVE 丰富工作暂停

- NIST 成立新联盟来运营国家漏洞数据库

3. 应对措施

不管出于什么原因,Lorenc 批评内务部在沟通方面缺乏透明度。他补充说,这并不是安全界第一次严厉批评 NIST 运营的团队。特别是在过去的一年里,NVD 受到了行业和那些致力于修复破碎的漏洞生态系统的人们的密切关注。从历史上看,NVD 解决了巨大的可见性差距,但今天,它已经落后了。

2024 年 4 月 12 日由 50 名网络安全专业人士组成的团体签署了一封公开信,发送给美国商务部长吉娜·雷蒙多 (Gina Raimondo) 和几位美国国会议员。签署者敦促国会立即采取三项行动支持 NIST:

- 调查 NVD 持续存在的问题

- 确保 NIST 拥有立即恢复运营所需的资源

- 为服务的关键改进奠定基础

为了恢复 NVD 运营,签署者提出了如下几项建议:

- 为 NVD 实施权宜之计,使其充当 CVE 编号机构 (CNA) 数据的传递,而无需重新评分或重复 CVE 计划的工作,除非 CNA 提供的数据明显不准确。

- 制定具有明确时间表和问责制的计划,以改进 NVD 流程和运营,并在公众评议期内向公共和私人利益相关者开放该计划。

- 调查 NIST 在 2 月 15 日至 3 月 25 日期间 NVD 操作回归方面缺乏透明度。

- 考虑建立持续的资金来源,为 NVD 的日常运营提供可靠的资源,且不产生利益冲突。

- 将 NVD 视为关键基础设施,并确保 NVD 计划在政府关闭和其他中断期间继续运行,否则会阻碍其提供的关键服务。

- 保持 NVD 独立。虽然应鼓励与 NIST 和 NVD 的行业合作,但考虑到 NVD 作为联邦政府真相来源的关键作用,单一实体应拥有和运营 NVD。

这封公开信的签署者是整个安全领域的工作人员,包括 Google 等科技巨头、OpenSSF 等开源组织以及 Chainguard、VulnCheck 和 Okta 等安全供应商。

4. 参考

[1] https://nvd.nist.gov/general/news/nvd-program-transition-announcement

[2] https://www.infosecurity-magazine.com/news/open-letter-nist-restore-nvd/

[3] https://www.infosecurity-magazine.com/news/cisa-launches-vulnrichment-program/

[4] https://www.infosecurity-magazine.com/news/nist-vulnerability-database/

推荐阅读:

- 信安标委发布16项网络安全国家标准:8项为旧标准替代,8项标准为新发布

- 解读《中华人民共和国网络安全法》:所有IT从业者都应知应懂

- 什么是等保2.0,相对等保1.0有哪些变化,支撑等保2.0的标准文档有哪些?

- 一文彻底读懂信息安全等级保护:包含等保标准、等保概念、等保对象、等保流程及等保方案(附:等保相关标准文档)

版权归原作者 筑梦之月 所有, 如有侵权,请联系我们删除。