账号安全控制

基本安全措施

1.系统账号清理

在 Linux 系统中,除了用户手动创建的各种账号之外,还包括随系统或程序安装过程而生成的其他大量账号。除了超级用户root之外,其他大量账号只是用来维护系统运作、启动或保持服务进程。一般是不允许登录的,也称为非登录用户账号。

常见的非登录用户账号包括 bin、daemon、adm、lp、mail 等。为了确保系统安全,这些用户账号的登录 Shell 通常是/sbin/nologin,表示禁止终端登录,应确保不被人为改动。

*[root@localhost ~]# grep "/sbin/nologin$" /etc/passwd *

*bin:x:1:1:bin:/bin:/sbin/nologin *

*daemon:x:2:2:daemon:/sbin:/sbin/nologin *

*adm:x:3:4:adm:/var/adm:/sbin/nologin *

*lp:x:4:7:lp:/var/spool/lpd:/sbin/nologin *

mail:x:8:12:mail:/var/spool/mail:/sbin/nologin

(1)禁止登录终端

//设置登录 shell 为/sbin/nologin

[root@localhost ~]# grep "/sbin/nologin$" /etc/passwd

(2)锁定账号

[root@localhost ~]# usermod -L zhangsan //用于锁定账号 [root@localhost ~]# passwd -S zhangsan //查看账号状态 zhangsan LK 2017-08-24 0 99999 [root@localhost ~]# usermod -U zhangsan //解锁账号 [root@localhost ~]# passwd -S zhangsan //查看账号状态 zhangsan PS 2017-08-24 0 99999 7 -1 (密码已设置,使用 SHA512 算法。)

如果服务器中的用户账号已经固定,不再进行更改,还可以采取锁定账号配置文件的方法。使用 chattr 命令,分别结合“+i” “-i”选项来锁定、解锁文件,使用 lsattr 命令可以查看文件锁定情况。

[root@localhost ~]# chattr +i /etc/passwd /etc/shadow //锁定文件 [root@localhost ~]# lsattr /etc/passwd /etc/shadow //查看为锁定的状态

----i----------- /etc/passwd

----i----------- /etc/shadow

[root@localhost ~]# **chattr -i /etc/passwd /etc/shadow ** //解锁文件 [root@localhost ~]# lsattr /etc/passwd /etc/shadow //查看为解锁的状态

-------/etc/passwd

-------/etc/shadow

在账号文件被锁定的情况下,其内容将不允许变更,因此无法添加、删除账号,也不能更改用户的密码、登录 Shel、宿主目录等属性信息。

2.密码安全控制

在某些特殊情况下,如要求批量创建的用户初次登录时必须自设密码,根据安全规划统要求所有用户更新密码等,可以由管理员执行强制策略,以便用户在下次登录时必须更改密码。例如,执行以下操作可强制要求用户 zhangsan 下次登录时重设密码。

[root@localhost ~]# **chage -d 0 zhangsan ** [root@localhost ~]#

Localhost login: zhangsan //zhangsan 用户登录系统 password:

You are required to change your password immediately (root enforced)Changing password for zhangsan. //强制修改 zhangsan 的密码 (current) UNlX password:

New password:

Retype new password:

3.命令历史、自动注销

Bash 终端环境中,历史命令的记录条数由变量 HISTSIZE 控制,默认为 1000 条。通 过修改/etc/profile 文件中的 HISTSIZE 变量值,可以影响系统中的所有用户。可以设置最多只记录历史命令数

[root@localhost ~]#** vi /etc/profile HISTSIZE=200** //更改HISTSIZE记录历史命令数 适用于新登录用户

[root@localhost ~]# export HISTSIZE=200 //适用于当前用

还可以修改用户宿主目录中的~1.bash logout 文件,添加清空历史命令的操作语句。当用户退出已登录 Bash 环境以后,所记录的历史命令将自动清空。

[root@localhost ~]# vi ~/.bash_logout

history -c clear

Bash 终端环境中,还可以设置一个闲置超时时间,当超过指定的时间没有任何输入时即自动注销终端,这样可以有效避免当管理员不在时其他人员对服务器的误操作风险。闲置超时由变量 TMOUT 来控制,默认单位为秒(s)。

[root@localhost ~]# **vi /etc/profile ** //适用于新登录用户 …… //省略部分内容 export TMOUT=600

[root@localhost ~]# export TMOUT=600 //适用于当前用户

用户切换与提权

Linux 系统为我们提供了 su、sudo 两种命令,其中 su 命令主要用来切换用户,而 sudo 命令用来提升执行权限。

1.su命令——切换用户

使用 su 命令,可以切换为指定的另一个用户,从而具有该用户的所有权限。切换时需要对目标用户的密码进行验证(从root用户切换为其他用户时除外)。

[jerry@localhost ~]$ su - root

密码: //输入用户 root 的口令

[root@localhost ~]# //验证成功后获得 root 权限

默认情况下,任何用户都允许使用 su命令,从而有机会反复尝试其他用户(如root)的登录密码,这样带来了安全风险。为了加强 su 命令的使用控制,可以借助于 pam wheel认证模块,只允许极个别用户使用su命令进行切换。

[root@localhost ~]# gpasswd -a tsengyia wheel //添加授权用户 tsengyia 正在将用户“tsengyia”加入到“wheel”组中 [root@localhost ~]# grep wheel /etc/group //确认 wheel 组成员 wheel:x:10:tsengyia [root@localhost ~]# vi /etc/pam.d/su #%PAM-1.0 auth sufficient pam_rootok.so …… //省略部分内容 auth required pam_wheel.so use_uid //去掉此行开头的 # 号 …… //省略部分内容

启用 pam whee 认证以后,未加入到 wheel 组内的其他用户将无法使用 su 命令,尝试进行切换时将提示“拒绝权限”,从而将切换用户的权限控制在最小范围内。

[jerry@localhost ~]$ su – root //尝试切换为root 密码 : su: 拒绝权限 [jerry@localhost ~]$ //切换失败,仍为原用户

2.PAM 安全认证 PAM(Pluggable Authentication Modules),是 Linux 系统可插拔认证模块,是一种高效而且灵活便利的用户级别的认证方式,它也是当前 Linux 服务器普遍使用的认证方式。 PAM 提供了对所有服务进行认证的中央机制,适用于login,远程登录(telnet,rlogin,fsh,ftp),su 等应用程序中。系统管理员通过 PAM 配置文件来制定不同应用程序的不同认证策略。

3.PAM 认证原理

PAM 认证一般遵循的顺序:Service(服务)→PAM(配置文件)→pam*.so; PAM 认证首先要确定哪一项服务,然后加载相应的 PAM 的配置文件(位于/etc/pam.d

下),最后调用认证文件(位于/ib/security 下)进行安全认证; 用户访问服务器的时候,服务器的某一个服务程序把用户的请求发送到 PAM 模块进行认证。不同的应用程序所对应的 PAM 模块也是不同的。

如果想查看某个程序是否支持 PAM 认证可以用 ls 命令进行查看,例如执行以下命令 可以查看 su 是否支持 PAM 模块认证。

[root@localhost ~]# ls /etc/pam.d/ | grep su su sudo sudo-i su-l

su 的 PAM 配置文件的具体内容如下所示。

[root@localhost ~]# cat /etc/pam.d/su #%PAM-1.0 auth sufficient pam_rootok.so # Uncomment the following line to implicitly trust users in the "wheel" group. # auth sufficient pam_wheel.so trust use_uid # Uncomment the following line to require a user to be inthe "wheel" group. # auth required pam_wheel.so use_uid

每一行都是一个独立的认证过程;

每一行可以区分为三个字段:

认证类型 控制类型 PAM 模块及其参数

PAM 认证类型包括四种:

认证管理(authentication management):接受用户名和密码,进而对该用户的密码进

行认证;

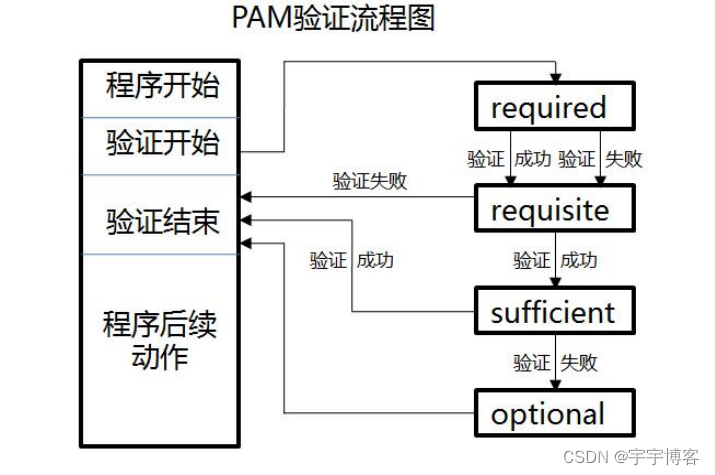

帐户管理(account management):检查帐户是否被允许登录系统,帐号是否已经过期,帐号的登录是否有时间段的限制等; 密码管理(password management):主要是用来修改用户的密码: 会话管理(session management):主要是提供对会话的管理和记账 控制类型也可以称做 Control Flags,用于 PAM 验证类型的返回结果 (1)required 验证失败时仍然继续,但返回 Fail (2)requisite 验证失败则立即结束整个验证过程,返回 Fail (3)sufficient验证成功则立即返回,不再继续,否则忽略结果并继续 (4)optional 不用于验证,只是显示信息(通常用于 session 类型)

验证流程如图

2.su命令——提升执行权限

(1)在配置文件/etc/sudoers 中添加授权

sudo 机制的配置文件为/etc/sudoers,文件的默认权限为 440,需使用专门的 visudo工具进行编辑。虽然也可以用进行编辑,但保存时必须执行":w!"命令来强制操作,否则系统将提示为只读文件而拒绝保存。

配置文件/etc/sudoers 中,授权记录的基本配置格式如下所示。

user MACHINE=COMMANDS

授权配置主要包括用户、主机、命令三个部分

1.用户(user):直接授权指定的用户名,或采用“%组名”的形式(授权一个组的所有 用户)。 2.主机(MACHINE):使用此配置文件的主机名称。此部分主要是方便在多个主机 间共用同一份 sudoers 文件,一般设为 localhost 或者实际的主机名即可 3.命令(COMMANDS):允许授权的用户通过 sudo 方式执行的特权命令,需填写 命令程序的完整路径,多个命令之间以逗号“,”进行分隔。

系统引导和登录控制

开关机安全控制

1.调整 BIOS 引导设置

(1)将第一优先引导设备(First Boot Device)设为当前系统所在磁盘。 (2)禁止从其他设备(如光盘、U 盘、网络等)引导系统,对应的项设为“Disabled”。 (3)将 BIOS 的安全级别改为“setup”,并设置好管理密码,以防止未授权的修改。

2.限制更改 GRUB 引导参

为 GRUB 菜单设置的密码建议采用“grub2-mkpasswd-pbkdf2”命令生成,表现为经过 PBKDF2 算法加密的字符串,安全性更好。生成密码后在/etc/grub.d/00_header 配置文件 中,添加对应的用户、密码等配置,

[root@localhost ~]# grub2-mkpasswd-pbkdf2 //根据提示指定密码 Enter password: Reenter password:

PBKDF2 hash of your password is grub.pbkdf2.sha512.10000.59C69312C10F5734DC5F6 A427874AE6049C912EE7AD385C893B27605E7BA7C7833A7F3D44B5ECE8D17DEF399363 1E61B1E 7575EB9DA3EF44D866E7899E3A3C2A.56018447E9A171DCEBFC1F9DFD0D03165AD1F46 BD037CC D1C26BFDA9FB56236B517085213E0447846460174C8655A0BD61E1ED664719E6B51A855 767E36 F2457 //经过加密的密码字符串 [root@localhost ~]# cp /boot/grub2/grub.cfg /boot/grub2/grub.cfg.bak [root@localhost ~]# cp /etc/grub.d/00_header /etc/grub.d/00_header.bak [root@localhost ~]# vim /etc/grub.d/00_header //将下面内容添加到文件最后 …… //省略部分内容

使用 grub2-mkconfig 命令生成新的 grub.cfg 配置文件。

[root@localhost ~]# grub2-mkconfig -o /boot/grub2/grub.cfg //生成新的 grub.cfg 文件

通过上述配置,重新开机进入 GRUB 菜单时,按 E 键将无法修改引导参数。若要获得 编辑权限,必须根据提示输入正确的 GRUB 密码

终端及登录控制

1.禁止 root 用户登录

禁止 root 用户从指定的终端登录,只需从该文件中删除或 者注释掉对应的行即可若要禁止 root 用户从 tty5、tty6 登录,可以修改/etc/securetty 文件,将 tty5、tty6 行注释掉。

[root@localhost ~]# vi /etc/securetty //省略部分内容

#tty5

#tty6

2.禁止普通用户登录

只需要建立/etc/nologin 文件即可。login 程序会检查/etc/nologin 文件是否存在, 如果存在,则拒绝普通用户登录系统(root 用户不受限制)。

**[root@localhost ~]# touch /etc/nologin **此方法实际上是利用了 shutdown 延迟关机的限制机制,只建议在服务器维护期间临时 使用。当手动删除/etc/nologin 文件或者重新启动主机以后,即可恢复正常。

弱口令检测

弱口令检查——John the Ripper

1.下载并安装 John the Rippe

John the Ripper 的官方网站是 http://www.openwall.com/john/,通过该网站可以获取稳 定版源码包,如 john-1.8.0.tar.gz 以源码包 john-1.8.0.tar.gz 为例,解压后可看到三个子目录——doc、run、src,分别 表示手册文档、运行程序、源码文件,除此之外还有一个链接的说明文件 README。doc 目录下包括 README、INSTALL、EXAMPLES 等多个文档,提供了较全面的使用指导。

**[root@localhost ~]# tar zxf john-1.8.0.tar.gz [root@localhost ~]# cd john-1.8.0 [root@localhost john-1.8.0]# ls -ld * drwxr-xr-x 2 root root 208 Sep 14 21:43 doc lrwxrwxrwx 1 root root 10 May 29 2013 README -> doc/README drwxr-xr-x 2 root root 143 Sep 14 21:43 run drwxr-xr-x 2 root root 4096 Sep 14 21:43 sr [root@localhost john-1.8.0]# ls do **

CHANGES CONTACT CREDITS EXTERNAL INSTALL MODES README CONFIG COPYING EXAMPLES FAQ LICENSE OPTIONS RULES

切换到 src 子目录并执行“make clean linux-x86-64”命令,即可执行编译过程。

[root@localhost john-1.8.0]# cd src/ [root@localhost src]# make clean linux-x86-64 …… //省略编译信息 [root@localhost src]# ls ../run/john //确认已生成可执行程序 john ../run/john

端口扫描

网络扫描——NMAP

1.安装 NMAP 软件包

[root@localhost ~]# yum install -y nmap

2.扫描语法及类型

NMAP 的扫描程序位于/usr/bin/nmap 目录下,使用时基本命令格式如下所示。

nmap [扫描类型] [选项]

扫描目标可以是主机名、IP 地址或网络地址等,多个目标以空格分隔;常用的 选项有“-p”“-n”,分别用来指定扫描的端口、禁用反向 DNS 解析(以加快扫描速度);扫描 类型决定着检测的方式,也直接影响扫描的结果

比较常用的几种扫描类型如下。

-sS,TCP SYN 扫描(半开扫描):只向目标发出 SYN 数据包,如果收到 SYN/ACK 响应包就认为目标端口正在监听,并立即断开连接;否则认为目标端口并未开放。

-sT,TCP 连接扫描:这是完整的 TCP 扫描方式,用来建立一个 TCP 连接,如果 成功则认为目标端口正在监听服务,否则认为目标端口并未开放。

-sF,TCP FIN 扫描:开放的端口会忽略这种数据包,关闭的端口会回应 RST 数 据包。许多防火墙只对 SYN 数据包进行简单过滤,而忽略了其他形式的 TCP 攻 击包。这种类型的扫描可间接检测防火墙的健壮性。

-sU,UDP 扫描:探测目标主机提供哪些 UDP 服务,UDP 扫描的速度会比较慢。 -sP,ICMP 扫描:类似于 ping 检测,快速判断目标主机是否存活,不做其他扫描。

-P0,跳过 ping 检测:这种方式认为所有的目标主机是存活的,当对方不响应 ICMP 请求时,使用这种方式可以避免因无法 ping 通而放弃扫描

3.扫描操作示例

1.针对本机进行扫描,检查开放了哪些常用的 TCP 端口、UDP 端口。 [root@localhost ~]# nmap 127.0.0.1 //扫描常用的 TCP 端

2.检查 192.168.4.0/24 网段中有哪些主机提供 FTP 服务。 [root@localhost ~]# nmap -p 21 192.168.4.0/24

3.检测 IP 地址位于 192.168.4.100~200 的主机是否开启文件共享服务。 [root@localhost ~]# nmap -p 139,445 192.168.4.100-200

NMAP 提供的扫描类型、选项还有很多,适用于不同的扫描需求。

版权归原作者 宇宇博客 所有, 如有侵权,请联系我们删除。