写在前面

Spring Security是一个功能强大的Java安全框架,它提供了全面的安全解决方案,包括认证、授权、访问控制、会话管理、跨站请求伪造(CSRF)保护等功能。Spring Security的目标是保护应用程序的数据和资源,同时确保应用程序的安全性和可用性。

Spring Security基于Spring框架,因此它继承了Spring的灵活性和可扩展性。它提供了许多可配置的安全特性,可以根据应用程序的需求进行定制。Spring Security支持各种身份验证和授权机制,包括用户名密码认证、JWT认证、OAuth2.0等。

Spring Security还提供了强大的访问控制功能,可以根据角色、URL、HTTP方法等条件对资源进行访问控制。它支持基于注解的配置方式,可以方便地定义哪些URL需要保护,以及允许哪些角色或用户访问。此外,Spring Security还支持基于表达式的访问控制,可以使用EL表达式来定义访问规则。

在会话管理方面,Spring Security提供了会话跟踪和会话关联功能。它可以与HTTP Session和Redis等会话存储器集成,实现跨多个请求的会话管理。此外,Spring Security还支持单点登录(SSO)和注销功能,可以方便地实现用户在多个应用程序之间的登录和注销操作。

除了以上功能外,Spring Security还提供了许多其他的安全特性,例如跨站请求伪造(CSRF)保护、跨域请求伪造(CSRF)保护、加密和解密数据等。它还支持多种密码加密算法,可以根据需要选择适合的加密方式来保护用户的密码。

总之,Spring Security是一个功能全面、灵活可扩展的Java安全框架,适用于各种类型的应用程序。它可以帮助开发人员快速构建安全可靠的应用程序,并提供了一系列可配置的安全特性以满足不同的需求。

应用程序的安全性是软件开发过程中的重要环节,它主要包含两个方面:认证和授权。

认证是指确认某个主体在某个系统中是否合法、可用的过程。这里的主体既可以是登录系统的用户,也可以是接入的设备或其他系统。

授权是指当主体通过认证之后,判断其是否允许执行某项操作的过程。

这两个概念是应用安全的基本关注点,而Spring Security作为一款强大的Java安全框架,可以帮助我们更便捷地完成认证和授权。

虽然Spring Security功能强大,但它也有较高的学习成本。因为它涵盖了身份认证的各种应用场景以及Web安全的大量知识,仅官方参考手册就有数十万字,并且还省略了诸多实现细节。许多开发人员在面对这样的“庞然大物”时无从入手,更因为对其不够了解而在实际项目中不敢轻易采用。

因此,本文将带您深入浅出地了解Spring Security的典型应用场景,并分析部分核心源码。同时,还会介绍许多开发语言之外的安全知识。通过本文,您不仅可以学会如何应用Spring Security,还可以借鉴它的实现思路,将其应用到其他开发场景中。

主要内容

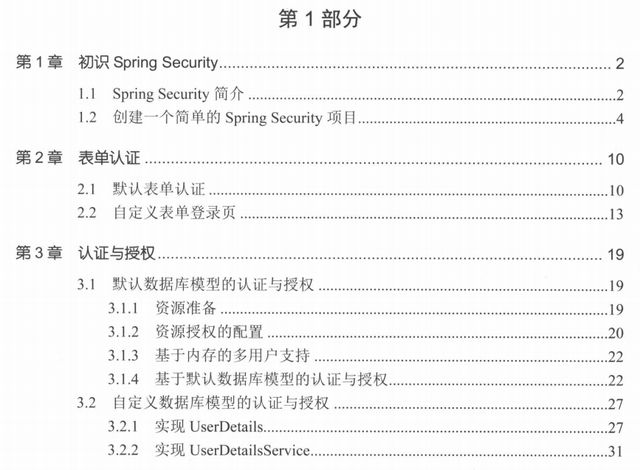

本篇共分为4个部分。

第1部分主要介绍Spring Security 的基本配置,包括默认配置、简单表单认证,以及基于数据库模型的认证与授权。

第2部分主要介绍各种定制化的配置场景,剖析Web项目可能遇到的安全问题,并讲解如何使用Spring Security进行有效防护,部分章节还配备了详细的源码导读。

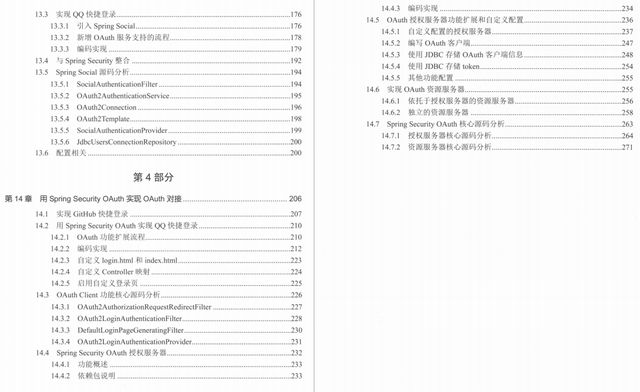

第3部分将登录用户的数据来源从系统内转移到社交平台,详细介绍了OAuth,并使用Spring Social整合Spring Security,实现QQ快捷登录,满足一般性的项目需求。

第4部分带领读者认识Spring Security OAuth框架,并基于该框架完整实现了OAuth客户端、OAuth 授权服务器以及OAuth资源服务器三种角色。除此之外,还简单剖析了Spring Security OAuth的部分核心源码,以帮助读者更好地理解OAuth框架。

请注意,为了不影响大家的阅读体验,小编在这里只是截取了各个章节介绍,大家既能够了解主要内容,又阅读起来简洁快捷,有兴趣深入了解学习的朋友,请留意文末~~~

章节介绍

第1章 给大家简单的介绍Spring Security,创建了一个简单的Spring Security项目,带领大家初步领略Spring Security带来的便利。

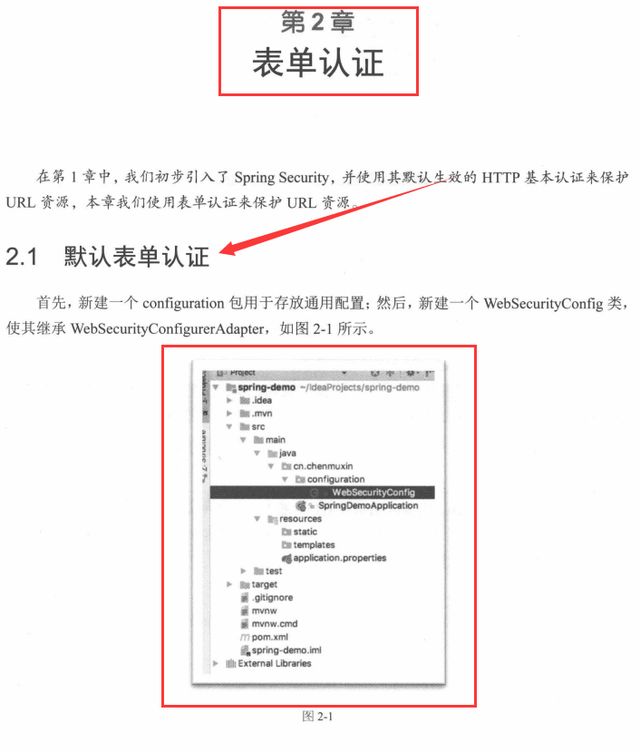

第2章 我们使用表单认证来保护URL资源。

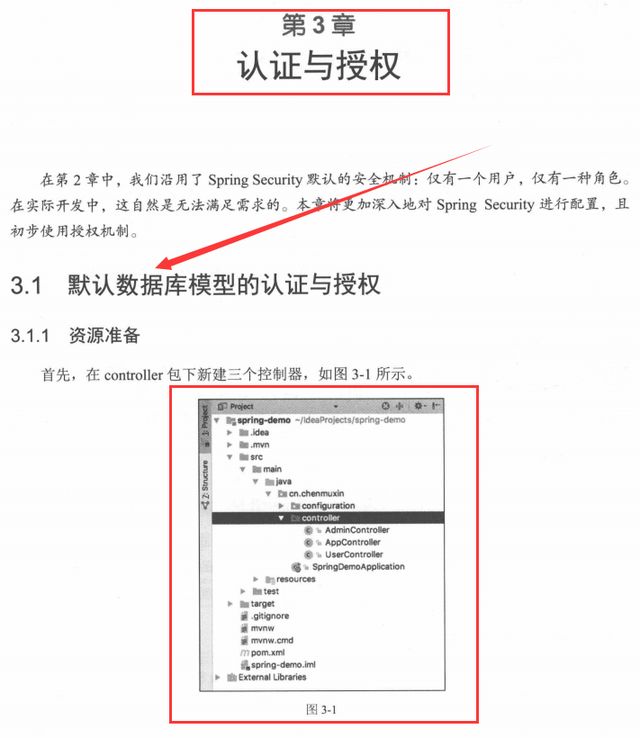

第3章 将更加深入地对Spring Security 进行配置,且初步使用授权机制。

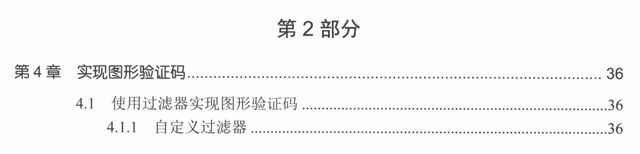

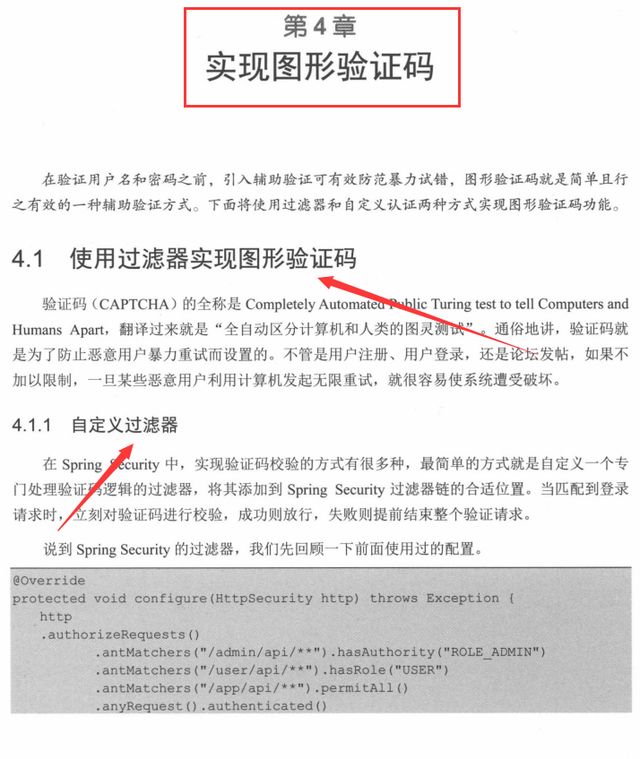

在验证用户名和密码之前,引入辅助验证可有效防范暴力试错,图形验证码就是简单且行之有效的一种辅助验证方式。本章将使用过滤器和自定义认证两种方式实现图形验证码功能。

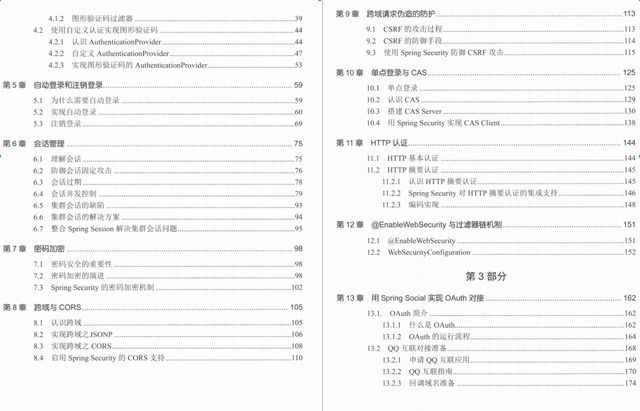

第5章 主要讲关于网站的安全设计,自动登录和注销登录是其中两个重要的环节。在开发某些系统时,我们会考虑到作为系统开发者的安全需求,同时也会以其他系统的用户的身份来体验安全设计。这种身临其境的感受可以激发我们对安全设计的深入思考。

第6章 讲会话管理,在两个浏览器中使用同一个账号登录,您会发现系统尚未实施任何会话并发限制。这意味着同一账户可以在不同地点同时登录,这不是一个好的策略。事实上,Spring Security已经为我们提供了全面的会话管理功能,包括会话固定攻击防御、会话超时检测以及会话并发控制,从而确保了账户的安全性。

第7章 讲密码加密,密码安全是互联网安全的一个缩影,我们在享受互联网服务的同时,也应当对它投入更多的关注。

第8章 介绍跨域,跨域是一种浏览器同源安全策略,即浏览器单方面限制脚本的跨域访问。

**第9章 **阐述了如何防范跨域请求伪造(CSRF)的攻击方式。CSRF,全称为Cross Site Request Forgery,也就是跨域请求伪造,是一种利用用户带登录态的cookie进行安全操作的攻击方式。虽然CSRF的防护看似简单,但往往被系统开发者忽略,从而给系统埋下巨大的安全隐患。因此,对于系统开发者来说,了解和实施有效的CSRF防护措施至关重要。

**第10章 **单点登录(Single Sign-On,SSO)是一种便捷的登录方式,用户只需在多个应用系统中进行一次登录,就可以同时以登录状态访问所有相关的独立系统。这种机制极大地简化了用户的登录流程,避免了在多个系统间反复输入用户名和密码的繁琐操作。

第11章 讲HTTP认证,除系统内维护的用户名和密码认证技术外,Spring Security还支持HTTP层面的认证技术,包括HTTP基本认证和HTTP摘要认证两种。

第12章 讲解@EnableWebSecurity与过滤器链机制。

第13章 介绍用Spring Social实现OAuth对接,OAuth解决了在用户不提供密码给第三方应用的情况下,让第三方应用有权获取用户数据以及基本信息的难题。

第14章讲解用Spring Security OAuth实现OAuth对接。

总结

本文将遵循“What(背景知识)→How(实战)→Why(源码分析)”的原则,为您深入浅出地讲解Spring Security的典型应用场景。我们将提供一条由浅入深的学习路线,帮助您快速掌握Spring Security的相关知识。同时,我们还将抽丝剥茧地分析部分核心源码,帮助您更好地理解Spring Security的实现思路。

如果你需要完整版PDF学习资源请扫描下方名片100%获取免费下载方式!

👇👇点击下方名片👇👇

版权归原作者 技术琐事 所有, 如有侵权,请联系我们删除。