等级保护2.0 三级-Windows 测评指导书

1.1 身份鉴别

1.1.1 口令密码

a)应对登录的用户进行身份标识和鉴别,身份标识具有唯一性,身份鉴别信息具有复杂度要求并定期更换。

cmd输入netplwiz或 control userpasswords2命令,查看是否勾选勾选了“要使用本机,用户必须输入用户名和密码”。

1.1.2 身份标识

2)身份标识唯一性:Windows默认满足;查看是否存在多人共用一个账户的情况;

lusrmgr.msc

1.1.3 口令复杂度

3) gpedit.msc

口令复杂度:询问实际口令组成情况

打开控制面板->管理工具->本地安全策略->账户策略->密码策略,查看以下内容的设置情况,例如:

密码必须符合复杂性要求:已启用

密码长度最小值:8个字符

密码最短使用期限:2天

密码最长使用期限:42天

强制密码历史:5个记住的密码

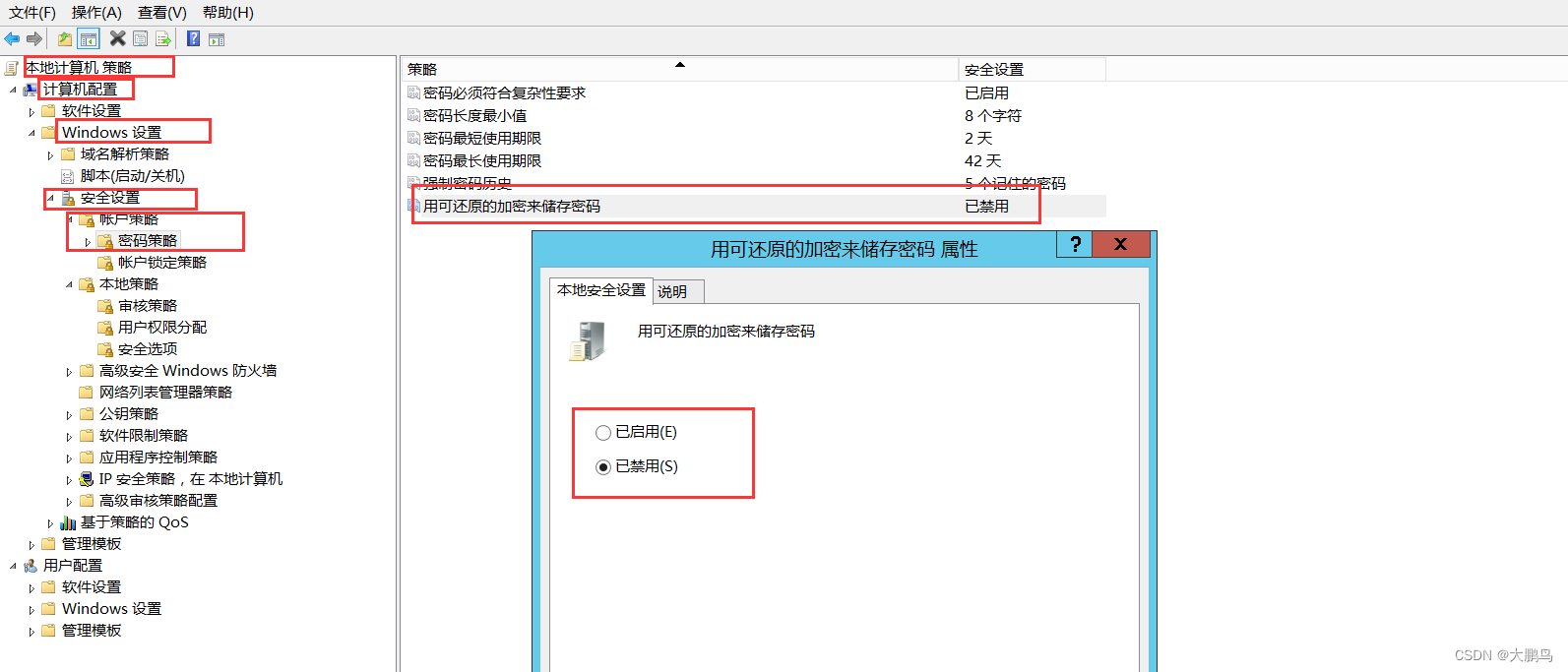

用可还原的加密来存储密码:已禁用

1.1.4 账户锁定

gpedit.msc

1.1.5 登录连接超时

打开“控制面板”->“显示”->“更改屏幕保护程序”,查看“等待时间”的长短以及“在恢复时显示登录屏幕”选项是否打钩。

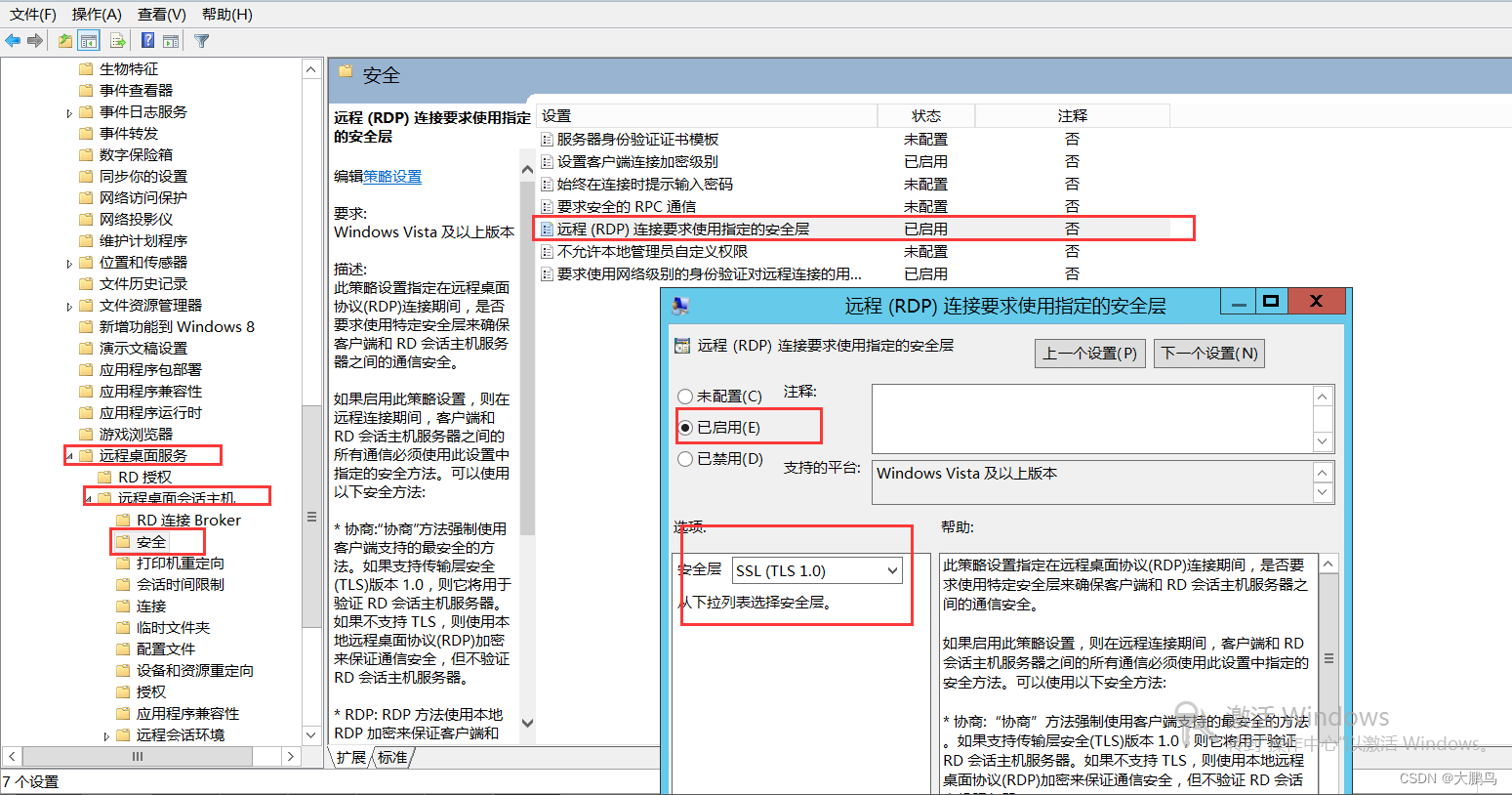

1.1.6 远程登录加密

当进行远程管理时,应采取必要措施防止鉴别信息在网络传输过程中被窃听

此项主要考察采用什么方式对服务器进行远程管理;

1)本地管理,则此项不适用。

2)远程桌面(版本):

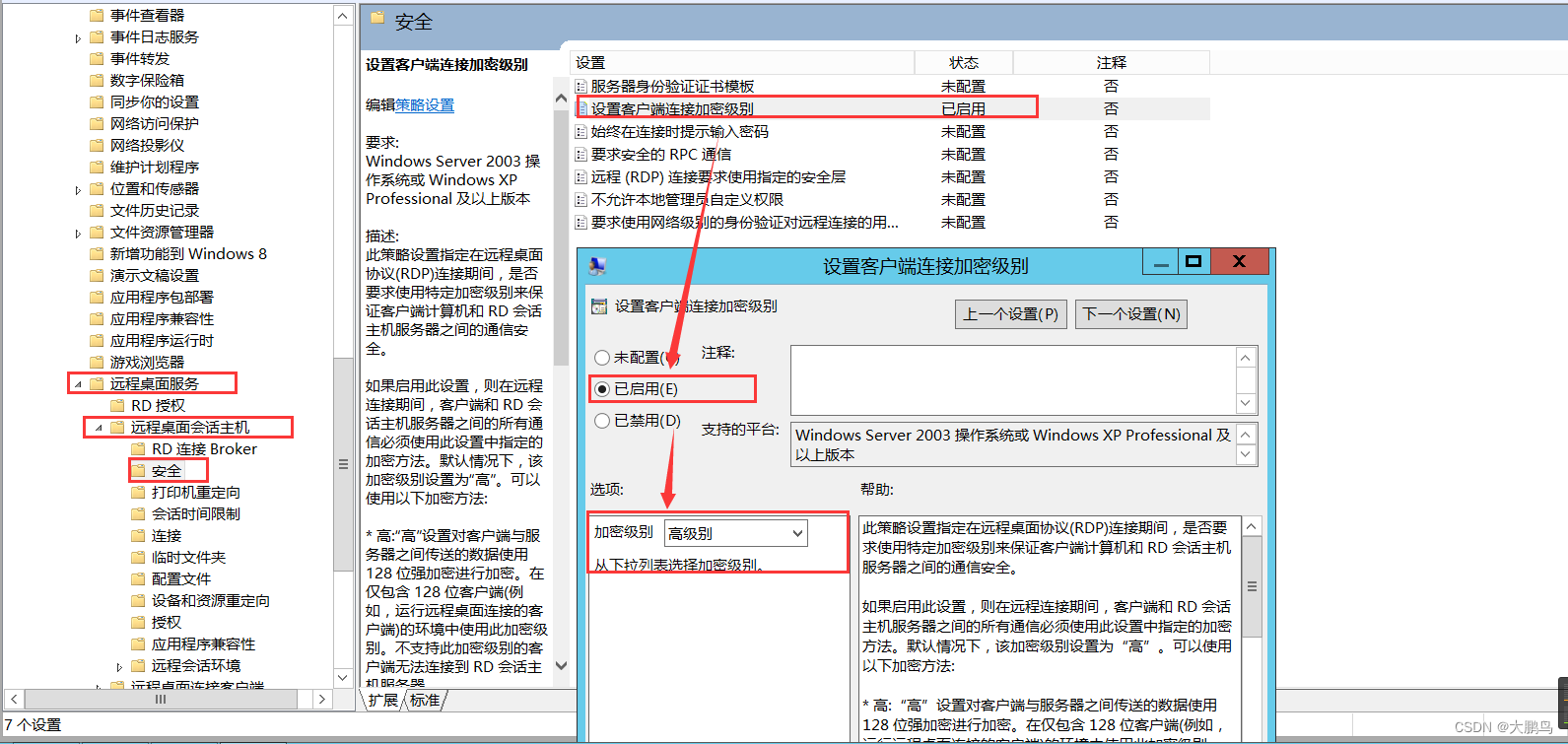

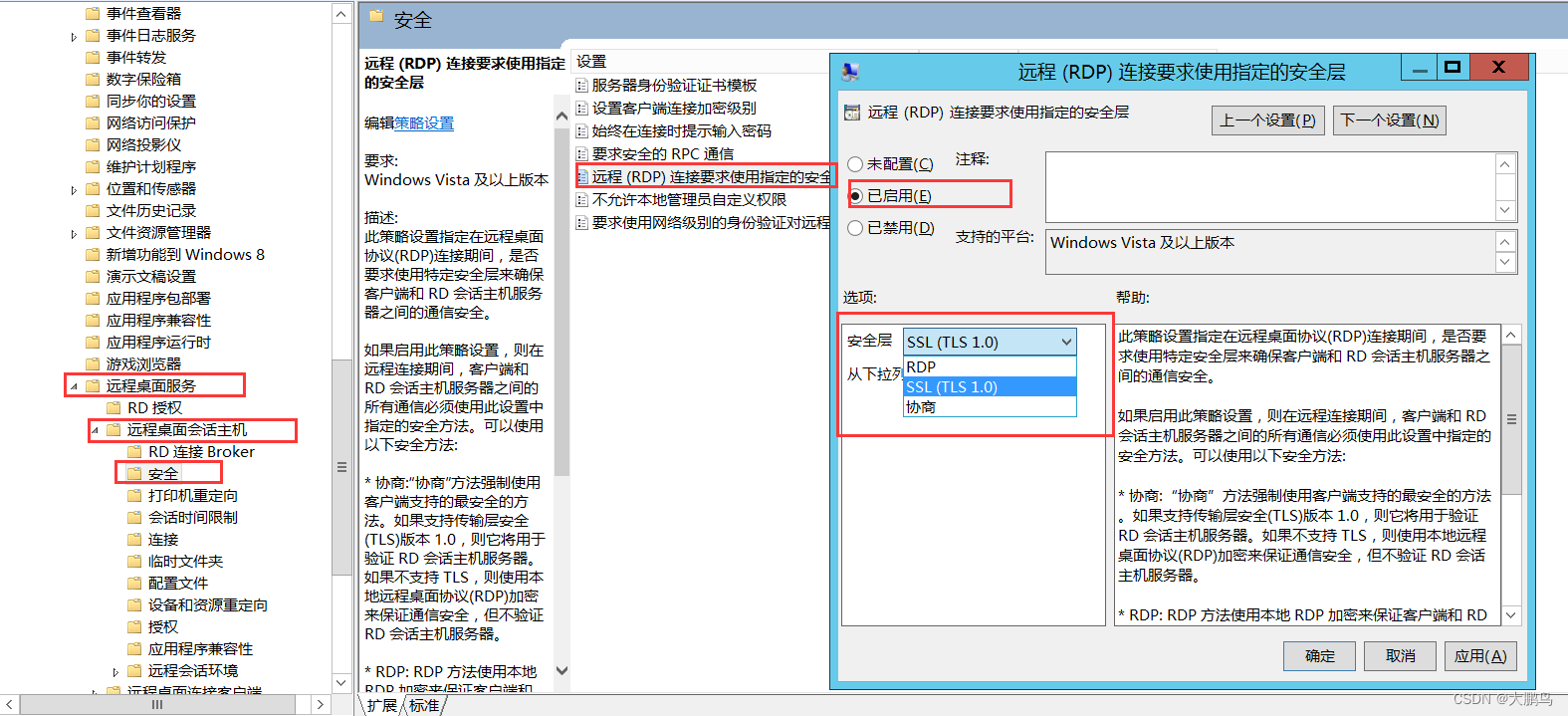

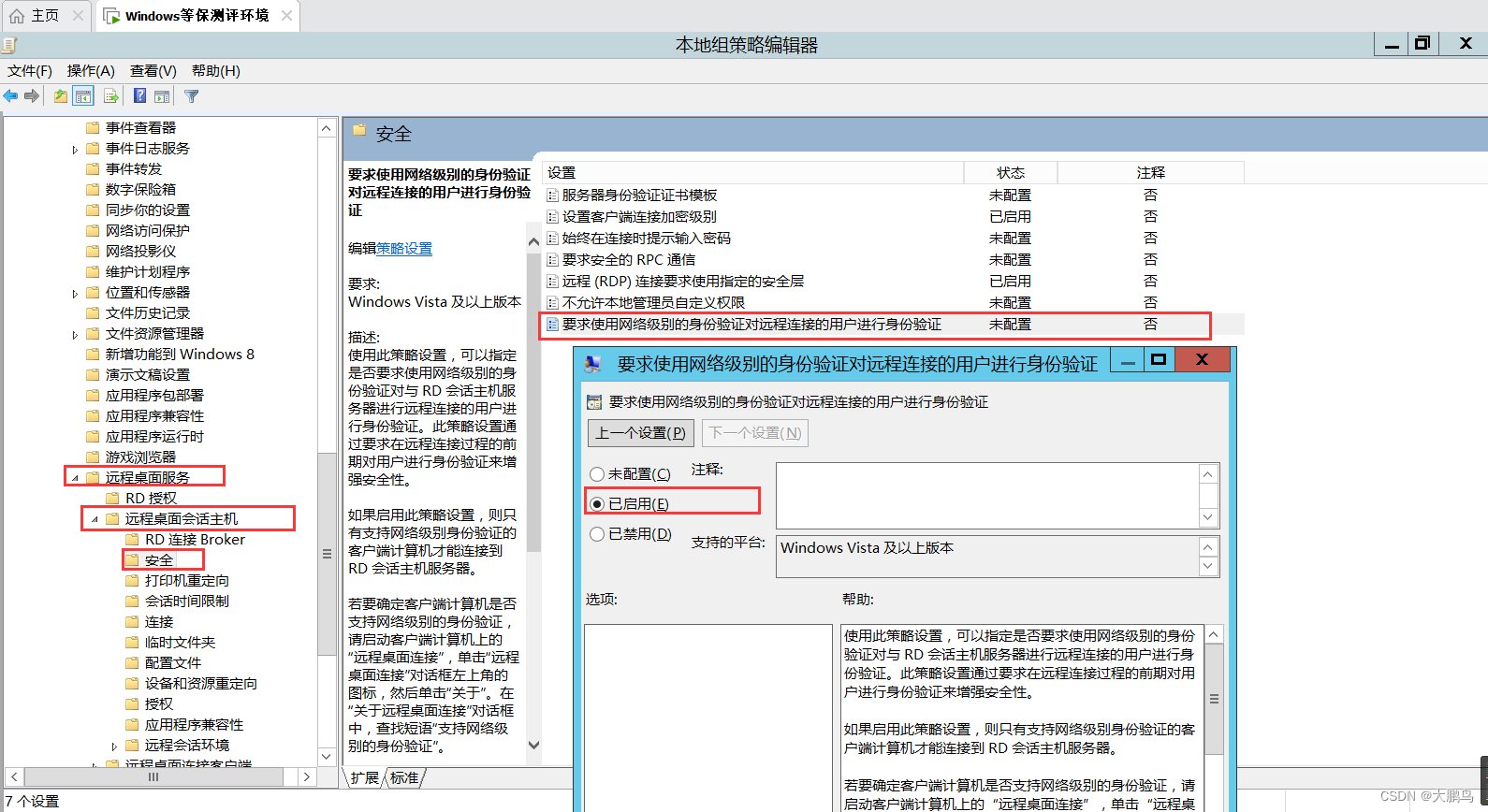

打开“计算机配置→管理模板→windows组件→远程桌面服务→远程桌面会话主机→安全”,查看“设置客户端连接加密级别”、

“远程(RDP)连接要求使用指定的安全层”、“要求使用网络级别的身份验证对远程连接的用户进行身份验证”

设置客户端连接加密级别

远程RDP连接要求使用指定的安全层

要求使用网络级别的身份验证对远程连接的用户进行身份验证

1.1.7 双向认证

此项主要考察是否采用双因子登录的服务器,且至少一种是密码技术;

登录时查看是否除了用户名+口令还有其他鉴别方式。(例如指纹、声纹、令牌、UKEY、ca证书、脸部扫描、VPN等)

注:通过在测评过程中业主都只采用了用户名+口令的方式登录,未采用密码技术。

防火墙加白名单,堡垒机

2.1 访问控制

2.1.1 权限分配

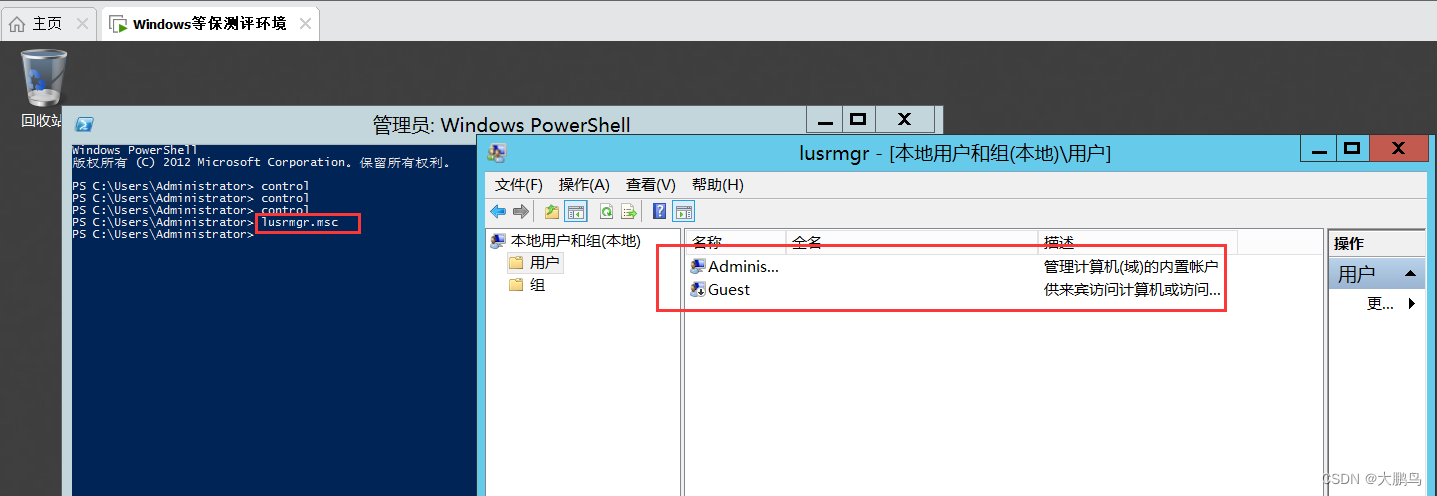

lusrmgr.msc:控制面板→管理工具→计算机管理→本地用户和组

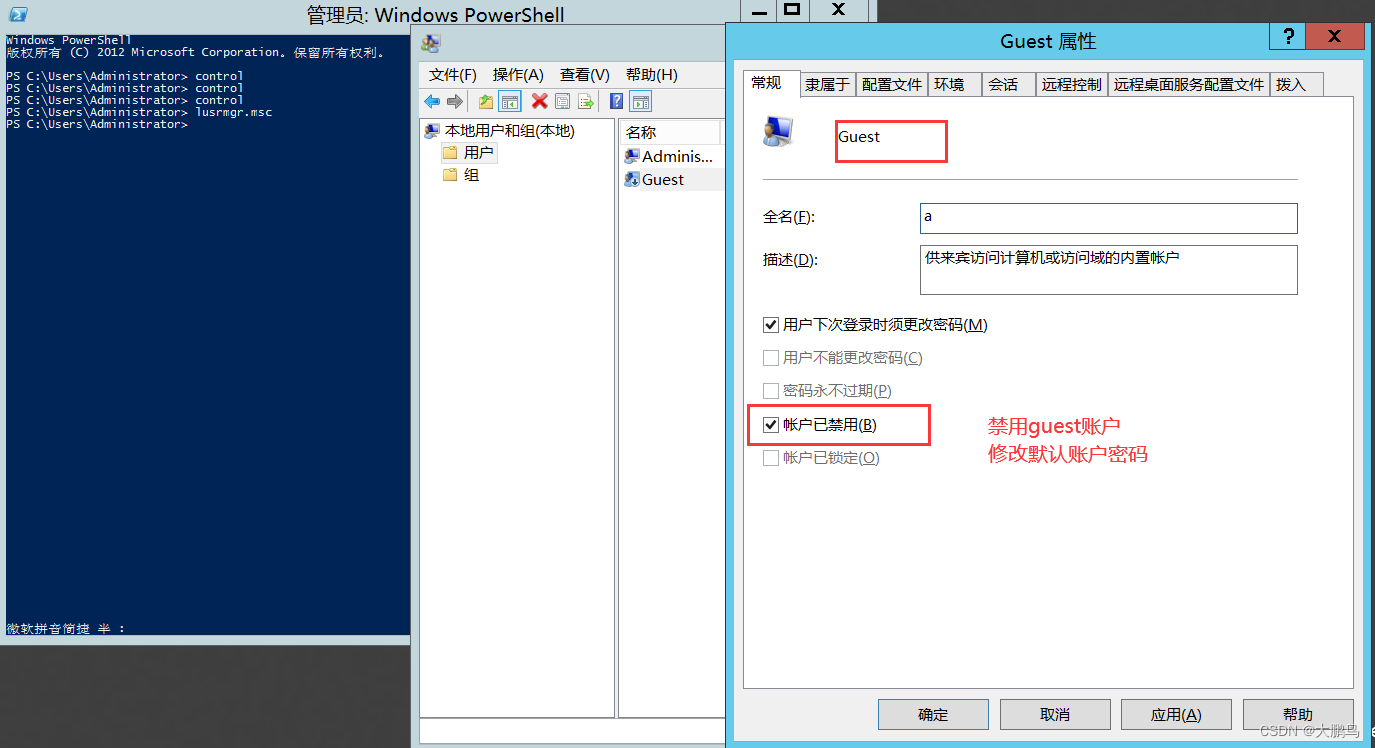

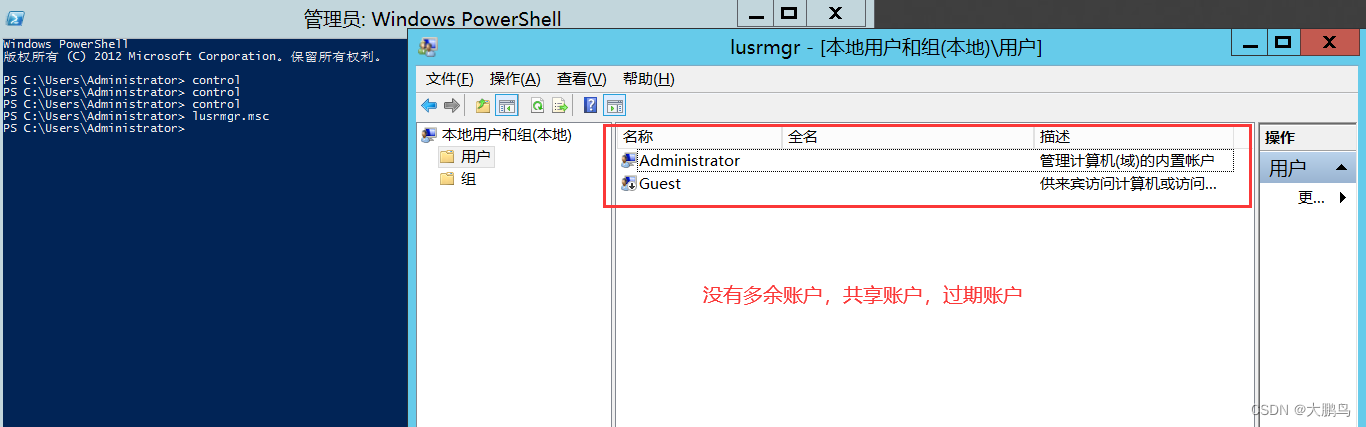

2.1.2 默认账户

lusrmgr.msc:控制面板→管理工具→计算机管理→本地用户和组

2.1.3 过期多余共享账户

lusrmgr.msc:控制面板→管理工具→计算机管理→本地用户和组

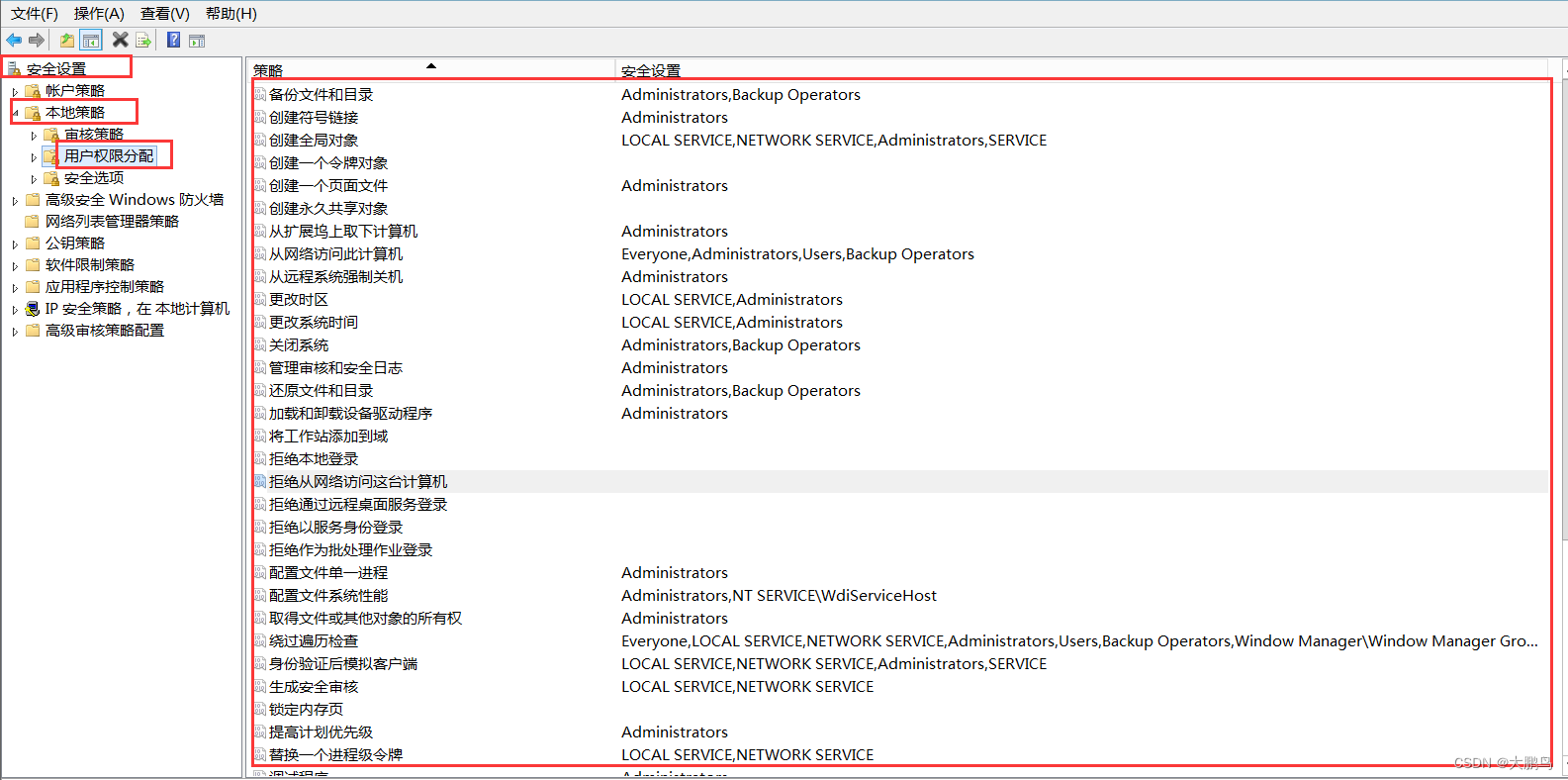

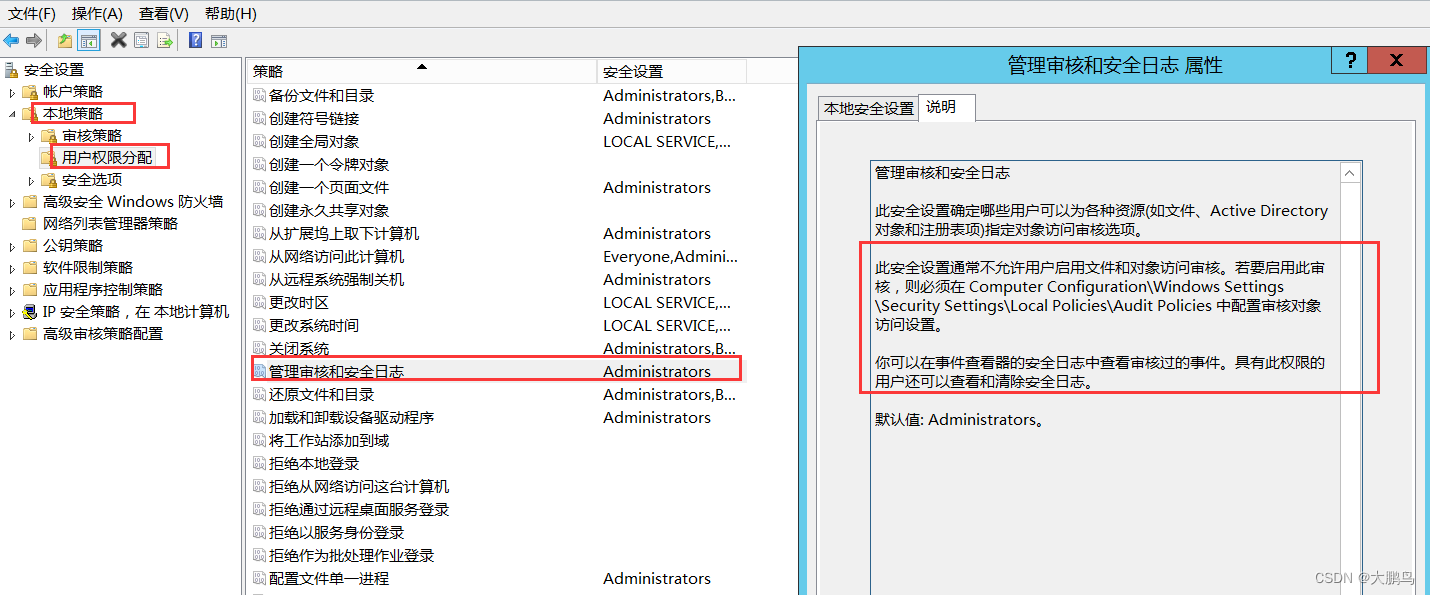

2.1.4 最小权限分配

应授予管理用户所需的最小权限,实现管理用户的权限分离。

本地安全策略(secpol.msc)--->安全设置--->本地策略--->用户权限分配下

应设置系统,安全,审计管理员,

若只有一个Administrator的话,便存在administrator超级管理员权限账户,没有根据三权分立原则实现账户权限分离

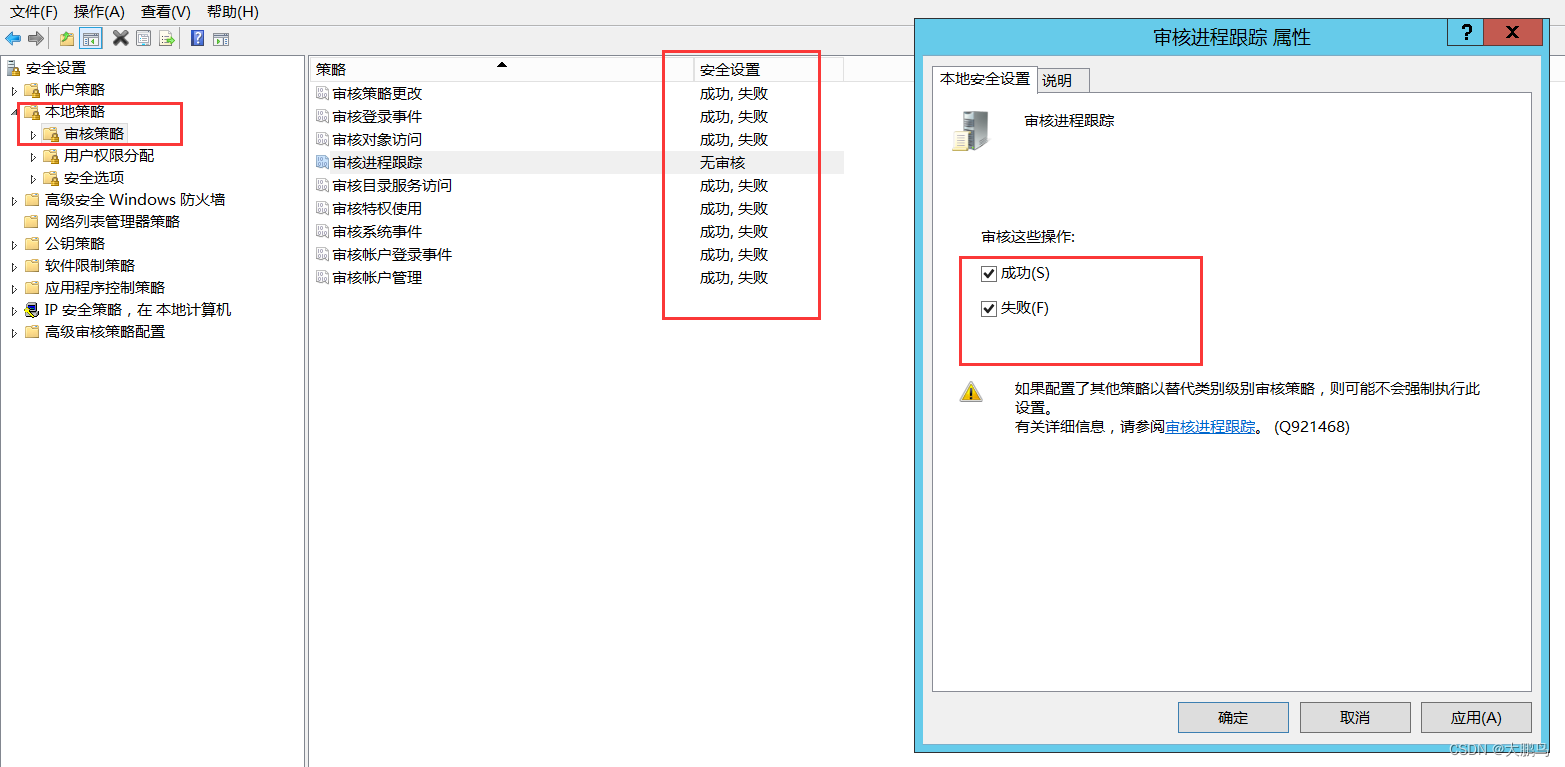

3.1 安全审计

3.1.1 开启审计功能

本地安全策略(secpol.msc)--->本地策略--->审核策略

3.1.2 日志审计项

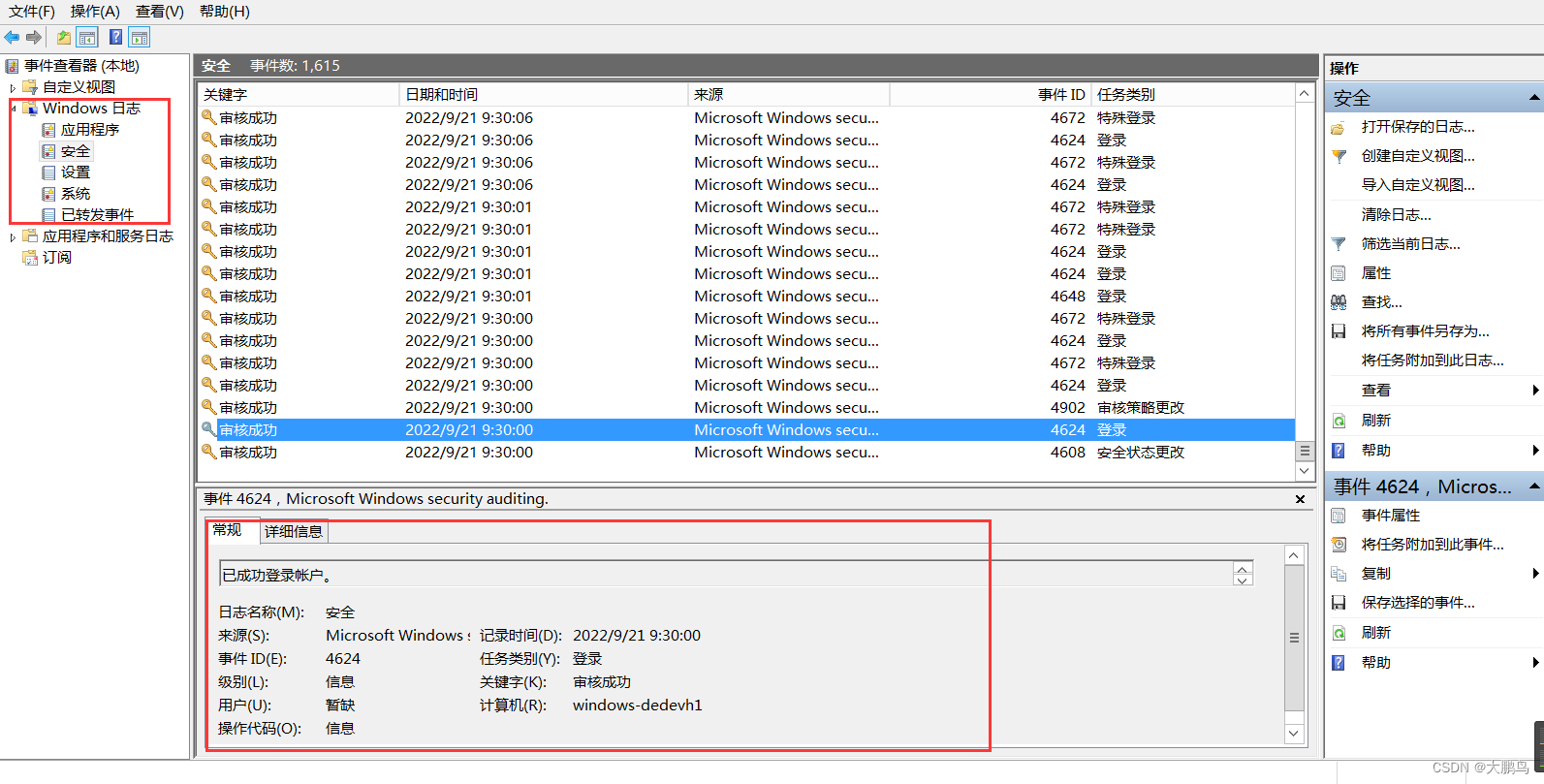

审计记录应包括事件的日期和时间、用户、事件类型、事件是否成功及其他与审计相关的信息。

事件查看器(eventvwr.msc)--->Windows日志--->应用程序、安全、设置、系统

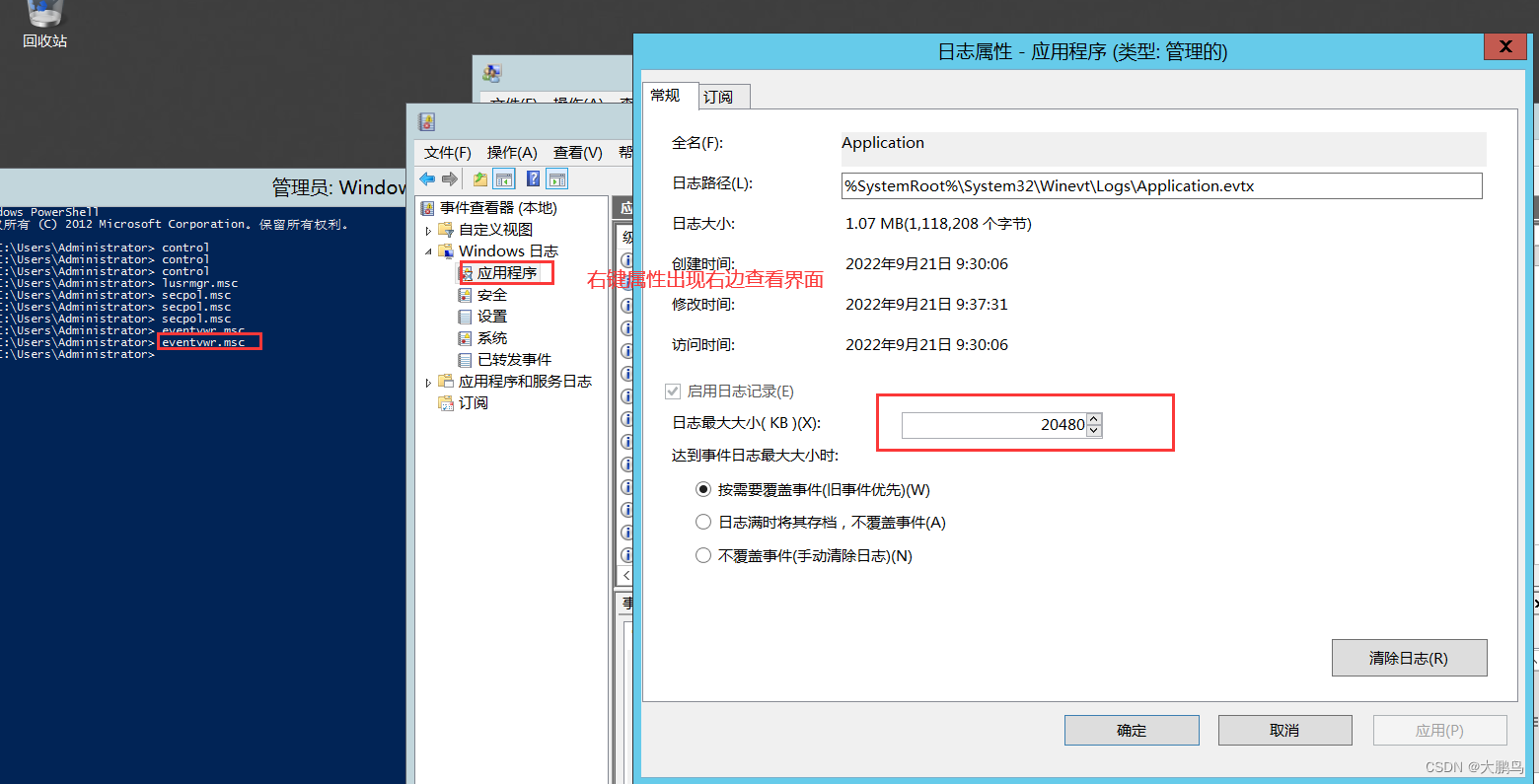

3.1.3 审计备份

eventvwr.msc:事件查看器→Windows日志→应用程序等属性 (切记不是事件属性)

一般查看日志文件是否满6个月,储存空间是否能满足6个月的需求

3.1.4 审计进程保护

secpol.msc 本地策略->用户权限分配

4.1 入侵防范

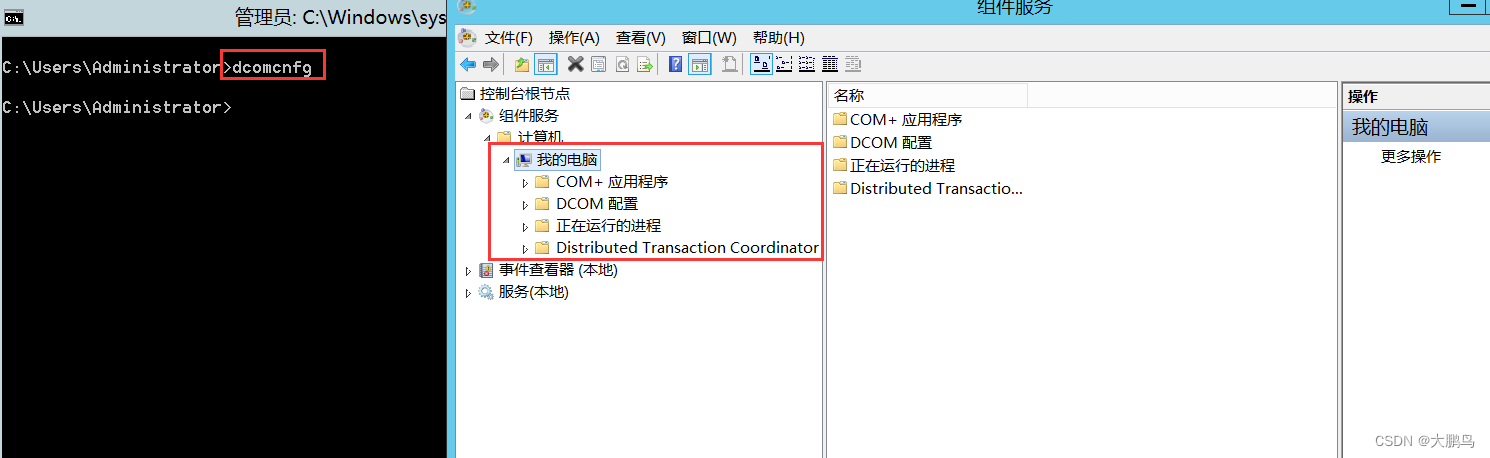

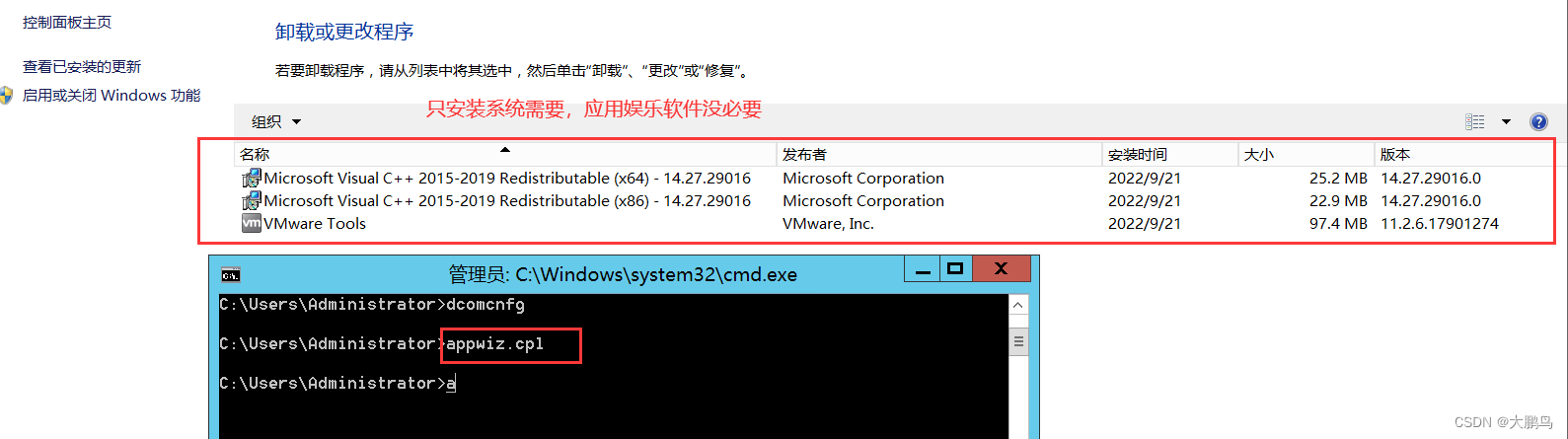

4.1.1 最小安装原则

dcomcnfg:控制台根节点→组件服务→计算机→我的电脑(组件内容)

appwiz.cpl:控制面板--->程序---->程序功能

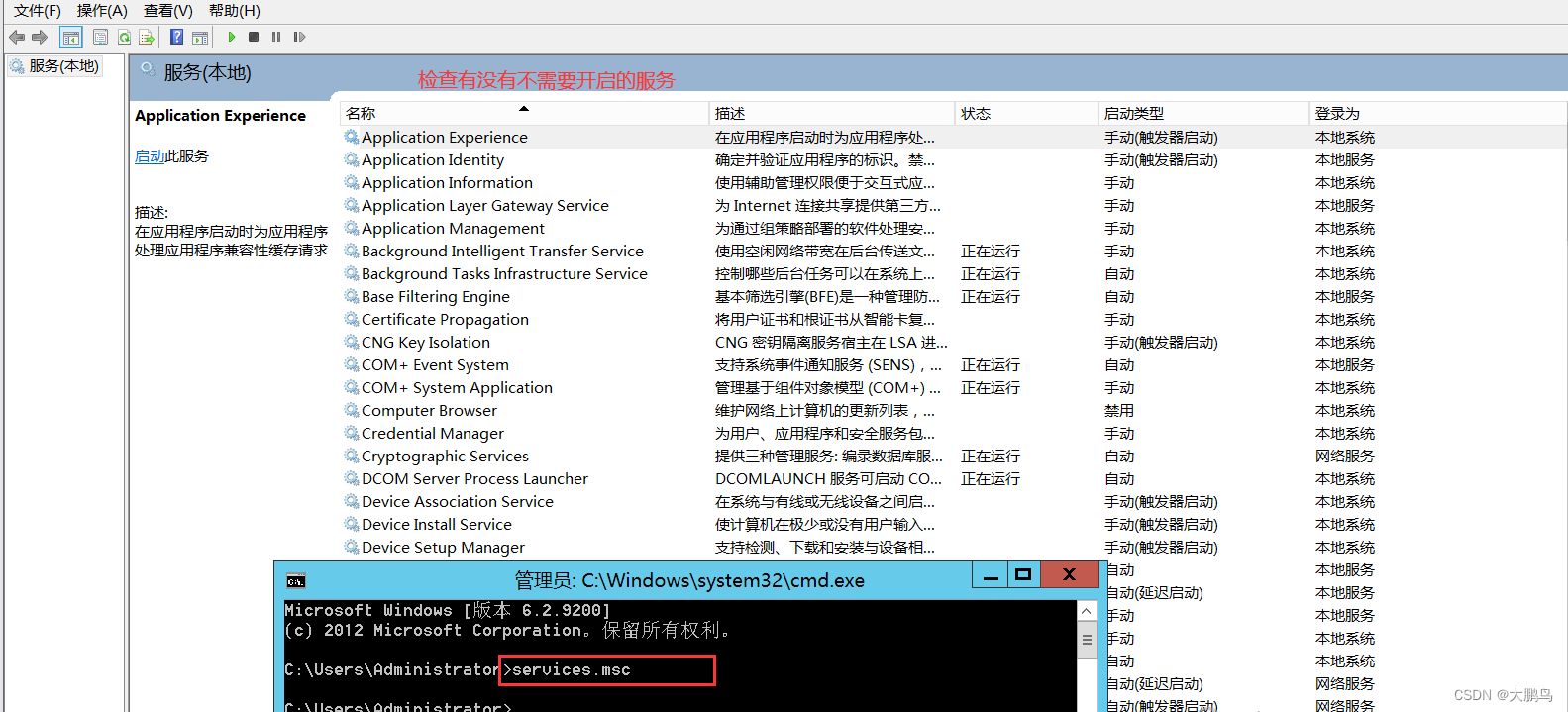

4.1.2 服务端口共享

services.msc:打开系统服务管理界面查看服务是否多余

例如 Alerter、Remote Registry、 Messenger、Task Scheduler(应为否)

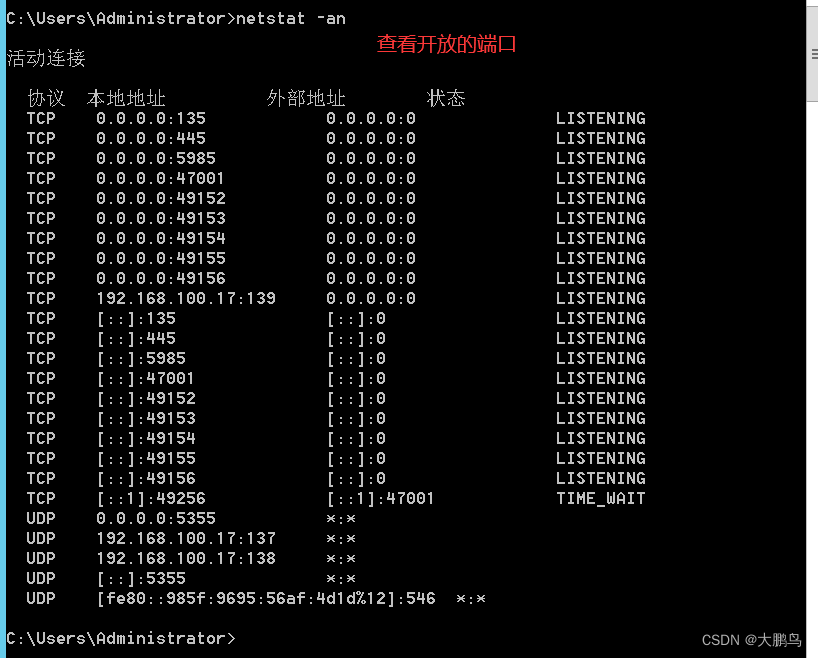

netstat -an查看端口

TCP 135 139 445 593 1025

UDP 135 137 138 445

后门端口 2745 3127 6129

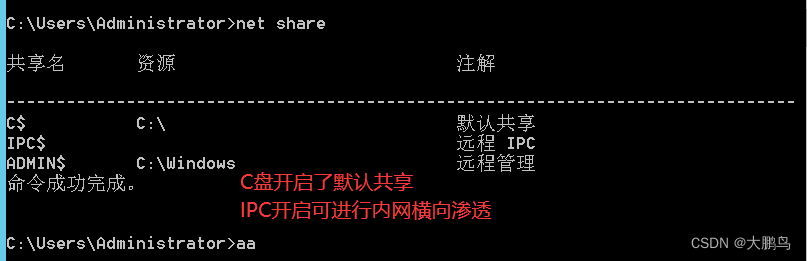

net share

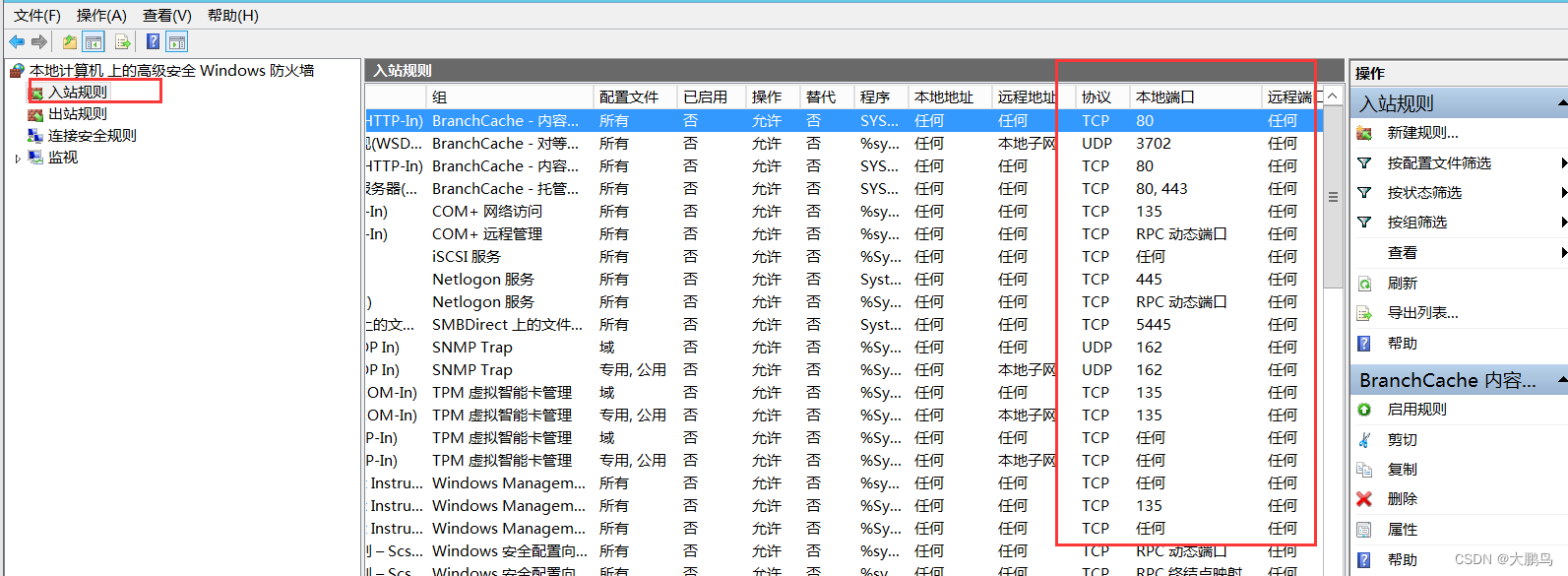

firewall.cpl:高级设置→高级安全Windows防火墙→入站规则

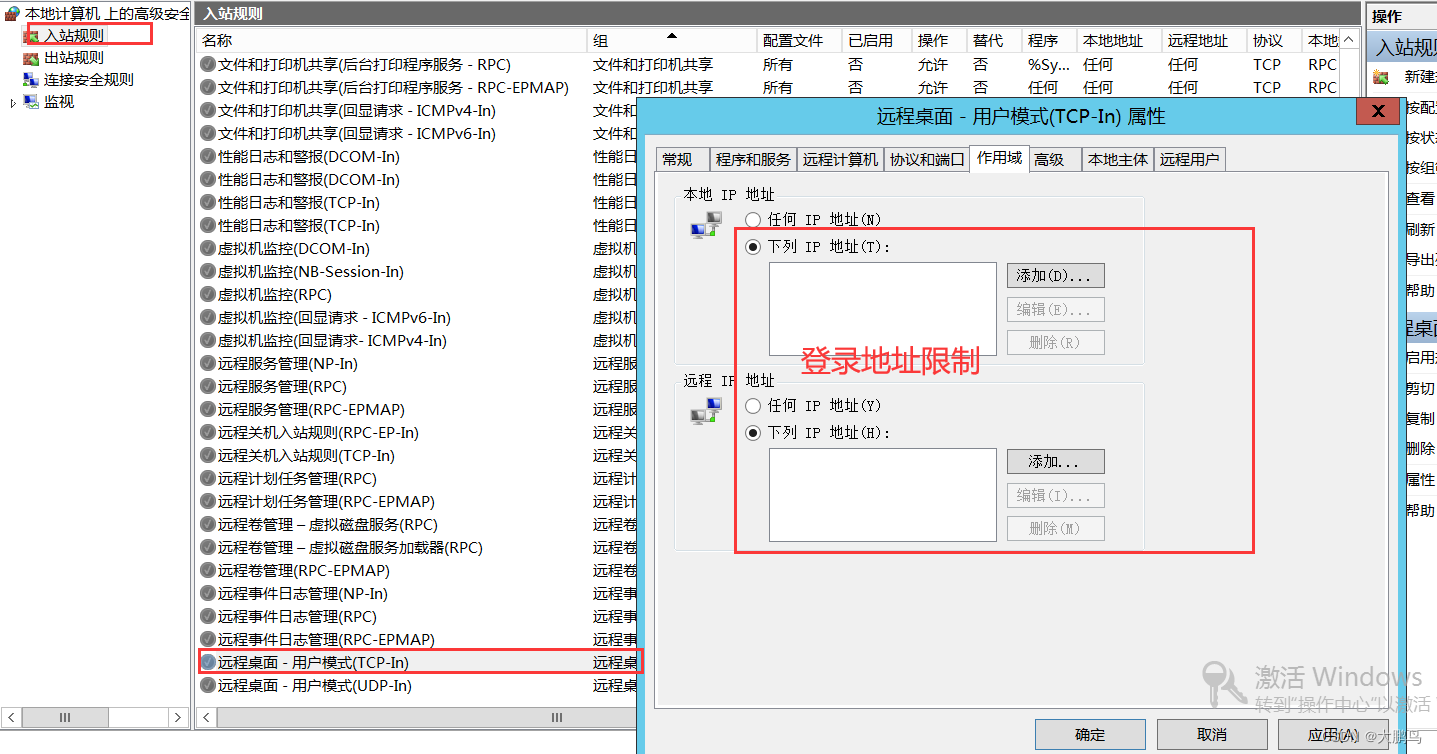

4.1.3 限制终端接入

firewall.cpl:安全设置→高级安全Windows防火墙→入站规则→远程桌面-用户模式(TCP-In)属性→作用域

4.1.4 数据校验

应提供数据有效性检验功能,保证通过人机接口输入或通过通信接口输入的内容符合系统设定要求

服务器没有能自主设置输入内容格式的通信接口,故此项不适用。

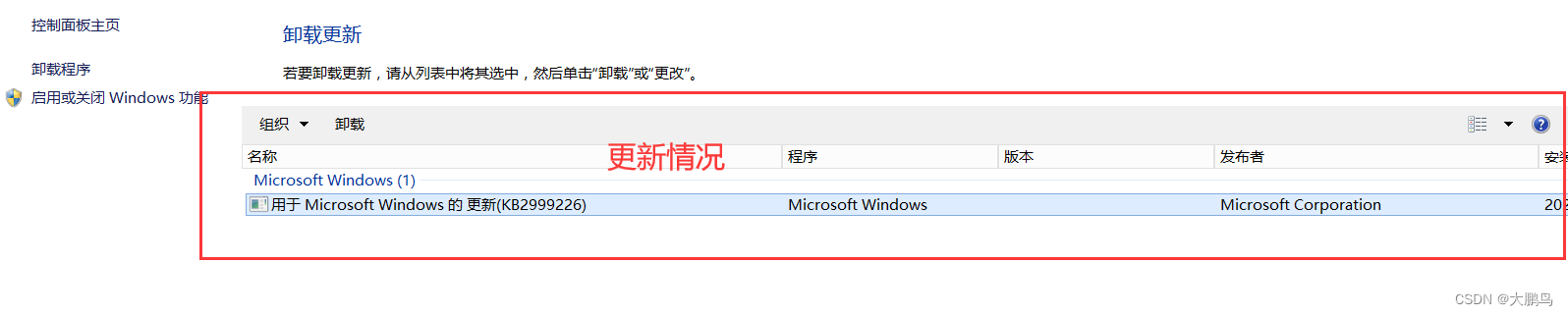

4.1.5 漏洞修复

应能发现可能存在的已知漏洞,并在经过充分测试评估后,及时修补漏洞。

要结合漏洞扫描报告来进行判断。

"appwiz.cpl" ,打开程序和功能界面,==> “查看已安装的更新”,打开“已安装更新”界面,查看右侧列表中的补丁更新情况

4.1.6 入侵告警

访谈服务器是否安装主机防护软件,EDR,查看配置是否具有报警功能

网络中是否部署IDS系统

5.1 恶意代码防范

判断有无杀毒软件,软件版本及病毒库是否为最新

6.1 可信验证

默认不符合

7.1 数据完整性

gpedit.msc:本地计算机策略→计算机配置→管理模板→Windows组件→远程桌面服务→远程桌面会话主机→安全→

远程连接要求使用指定的安全层

8.1 剩余信息

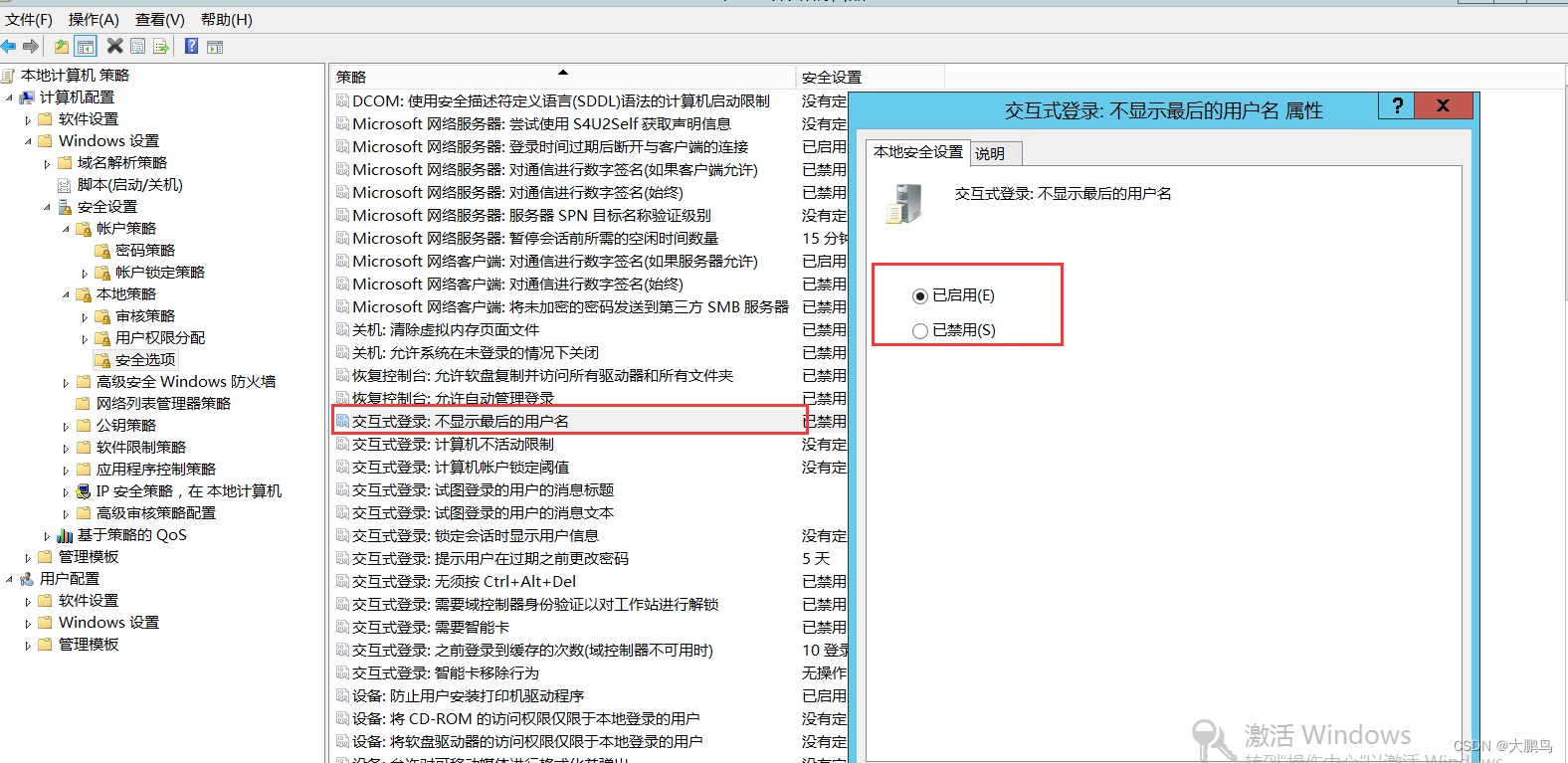

服务器中策略交互式登录:不显示最后的用户名:已启用

计算机配置--->Windows设置--->安全设置--->本地策略--->安全选项

用可还原的加密来存储密码:已禁用

计算机配置--->Windows设置--->安全设置--->账户策略--->密码策略

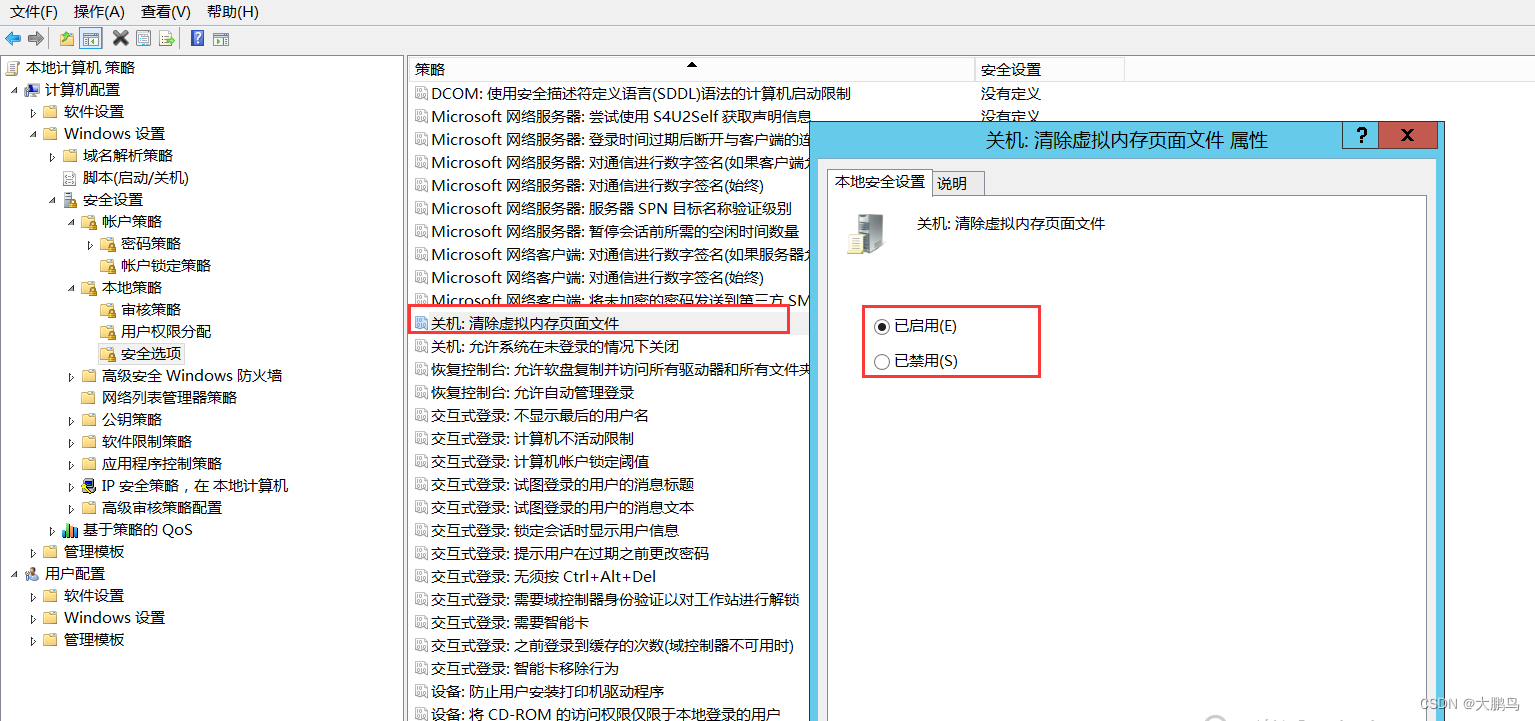

清除虚拟内存

计算机配置--->Windows设置--->安全设置--->本地策略--->安全选项

本文转载自: https://blog.csdn.net/qq_43590351/article/details/127239257

版权归原作者 萌新_大鹏鸟 所有, 如有侵权,请联系我们删除。

版权归原作者 萌新_大鹏鸟 所有, 如有侵权,请联系我们删除。