文章目录

一、对称密码的优缺点

1.1 优点

- 加密解密处理速度快

- 保密度高

1.2 缺点

- 密钥是保密通信的关键,如何才能把密钥安全送到收信方是对称加密体制的突出问题,且密钥分发过程复杂,代价高

- 若有n个用户进行两两通信,总共需要的密钥数为n(n-1)/2;使得密钥的分发复杂

- 通信双方必须统一密钥

- 难以解决数字签名的认证问题。不适合网络邮件加密需要

二、AES算法的加密过程

2.1 简略过程

- 初始变换(其实就是 轮密钥加 操作)

- 九轮轮函数操作 - 字节代换( S u b B y t e s SubBytes SubBytes )- 行位移( S h i f t R o w s ShiftRows ShiftRows )- 列混淆 ( M i x C o l u m n s MixColumns MixColumns )- 轮密钥加( A d d R o u n d K e y AddRoundKey AddRoundKey )

- 最终轮运算(实际上是 除去 列混淆的轮操作函数)

2.2 详细过程

传送门:浅析加密算法六【AES密码】

三、DES算法的加密过程

3.1 简略过程

- 首先将明文分为每 64 64 64 位分为一组,共 N N N 组

- 通过一个初始置换IP

- 将明文的每一个组分为左半部分和右半部分,各自 32 32 32 位长

- 然后进行 16 16 16 轮的 F F F 轮变换函数运算(这一步统称为乘积变换,具体细节下面会讲到) - 1.E扩展置换(32位 ->48位)- 2.异或(48位 -> 48位)- 3.S盒子替换(48位 -> 32位)- 4.P置换(32位 -> 32 位)

L i L_i Li 直接等于 R i − 1 R_{i-1} Ri−1 , R i R_i Ri 是等于 L i − 1 X o r F ( R i − 1 , K i ) L_{i-1} Xor F(R_{i-1},K_i) Li−1XorF(Ri−1,Ki)- 逆初始置换IP

3.2 详细过程

传送门:浅析加密算法五【DES密码】

四、公钥密码体制模型的运行过程

- 发送方A查找接收方B的公钥

- A采用公钥加密算法用B的公钥对明文进行加密

- A通过不安全信道将密文发送给B

- B收到密文后使用自己的私钥对密文解密还原出明文

五、入侵检测系统的主要功能

- 监测并分析用户和系统的活动

- 核查系统配置和漏洞

- 评估系统关键资源和数据文件的完整性

- 识别已知的攻击行为

- 统计分析异常行为

- 操作系统日志管理,并识别违反安全策略的用户活动

六、数据加密系统的加密过程

通过某种加密算法将明文信息变成与明文不相干的密文信息

七、入侵检测系统IDS信号分析手段及其优缺点

7.1 模式匹配

将收集到的信息和已知的网络入侵和系统误用模式数据库进行比对

7.1.1 优点

准确、效率高

7.1.2 缺点

需要不断更新,无法检测未出现过的攻击

7.2 统计分析

首先给系统对象创建一个统计描述,统计正常使用时的一些测量属性。任何观测值在正常范围之外的,就认为有入侵行为发生。

7.2.1 优点

可检测到未知和更为复杂的入侵

7.2.2 缺点

误报、漏报率高

7.3 完整性分析

完整性分析主要关注某个文件或对象是否被更改,通常采用强有力的加密机制(如Hash函数)来识别微小变化。

7.3.1 优点

能发现攻击导致文件或对象发生的任何改变

7.3.2 缺点

无法实时响应,只能事后分析

八、什么是攻击,常见的攻击方法

8.1 什么是攻击

仅仅发生在 入侵行为完全 ,且入侵者已进入目标网络内的行为称为攻击。但更为积极的观点是:所有 可能使一个网络受到破坏 的行为都称为攻击。即从 一个入侵者开始在目标机上工作 的那个时刻起,攻击就开始了

8.2 常见的攻击方法

- 口令入侵

- 后门软件手段

- 监听法

- E-mail技术

- 电子欺骗

- DoS攻击(拒绝服务攻击)

九、网络安全防范的基本措施

- 防火墙技术,在与外部网络沟通的时候安装防火墙

- 数据加密技术,信息传输的时候使用加密算法加密

- 网络入侵检测技术,使用IDS防护

- 网络安全扫描技术,不定期扫描系统漏洞

- 防病毒技术,安装杀毒软件

十、常见的口令攻击技术

- 社会工程学

- 猜测攻击

- 字典攻击

- 穷举攻击

- 混合攻击

十一、常用DOS攻击方法

11.1

TCP SYN Flood

攻击

利用

TCP

缺陷,发送大量伪造的

TCP

连接请求,从而耗尽资源的攻击方式

11.2

IP

欺骗

DoS

攻击

- 利用

RST位来实现。伪装自己的IP为合法用户的,并向服务器发送一个带有RST的TCP数据段,服务器接收后,就会认为合法用户发送的连接错误,就会清空缓冲区中已建好的连接。 - 伪造大量的

IP地址,向目标服务器发送RST数据,使服务器不对合法用户提供服务

11.3 带宽

DoS

攻击

通过发送请求来消耗服务器缓冲区的带宽(有一种流量战的感觉)

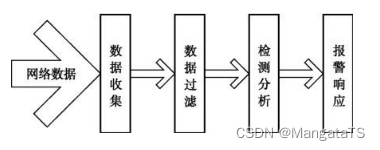

十二、入侵检测系统的工作原理和流程

12.1 工作原理

- 数据收集:收集的数据包括主机日志、防火墙日志、数据库日志、应用程序数据以及网络数据包等

- 数据处理:由于之前收集到的数据过于庞大和繁杂,需要对其进行相应的处理(去除冗余、噪声,并且进行数据标准化及格式化处理)

- 数据分析:采用统计、智能算法能方法分析数据是否正常,显示是否存在入侵行为

- 响应处理:当发现入侵行为时,采取预案措施进行防护(如切断网络,记录日志)、并保留入侵证据以作他日调查所用,同时向管理员报警

12.2 工作流程

如下图

十三、入侵检测系统IDS常见的响应处理

- 警告和事件报告

- 终止进程,强制用户退出

- 切断网络连接,修改防火墙设置

- 灾难评估,自动恢复

- 查找定位攻击者

十四、计算机病毒的特点

- 不能作为独立的可执行程序运行

- 能自我复制

- 通过执行宿主程序来激活病毒

- 能跨平台

十五、常见的网络病毒防范措施

- 加大宣传力度,强化公众的信息安全意识

- 运用多种网络安全技术,为公众信息设置安全保障

- 运用数据加密技术,加强网络通信安全

- 加强信息安全技术管理,切实做到安全使用网络

- 健全网络安全制度,强化网络安全

十六、信息隐藏的特点及主要研究应用

16.1 主要特点

- 信息隐藏是将秘密信息隐藏在另一非机密的载体信息中,通过公共信道进行传递

- 攻击者无从判断是否有秘密信息,也无法提取或去除秘密信息

- 信息隐藏的最大优势在于它并不限制对主信号的存取和访问,而是致力于签字信号的安全保密性

16.2 研究应用

- 信息隐藏算法

- 数字水印

- 隐秘通道技术

- 匿名通信

十七、数字水印技术的特点及应用

17.1 特点

- 安全性:难以篡改或伪造;较低的误检测率;数字水印随内容发生变化

- 隐蔽性:不可感知,不降低使用价值

- 鲁棒性:经历多种无意或有意的信号处理过程后,数字水印仍能保持部分完整性并能被准确鉴别

- 水印容量:有足够的水印容量,即载体在不发生形变的前提下可嵌入的水印信息量

17.2 应用

- 版权保护:表明对数字产品的所有权

- 数字指纹:用于防止数字产品被非法复制和散发

- 认证和完整性校验:验证数字内容未被修改或假冒

- 内容标识和隐藏标识:多媒体内容检索

- 使用控制:控制复制次数

- 内容保护:保护内容不被滥用

十八、数字水印性能评价

- 不可感知性

- 对载体的破坏程度

- 主观评价

- 客观评价

- 水印容量、不可感知性、健壮性三者之间的平衡

十九、防火墙的功能与作业

- 网络安全屏障

- 强化网络安全策略

- 对网络存取和访问进行监控审计

- 防止内部信息外泄

- 保护内网安全

二十、分布式防火墙的优势有哪些

- 适用于服务器托管(大数据中心)

- 增强了系统安全性(入侵检测)

- 消除了结构性瓶颈问题,提高了系统性能(单一的接入点)

- 随系统扩充(分布式特性)

- 应用更为广泛且支持VPN通信

二十一、VPN的关键技术

21.1 隧道化协议(Tunneling Protocol)

隧道技术是分组封装(

Capsule

)的技术,它是VPN实现以内部网地址通信与多协议通信的重要功能,

PPTP、L2TP、IPSec、GRE

和

GTP

被广泛采用。

21.2 认证技术

认证技术可以防止数据被伪造和篡改,它采用一种被称为“摘要”的技术。“摘要”技术在

VPN

中有两个用途:验证数据的完整性和进行用户认证。

21.3 加密技术

IPSec

通过

ISAKMP/IKE/Oakley

协商确定几种可选的数据加密算法,如

DES

、

3DES

等。

21.4 密钥交换和管理

- 通过手工配置的方式;手工配置的方式由于密钥更新困难,只适合于简单的网络。

- 采用密钥交换协议动态分发。密钥交换协议采用软件方式动态生成密钥,适合于复杂的网络且密钥可快速更新,可以显著提高VPN 的安全性。目前主要的密钥交换与管理标准有

IKE(互联网密钥交换)、SKIP(互联网简单密钥管理)和Oakley。

二十二、凯撒密码

传送门:浅析加密算法一【凯撒密码】

二十三、维吉尼亚密码

传送门:浅析加密算法二【Vigenere密码】

二十四、Playfair密码

传送门:浅析加密算法三【Playfair密码】

二十五、希尔密码

传送门:浅析加密算法四【Hill密码】

二十六、RSA密码

传送门:浅析加密算法七【RSA密码】

二十七、选择判断题

版权归原作者 MangataTS 所有, 如有侵权,请联系我们删除。