一、Nginx安装

1.首先创建

Nginx

的目录并进入:

mkdir /soft && mkdir /soft/nginx/

cd /soft/nginx/

2.下载

Nginx

的安装包,可以通过

FTP

工具上传离线环境包,也可通过

wget

命令在线获取安装包:

wget https://nginx.org/download/nginx-1.21.6.tar.gz

没有

wget

命令的可通过

yum

命令安装:

yum -y install wget

3.解压

Nginx

的压缩包:

tar -xvzf nginx-1.21.6.tar.gz

4.下载并安装

Nginx

所需的依赖库和包:

yum install --downloadonly --downloaddir=/soft/nginx/ gcc-c++

yum install --downloadonly --downloaddir=/soft/nginx/ pcre pcre-devel4

yum install --downloadonly --downloaddir=/soft/nginx/ zlib zlib-devel

yum install --downloadonly --downloaddir=/soft/nginx/ openssl openssl-devel

推荐使用yum一键下载:

yum -y install gcc zlib zlib-devel pcre-devel openssl openssl-devel

安装过慢时推荐使用代理:

CentOS7安装Proxychains实现linux代理 (taodudu.cc)

5.通过

rpm

命令依次将依赖包一个个构建,或者通过如下指令一键安装所有依赖包:

rpm -ivh --nodeps *.rpm

6.进入解压后的

nginx

目录,然后执行

Nginx

的配置脚本,为后续的安装提前配置好环境,默认位于

/usr/local/nginx/

目录下(可自定义目录):

cd nginx-1.21.6

./configure --prefix=/soft/nginx/

因为动态访问需要用到PHP,因此我们还要在文件中添加

./configure --prefix=/home/ring04h/nginx --with-http_stub_status_module --with-http_ssl_module --with-http_sub_module

7.编译并安装

Nginx

:

make && make install

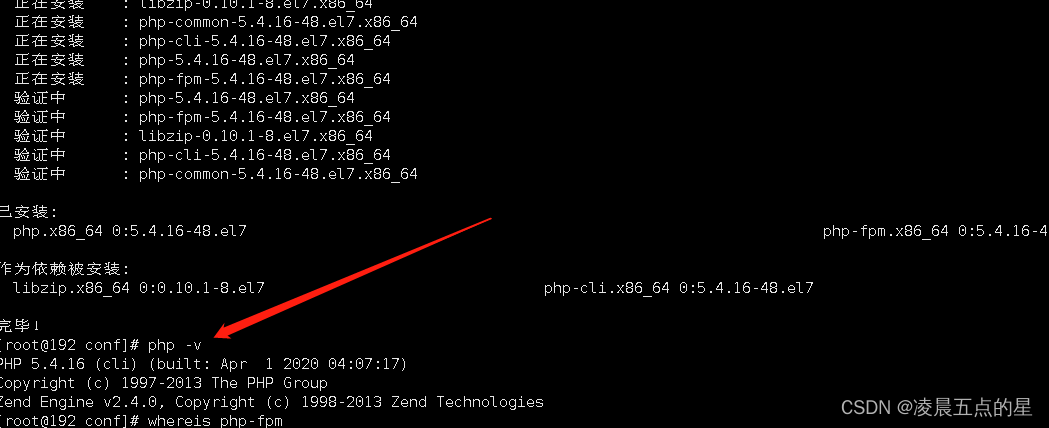

yum install epel-release

rpm -ivh http://rpms.famillecollet.com/enterprise/remi-release-7.rpm

yum --enablerepo=remi install php56-php

yum --enablerepo=remi install php56-php-devel php56-php-fpm php56-php-gd php56-php-xmlphp56-php-sockets php56-php-sockets php56-php-session php56-php-snmp php56-php-mysql

#运行并查看版本

php56 -v

#重启命令php-fpm

systemctl restart php56-php-fpm

#添加自动启动

systemctl enable php56-php-fpm

#查看php7.4的安装路径

whereis php

#链接php文件

ln -s /opt/remi/php74/root/usr/bin/php /usr/bin/php

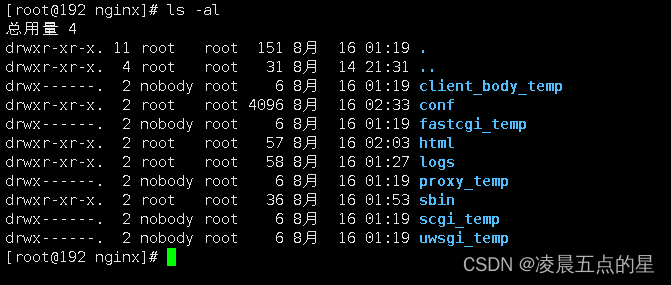

8.最后回到前面的

8.最后回到前面的

/soft/nginx/

目录,输入

ls

即可看见安装

nginx

完成后生成的文件。

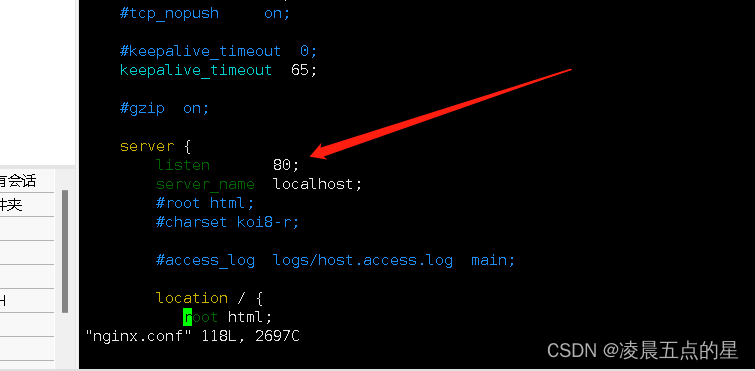

9.修改安装后生成的

conf

目录下的

nginx.conf

配置文件:

[root@localhost]# vi conf/nginx.conf

修改端口号:listen 80;

修改IP地址:server_name 你当前机器的本地IP(线上配置域名);

10.制定配置文件并启动

Nginx

:

[root@localhost]# sbin/nginx -c conf/nginx.conf

[root@localhost]# ps aux | grep nginx

11.Nginx

其他操作命令:

sbin/nginx -t -c conf/nginx.conf # 检测配置文件是否正常

sbin/nginx -s reload -c conf/nginx.conf # 修改配置后平滑重启

sbin/nginx -s quit # 优雅关闭Nginx,会在执行完当前的任务后再退出

sbin/nginx -s stop # 强制终止Nginx,不管当前是否有任务在执行

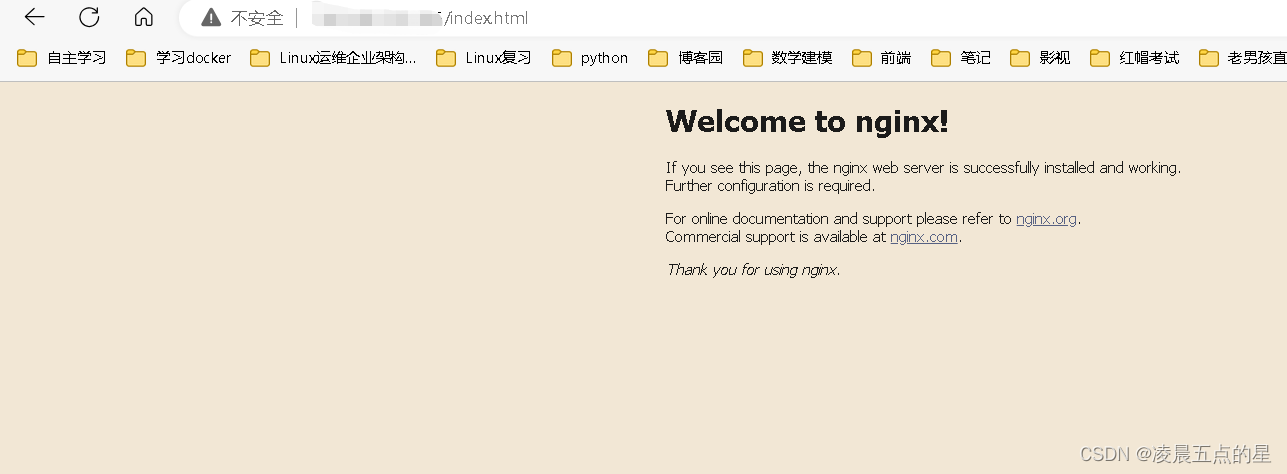

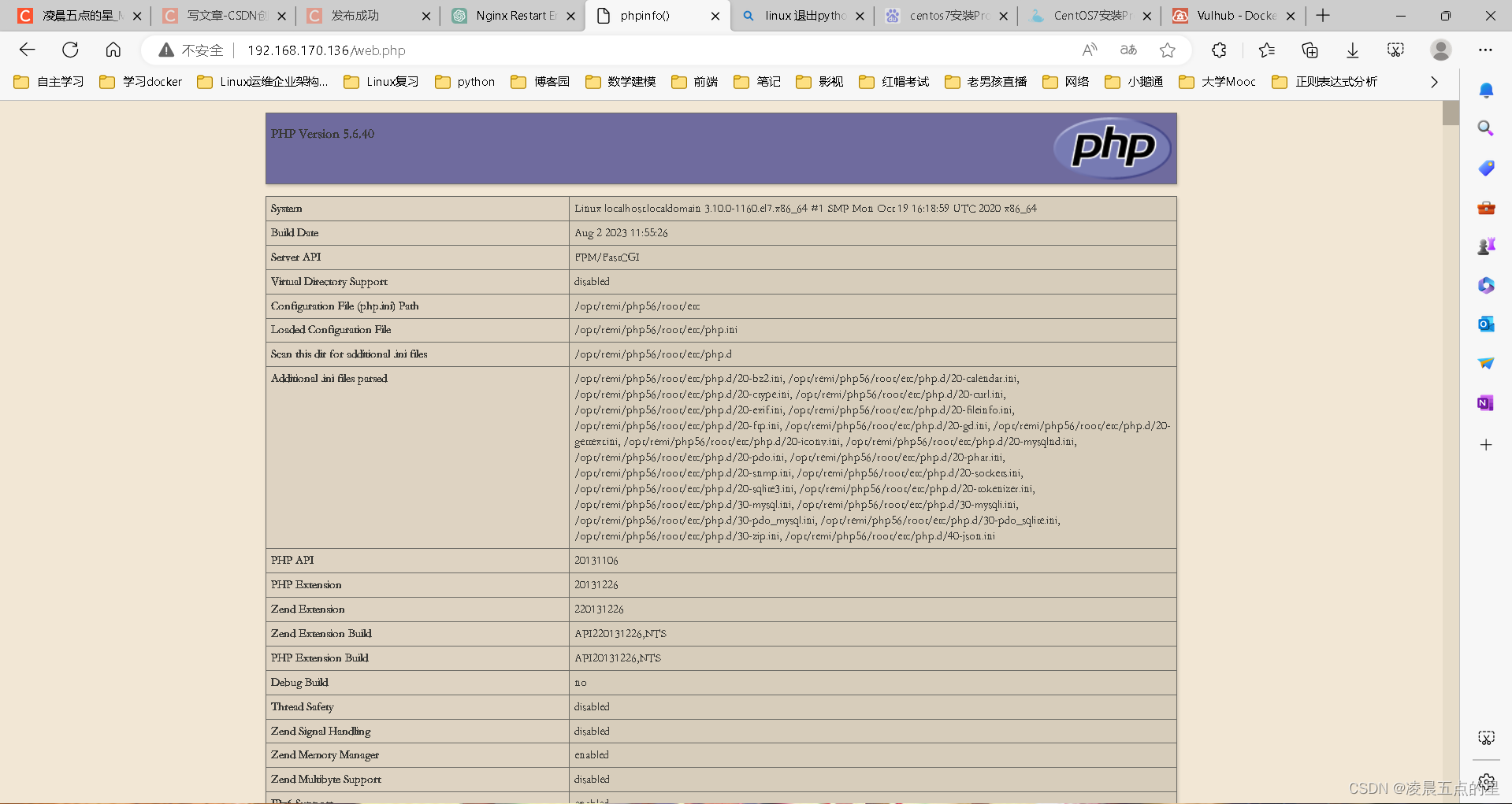

12.结果验证

静态:

动态:

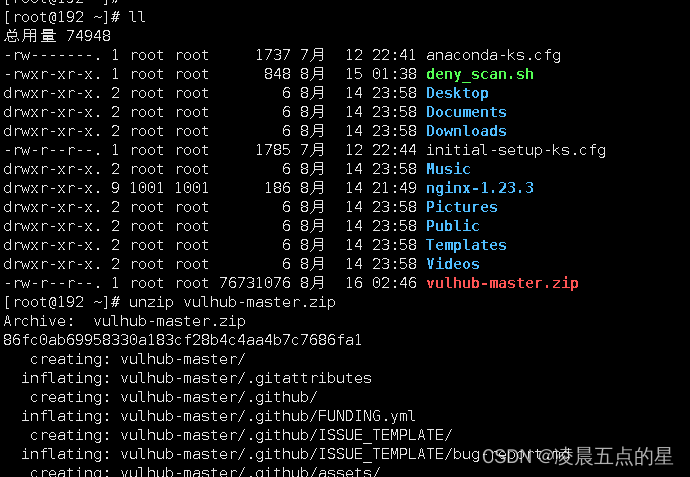

二、docker验证标签漏洞

1.上传vulhub-master文件(需要文件做实验私聊)

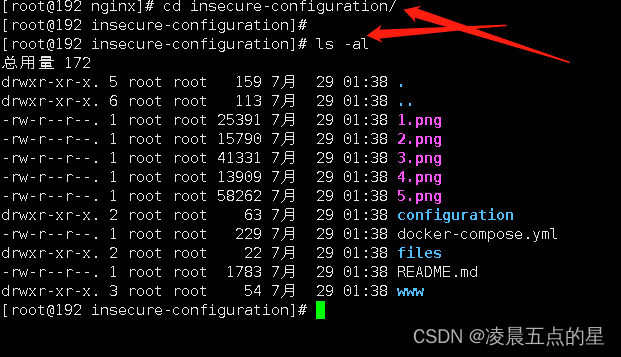

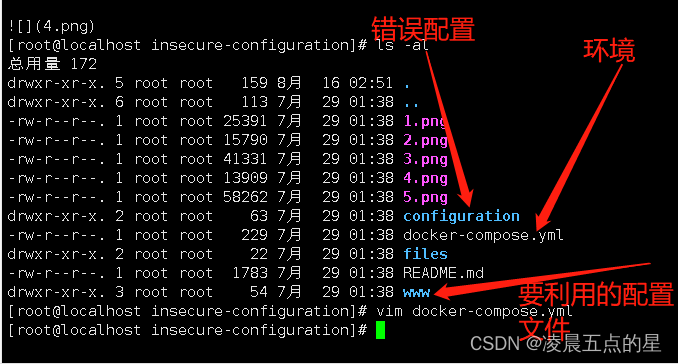

2.咱们现在所要实现的标签型漏洞是它:

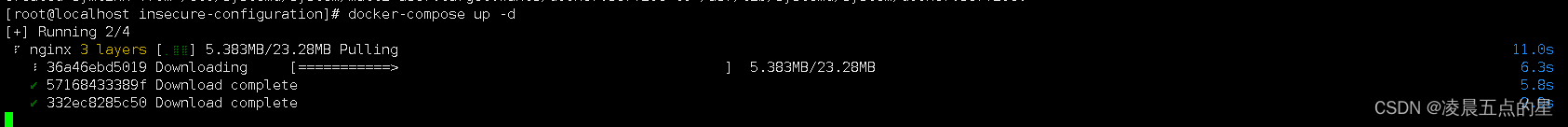

3.启动(系统会自动在docker系统中下我们想要的文件)

4.docker镜像慢的时候需要配置镜像加速

4.docker镜像慢的时候需要配置镜像加速

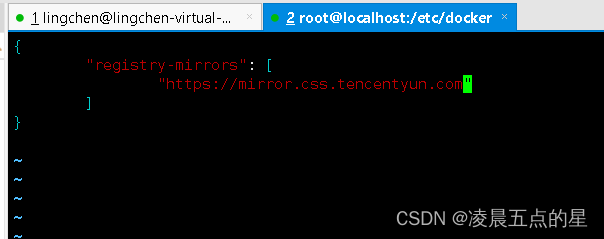

- 打开 Docker 配置文件:编辑

/etc/docker/daemon.json文件(如果文件不存在,可以创建它): - 在

daemon.json文件中添加以下内容,将<your-mirror-url>替换为你的镜像加速器地址:

{

"registry-mirrors": [

"https://mirror.css.tencentyun.com"

]

}

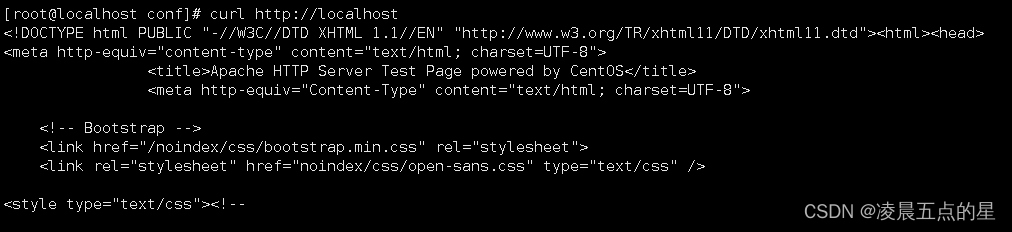

5.检测其是否可以访问

curl http://localhost

6.漏洞环境

Vulhub - Docker-Compose file for vulnerability environment

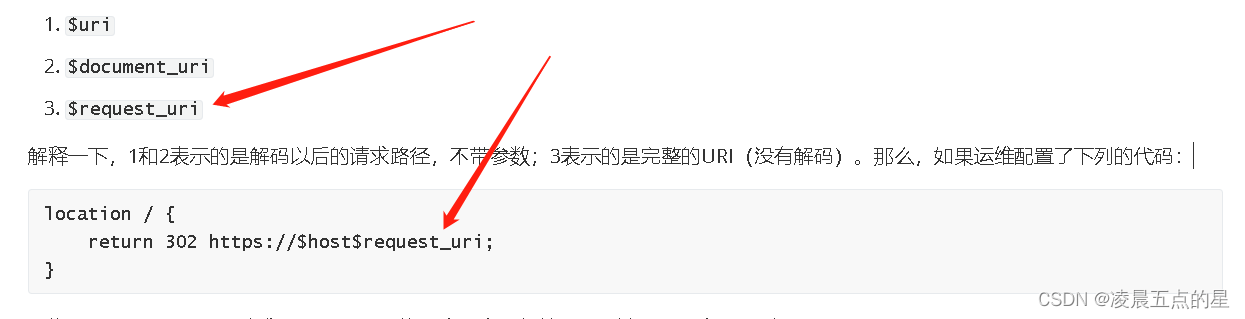

7.解决方法:将头部换位第3个(不进行解码)

版权归原作者 凌晨五点的星 所有, 如有侵权,请联系我们删除。