自动化批量挖漏洞

- 原理是将目标资产让爬虫工具爬取,把数据通过burp发送给xray进行漏洞扫描。

本文使用到的工具

- Fofa采集工具,文章用edu举例,大家可以根据自己的目标进行选择。

- Rad,浏览器爬取工具,github地址: https://github.com/chaitin/rad

- Chrome浏览器, Rad默认支持浏览器

- Burp和Xray就不赘述了

步骤一:

- 由于举例子,就用fofa采集工具去批量采集edu资产来做演示,有fofa会员更好,资产相对多一些。

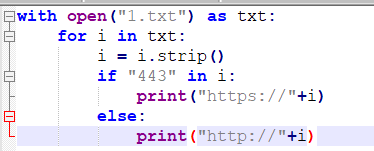

- 因为要使用Rad爬虫,所以我们要对资产进行整理,要使他符合Rad的规则。我们要把上图红框框里的IP加上http://或者https://,我记得之前学校有考过一个题,就是在excel表中批量给单元格加同样的内容,不过我忘了,这里就用python解决好了,脚本如下

上面是资产处理好的效果图,放到Rad目录下,后面的内容会用到。

上面是资产处理好的效果图,放到Rad目录下,后面的内容会用到。

步骤二:

- 我们需要给burp添加插件,设置代理。被动扫描插件可以更大几率提高挖到的可能性,说不准捡个漏啥的,这里方便演示随意加俩,当然插件是多多益善

代理设置为8080,为了是和Rad响应

代理设置为8080,为了是和Rad响应 流量出口设置为7777,因为们要将数据包发给Xray

流量出口设置为7777,因为们要将数据包发给Xray

步骤三:

- 开启Xray被动扫描,监听7777,(Xray默认不扫edu,需要在config.yaml修改规则)

- 资产准备好了,漏洞扫描器也开始监听了,就差爬虫的数据了,众所周知命令行窗口只能一个一个的输入,步骤一的资产很多,一个一个输入很麻烦也就不是自动化了,这里使用python脚本批量,脚本内容如下:

第28行是步骤一整理好资产.txt的文件名,第30行可以根据需求来修改线程

第28行是步骤一整理好资产.txt的文件名,第30行可以根据需求来修改线程 - 运行脚本,效果如下

创作时间: 2021.6.12,不小心删掉了 重新发

创作时间: 2021.6.12,不小心删掉了 重新发

本文转载自: https://blog.csdn.net/m0_46736332/article/details/118888256

版权归原作者 Y7ii 所有, 如有侵权,请联系我们删除。

版权归原作者 Y7ii 所有, 如有侵权,请联系我们删除。