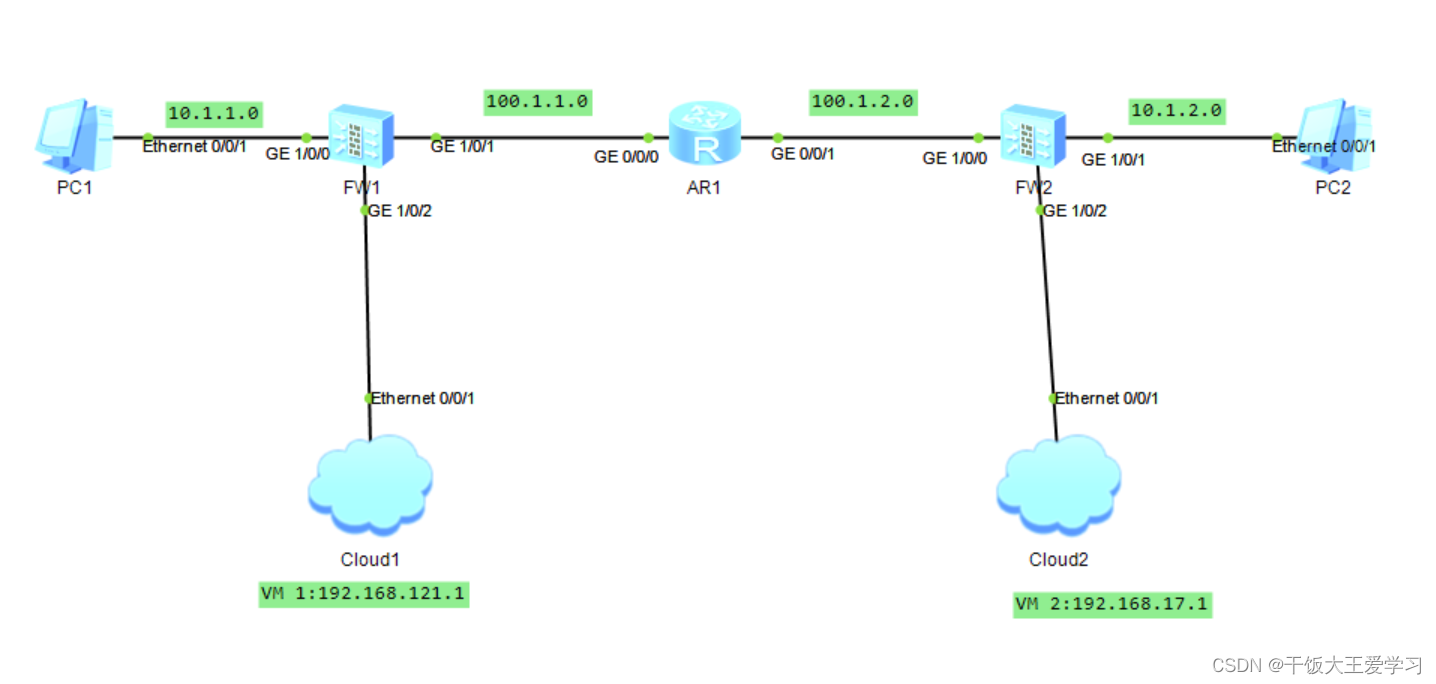

拓补图

IP地址的配置,略

路由的配置

[FW1]ip route-static 0.0.0.0 0 100.1.1.1

[FW2]ip route-static 0.0.0.0 0 100.1.2.1

- 防火墙划分区域

[FW1]firewall zone trust

[FW1-zone-trust]add interface g1/0/0

[FW1-zone-trust]add interface g1/0/2

[FW1]firewall zone untrust

[FW1-zone-untrust]add interface g1/0/1

[FW2]firewall zone trust

[FW2-zone-trust]add interface g1/0/1

[FW2-zone-trust]add interface g1/0/2

[FW2]firewall zone untrust

[FW2-zone-untrust]add interface g1/0/0

- 防火墙桥接物理网卡,开启网管界面,具体桥接的方式就不在介绍了,之前的文章有具体讲解ENSP怎么桥接物理网卡

[FW1]int g1/0/2

[FW1-GigabitEthernet1/0/2]service-manage https permit //开启网管接界面

- 进入防火墙的WEB页面配置Ipsec vpn

ipsec的配置(FW2也一样)

- 创建自定义服务或服务组,并进入视图,必须要配置这个,不然在安全策略中调用这个策略会报错

[FW1]ip service-set ike type object //创建自定义服务或服务组,只能添加服务作为其成员

[FW1-object-service-set-ike]service protocol udp destination-port 500 //添加IKE的服务,因为IKE的服务使用的事udp的500端口

- 安全策略的配置

rule name untrust-local(双向访问,所以需要允许local访问untrust区域,也需要允许untrust访问local区域)

source-zone local

source-zone untrust

destination-zone local

destination-zone untrust

source-address 100.1.1.10 mask 255.255.255.255

source-address 100.1.2.10 mask 255.255.255.255

destination-address 100.1.1.10 mask 255.255.255.255

destination-address 100.1.2.10 mask 255.255.255.255

service esp //这个一定要配置,ipsec就是使用esp封装加密的

service icmp

service ike //配置与预共享密钥

action permit

rule name trust-untrust(双向访问,所以需要允许trust访问untrust区域,也需要允许untrust访问trust区域)

source-zone trust

source-zone untrust

destination-zone trust

destination-zone untrust

source-address 10.1.1.0 mask 255.255.255.0

source-address 10.1.2.0 mask 255.255.255.0

destination-address 10.1.1.0 mask 255.255.255.0

destination-address 10.1.2.0 mask 255.255.255.0

service esp

service icmp

service ike

action permit

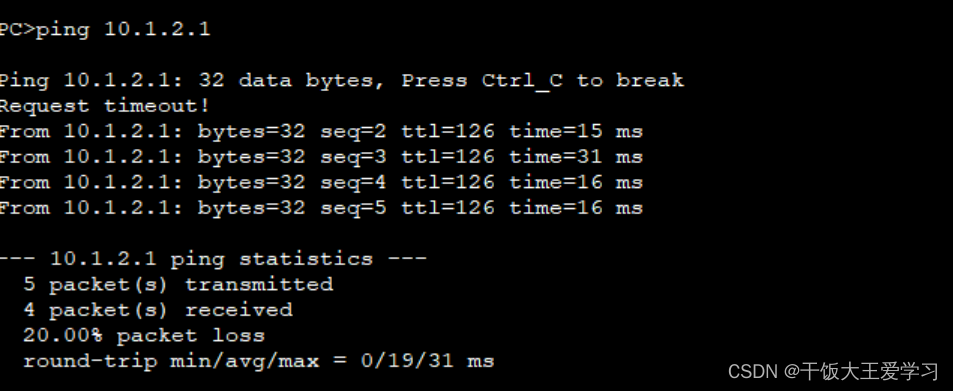

- 验证(pc1跟pc2能互通)

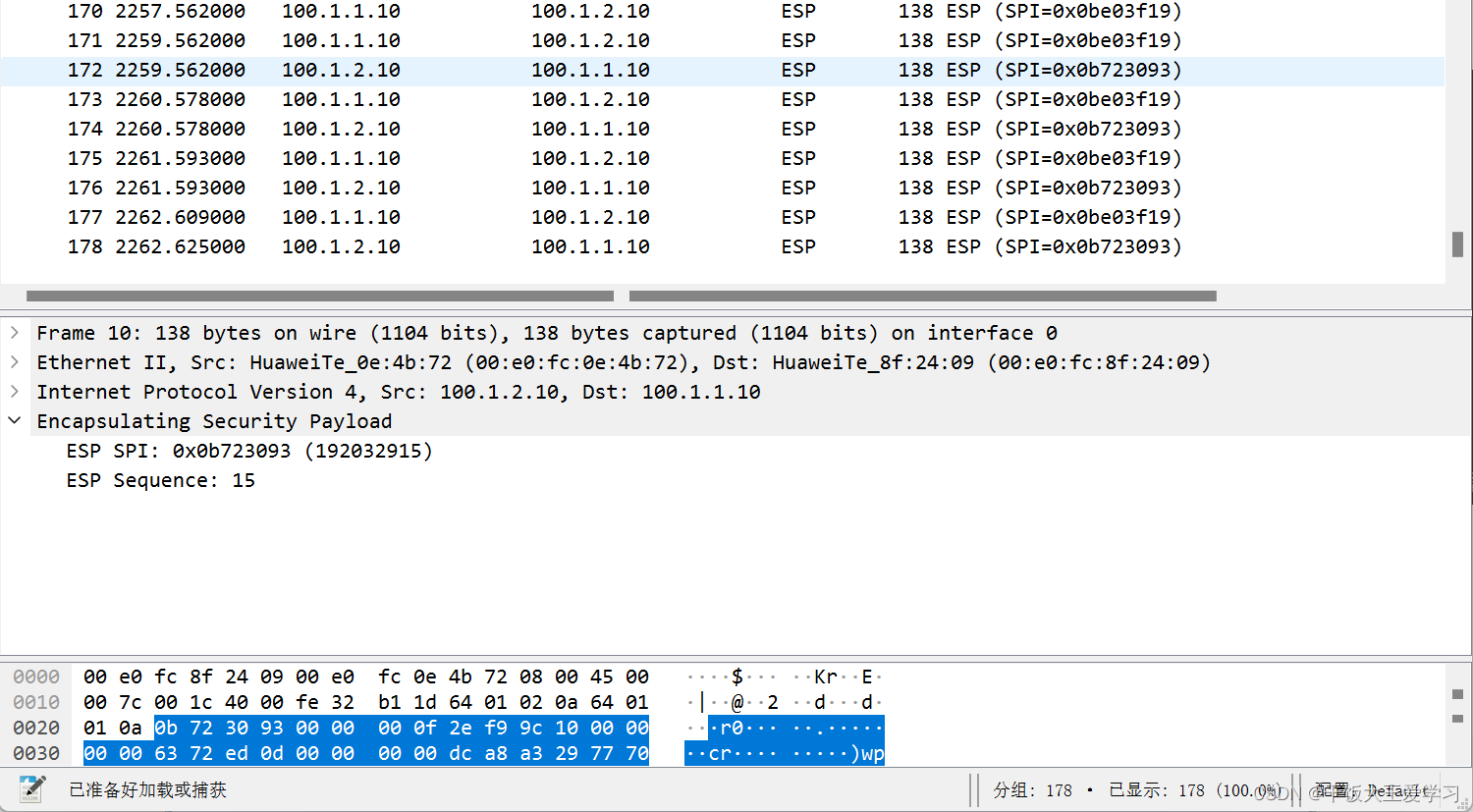

- 抓包查看(icmp的包被ESP加密了)

版权归原作者 干饭大王爱学习 所有, 如有侵权,请联系我们删除。