一、工具准备

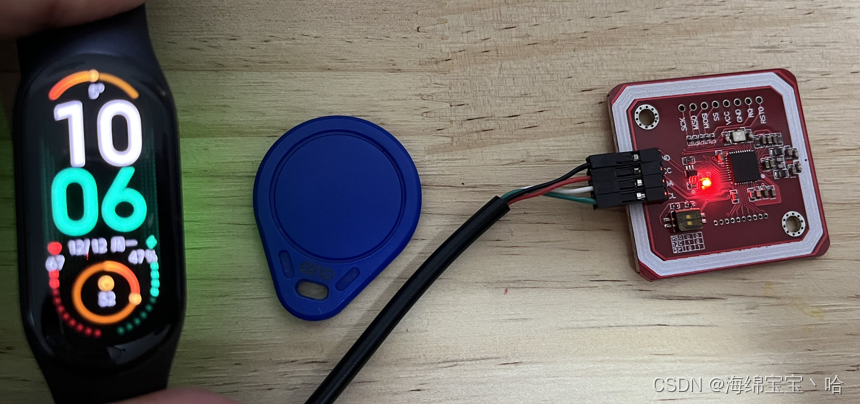

- 硬件:- 小米手环7- cuid卡- pn532- 待破解加密门禁卡

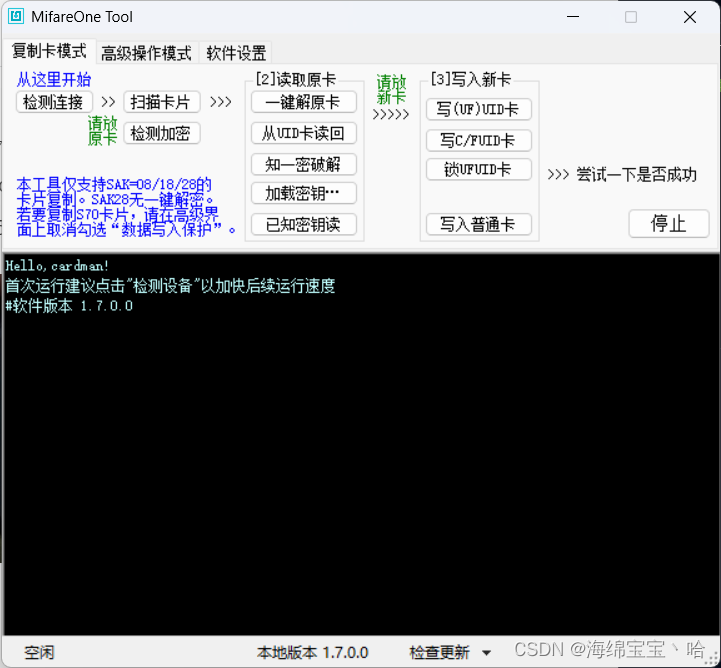

- 软件:- MifareOne Tool

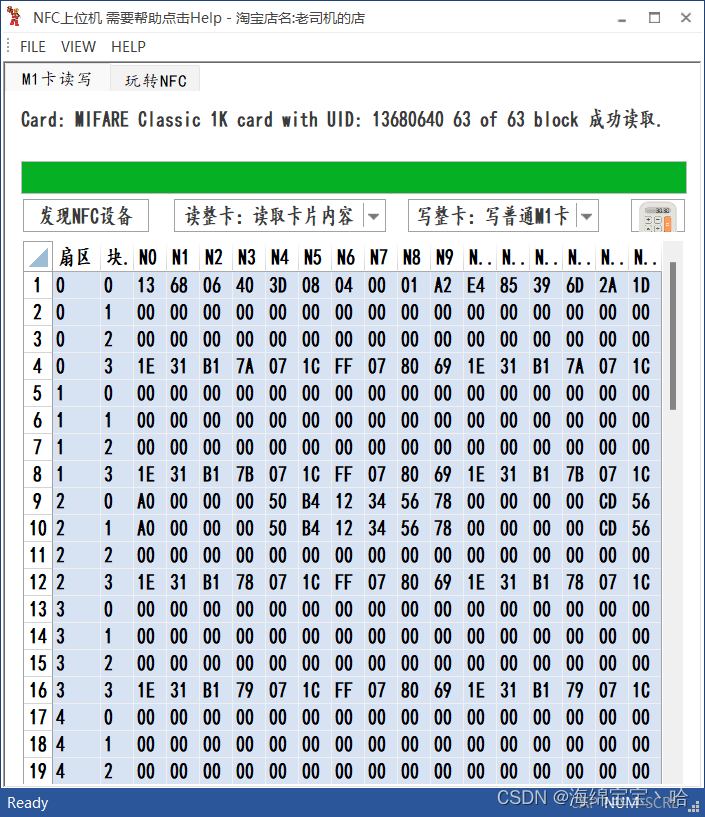

- NFC上位机

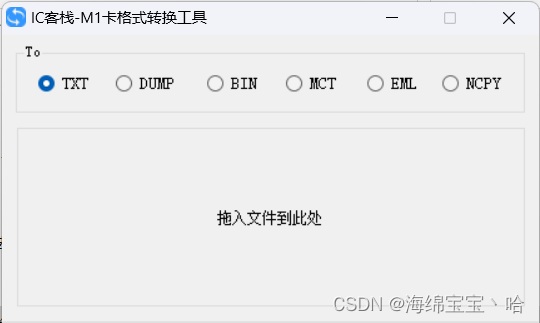

- NFC上位机 - IC客栈-M1卡格式转换工具

- IC客栈-M1卡格式转换工具

二、破解加密卡

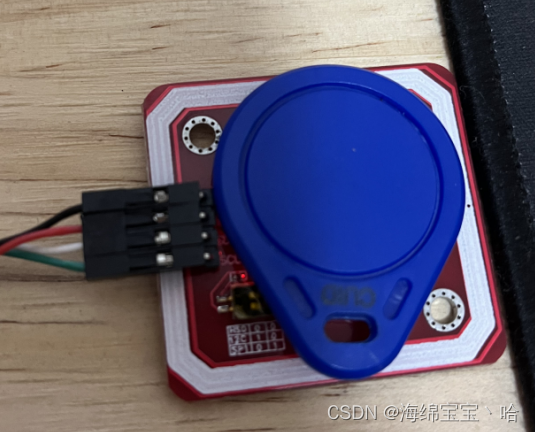

- 将带破解加密门禁卡放到pn532上。

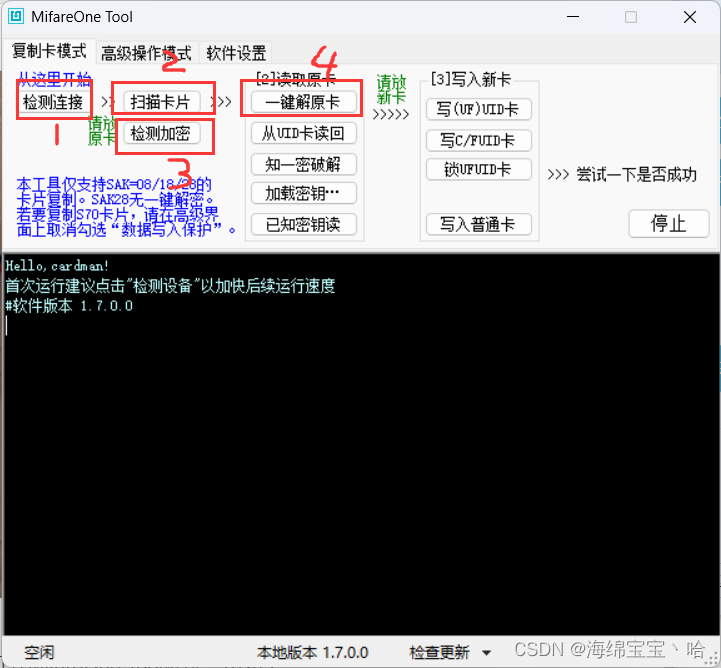

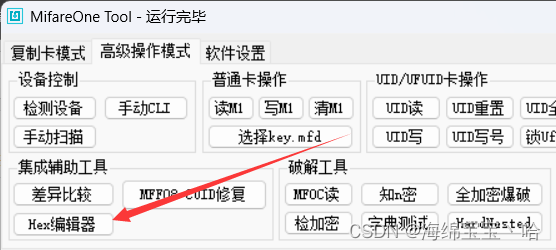

- 打开MifareOne Tool依次点击如下:

- 待破解完成后,保存原卡密钥为“ 加密.dump ”

三、模拟加密卡0扇区信息到cuid空卡

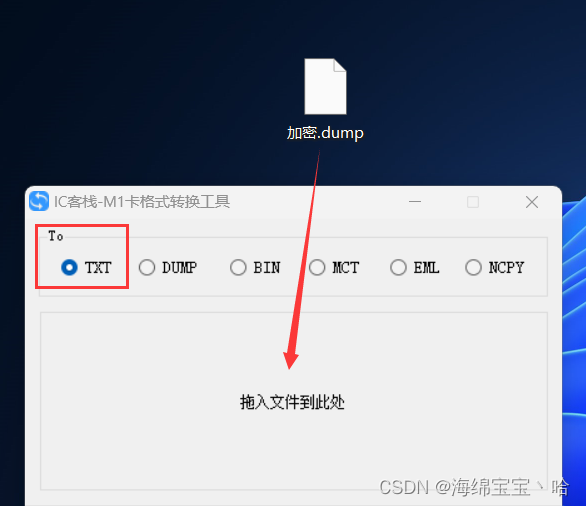

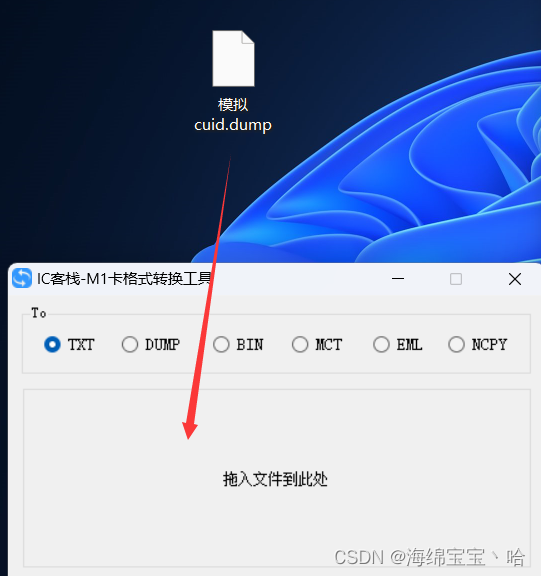

- 将加密.dump文件拖入到,M1卡格式转换工具中,得到txt格式加密文件

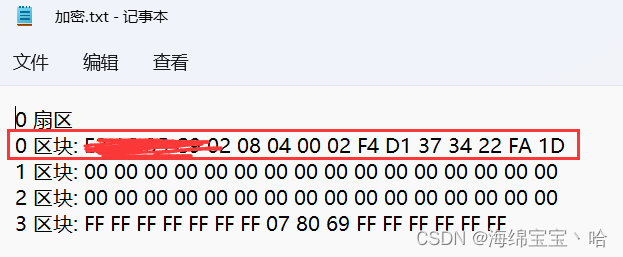

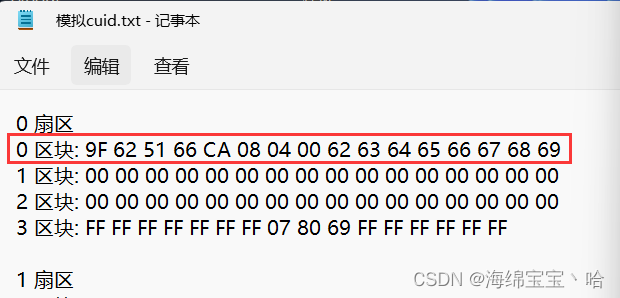

- 复制0区块这一整行数据(复制完成后,即可删除加密.txt文件)

- 打开MifareOne Tool工具,点击Hex编辑器

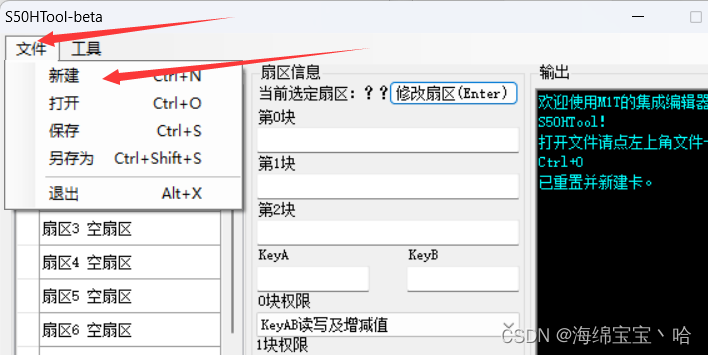

- 点击文件,然后点击新建,最后另存为“模拟cuid.dump”

- 将模拟cuid.dump文件拖入M1卡格式转换工具,得到模拟cuid.txt文件(此时可以删除模拟cuid.dump这个文件)

- 打开模拟cuid.txt文件,将刚刚复制的0区块那一行数据,代替cuid.txt文件0区块第一行数据

- 将cuid.txt文件拖入到M1卡格式转换工具,在将其转换成dump格式文件(转换完成后,即可删除模拟cuid.txt文件)

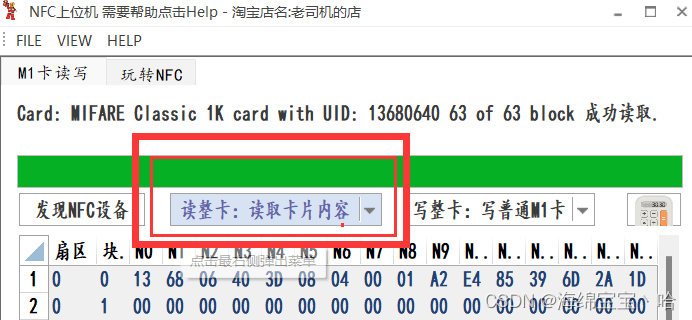

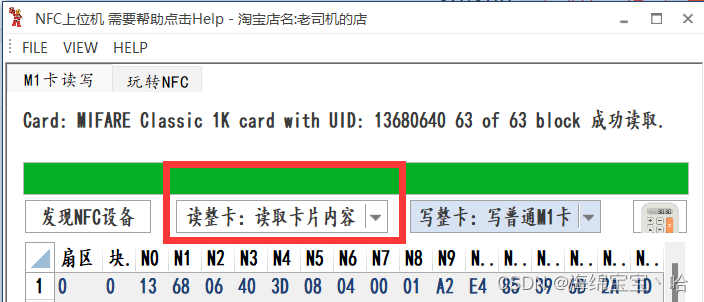

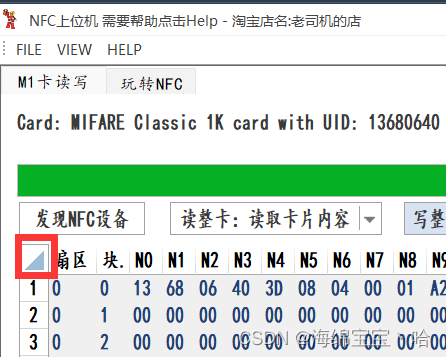

- 把空白cuid卡放到pn532上,并打开NFC上位机,点击读卡

- 点击写整卡:写普通M1卡按钮,选择刚刚转换的模拟cuid.dump文件,并写入

三、将带有0扇区信息的cuid卡模拟到小米手环7

- 选择非加密卡信息模拟

四、将加密.dump信息刷入小米手环7

- 将小米手环7放到pn532上

- 打开NFC上位机点击读取卡

- 读卡成功后,点击写整卡,选择加密.dump文件,写入即可完成

五、验证是否成功

- 继上一步骤,写入完成后(小米手环7放在pn532上),点击读整卡,读取完成后,点击如下小三角,并点击是,保存为"手环.dump"

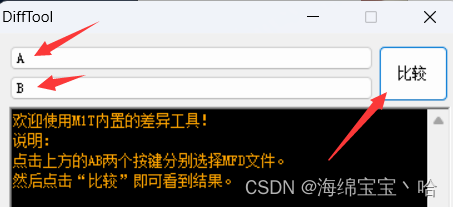

- 打开MifareOne Tool工具,点击差异比较

- 依次选择加密.dump以及手环.dump文件放入到如下A和B中,最后点击比较按钮

- 如果没有区别,那就模拟完成了,如果是有区别,可能是中间步骤出错,可以再来一遍。

注意:本帖只用于技术交流,禁止用于非法用途,若用于非法用途,本帖作者概不负责。

标签:

安全

本文转载自: https://blog.csdn.net/u012011912/article/details/128282925

版权归原作者 海绵宝宝丶哈 所有, 如有侵权,请联系我们删除。

版权归原作者 海绵宝宝丶哈 所有, 如有侵权,请联系我们删除。