密码重置凭证与用户账户关联不严

有些信息系统在密码找回功能的校验逻辑上存在缺陷,只校验了密码重置凭证是否在 数据库中存在,但未严格校验该重置凭证和用户账号之间的绑定关系。这种密码重置凭证 与用户账户关联不严的逻辑漏洞就让攻击者可以通过在数据包中修改用户账号达到重置其 他密码的目的,如图 所示。

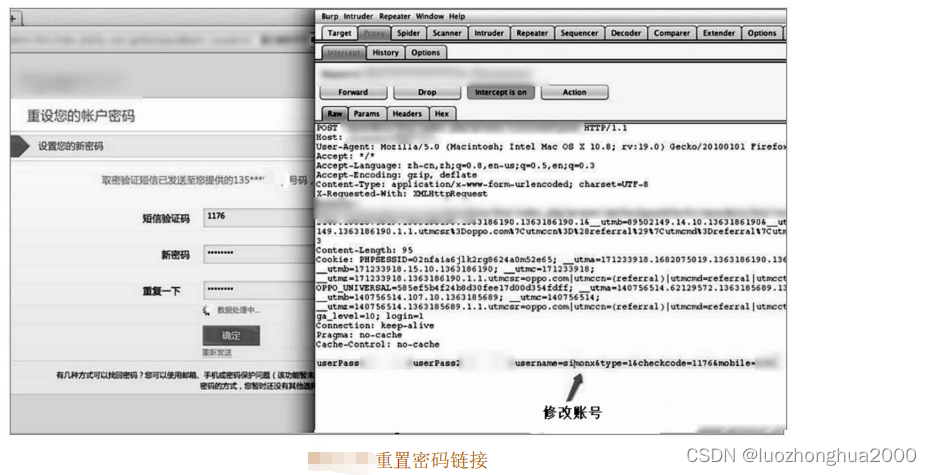

使用短信验证码找回密码

步骤一: 进入某手机厂商官网,首先填写自己的手机号码进行密码找回。步骤二:收到验证码后填入验证码和新密码提交,这时候使用数据抓包工具进行抓包,将数据包中的username修改为其他账号,post上去后就可以使用自己设置的密码登录其他账号,如图 所示。

使用邮箱Token找回密码

步骤一: 进入某公共信息网站使用真实信息找回密码后,系统会发送一封邮件到绑定的邮箱。邮件中的找回密码链接如下:

http: //.****./test.do? method=resetPassword&id=用户ID值&authcode=XXX&Email=邮箱地址

步骤二:访问后可直接进入用户密码重置页面。在该页面输入新密码,并在提交时使用抓包工具抓取数据抓包,可获得以下内容:

org.apache.struts.taglib.html.TOKEN=83accc27d5178f832d9f22a1d02bdacf&org.apache.strPasswor

版权归原作者 luozhonghua2000 所有, 如有侵权,请联系我们删除。