网络安全之防火墙

路由交换终归结底是联通新设备

网络在远古时期没有防火墙大家都是联通的,any to any

防御对象:

- 授权用戶

- 非授权用戶

定义:

防火墙是一种隔离(非授权用户在区域间)并过滤(对保护网络有害流量或数据包)的设备

防火墙的区域划分:

**根据安全等级来划分**

包过滤防火墙 --- 访问控制列表技术 --- 三层技术

**工作过程:**包过滤防火墙可以理解为就是ACL访问控制列表技术;他主要就是在检测的时候根据五元组【IP地址、源端口、目的IP地址、目的端口和传输层协议】来进行的。这样的话他的防御的网洞太大,导致不管多大的都能进来,但是要是只限制他只能访问http80端口的话,内网在访问外网其他协议的时候,出去就不能回来了,这样的话也不行。

** 特点:**简单、速度快

检查的颗粒度粗

颗粒度:

颗粒度越细,表示细节越详尽,越有助于了解事情的全貌 颗粒度越粗,表示细节越少,更多的是抽象概括。

代理防火墙 --- 中间人技术 --- 应用层

降低包过滤颗粒度的一种做法,区域之间通信使用固定设备

**工作过程:**也就说说如果内网想要访问外网的一个东西的时候,他不是直接发送到外网的目标地址,而是出现了一个服务器,你访问出去之后,会先将你的消息发送到这个服务器上,然后在由服务器发给你要访问的最终地址。

如果开启代理的话,他所访问的就不是源目标地址,而是换了一个路径到达了代理服务器上,由这个服务器发送到源目标地址,而上面的过程就需要使用到socket来进行;而不同的访问的应用不同,所要使用的代理技术也不同,并且应用之间是不能通用的

** 特点:**代理技术智能正对特定的应用来实现,应用之间通行使用固定设备

技术复杂,速度慢

能防御应用层威胁,内容威胁

状态防火墙 --- 会话追踪技术 --- 三层、四层

在包过滤(ACL表)的基础上增加一个会话表,数据包需要查看会话表来实现匹配。会话表可以用hash来处理形成定长值,使用CAM芯片处理,达到交换机的处理速度。

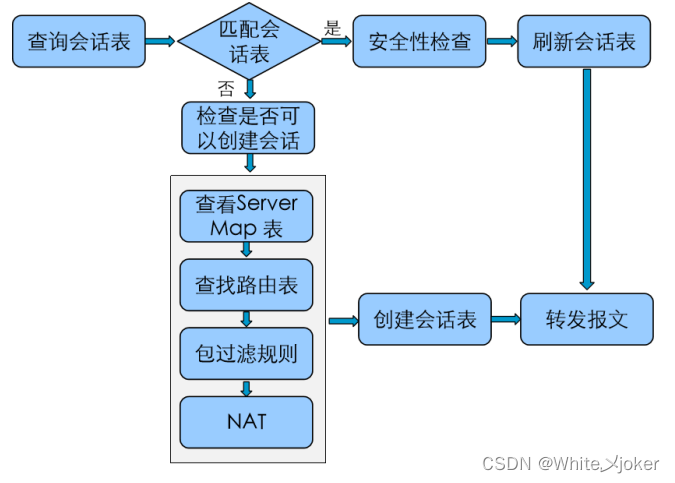

**工作过程:**数据包首先会到达状态检查某块,通过对数据包的分析,提取数据包报文头文件信息,检查数据包是否符合在状态表中某个已经建立的有效的会话连接记录,如果符合记录,则会根据报文头信息更新的状态表进行放行

若与状态表中无匹配表项,则检测他与规则表是否匹配,不匹配的话就直接丢掉

如果匹配进一步判断是否允许建立新连接,这时候根据ip协议承载的上层不同协议类型建立新表项,最终报文加载状态信息进行处理。

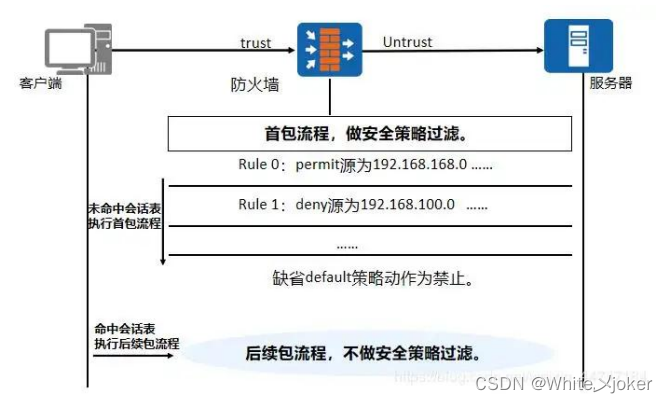

** 特点:**首包机制

细颗粒度

速度快

hash:

** ** 散列算法(Hash Algorithm),又称哈希算法,杂凑算法,是一种从任意文件中创造小的数字「指纹」的方法。与指纹一样,散列算法就是一种以较短的信息来保证文件唯一性的标志,这种标志与文件的每一个字节都相关,而且难以找到逆向规律。因此,当原有文件发生改变时,其标志值也会发生改变,从而告诉文件使用者当前的文件已经不是你所需求的文件。

Hash 算法能将将任意长度的二进制明文映射为较短的二进制串的算法,并且不同的明文很难映射为相同的 Hash 值。CAM:

** **内容可寻址存储器CAM(Coment-Addressable Memo-ry)以内容进行寻址的存储器,是一种特殊的存储阵列RAM。它的主要工作机制就是将一个输入数据项与存储在CAM中的所有数据项自动同时进行比较,判别该输入数据项与CAM中存储的数据项是否相匹配,并输出该数据项对应的匹配信息。

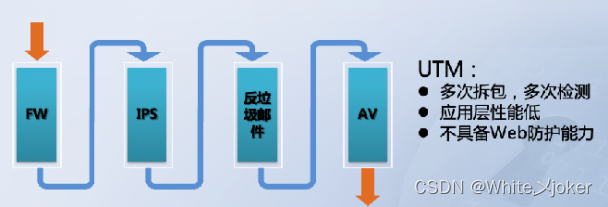

UTM --- 深度包检查技术 --- 应用层

** 原理:**将应用网关和IPS等设备在状态防火墙的基础上进行整合和统一

** 特点:**把原来分散的设备进行统一管理,有利于节约资金和学习成本

统一有利于各设备之间协作

设备负荷较大并且检查也是逐个功能模块来进行的,貌合神离,速度慢

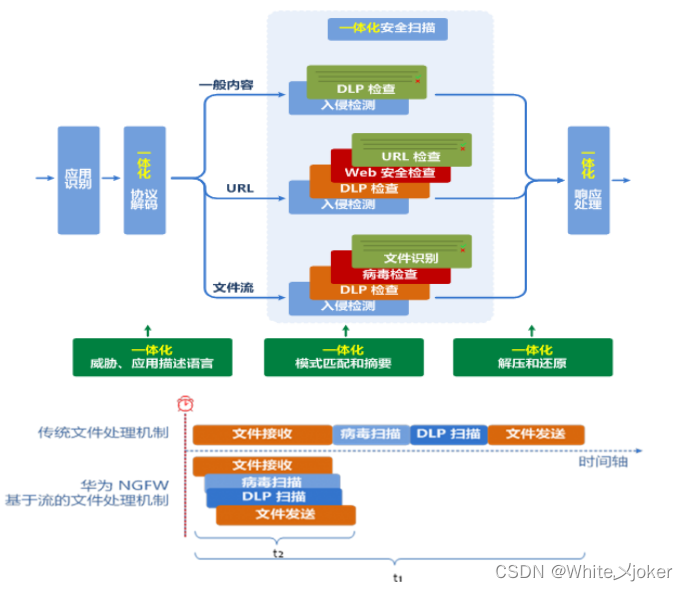

下一代防火墙

2008年Palo Alto Networks 公司发布了下一代防火墙(Next-Generation Firewall),解决了多个功能 同时运行时性能下降的问题。同时,下一代防火墙还可以基于用户、应用和内容来进行管控。2009年 Gartner(一家IT咨询公司) 对下一代防火墙进行了定义,明确下一代防火墙应具备的功能特性。

Gartner把NGFW看做不同信任级别的网络之间的一个线速(wire-speed)实时防护设备,能够对流量 执行深度检测,并阻断攻击。

NGFW必须具备以下能力:

1. 传统防火墙的功能

NGFW是新环境下传统防火墙的替代产品,必须前向兼容传统防火墙的基本功能,包括包过滤、协议状 态检测、NAT、VPN等。

2. IPS 与防火墙的深度集成

NGFW要支持IPS功能,且实现与防火墙功能的深度融合,实现1+1>2的效果。Gartner特别强调IPS与防 火墙的“集成”而不仅仅是“联动”。例如:防火墙应根据IPS检测到的恶意流量自动更新下发安全策略,而不需要管理员的介入。换言之,集成IPS的防火墙将更加智能。Gartner发现,NGFW产品和独立IPS产品 的市场正在融合,尤其是在企业边界的部署场景下,NGFW正在吸收独立IPS产品的市场。

**3. 应用感知与全栈可视化 **

具备应用感知能力,并能够基于应用实施精细化的安全管控策略和层次化的带宽管理手段,是NGFW引 进的最重要的能力。传统的状态检测防火墙工作在二到四层,不会对报文的载荷进行检查。NGFW能对 七层检测,可以清楚地呈现网络中的具体业务,并实行管控。

4. 利用防火墙以外的信息,增强管控能力

防火墙能够利用其他IT系统提供的用户信息、位置信息、漏洞和网络资源信息等,帮助改进和优化安全策略。例如,通过集成用户认证系统,实现基于用户的安全策略,以应对移动办公场景下,IP地址变化 带来的管控难题。

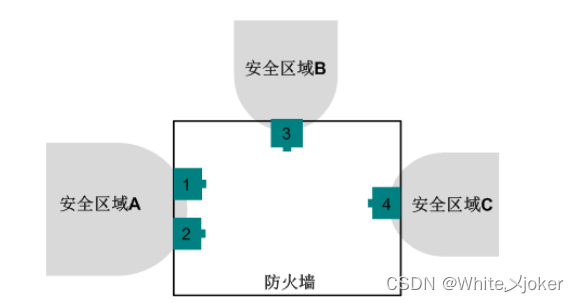

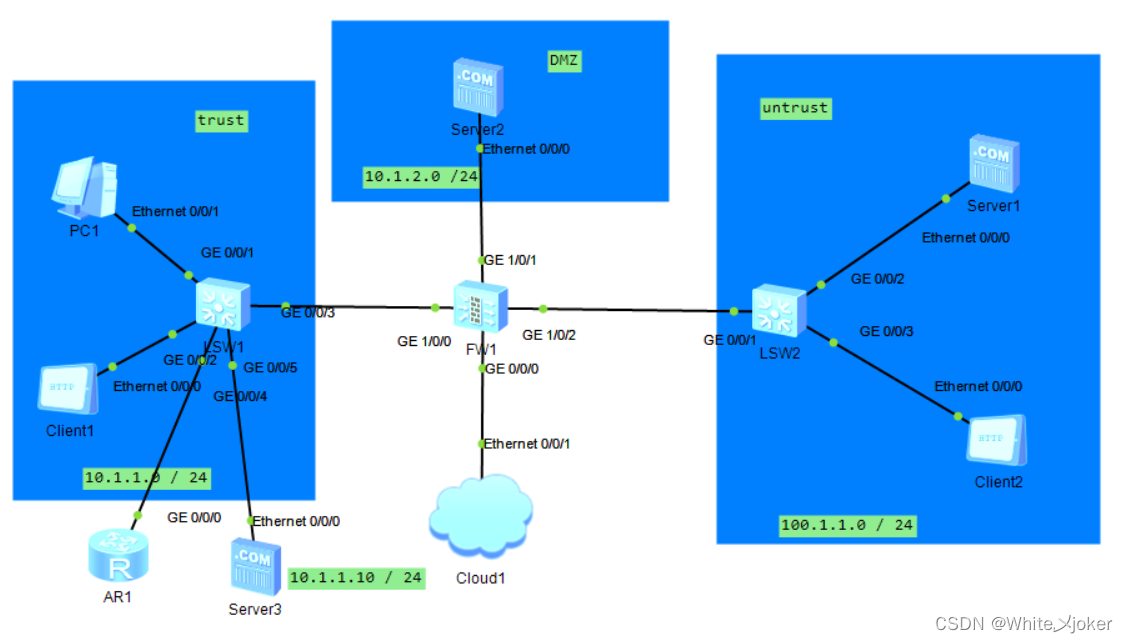

防火墙的区域

防火墙的安全区域

安全区域(Zone)是一个或多个接口的集合,是防火墙区别于路由器的主要特征。

防火墙默认情况下为我们提供了三个安全区域,分别是 受信区域Trust、非军事化区域DMZ和 非受信区域Untrust。

安全区域A ---** Trust区域** --- 该区域内网络的受信任程度高,通常用来定义内部用户所在的网络。

安全区域B ---**DMZ区域 **--- 该区域内网络的受信任程度中等,通常用来定义内部服务器所在的网络。

安全区域C ---Untrust区域 --- 该区域代表的是不受信任的网络,通常用来定义Internet等不安全的网络

安全区域的优先级的作用

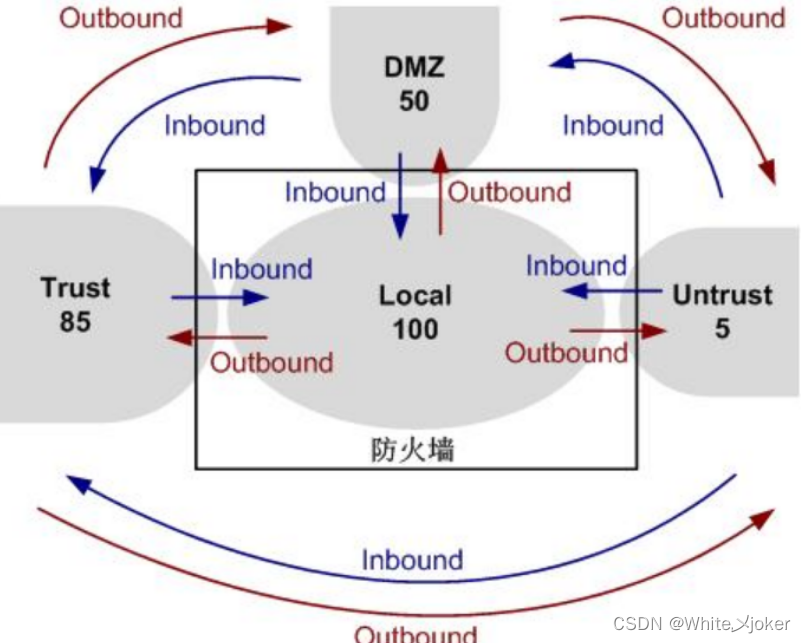

每个安全区域都有自己的优先级,用1-100的数字表示,数字越大,则代表该区域内的网络越可信。报文在两个安全区域之间流动时,我们规定:报文从低级别的安全区域向高级别的安全区域流动时为入方向(Inbound),报文从由高级别的安全区域向低级别的安全区域流动时为出方向(Outbound)。报文在两个方向上流动时,将会触发不同的安全检查。

**注意: **

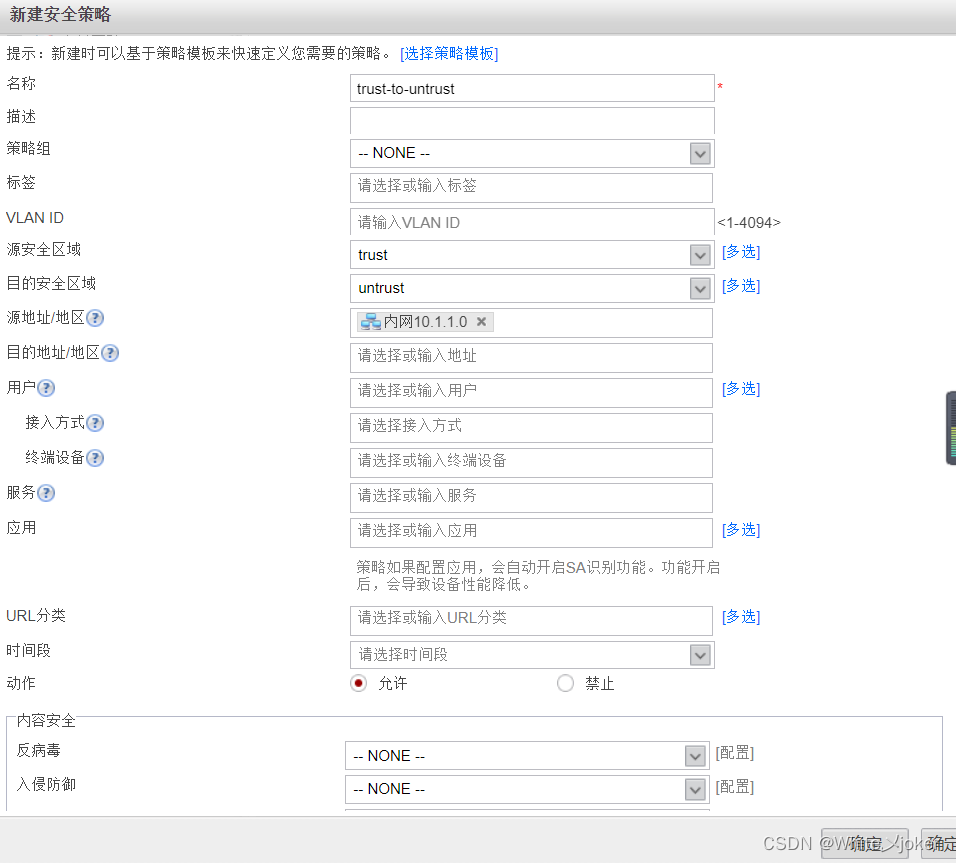

在同一个安全区内的主机可以ping通,不会触发安全检查。报文在不同的安全区域之间流动时,才会触发安全检查。若想要不同安全区域连通,需要配置安全策略,先配置允许trust区域流量去往untrust,再配置untrust区域流量去往trust的安全策略

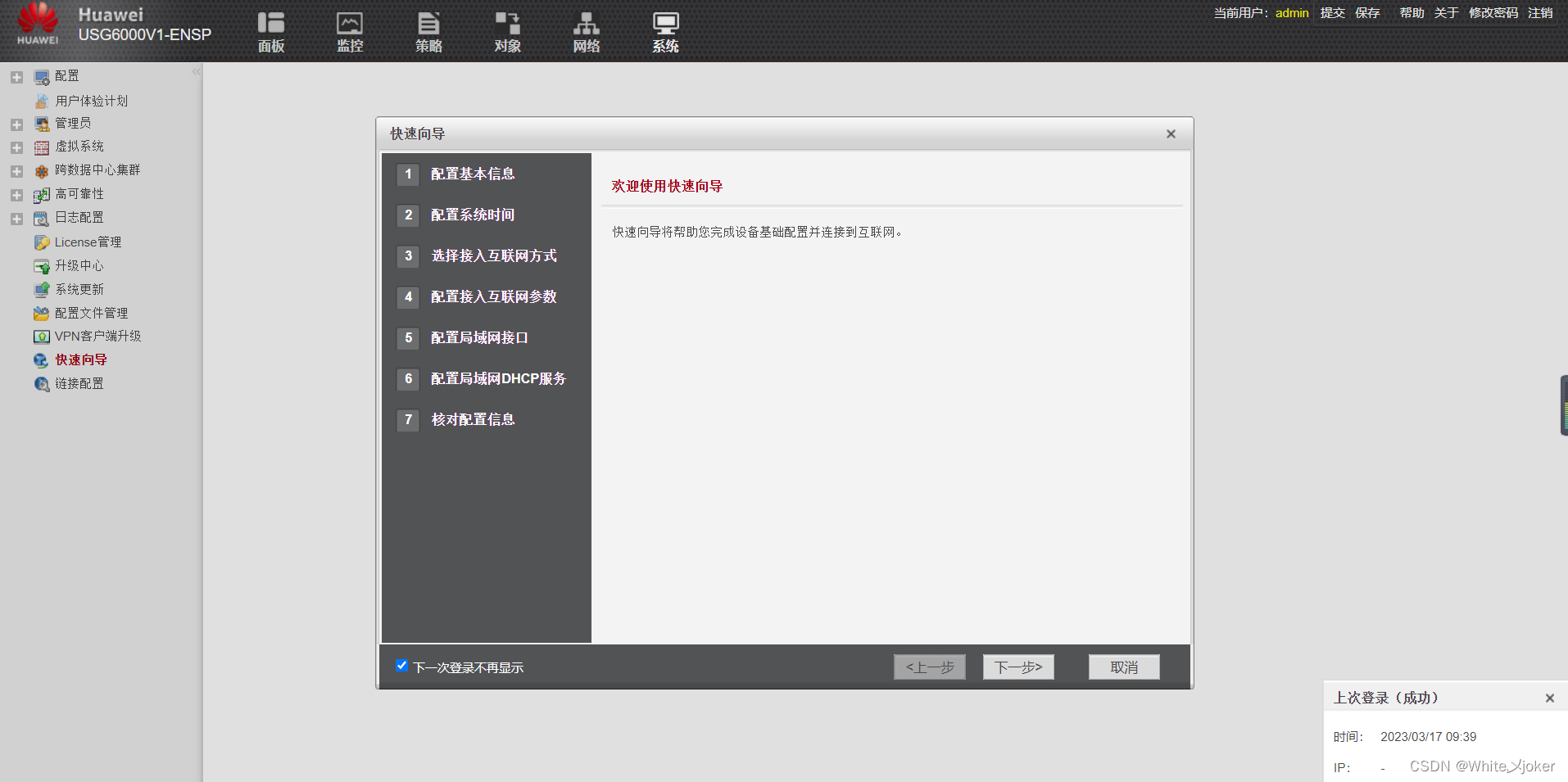

进入防火墙图形界面

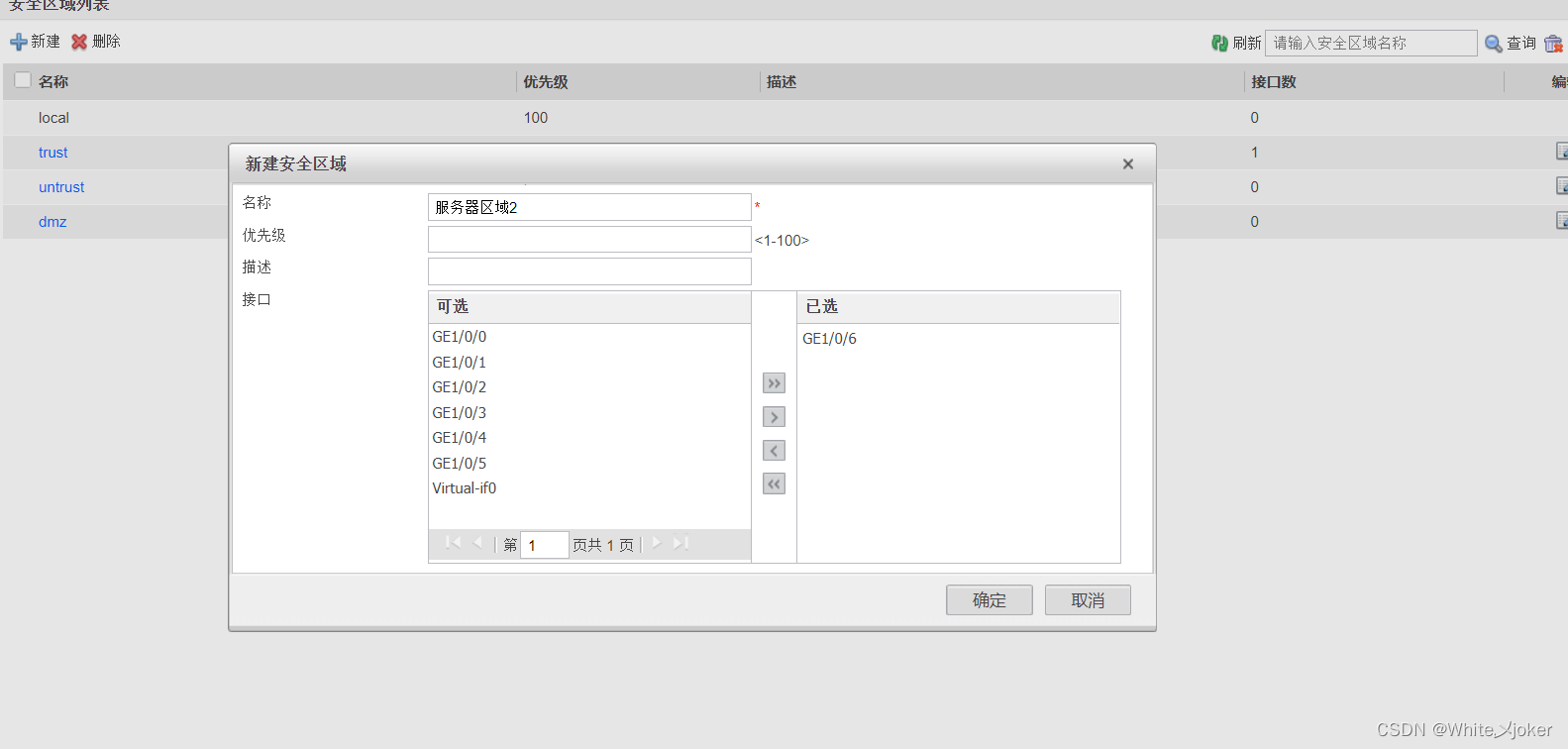

** 点击网络**

** 进入网络配置界面,选择安全区域**

** 新建安全区域,点击确定**

点击接口,1/0/6口变为安全区域口

防火墙策略配置

定义与原理

防火墙的基本作用是保护特定网络免受“不信任”的网络的攻击,但是同时还必须允许两个网络之间可以 进行合法的通信。

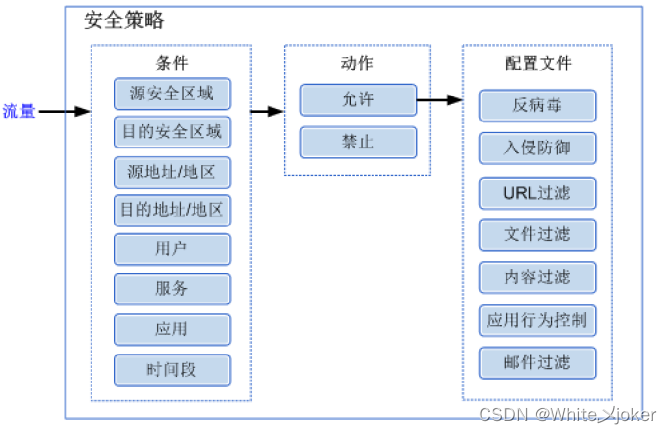

安全策略是控制设备对流量转发以及对流量进行内容安全一体化检测的策略,作用就是对通过防火墙的 数据流进行检验,符合安全策略的合法数据流才能通过防火墙。

防火墙策略配置

安全策略工作流程

查询和创建会话

ASPF技术

server-map表

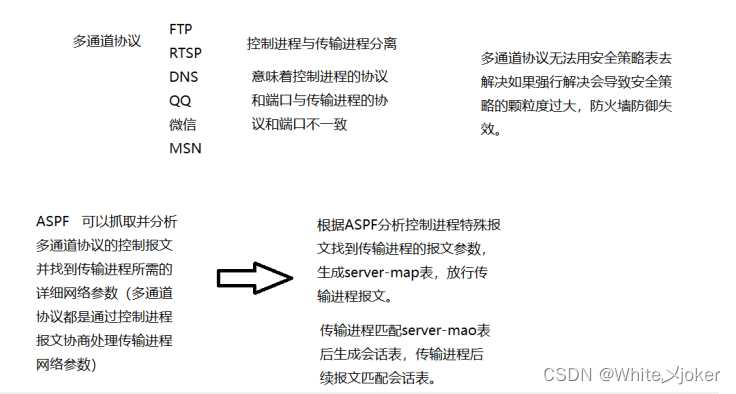

多余多通道协议比如FTP、VOIP等协议,通道是随机协商出的,防火墙不能设置策略也无法形成会话表。

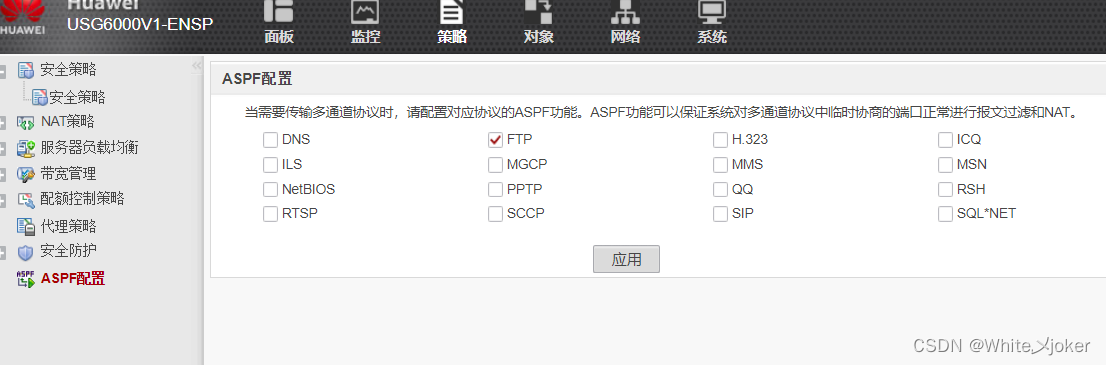

解决办法 --- 使用ASPF技术,查看协商端口号并动态建立server-map表放过协商通道的数据

ASPF(Application Specific Packet Filter,针对应用层的包过滤)也叫基于状态的报文过滤,ASPF功能可以自动检测某些报文的应用层信息并根据应用层信息放开相应的访问规则,开启ASPF功能后,FW通过检测协商报文的应用层携带的地址和端口信息,自动生成相应的Server-map表,用于放行后需建立数据通道的报文,相当于自动创建了一条精细的“安全策略”。

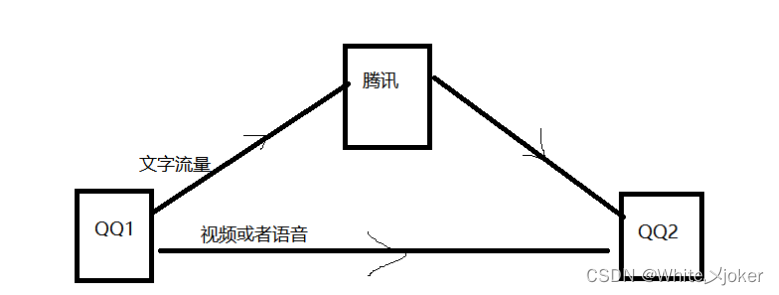

STUN类型协议与server-map表

转发 QQ/MSN等STUN(Simple Traversal of UDP over NATs,NAT的UDP简单穿越)类型会生成的三元组Server-map表项

要实现QQ2在外网主动向QQ1内网的语音或者视频连接,也需要防火墙对该应用采用ASPF的方式处理来监听协商端口

MSN等用户连接服务器时,设备会记录下用户的IP地址和端口信息,并动态生成STUN类型的Server-map。这个Server-map表中不仅包含三元组信息,即通信一方的IP地址,端口号和协议号。这样其他用户可以直接通过该IP和端口与该用户进行通信。只要有关的流量存在,STUN动态的Server-map就将一直存在。在所有相关流量结束后,Server-map表开始老化

端口识别

端口识别是把非标准协议端口映射成可识别的应用协议端口

1. 配置基本ACL

[NGFW]acl 2000

[NGFW-acl-basic-2000]rule permit source 20.0.0.1 0

2.配置端口识别(或端口映射)

NGFW]port-mapping FTP port 31 acl 2000

NAT ALG

在路由器上nat针对多通道协议也会像防火墙那样抓取控制进程中协商传输进程网络参数的报文,进而生成传输进程返回的nat映射

困境

** **某些协议会在应用层携带通信IP,这个IP用于下一阶段通信。但是nat的地址转换并不是转应用层IP而是转三层IP,这就导致某些协议的通信阶段在nat场景下失败

ALG

** **Application Level Gateway 应用网关,用来处理上述应用层数据在NAT场景转换问题。这也导致交换机一般没有nat的主要原因

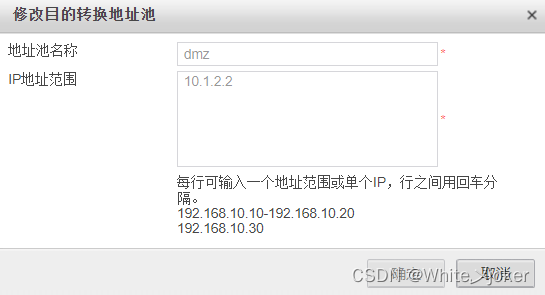

防火墙nat类型的server-map

<USG6000V1>dis firewall server-map

2023-03-18 08:07:54.050

Current Total Server-map : 1

Type: Nat Server, ANY -> 100.1.1.111:80[10.1.2.2:80], Zone: untrust , protoc

ol:tcp

Vpn: public -> public

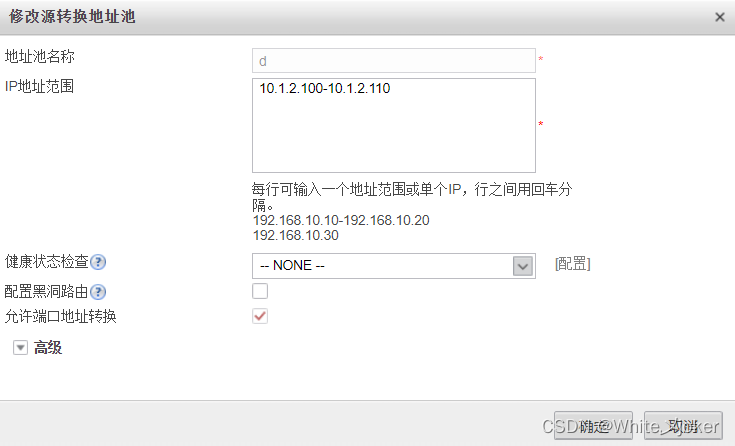

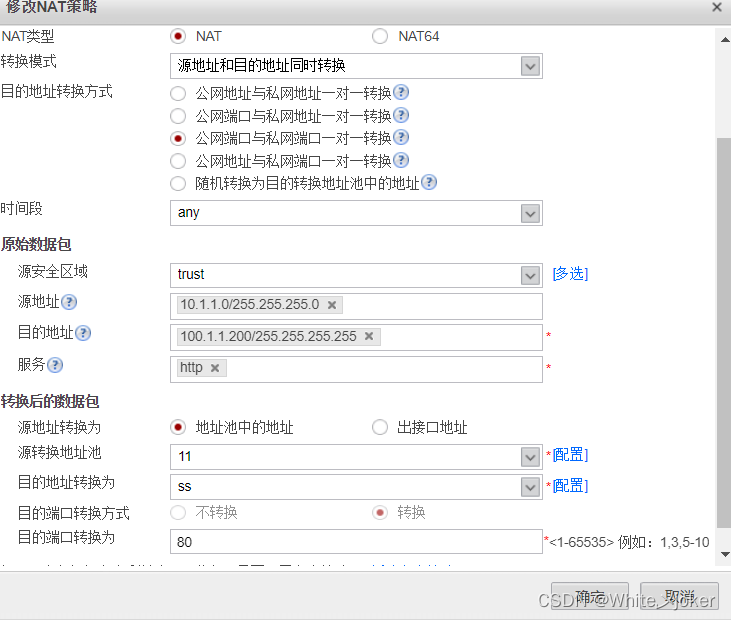

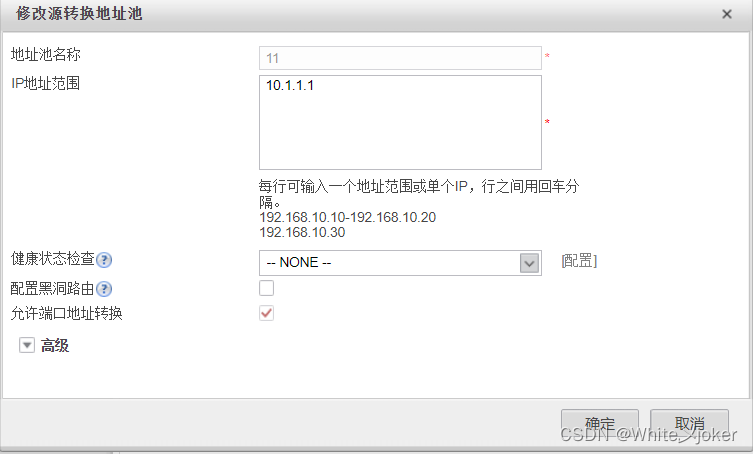

NAT域间双向转换

一般解决内网服务器没有外网路由的问题

注意:

NAT策略 --- 把握住转换前数据包源目的地址是什么以及转换后源目的地址是什么

** 安全策略**

** **把握住在没有做NAT时数据应该放行的参数,就是做完NAT后应该放行的参数

NAT域内双向转换

党内王PC以公网形式访问内网服务器时,需要用到。

双出口NAT

双出口出现NAT转换错乱

解决方案:

** **启动防火墙多出口选项,网关、缺省、源进源出路由控制三种必须启用。不管多出口是在一个安全区域还是多个安全区域都是如此做法。

原理:

通过上述手段把路由与NAT转换通过下一跳做关联

版权归原作者 White乄joker 所有, 如有侵权,请联系我们删除。