1 使用windows自带的网络工具抓包

文章目录

在音视频领域,涉及到对接码流传输的各种问题,很多是通过抓包来定位,常用的抓包工具,windows下使用wireshark,linux下tcpdump,这两种是我使用最多的,最近定位一个现场问题,现场客户机电脑不能随便安装软件,且安装wireshark一般需要中断以下网络,对此客户是不允许的,在不得已的情况下,使用windows自带的网络分析命令抓取网络包,然后传输到自己的电脑上进行分析,这里记录下使用方式。

1.1 windows下抓包过程

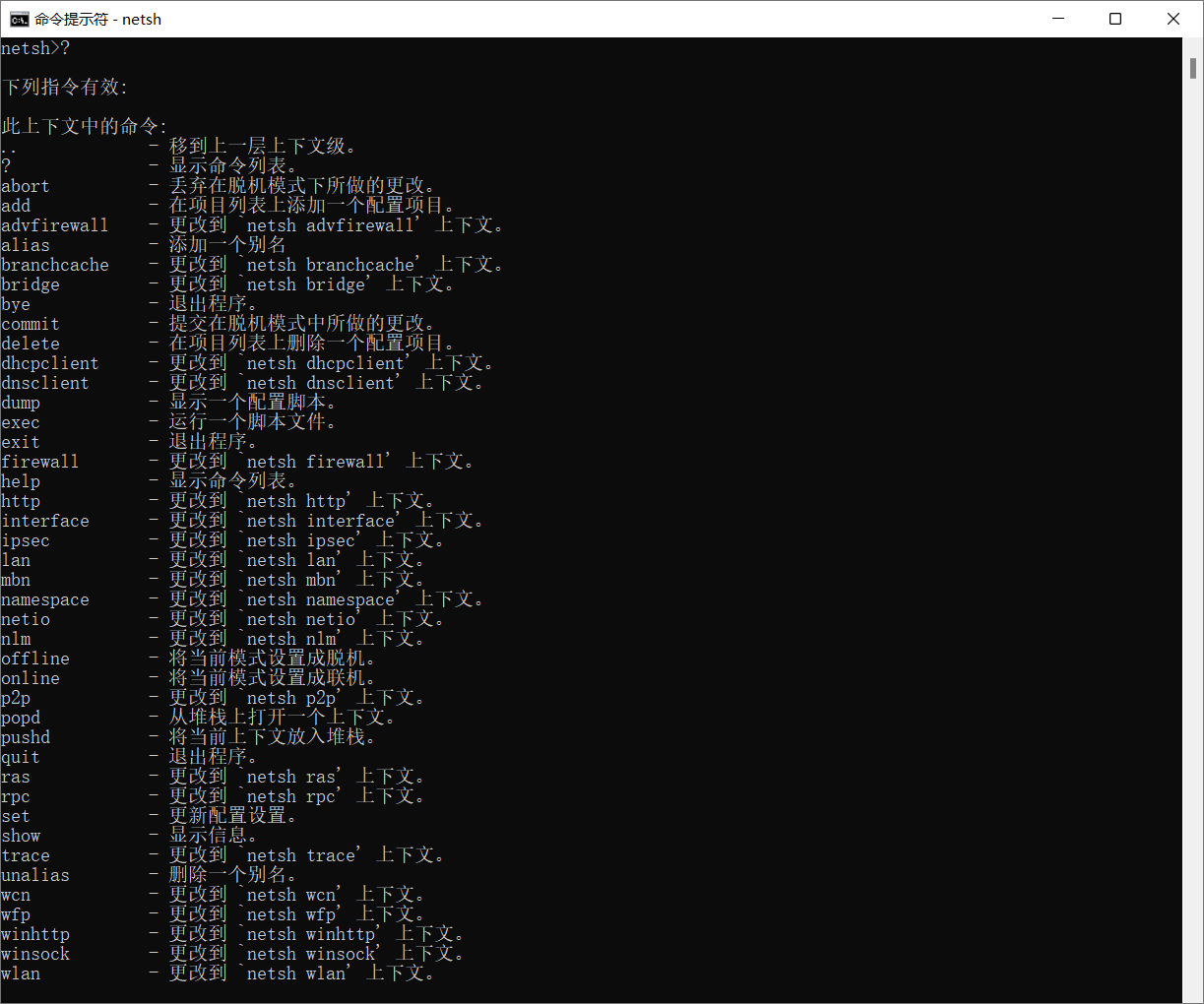

使用的是shell工具netsh,netsh(Network Shell) 是一个windows系统本身提供的功能强大的网络配置命令行工具,其未windows自带的网络配置分析工具,windows 7及以上的版本,应该都带,这里只介绍抓包流程,如果要详细了解参照如下文章:

https://blog.csdn.net/weixin_49058775/article/details/121351578?spm=1001.2014.3001.5506

抓包过程如下:

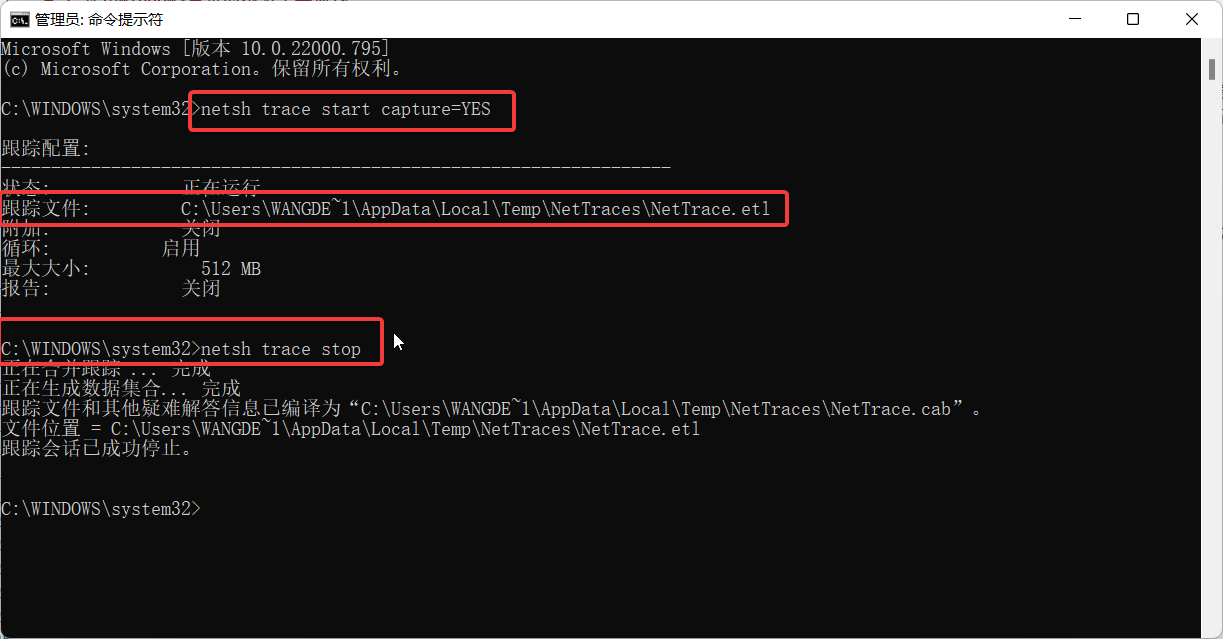

- 以管理员的方式打开cmd,输入如下命令,开启抓包过程:

netsh trace start capture=YES - cmd中输入如下命令,停止抓包:

netsh trace stop

等一段时间,一般会在 C:\Users\WANGDE~1\AppData\Local\Temp\NetTraces\下生成,NetTrace.etl,拷贝到本机的电脑上

此文件可用Microsoft Message Analyzer(mma) 打开后,转换成cap,然后通过wireshark分析,也可以直接通过mma分析,不过我看不习惯

1.2 抓包文件分析

上文生成的etl文件拷贝到本机电脑后,本机电脑要先安装Microsoft Message Analyzer(mma),才能分析,其安装包我这里放到百度网盘中,关注公众号:壹零仓,发送消息:mma,即可获取链接:

32位MessageAnalyzer.msi

64位MessageAnalyzer.msi

安装完成以后,打开MMA,打开NetTrace.etl文件,等到mma分析完成后,打开file->save as可选择export 为cap格式文件,如下:

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-MF9oB6HQ-1663671341998)(https://gitee.com/wangdenuan/picstorage/raw/master/images/MwLm9mJT3b.gif)]

保存的NetTrace.cap即可使用wireshark进行相关的数据包分析。

版权归原作者 ^一二三^ 所有, 如有侵权,请联系我们删除。