打开靶机,只有用户名密码界面

首先f12,当然啥有用的都没有,这时候本萌新开始懵逼了,结合题目brute学习一下怎么爆破

这里参考BUUCTF Brute 1使用BurpSuite爆破详解_bill_fang的博客-CSDN博客师傅的文章,根据随便输的账号密码提示“用户名错误”,尝试先爆破用户名再爆破密码,这里爆破字典选择了GitHub - arthur0081/Blasting_dictionary: 爆破字典

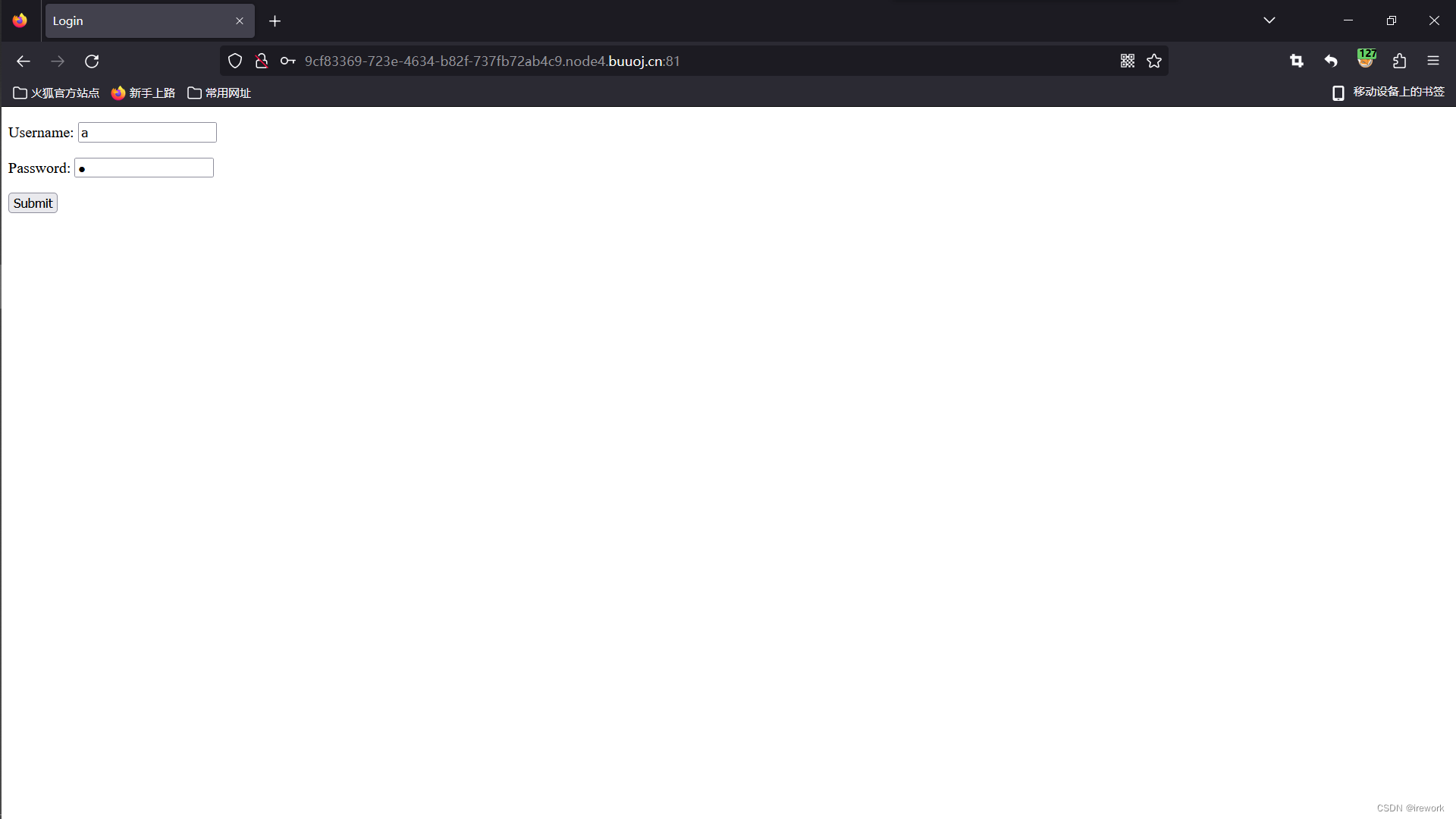

打开Burp Suite结合FoxyProxy抓包

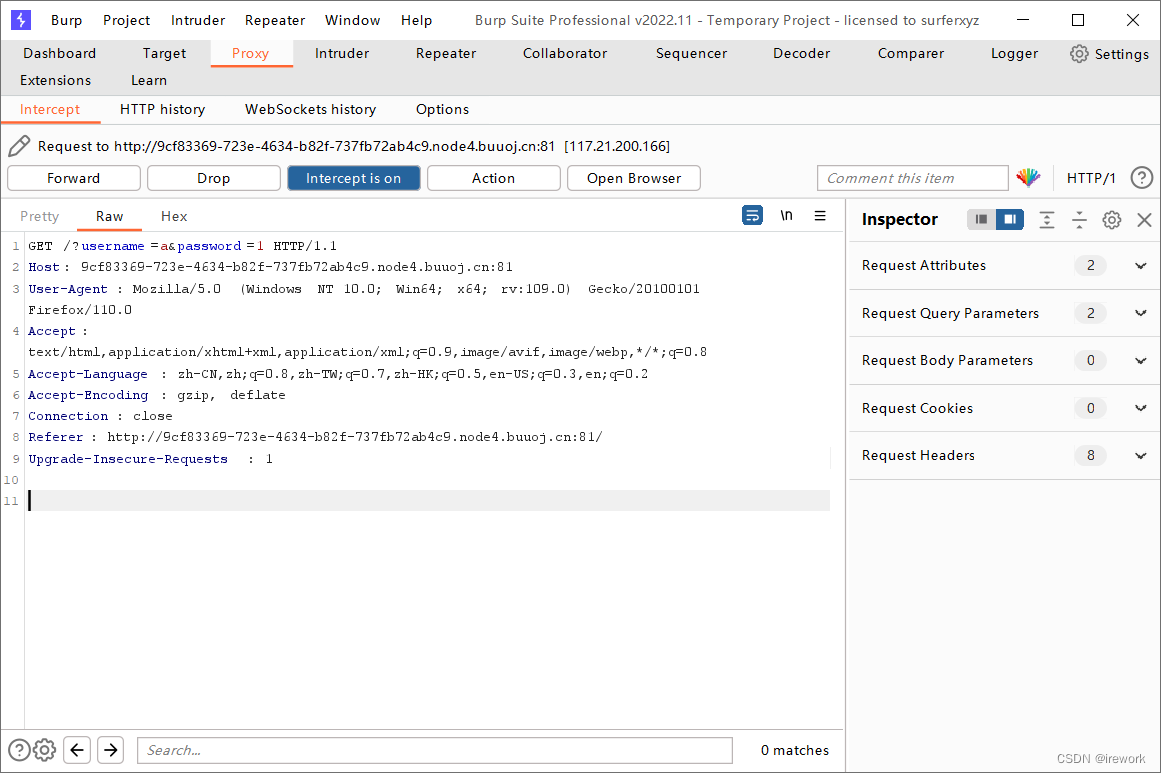

用户名密码都是明文传输,直接Send to Intruder

(题外话,我的burpsuite一开始显示中文会出现方块乱码,找了一下解决方法,顺便知道了字号怎么改:Burp->Settings->User interface->Message editor->HTTP message display->Font改成DialogInput,字号在Size选)

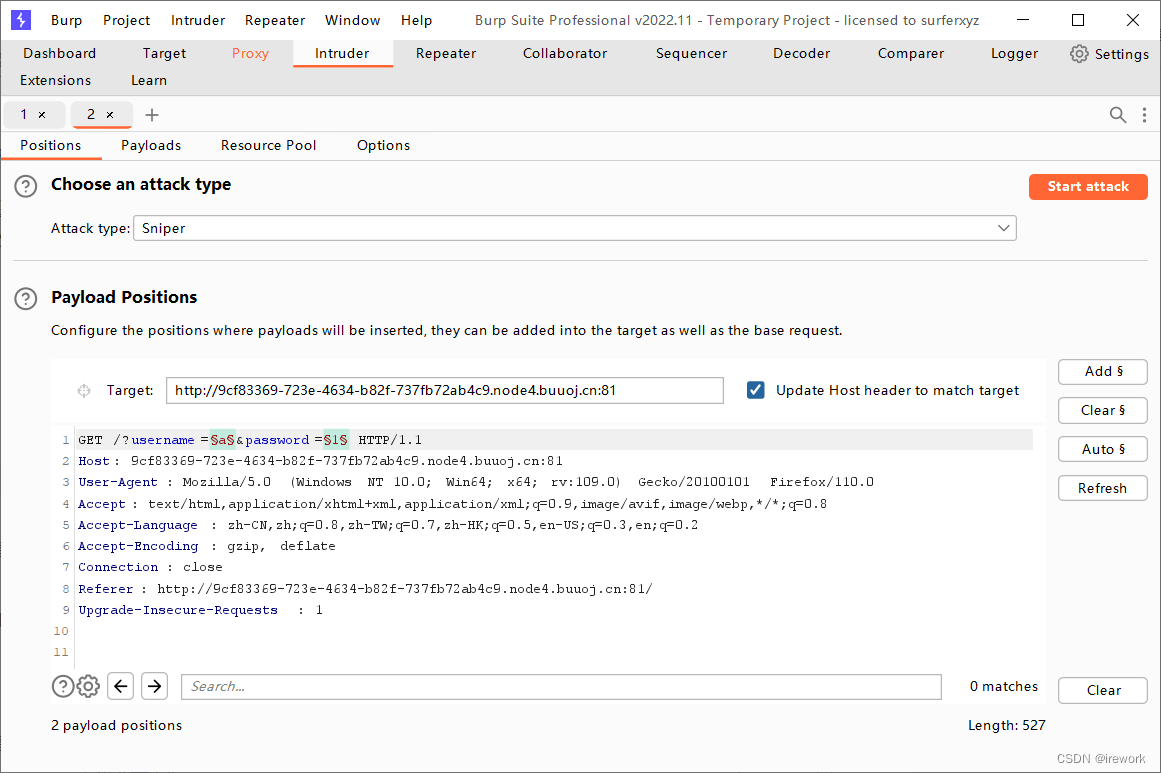

标绿的两段字符串是爆破点,可以在右边ADD §和Clear §修改

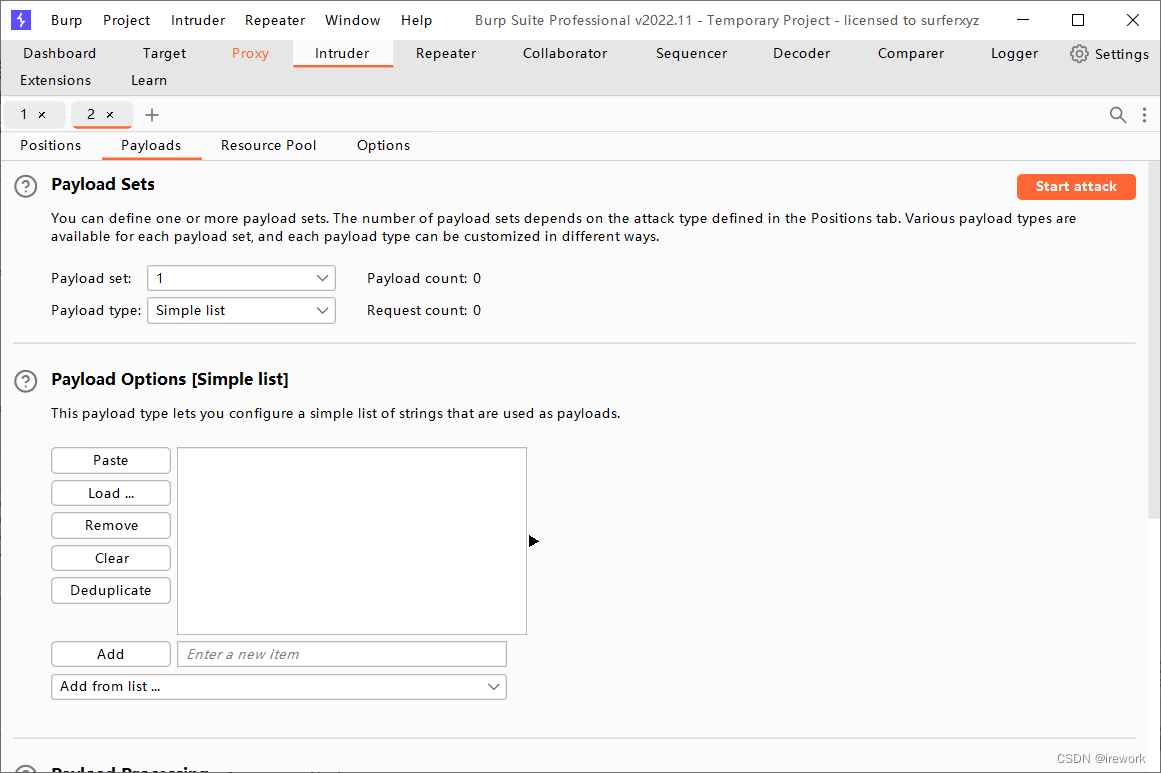

爆破用户名,Payload type选Simple list,下面Payload Options->Load ...载入爆破字典,拉到最下Payload Encoding把勾去掉,右上Start attack开始爆破

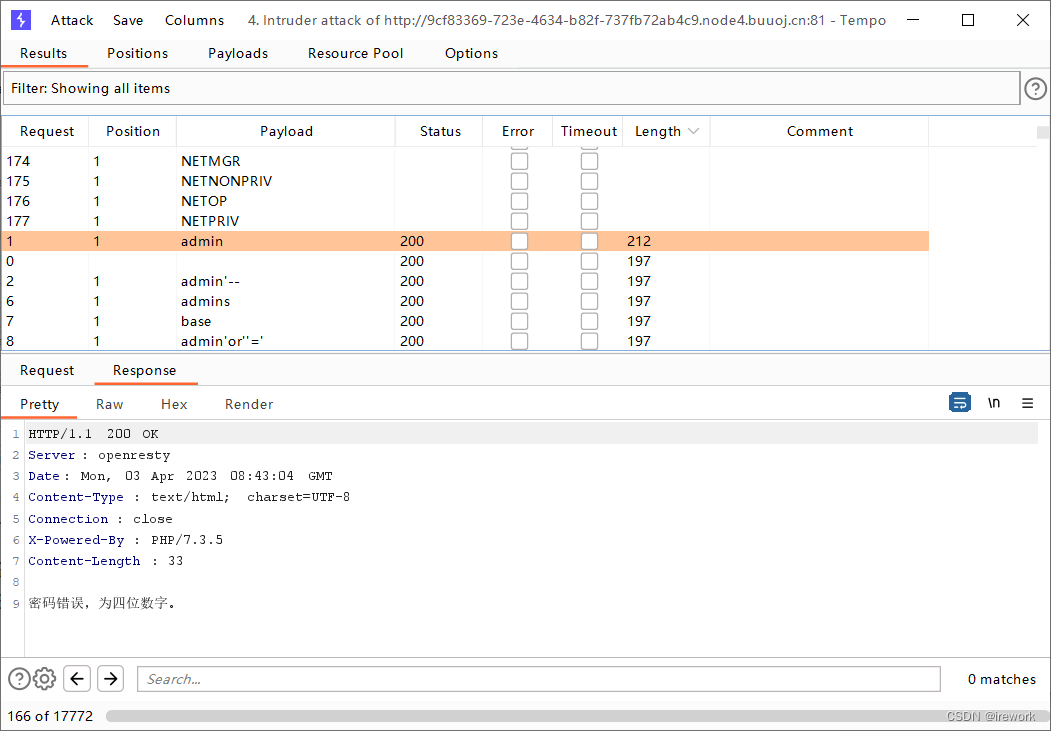

Length排序,找到与众不同的一个长度,查看Response发现用户名正确

接着爆破密码,可以在Payload type把Simple list改成Numbers,也可以继续用Simple list载入0000~9999的字典,操作同上,找到密码查看Response得到flag

(爆破速度是真滴慢,一秒10条左右)

有群佬说写爬虫可以快速爆破,先马一个

版权归原作者 irework 所有, 如有侵权,请联系我们删除。