Key Management —— 不考

网络加密方法

1.1 链路加密

特点:

两个相邻点之间数据进行加密保护

- 不同节点对密码机和Key不一定同

- 中间节点上,先解密后加密

- 报文报头可一起加密

- 节点内部,消息以明文存在

- 密钥分配困难

- 保密及需求数量大

缺点:

加密机数量为

n

2

n^2

n2相关

1.2 节点加密、链路加密异同点

相同点

- 中间节点对消息解密,然后加密

- 通信链路上传输消息是密文

- 加密过程对用户透明

不同点

- 节点加密不允许消息在节点以明文形式存在

- 节点加密加解密过程在节点上安全模块进行 —— 先把消息解密,然后用另一个不同密钥加密

- 节点加密要求报头和路由信息以明文形式传送

节点加密对防范分析通信业务很脆弱

1.3 端到端加密

- 终端之间通信线路加密

- 只需两台加密机 —— 收发各一台

- 发到收之间一直是密文

- 报头(源,目的)不能加密

- 比链路和节点加密更可靠,易维护设计

但不能防范业务流分析

1.4 混合加密

链路+端到端

密钥管理

conception

typedetailcharprimary key 基本密钥用户选定or系统分配

k

p

k_p

kpsession key 会话密钥通信终端用户一次通话交换数据所用密钥

k

s

k_s

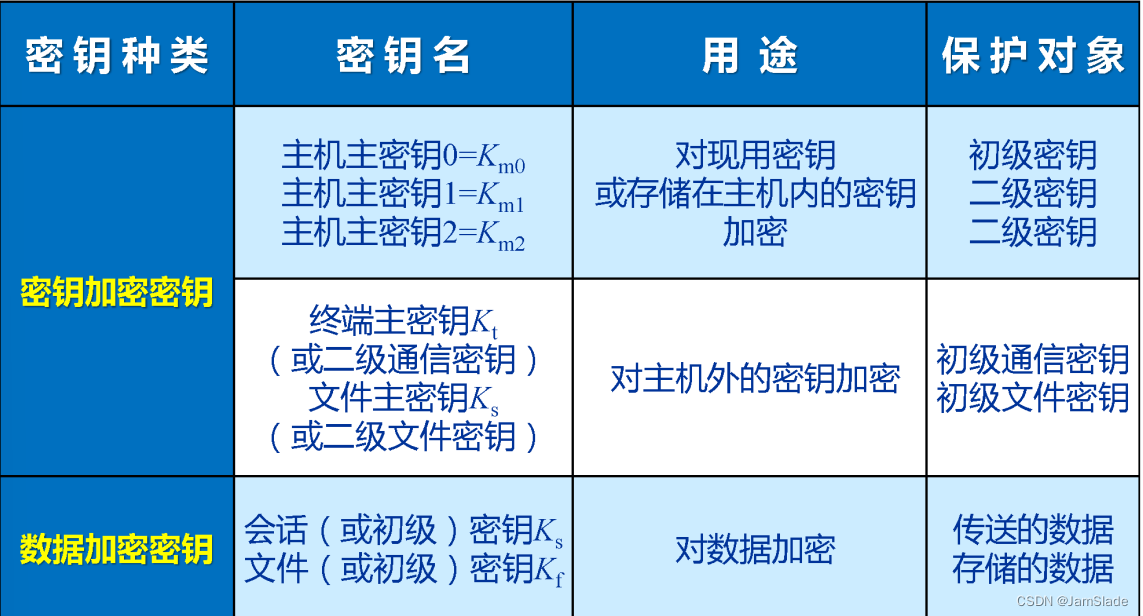

kskey-encrypting key 密钥加密密钥对会话/文件密钥加密的密钥 —— 次主密钥

k

e

k_e

kehost master key 主机主密钥对密钥加密密钥再加密的密钥,存于主机处理器

k

m

k_m

km数据加密密钥工作密钥

k

w

k_w

kw$

密钥生成

安全性影响

- 易受字典攻击的情况 1. 姓名、首字母、账户名等个人信息2. 从各种数据库采用的字3. 各种数据库采用的字的置换4. 数据采用的字的大写置换5. 外国文字6. 对等字

密钥生成

- 随机

- 避免特定算法的弱密钥

- 满足数学关系

- 密钥揉搓、杂凑技术,将易记录的长句单项杂凑编程伪随机数

不同等级的密钥

- 主机主密钥一般量少 : 可用随机方法产生 —— 投硬币、骰子、噪声产生器

- 密钥加密密钥:安全算法 —— 二极管噪声产生器,伪随机数产生器

- 会话密钥/数据加密密钥 —— 安全算法产生

主机主密钥:完全随机、不可重复、不可预测

密钥分配

密钥分发、传送问题

基本工具

- 认证技术,安全保障

- 协议技术:认证遵循的流程

密钥分配方法

- 安全信道

- 双钥体制

- 量子技术

早期方法

- 面议、可靠信使传送

- 密钥拆成及部分分别传送,只是用少量密钥

双钥

公私钥

- 运算量打

- 不合适对实时数据加解密

- 合适用于密钥分配

Diffie-Hellman RSA ECC等公钥体制

可信密钥管理中心KDC分配

量子技术

光子量子态表征信息

量子比特 经典比特区别

- 可确保量子密钥的分配安全

- 不可窃听、不可破译

分配的三种模式

点到点

- A直接把k发送给B

- A和B用共享的基本密钥 k p k_p kp加密k

KDC 密钥分配中心

会话密钥由KDC产生

- A和KDC, B和KDC有共享的基本密钥(A与KDC发送信息两次后,A与B联系)

- A与KDC,B与KDC由共享的基本密钥(A与KDC发送信息两次后 KDC发给A,KDC与B联系) 详见NS08 24

KTC 密钥传递中心

会话密钥 用户产生

详见25

可信第三方TTP

trusted third parties 一个CA, 利用PKI技术颁发证书

其他功能

- 密钥服务器

- 密钥管理

- 密钥查阅

- 时戳

- 仲裁

- 托管

可信第三方的工作模式

- 协调

- 联机

- 脱机

分配协议

单钥,双钥(无法防止中间人),联锁,数字签名,密钥与广播消息,DH,中间人攻击(和前面一样

密钥分配

- 主机主密钥注入

- 终端机主密钥注入

- 会话加密获取

密钥保护存储备份

存储方法

- user加密文件

- ROM磁卡,钥卡

- 加密形式存储,基于密钥加密密钥

- 确定性算法生成密钥,易于记忆的口令启动密钥产生器

备份

- 信任的人

- 共享密钥协议

密钥泄露撤销过期销毁

- 不需要的密钥销毁

- 丧失但未泄露可以从备份中恢复

- 丢失且需要删除,则吊销

具体p41

版权归原作者 JamSlade 所有, 如有侵权,请联系我们删除。