一、Snort简介

Snort是一个开源的网络入侵检测系统,主要用于监控网络数据包并检测可能的攻击行为。它可以实时分析网络流量,识别多种类型的网络攻击,如端口扫描、DoS攻击、入侵尝试等,并对这些攻击进行警告或阻止。

Snort的工作原理:Snort使用规则引擎来检测网络流量中的攻击行为。它可以在三个不同的模式下运行:嗅探模式、包记录模式和网络入侵检测模式。

Snort的配置文件:Snort的配置文件包含全局设置、预处理器选项、输出选项以及规则集等。用户可以根据需要调整这些选项来满足自己的需求。

Snort规则:Snort使用规则来检测网络流量中的攻击行为。规则通常由多个字段组成,包括协议类型、源IP地址、目标IP地址、端口号等。用户可以编写自定义规则或使用现有的规则集。

Snort的输出选项:Snort可以将检测到的数据包发送到日志文件、控制台、数据库或其他第三方应用程序。用户可以选择适合自己的输出方式。

Snort的预处理器:Snort包含多个预处理器,用于对网络流量进行预处理和分析。这些预处理器可以检测IP欺骗等行为。

二、安装Centos7 Minimal系统

1、选择“自定义(高级)”——>下一步

2、默认下一步

3、选择镜像文件

4、创建虚拟机名称,选择安装路径

5、根据需要调整处理器大小->下一步

- 根据需要调整内存大小->下一步

- 网络选择为桥接->下一步

8、默认下一步

9、默认下一步

- 根据需要调整磁盘大小为20GB->下一步

11、指定磁盘文件位置

12、点击完成即可

13、开启虚拟机,按照提示安装

出现如下图的界面:

设置root密码:

三、基本环境配置

根据实际网络来连接情况配置网卡信息,使虚拟机能够连接网络进入虚拟机在/etc/sysconfig/network-script/

vi /ifcfg-ens33(配置完需重启虚拟机)

查找ifconfig脚本的位置

find / -name ifconfig -print

安装Wget,准备使用网络下载资源:

将文件Centos-Base.repo备份为Centos-Base.repo.backup,然后使用Wget下载阿里Yum源文件Centos-7.repo:

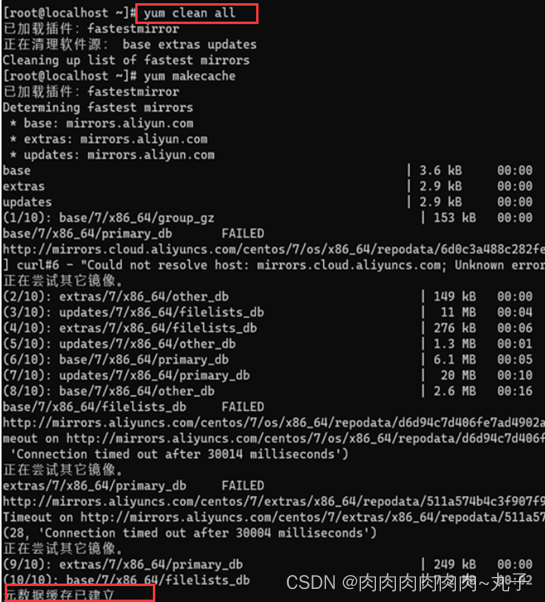

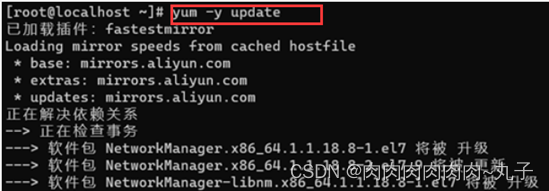

更新Yum源,并缓存:

四、安装Snort

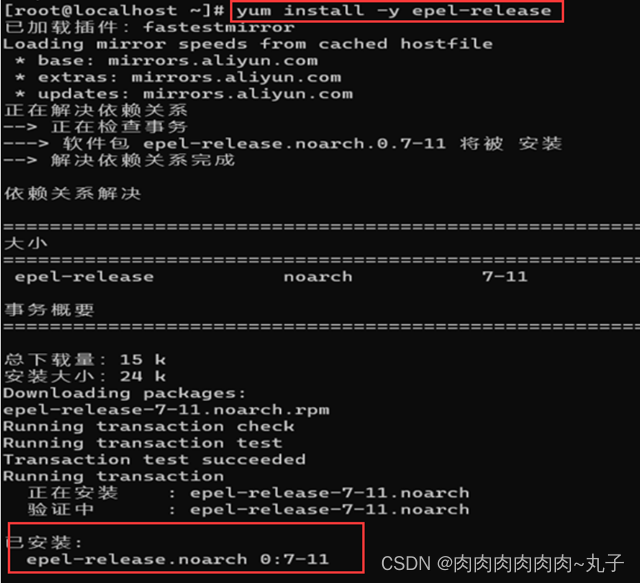

安装epel源:

经过前面的设置,源更新升级后,将能够很顺利地完成安装。

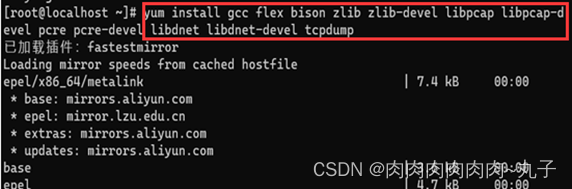

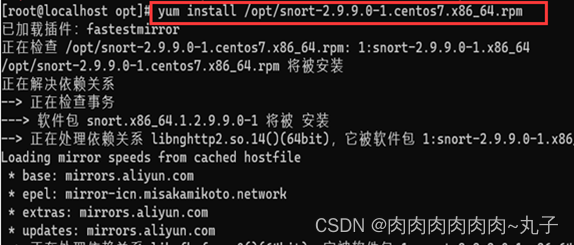

安装Snort&daq:可以使用网络源:

网页下载安装包并上传至虚拟机:

五、下载规则

Snort官方提供的三种下载规则:Community rules、Regisitered rules、Subscribler rules,第一种不用注册不用购买,第二种用注册不用购买,第三种用购买。这里使用第一种Community rules

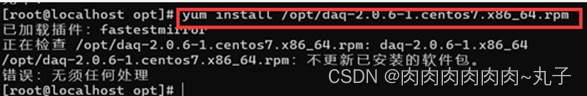

网页下载压缩包并上传至虚拟机存放在rules目录:

先进入存放rules目录:

再解压缩文件,注意文件路径要与所存放的压缩包的位置一致:

六、配置Snort

创建需要的文件和目录,在前面的操作,有些目录已经自动创建好了。

编辑配置文件:#vi /etc/snort/snort.conf。

找到var RULE_PATH ../rules及相邻的四条配置信息,

修改路径变量为:

设置log目录,找到#config logdir:

修改为 config logdir:/var/log/snort

。

配置输出插件,找到关键词#output unified2:filename,将这一整行改为:

output unified2:filename snort.log, limit 128

保存并退出。

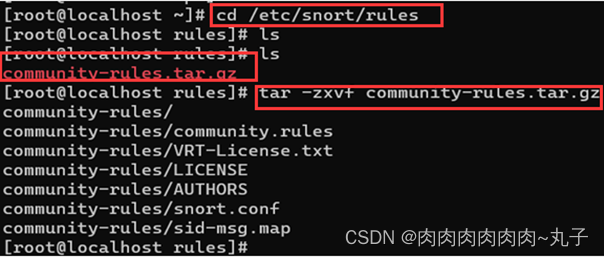

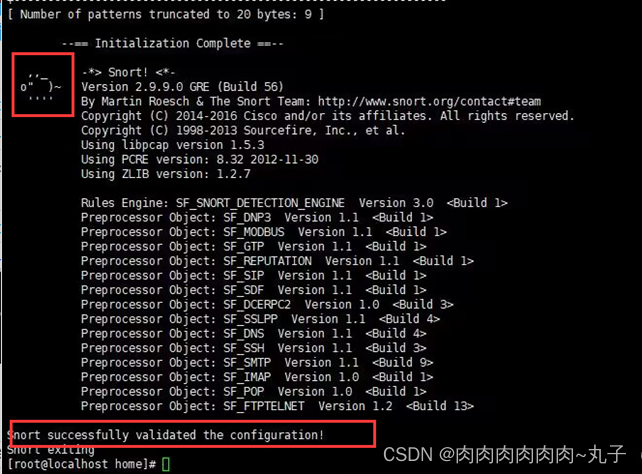

七、测试Snort

#snort -T -i ens33 -c /etc/snort/snort.conf

出现“Snort successfully validated the configuration!”就表示配置成功!

版权归原作者 肉肉肉肉肉肉~丸子 所有, 如有侵权,请联系我们删除。