一、简介:

1.1、简述:

木马冰河是用C++Builder编写

网络客户/服务模式的原理是一台主机提供服务(服务器),另一台主机接受服务(客户机)。作为服务器的主机一般会打开一个默认的端口并进行监听 (Listen), 如果有客户机向服务器的这一端口提出连接请求(Connect Request), 服务器上的相应程序就会自动运行,来应答客户机的请求,这个程序我们称为守护进程(UNIX的术语,不过已经被移植到了MS系统上)。

对于冰河,被控制端就成为一台服务器,控制端则是一台客户机,G_server.exe是守护进程, G_client是客户端应用程序。(很容易理解,就是相当于你要请求别人电脑上信息,就是客户机)

1.2、历史:

冰河木马开发于1999年,跟灰鸽子类似,在设计之初,开发者的本意是编写一个功能强大的远程控制软件。但一经推出,就依靠其强大的功能成为了黑客们发动入侵的工具,并结束了国外木马一统天下的局面,跟后来的灰鸽子等等成为国产木马的标志和代名词。HK联盟Mask曾利用它入侵过数千台电脑,其中包括国外电脑

1.3、功能:

1.自动跟踪目标机屏幕变化,同时可以完全模拟键盘及鼠标输入,即在同步被控端屏幕变化的同时,监控端的一切键盘及鼠标操作将反映在被控端屏幕(局域网适用);

2.记录各种口令信息:包括开机口令、屏保口令、各种共享资源口令及绝大多数在对话框中出现过的口令信息;

3.获取系统信息:包括计算机名、注册公司、当前用户、系统路径、操作系统版本、当前显示分辨率、物理及逻辑磁盘信息等多项系统数据;

4.限制系统功能:包括远程关机、远程重启计算机、锁定鼠标、锁定系统热键及锁定注册表等多项功能限制;

5.远程文件操作:包括创建、上传、下载、复制、删除文件或目录、文件压缩、快速浏览文本文件、远程打开文件(提供了四中不同的打开方式——正常方式、最大化、最小化和隐藏方式)等多项文件操作功能;

6.注册表操作:包括对主键的浏览、增删、复制、重命名和对键值的读写等所有注册表操作能;

7.发送信息:以四种常用图标向被控端发送简短信息;

8.点对点通讯:以聊天室形式同被控端进行在线交谈。

1.4、清除方法:

1、删除C:\Windows\system下的Kernel32.exe和Sysexplr.exe文件。

2、冰河会在注册表HKEY_LOCAL_MACHINE/software/microsoft/windows/ CurrentVersion

Run下扎根,键值为C:/windows/system/Kernel32.exe,删除它。

3、在注册表的HKEY_LOCAL_MACHINE/software/microsoft/windows/ CurrentVersion/Runservices下,还有键值为C:/windows/system/Kernel32.exe的,也要删除。

4、最后,改注册表HKEY/CLASSES/ROOT/txtfile/shell/open/command下的默认值,由中木马后的C: /windows/system/Sysexplr.exe %1改为正常情况下的C:/windows/notepad.exe %1,即可恢复TXT文件关联功能。

1.5、程序实现:

在VB中,可以使用Winsock控件来编写网络客户/服务程序,实现方法如下(其中,G_Server和G_Client均为Winsock控件):

服务端:

G_Server.LocalPort=7626(冰河的默认端口,可以改为别的值)

G_Server.Listen(等待连接)

客户端:

G_Client.RemoteHost=ServerIP(设远端地址为服务器地址)

G_Client.RemotePort=7626 (设远程端口为冰河的默认端口,呵呵,知道吗?这是冰河的生日哦)

(在这里可以分配一个本地端口给G_Client, 如果不分配, 计算机将会自动分配一个, 建议让计算机自动分配)

G_Client.Connect (调用Winsock控件的连接方法)

一旦服务端接到客户端的连接请求ConnectionRequest,就接受连接

Private Sub G_Server_ConnectionRequest(ByVal requestID As Long)

G_Server.Accept requestID

End Sub

客户机端用G_Client.SendData发送命令,而服务器在G_Server_DateArrive事件中接受并执行命令(几乎所有的木马功能都在这个事件处理程序中实现)

如果客户断开连接,则关闭连接并重新监听端口

Private Sub G_Server_Close()

G_Server.Close (关闭连接)

G_Server.Listen (再次监听)

End Sub

其他的部分可以用命令传递来进行,客户端上传一个命令,服务端解释并执行命令......

二、冰河木马使用

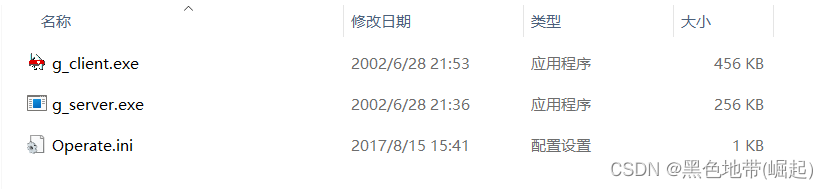

2.1、第一步:准备好冰河木马

第一个是客户端,放在攻击机上进行控制

第二个是服务端,放到靶机上的(先对冰河服务器程序G_ Server.exe进行配置)

如果是自己实验的话:

冰河很老了(可以被识别),到虚拟机中里面下载(下载时候关闭防火墙,关闭360等安全卫士),外面系统估计会自动删除

如下所示

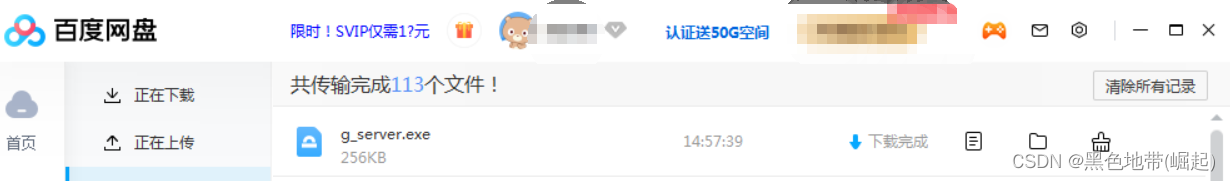

百度网盘

2.2、第二步:配置好目标主机

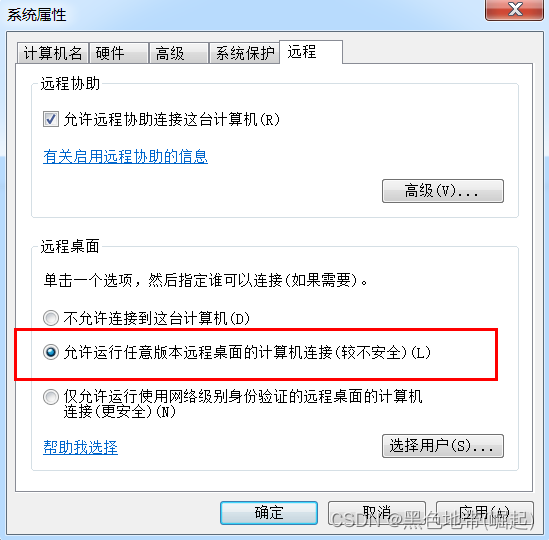

可以直接在控制面板搜索远程

允许远程连接

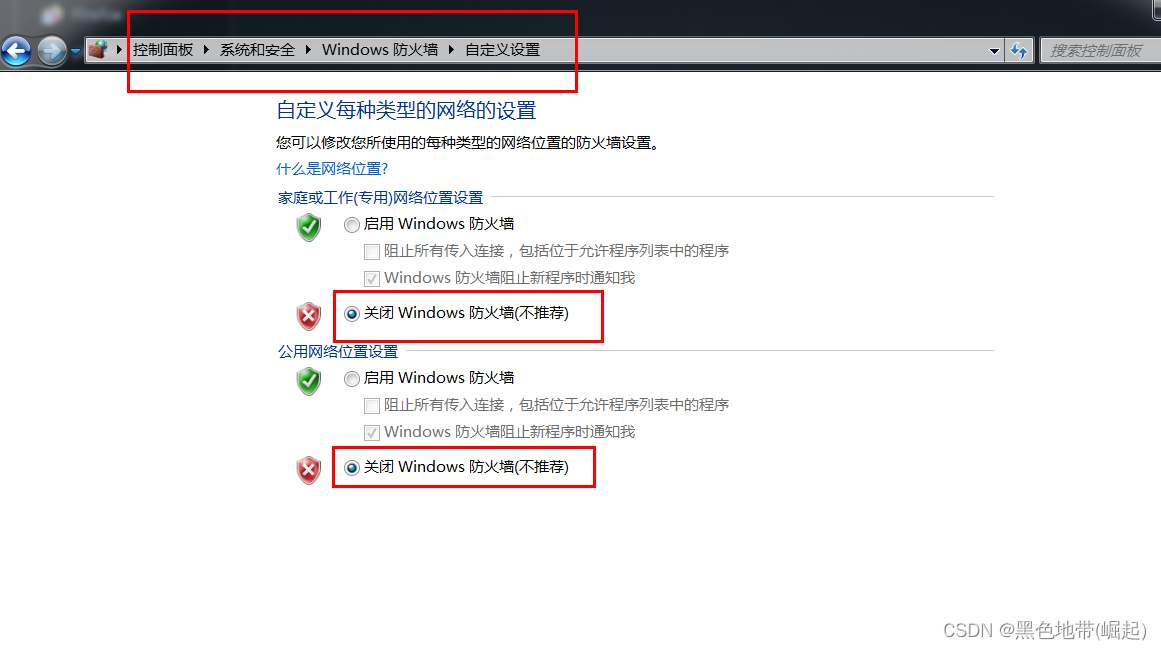

关闭杀毒软件和防火墙

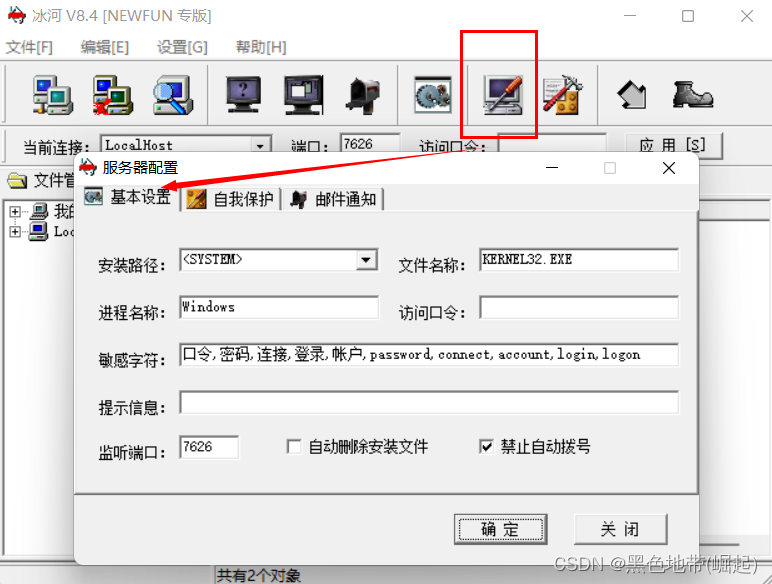

2.3、第三步:配置好服务端

打开客户端,配置好服务端相关设置

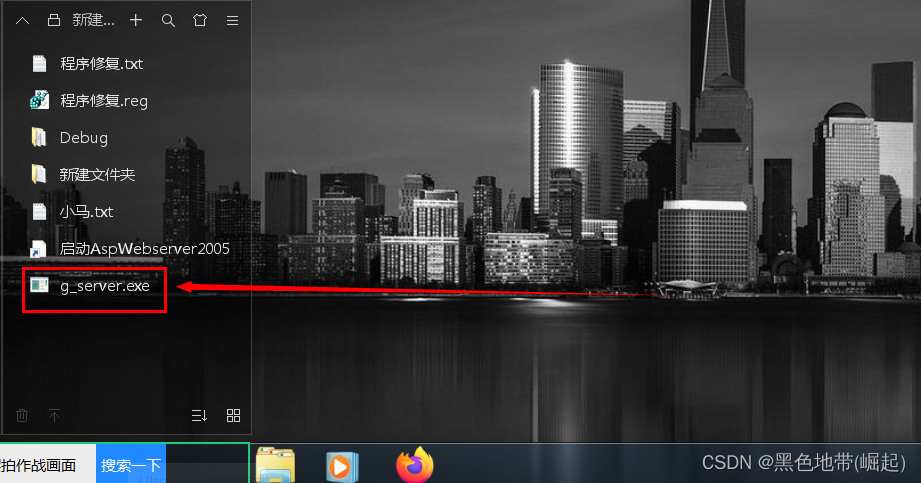

2.4、第四步:g_sever被运行

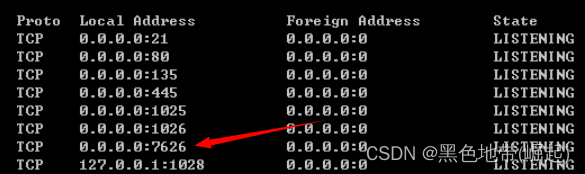

在被攻击电脑上运行g_sever后,靶机上会打开一个端口(不会有其他反应)

在cmd命令行输入netstat -an查看端口,出现7626,证明端口已经打开

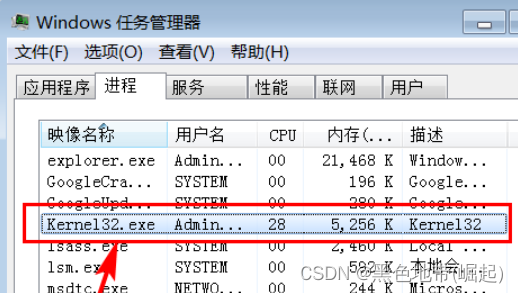

任务管理器中也会出行设置的进程名字

2.5、第五步:使用客户端进行连接

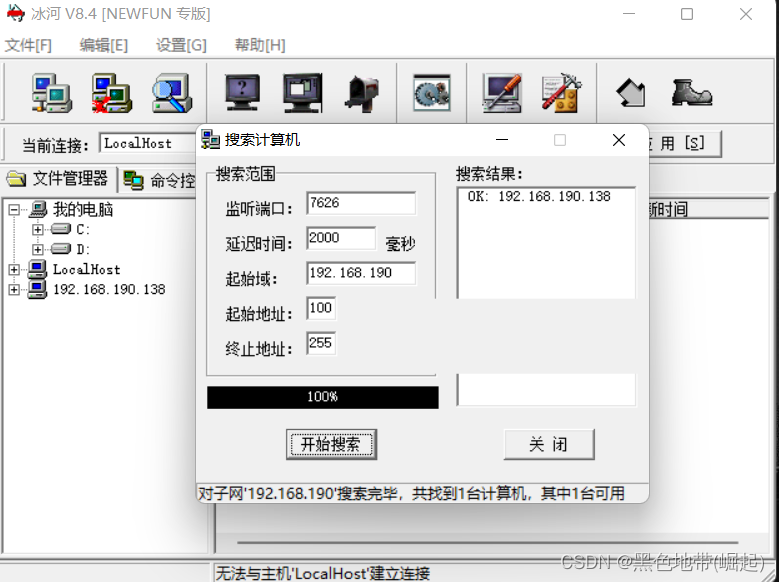

先使用第一排第三个进行搜索

配置搜索的起始域

搜索结果显示会显示OK或者ERR

显示OK的会在左侧出现

版权归原作者 黑色地带(崛起) 所有, 如有侵权,请联系我们删除。